Prohlížeč Yandex uložil hesla. Jak vyčistit nalezený smartphone se systémem Android a dozvědět se o všem jeho majiteli

Představme si následující situaci. Najdeme smartphone se systémem Android 4,1-4,4 (dobře, nebo CyanogenMod 10-11) a místo toho vrátit majiteli, rozhodne opustit sebe a dostat se z ní všechny důvěrné informace, které můžeme. To vše se budeme snažit obejít bez speciálních nástrojů, jako jsou různé systémy pro přímé odstraňování dump NAND pamětí nebo hardvarnogo zařízení pro odstranění S-ON, a proto, že majitel nevěděl, co děláme, a nebyl schopen vzdáleně lokalizovat nebo zamknout. Stačí zadat, že to vše není návodem k jednání, způsob, jak zkoumat bezpečnost chytrých telefonů a poskytování informací pro ty, kteří chtějí chránit svá data.

VAROVÁNÍ!

Veškeré informace jsou poskytovány pouze pro informační účely. Ani autor ani redakční pracovník nesou odpovědnost za případné škody způsobené materiály tohoto článku.

Prioritní akce

Takže jsme se dostali do rukou někoho jiného smartphonu. Nezáleží na tom, jak je důležité, že už je s námi. První věc, kterou musíme udělat, je co nejrychleji rozvázat to mobilní síť, tj. po příkazu Gopnik, vyjmout SIM kartu. Nicméně, jak to udělat, bych doporučil jen v případě, že SIM karta bude moci vyjmout bez vypnutí smartphone, který je buď jemně zvedání baterie, a to buď přes boční štěrbiny, pokud je smartphone s neodstranitelnou akumulátoru (Nexus 4/5, například). Ve všech ostatních případech je lepší omezit začlenění režimu letu, protože je možné, že v umožnila Android režimu šifrování uživatelských dat a potom vypněte smartphone budou blokovány k zadání šifrovacího klíče.

Také v každém případě nemůžete svůj smartphone připojit k žádnému druhu sítě Wi-FiJakož i případně namontován software pro sledování (jako v Android 4.4.1 je již postaven) začne okamžitě svou práci a můžete narazit na „náhodné“ setkání s majitelem a jeho přátelé (Policie nemůže dělat starosti, že je obětí takového bude posílat). Fotoaparát na přední straně, tak bych jen v případě již nic uvízl, možná, že fotografuje a hned budou zaslány při první příležitosti.

Zamknout obrazovku

Nyní, když jsme zajistili naši osobu, můžeme začít kopat. První překážkou, kterou musíme vyřešit, je zamykací obrazovka. V 95% případů to nebude mít ochranu, ale nemůžeme zapomenout na zbývajících pět procent.

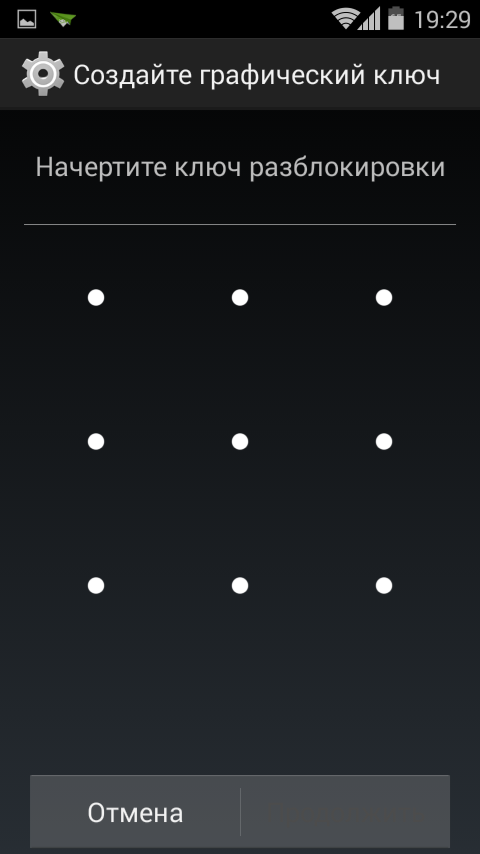

Zabezpečená zámková obrazovka v systému Android může mít tři hlavní typy. Jedná se o čtyřmístné číslo PIN, vzor nebo obrázek obličeje. Pro odemknutí prvních dvou je dáno celkem dvacet pokusů, rozdělených na pět kusů s "minutovým odpočinkem" mezi nimi. Chcete-li odemknout snímek obličeje, je několik pokusů, po kterém se smartphone přepne na pin-kód. Ve všech třech případech, po selhání všech pokusů, je smartphone zablokován a požádá o heslo Google.

Naším úkolem je pokusit se obejít uzamčení obrazovky tak, aby nebylo přeskočeno na heslo Google, které nebudete schopni přesně zjistit. Nejjednodušší způsob, jak to udělat, je pomocí připojení USB a ADB:

$ adb shell rm /data/system/gesture.key

Nebo tak:

$ Adb shell $ cd /data/data/com.android.providers.settings/databases $ sqlite3 settings.db\u003e Aktualizace systému nastavená hodnota = 0, kde name = "lock_pattern_autolock"; \u003e aktualizovat systémovou hodnotu = 0 kde name = "lockscreen.lockedoutpermanently"; \u003e .quit

Tato metoda má však dva problémy. Vyžaduje práva root a nebude fungovat v zařízení Android 4.3 nebo vyšší, protože pro přístup k ADB potřebujete potvrzení ze zařízení, což nelze provést na uzamčeném displeji. Navíc může být přístup ADB v nastavení zakázán.

Můžeme jít dolů na úroveň níže a pomocí konzoly pro zotavení vymazat soubor klíče zámku. Chcete-li to provést, stačí restartovat do Konzoly pro zotavení (vypnout + zapnout při zvýšení hlasitosti) a blikat další soubor. Obsahuje skript, který odstraní /data/system/gesture.key a odstraní zámek bez přerušení aktuálního firmwaru.

Problém s tímto přístupem je závislost na vlastní konzole pro obnovení. Konzola jednoduše nepřijme soubor podepsaný nesprávným digitálním podpisem. Kromě toho, pokud je povoleno šifrování dat, při příštím spuštění telefonu bude uzamčen a uloží pouze úplné odstranění všech dat, která jsou v rozporu s naším úkolem.

Ještě nižší úroveň je rychlý start, tj. Manipulace s přístrojem na úrovni bootloaderu. Krása této metody je, že odemčené bootloader umožňuje provádět se zařízením, které chcete, včetně stahování a instalaci vlastní konzole pro zotavení. K tomu, vypněte smartphone dost (zase, berte ohled na šifrování dat), a přeměnit ji do režimu zavaděče pomocí tlačítka napájení + „hlasitost dolů“. Poté se můžete k zařízení připojit pomocí klienta rychlého spuštění:

$ fastboot zařízení

Nyní se „syrové“ image Vlastní konzole pro zotavení (rozšíření img) stáhnout na „naší“ zařízení a pokusit se načíst, aniž by bylo nutné instalovat:

$ fastboot zavádění cwm-recovery.img

V případě, že zařízení bootloader odemčené smartphone restartovat konzolu, jehož prostřednictvím bude možné aktivovat režim ADB, vyplnit pomocí „obnovy“, uvedený výše, a bliká ji. Poté stačí restartovat, abyste získali plný přístup k smartphonu. Mimochodem, pokud se stanete vlastníkem jedné ze zařízení Nexus, může být jeho zavaděč snadno odblokován takto:

$ fastboot oem odemknout

Jedná se ovšem pouze o informace, protože odblokování automaticky resetuje zařízení na tovární nastavení.

Nyní o tom, co dělat, pokud všechny tyto metody nefungují. V takovém případě se můžete pokusit najít chybu na samotné uzamčené obrazovce. Překvapivě, navzdory absenci těch, kteří jsou v Androidu, jsou často na obrazovkách zámku firmwaru výrobce. Například v Galaxy Note bylo nalezeno 2 a Galaxy S3 založený na Android 4.1.2 někdy legrační chyby, která umožnila na krátkou dobu, aby získali přístup na plochu pouhým stisknutím tlačítka „Tísňové volání“, pak tlačítko ICE (vlevo dole dialer) a konečně tlačítko "Domů". Potom se doslova o půl vteřiny objevila pracovní plocha, což je docela dost, aby se zámek odstranil.

Ve službě Xperia Z byla nalezena ještě hloupější chyba: bylo možné vytočit kód nouzového voliče pro vstup do inženýrského menu ( # #7378423## ), pomocí kterého se dostanete do nabídky NFC Diag Test a pak přejdete na pracovní plochu se stejným tlačítkem "Home". Je mi velmi obtížné si představit, jak se takové divoké chyby mohly objevit, ale existují.

Co se týče přesunu grafického klíče, všechno je zde velmi jednoduché. Může být deaktivován stejným způsobem jako kód PIN, ale existují dvě další možnosti. Za prvé, i přes působivé číslo možné možnosti klíčoví lidé, protože jejich psychologie často volí klíč, podobnou té z písmen abecedy, která je velmi Z, U, G, číslo 7, a tak dále, což snižuje počet možností na pár desítek. Zadruhé, když vložíte klíč, prst z obrazovky vůbec neodhalí iluzorní stopu, která je dokonce rozmazaná a poměrně snadná. Nicméně poslední mínus lze snadno vyrovnat ochranným matným filmem, na kterém stopy prostě nezůstanou.

No, poslední věc, kterou bych chtěla říci, je takzvaná kontrola tváří. Jedná se o nemotorný možnost uzamčení, že na jedné straně je velmi snadné se dostat kolem, jen ukazuje smartphone fotografii majitele, ale na druhé straně - je obtížné, protože, aniž by věděli jméno majitele, aby jeho obraz není možné. Přestože se pokusíte sami sebe vyfotografovat, samozřejmě to je, je možné, že vypadáte jako předchozí majitel.

Uvnitř

Řekněme, že jsme zablokovali obrazovku zamykání. Nyní se naše akce budou zaměřovat na co nejvíce informací ze smartphonu. Ihned provést rezervaci, že heslo Google, služby, jako je Facebook, Twitter a čísla kreditních karet se nedostaneme. Ani oni ani ostatní na smartphonu prostě neexistují; namísto hesel pomocí ověřování tokenů, které umožňují přístup ke službě pouze z telefonu, a ty jsou uloženy na serverech odpovídajících služeb (Google Play, PayPal), a místo nich používat stejné tokeny.

Navíc nebude ani možné něco koupit v Google Play, protože je nejnovější verze Vyžadováno, aby při každém nákupu vyžadovalo heslo Google. Tato funkce mimochodem může být zakázána, ale i v tomto případě se ztratí význam nákupů, protože veškerý obsah bude vázán na účet někoho jiného.

Na druhou stranu můžeme dobře, pokud nebudete účty úplně ukrást, alespoň si přečtete poštu, Facebook a další osobní informace uživatele a možná už něco zajímavého. Zvláštní zisk v tomto případě poskytne službě Gmail, kterou lze použít k obnovení účtu jiným službám. A pokud uživatel ještě nemá čas jít do komunikačního salonu pro zablokování SIM karty, bude možné potvrdit totožnost a používat telefonní číslo. Jen to řešíme jen po vyřazení všech ochranných mechanismů (nechceme být sledováni anti-válkou).

Odstraňte Anti-Fraud

Všechny aplikace pro sledování smartphonu se systémem Android lze rozdělit do tří skupin: "thrash", "toys" a "pull". První vyznačující se tím, že napsal studentů technických škol ve tři hodiny, ve skutečnosti jsou nejběžnější aplikací, které jsou schopné odstranit data ze snímače polohy a posílat jim není jasné, kde. Zvláštní kouzlo takových softines je, že jsou velmi snadno rozpoznatelné a odstranitelné. Ve skutečnosti stačí projít seznamem nainstalovaného softwaru, pohonem do hledání nepochopitelných jmen, identifikací proti krádeži a odstraněním. To je to, co musíme udělat v první fázi.

Druhý typ aplikace je již něco, co tvrdí, že je to vážný nástroj, ale ve skutečnosti tomu tak není. Obvykle může takový software nejen odesílat souřadnice vzdáleného serveru, ale také se skrýváte, stejně jako bráníte odstranění. Druhá funkce se obvykle provádí vytvořením aplikace jako služby bez grafického rozhraní. V tomto případě se jeho ikona bude viditelný v seznamu aplikací, ale samotná aplikace, samozřejmě, bude viset v pozadí, je snadné určit s jakýmkoli správcem procesu.

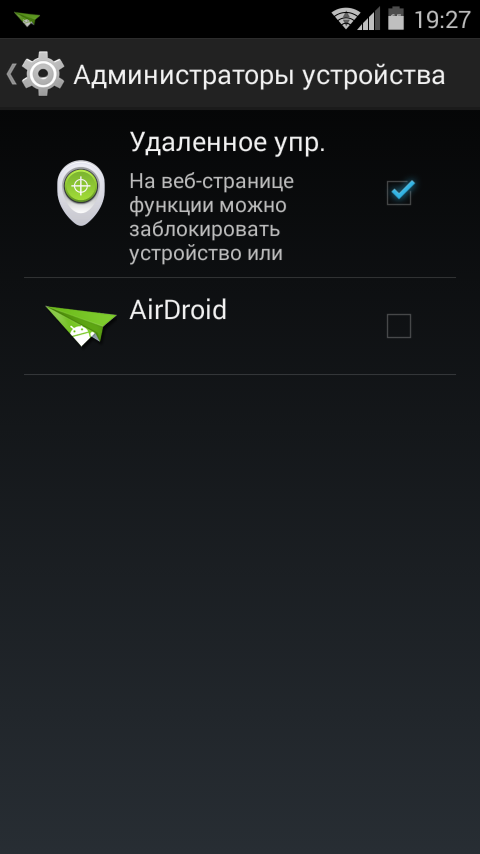

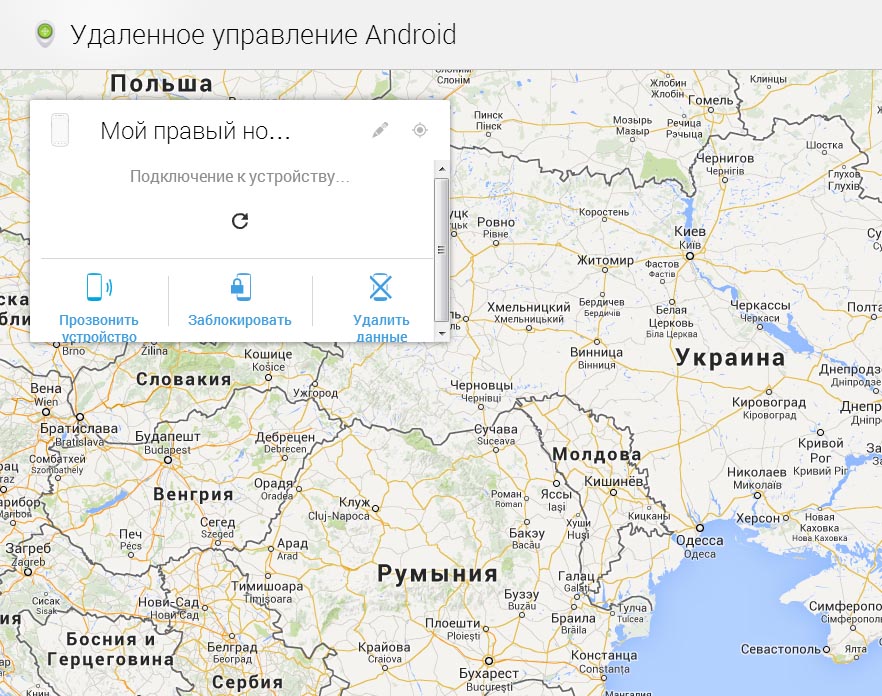

Ochrana proti vyjmutí v takové „soft“ je obvykle realizován prostřednictvím předpis sám ve správci zařízení, takže druhý akt, který je třeba dělat - je jít na „Nastavení -\u003e Zabezpečení -\u003e Správci zařízení“ a potom zrušte zaškrtnutí ze všech aplikací v něm uvedeny. Systém by měl požadovat kód PIN nebo heslo, ale pokud na uzamčené obrazovce ještě neexistuje, přístup se okamžitě otevře. Je to legrační, ale anti-pult společnosti Google, který je skutečně zabudován do operačního systému, se odpojí přesně stejným způsobem.

Konečně, třetí typ aplikace je anti-krádež, programování, do kterého se lidé zapojili. Hlavní rozdíl mezi těmito aplikacemi je, že kromě maskování jsou také schopni se zaregistrovat v sekci / systému (pokud je root), protože to, co standardní prostředky k jejich odstranění je nemožné. Jediný problém je, že v seznamu procesů, budou i nadále viditelné, a je zakázat, jednoduše přejděte na „Nastavení -\u003e Aplikace -\u003e All“. „Zakázat“, pak hrabat požadovanou aplikaci a klepněte

To je veškerá ochrana. Tento seznam by měl obsahovat také běžné aplikace implementované jako modul jádra nebo alespoň nativní linuxová aplikace, která se nezobrazí žádný standardní správce procesů, ale z nějakého důvodu jsem je neviděl. Na druhou stranu by příkazy ps a lsmod byly stále vydávány (pokud to není jen správný backdoor), tak úroveň stealth by se nezvýšila.

Root a výpis paměti

Dalším krokem je odstranění výpisu vnitřní paměti. Nemůžeme si být jisti, že telefon nemá žádné oblíbené, a to zejména pokud se jedná o vlastní firmware od HTC a Samsung, takže než spínací sítě je lepší uložit všechna data na pevném disku. V opačném případě mohou být odstraněny v důsledku odstraněného výpisu.

K tomu musíte mít nutně práva root (pokud telefon samozřejmě není routovaně). Jak je dostat, téma samostatného článku, zejména pro každý smartphone jeho pokyny. Nejjednodušší je najít je na tématickém fóru a provést ho připojením smartphonu k počítači přes USB. V některých případech, zakořenění vyžadovat restart počítače, takže je lepší se ujistit, zda jsou data nejsou šifrována na telefonu (Nastavení -\u003e Zabezpečení -\u003e šifrování), nebo po restartu, ztrácíme přístup k němu.

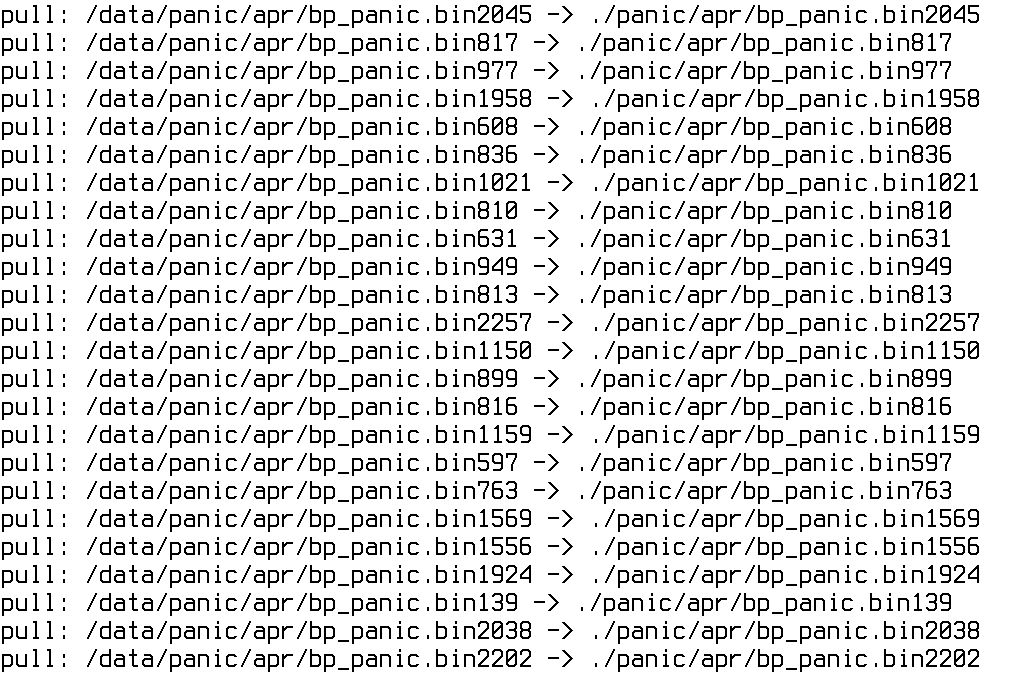

Když je přijat root, jednoduše zkopírujte soubory na pevný disk pomocí ADB. Máme zájem pouze o oddíly / data a / sdcard, tak to (pokyny pro Linux):

$ adb root $ adb vytáhnout / data $ mkdir sdcard && cd sdcard $ adb pull / sdcard

Všechny soubory budou přijaty v aktuálním adresáři. V tomto případě je třeba poznamenat, že v případě, že telefon není žádný slot pro SD karty, jejichž obsah virtuální paměťová karta bude nacházet v adresáři / dat a druhý tým je prostě není nutné.

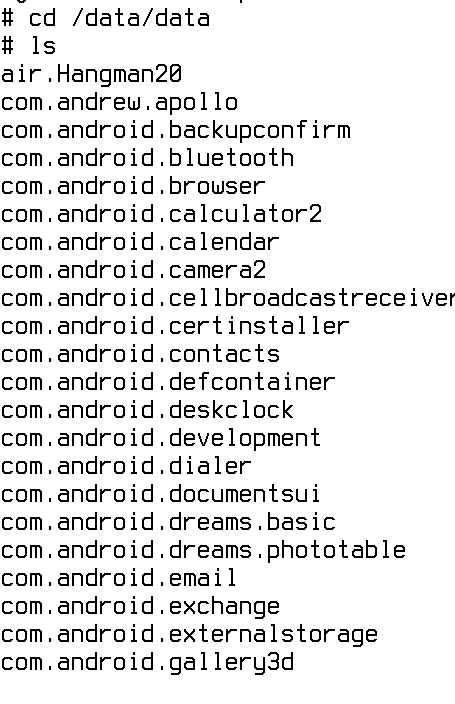

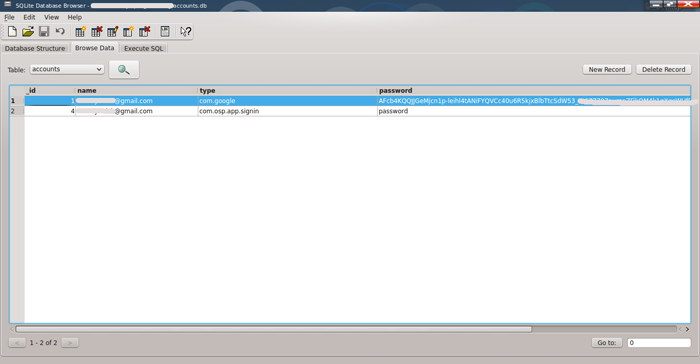

Co dále dělat s těmito soubory, pouze fantazie se ukáže. Za prvé, měli byste věnovat pozornost obsahu / dat / dat, kde jsou všechna soukromá nastavení všech instalovaných aplikací (včetně systémových). Formáty úložišť pro tato data mohou být zcela odlišné, ale běžnou praxí je ukládat do tradičních Databáze Android Data SQLite3. Obvykle jsou uspořádány přibližně na následujících cestách:

/data/data/com.examble.bla-bla/setting.db

Najdete je všemi pomocí příkazu find na Linuxu, který běží v původním adresáři:

$ find. -name \\ *. db

Mohou obsahovat nejen osobní údaje, ale také hesla (vestavěný prohlížeč je ukládá přesně takhle a v otevřené podobě). Stačí stáhnout libovolného grafického správce databází SQLite3 a ve vyhledávacím poli vyhledávat řetězcové heslo.

Výzkumné aplikace

Nyní můžeme konečně vypnout režim letu tak, aby inteligentní telefon mohl komunikovat se službami Google a dalšími místy. SIM karta by již neměla být v ní a umístění (včetně IP) může být vypnuto v Nastavení -\u003e Umístění. Potom nás nebude moci sledovat.

Co dělat dál? Projděte si korespondenci v Gmailu a najděte hesla. Obzvlášť pečliví lidé dokonce vytvářejí speciální táty pro dopisy s hesly a důvěrnými informacemi. Můžete také požádat o změnu hesla na služby s potvrzením prostřednictvím e-mailu, ale v případě Google, Facebook, PayPal a dalších běžných služeb to bude fungovat pouze v případě, že existuje telefonní číslo, které bude muset kartu SIM vrátit zpět na své místo.

Obecně platí, že vše je standardní. Máme e-mail, třeba telefonní číslo, ale žádné servisní hesla. To vše by mělo stačit na to, aby se zabavilo mnoho účtů, ale zda to potřebujete, nebo ne, je otázka vážnější. Stejný účet služby PayPal nebo WebMoney je obtížné obnovit i majiteli a informace, které jste zde obdrželi, samozřejmě nebudou stačit. Myšlenka únosů účtů od "spolužáků" a dalších podobných stránek je velmi pochybná.

Oddíl / systém můžete z možných záložek vymazat jednoduše pomocí přeinstalace firmwaru. A použijte lepší neoficiální a blesk přes standardní konzolu pro zotavení. V takovém případě antivirový program nemůže vytvořit vlastní zálohu pomocí funkcí vlastní konzoly.

Závěry

V žádném případě vám nepodporuji, abyste postupovali tak, jak je popsáno v tomto článku. Informace v něm jsou naopak určeny pro lidi, kteří chtějí chránit své údaje. A tady mohou udělat pro sebe samé závěry.

- Za prvé: pro ochranu informací na smartphonu stačí pouze tři jednoduché mechanismy, které jsou již vestavěny do smartphonu: heslo na uzamčené obrazovce, šifrování dat a odpojení ADB. Všichni aktivovali, zcela odřízli všechny přístupové cesty k zařízení.

- Druhý: mít proti penězům na smartphonu je velmi dobrý nápad, ale neměl byste se na něj spoléhat 100%. Nejlepší, co může dát, je schopnost vymazat data, pokud se chytil nešťastný zloděj.

- Třetí, nejvíce zřejmý: ihned po ztrátě smartphonu je třeba si vzpomenout na heslo Google, změnit hesla ve všech službách a zablokovat SIM kartu.

Jak byste si asi měli být vědomi, jedna z věcí, které může webový prohlížeč společnosti Google v akci provést synchronizace mezi všemi vašimi zařízeními, jsou data (přihlašovací jméno a heslo) pro přihlášení na různá místa.

I když v mnoha případech tato volba může být užitečná a pohodlné, většina z otvoru by nechtěl věřit hesla Google pro online bankovnictví nebo nakupování lokalit, jako je eBay nebo aliexpress. A co ti, kteří se náhodně nebo automaticky klikli na "Uložit heslo", když se přihlásí na některý z těchto webů?

Nezáleží na tom, že můžete kdykoli smazat dříve uložené soubory prohlížeč Chrome V případě systému Android získáte pověření pro konkrétní web.

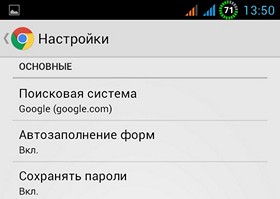

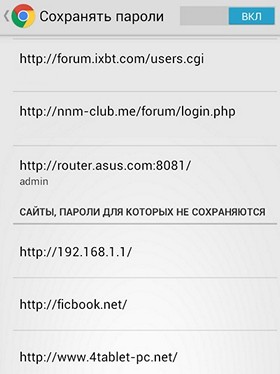

K tomu, stačí jít do nastavení v menu prohlížeče a klikněte na položku „Uložit heslo“, a pak uvidíte následující okno se seznamem míst, pro které jste dříve uložené přihlašovací heslo a klepněte na tlačítko start a tuto volbu pro všechny weby přestat které navštívíte v budoucnu:

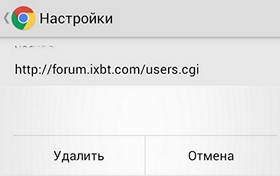

Kliknutím na určitý web otevřete okno následujícího formuláře, kde můžete odstranit pověření:

Mimochodem, můžete si prohlédnout nebo upravit hesla pouze ve verzi pro stolní počítače prohlížeče. V aplikaci Chrome pro Android tato možnost není k dispozici.

Také, jak jste si všimli na snímku nahoře, je položka „Uložit heslo“, budete také vidět seznam míst a hesla, které nejsou uloženy. Proto, pokud chcete povolit tuto možnost pro jednoho z nich, je třeba jej vybrat ze seznamu a odstraňte v okně.

Dovolte mi, abych vám připomněl, že je nejvhodnější ukládat hesla pro přístup k důvěrným údajům ve speciální aplikaci, jako je Android. Keeper, nebo ještě lépe - použijte pro tento účel generátor hesel

Vykopala jsem to, znamená to, že jsem na internetu našla firmu a přišla jsem na hledání zajímavých prohlášení. Molo na zařízeních pod kontrolou hesel Android je uloženo v databázi v otevřeném stavu. Sci-Fi. Jsou programátoři Google tak hloupí? Ale domácí hackeři, jako vždy, na vrcholu :-). Mohlo by se zdát jako jednoduché, kopírovány z telefonu nebo /data/system/accounts.db souborů / data / system / uživatelů / 0 (v závislosti na verzi systému Android), otevřela své sqlite-browser a tady jsou, hesel, na stříbrném podnose! Použijte ho. Kdo četl hesla? Huh? Proces autentizace se nepopisuji podrobně. Bude to nudné. Když tedy zaregistrujete své zařízení v účtu Google, projdete standardním procesem autentizace. Zadejte e-mail a heslo. Poté zařízení odešle na server název a model zařízení, imei a obdrží autorizační token (autorizační token). platné pouze pro toto zařízení. Zde je uložen v účtu.db.

A téměř všechny moderní služby používají tento typ oprávnění. Pokud tedy zapomenete heslo z vašeho účtu Google, je to zbytečné hledat v telefonu. Vyzkoušejte standardní nástroj pro obnovení hesla pro svůj účet. Chcete-li zjistit, která zařízení jsou připojena k vašemu účtu (za předpokladu, že máte heslo), přejděte na účet Google - nastavení - účet - osobní účet a uvidíte vaše zařízení. Můžete se mimo jiné pokusit o vyhledávání, pokud je zařízení připojeno k Internetu.

Odpusť mi, zavolal jsem telefonu na špičku, prostě se pravidelně ztrácí :-). Pokud jste například ukradli zařízení nebo jste ho ztratili, můžete jej vypnout na svém účtu.

Poté bude token auth neplatný a toto zařízení se k tomuto účtu nebude moci připojit. Ale údaje o zařízení, poště a dalších, pokud nebyly šifrovány, si můžete přečíst. V účtu můžete také vzdáleně vymazat data ze zařízení. To znamená, že když stisknete toto tlačítko, při prvním zadání zařízení do Internetu budou data vymazána. To, pokud je nepočítáte předem bez přístupu do Internetu. Je samozřejmě žádoucí šifrovat data na zařízení, ale je to úplně jiné téma. Google obecně doporučuje dvoufaktorové ověřování. Hesla jsou vyžadována pro e-mailové protokoly POP3, IMAP, SMTP a Exchange ActiveSync. Všichni vyžadují heslo při každém připojení k serveru. A pak jsou šifrované, i když ne tak obtížné. A na otevřeném místě byly hesla uloženy pouze v úsvitu internetu :-).

Při registraci se společností Google zadáte svou e-mailovou adresu a heslo. Potom vaše zařízení pošle na server imei kód, který je jedinečný pro všechny modely telefonů a na oplátku obdrží autorizační token (tok tokenu). Tento token bude platný pouze pro váš telefon a je to on, a ne heslo z účtu a bude umístěn ve složce account.db. "

Pokud ztratíte zařízení, které bylo zaregistrováno, můžete do svého účtu Google například přejít z počítače a vypnout jej. Nyní nikdo nemůže zadat vaše osobní skříň ze ztraceného zařízení.

Uložená hesla v prohlížeči android

Použití mobilní internet, často navštěvujeme weby, kde je potřeba registrace, a pro úsporu času stiskneme tlačítko "Zapamatovat". Současně si nemyslíme na to, kde si Android ukládá hesla, což zároveň udáváme. A jsou uloženy v prohlížeči, který používáme, například Opera mini. A pokud máte správné programy, tato data se snadno zobrazují. A proto není nutné vědět, všechno je jednodušší.

Chcete-li zobrazit uložená hesla, potřebujete speciální program, který poskytuje práva pro správu. Může to být Universal Androot nebo jakákoli jiná podobná služba. Také je třeba stáhnout aplikaci SQLite Editor a spustit ji. Při prvním spuštění je možné, že program naskenuje vaše zařízení pro databázi a poté rozbalí seznam aplikací, které budou mít vlastní databázi. V seznamu najděte prohlížeč, který používáte, a klikněte na něj. Nyní před tím, než se objeví nabídka, je v něm nutné vybrat "webview. db ". V okně "heslo", které se zobrazí, najdete všechna hesla uložená v prohlížeči.

Mohu skrýt hesla v androidu

Složitá hesla se skoro nemůže skrývat. Proto máte-li přístup k jinému mobilnímu zařízení než vy, postupujte podle těchto pravidel:

1) Při registraci nového účtu zlikvidujte položku "Zapamatovat".

2) Po každé návštěvě internetových stránek odstraňte historii návštěv.

3) Vyčistěte mezipaměť nejméně jednou týdně.

Všechny programy jsou otevřeny jedním programem

Všechny programy jsou otevřeny jedním programem Jak správně nakonfigurovat Internet od poskytovatele Beeline v zařízení Android

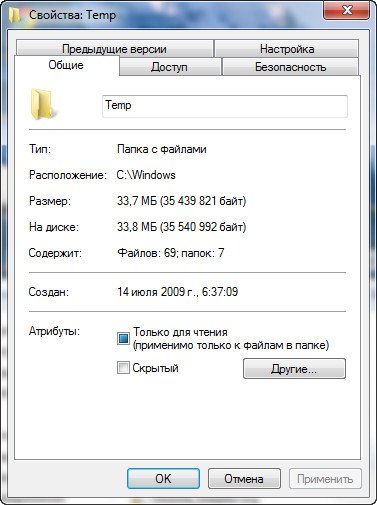

Jak správně nakonfigurovat Internet od poskytovatele Beeline v zařízení Android Temp folder - proč pro jak a proč

Temp folder - proč pro jak a proč Žádný obraz v televizi

Žádný obraz v televizi