Системният администратор е забранил използването на идентификационни данни по подразбиране. Присвояване на правоприлагащи права на потребителите. Политики за присвояване на потребителски права

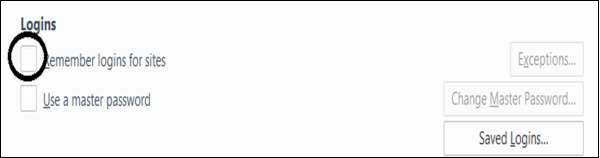

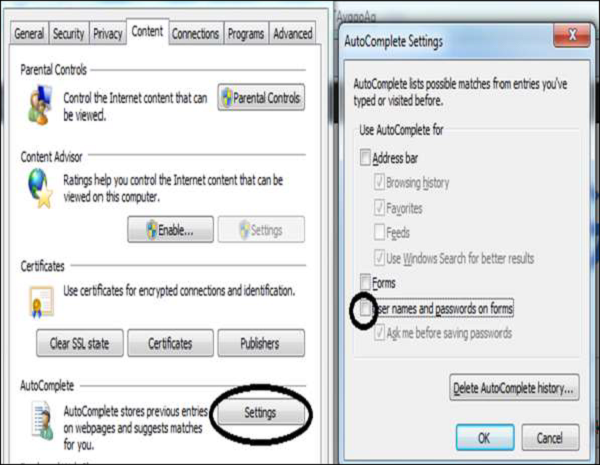

Когато се свързвате с отдалечен работен плот чрез RDP, е възможно да запазите идентификационни данни, за да не ги въвеждате всеки път. Но има една тънкост. Така че, ако се свържете от компютър, който е в домейна, към компютър в работна група, тогава няма да можете да използвате запазените данни, но ще се покаже съобщение със следното съдържание:

Задайте забравени пароли

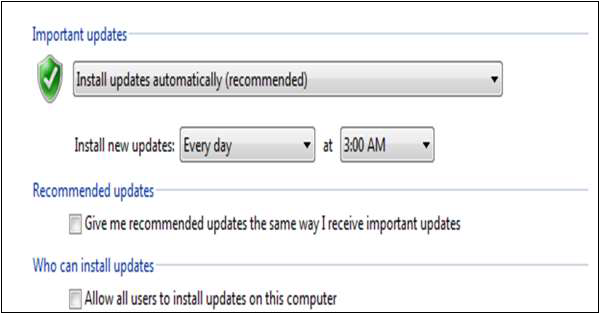

Задайте го на "Ежедневни актуализации", както е показано на следващата екранна снимка.

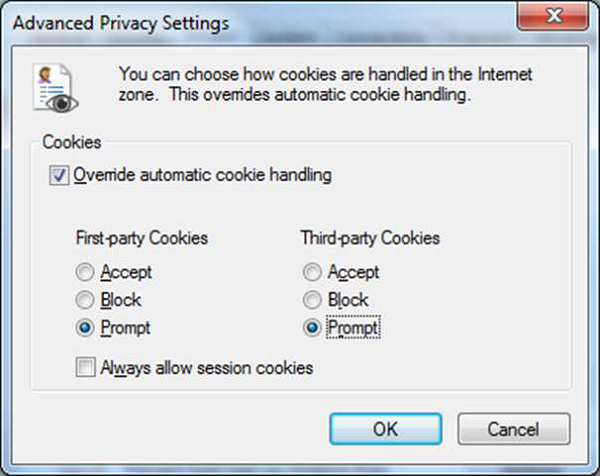

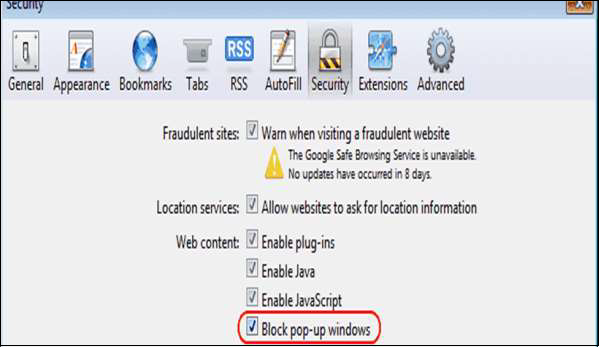

За да блокирате изскачащите прозорци, отидете на Инструменти → Опции за интернет → Раздел Поверителност и задайте плъзгача на Среден. Поставете отметка в квадратчето до „активиране на блокиращия прозорец“.

„Системният администратор отказа използването на запазени идентификационни данни за влизане в отдалечения компютър, защото неговата автентичност не е напълно проверена. Въведете новите си идентификационни данни. "

Въпросът е, че запазването на идентификационни данни при свързване с отдалечен компютър забранено от правилата за домейн по подразбиране. Това състояние на нещата обаче може да се промени.

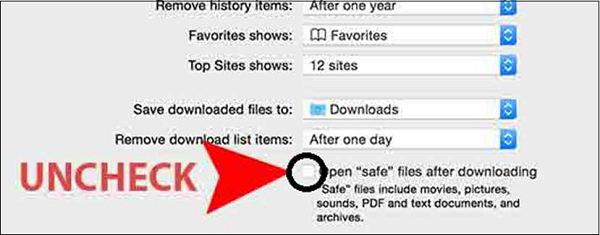

Деактивирайте автоматичното отваряне на файлове

![]()

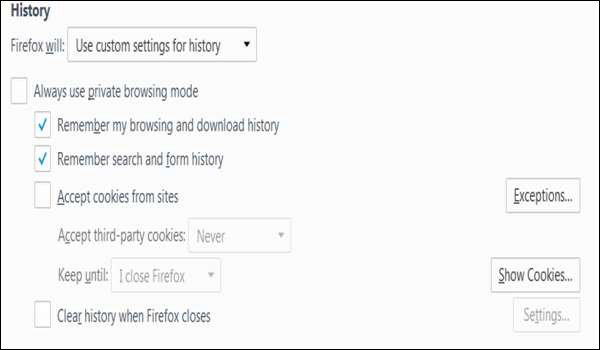

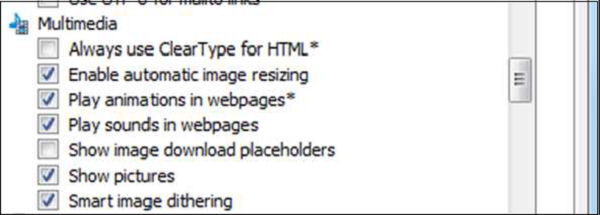

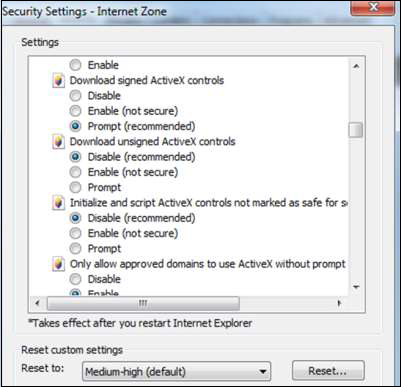

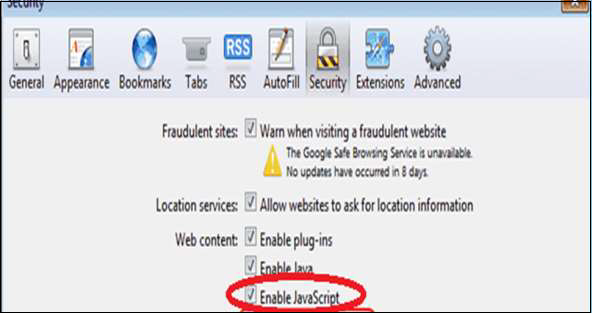

За да блокирате приставки, отидете в Инструменти → Опции за интернет → Раздел Разширени и маркирайте Мултимедия

Когато приключите, щракнете върху Приложи.

Инсталирайте ежедневни актуализации.

Онлайн игрите се играят през Интернет и могат да варират от сложни графики до множество потребители. Като цяло онлайн игрите използват различни форми като комуникация на форума, чатове, така че това е взаимодействие с други потребители, което може да е някои от тях по-злонамерени хакери.

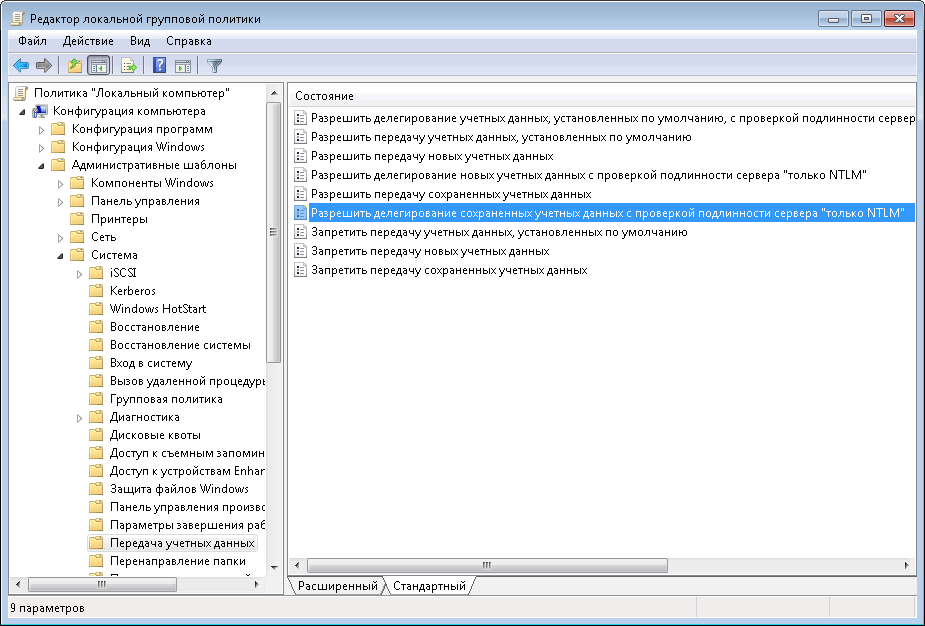

На компютъра, от който се осъществява връзката, щракнете Win + R и въведете командата gpedit.msc, след това щракнете върху OK. Освен това може да се наложи да въведете паролата на администратора или да я потвърдите, в зависимост от.

В прозореца на локалния редактор на групови правила, който се отваря, отидете на раздела Административни шаблони -\u003e Система -\u003e Предаване на идентификационни данни. Интересуваме се от политиката Разрешаване на делегиране на запазени идентификационни данни с удостоверяване само на NTLM (в английската версия Разрешаване на делегиране на запазени идентификационни данни с удостоверяване само на NTLM).

Има различни видове онлайн игри. Понастоящем повечето онлайн игри са за игри на множество потребители и рискът, който идва от други потребители, е много голям и е показан по-долу. Играчът може да атакува от прикачени файлове електронна поща или фишинг незабавни съобщения. Атакуващите могат да използват онлайн игри за пренасочване на реални потребители към фалшива уеб страница, за да откраднат техните идентификационни данни. Хак, който идва от компрометирани игрови сървъри - Този хакер идва, когато игровият сървър е компрометиран в резултат на неговата уязвимост, това може да изложи на риск всеки, който е свързан с този игрови сървър.

- Вируси.

- Това може да доведе до хакване на компютъра или мрежата на потребителя.

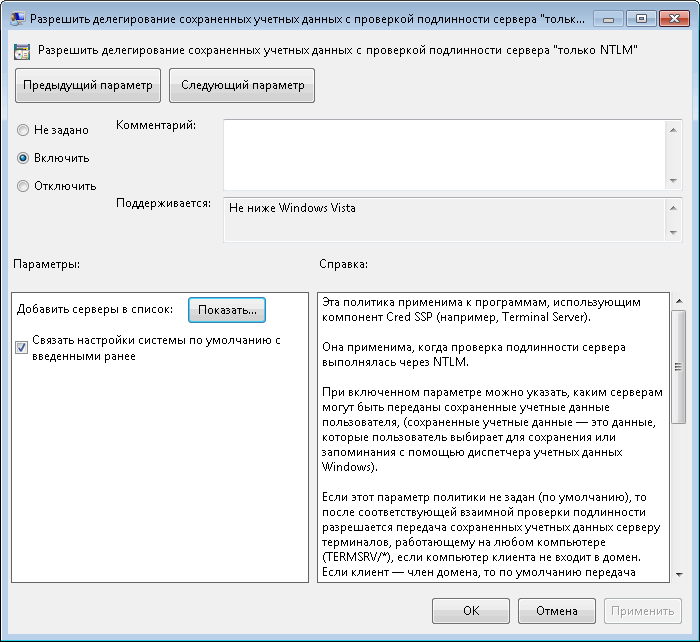

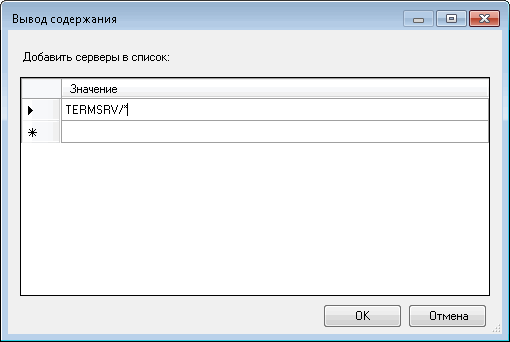

Включете политиката, след което кликнете върху бутона Показване, за да добавите сървърите, към които ще се свържем към списъка.

Има няколко начина за попълване на списъка. Например:

Можете да се преструвате на дете и да помолите други деца да разкрият друга информация. Вашата лична информация Кредитна карта. ... Заплахите в игрите са от различен тип и за различни цели, което може да бъде неоторизиран достъп до играта като цяло. Този метод се постига чрез кражба на друга парола.

Няколко други много често срещани методи

Хакерите могат да мамят, за да мамят в играта

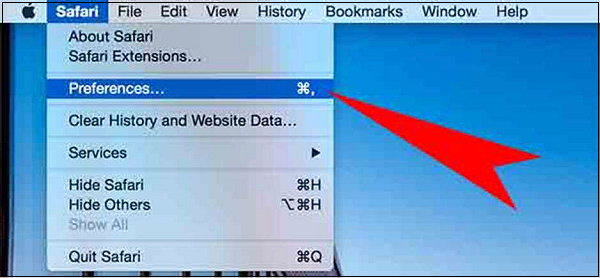

Какво да направите, за да играете безопасно онлайн. Сигурна връзка с вашия браузър. Интернет безопасност - безопасност на децата.- Създавайте сложни пароли.

- Опреснете компютъра си.

TERMSRV / remote_pk - позволяват запазване на идентификационни данни за един конкретен компютър;

TERMSRV / *. Contoso.com - позволява запазване на данни за всички компютри в домейна contoso.com;

TERMSRV / * - позволяваме да запазваме данни за всички компютри без изключение.

Внимание: използвайте главни букви в TERMSRV, както в примера. Ако е посочен конкретен компютър, тогава стойността на remote_pc трябва съвпадат точно с името, което сте въвели в полето Компютър на отдалечения работен плот.

Като цяло децата или юношите могат да участват в чат стаи или социални мрежи, които предлагат чатове по много причини, за да изразят себе си, любопитство, да говорят с други деца по света и да споделят своя опит. Но, от друга страна, децата трябва да знаят, че и в тази среда хората с лоши намерения също. По този начин децата са потенциални жертви на тормоз, тормоз и т.н. освен това те могат да разкриват информация за членове на семейството на други непознати хора с лоши намерения.

Когато Интернет е мястото, където анонимността може да остане за момента, това е опасен актив за децата без надзор. Дете или млад мъж може да съблазни непознат, който е при първия контакт, е учтив и склонен да ги изслуша, но от друга страна, той може да бъде педофилска стръв, което е само цел да има среща, която може да доведе до сексуално насилие.

След като попълните списъка, щракнете върху OK и затворете редактора на групови правила. Отворете командната конзола и актуализирайте правилата с командата gpupdate / сила... Всичко, можете да се свържете.

И по-нататък. Използване на местно групови политики ние позволяваме само идентификационните данни да се съхраняват на един конкретен компютър. За няколко компютъра би било по-добре да създадете отделен OU в домейна и да свържете съответната политика на домейна към него.

Дори малко информацияче детето може да даде може да бъде много опасно, тъй като агресорът може да проследи информацията, предоставена от детето. Както бе споменато в раздела за игри, много от тях са чат за глас и текст между сесиите. Децата трябва да бъдат внимателни, докато играят чатове по същия начин, както го правят за чатове и социални мрежии човек трябва да бъде предпазлив от твърде нетърпеливи нови приятели, за да поиска телефонния й номер, адреса й или среща в очи.

Социални насоки за онлайн безопасност на децата

Ето няколко прости съвета за опазване на децата онлайн. Компютърът трябва да е такъв, че да няма какво да се скрие пред стаята с монитора, поставен в хола. Винаги проверявайте детето си за бързи промени на екрана, когато прехвърляте или скривате файлове или устройства - кой е изпратил неподходящо съдържание, като порнография.

Днес в мрежата има стотици, може би дори хиляди администраторски акаунти. Имате ли контрол над всички тези акаунти и знаете ли какво могат да направят?

Защо трябва да контролирате администраторски акаунти?

Ако сте администратор windows мрежи, а те са повечето, тогава вниманието ви трябва да бъде насочено към корпоративното предприятие на Active Directory. С всички тези опасения относно защитата на контролери на домейни, сървъри, услуги, приложения и интернет свързаност, остава много малко време, за да се гарантира, че вашите администраторски акаунти са правилно контролирани.

Обсъдете с детето си кое е правилно и кое не, за това какви типове уебсайтове са подходящи за посещение на чатове и за какви неща може да се говори. Просто оставете децата си да следят чатовете. Накарайте приятелите на вашето дете да се научат как да правят с приятелите си от училище и квартал. Гмурнете се в интернет и разговаряйте онлайн, за да можете да разберете какво прави детето ви.

Ясно кажете на детето си, че трябва да ви каже дали получава някакви разстроени съобщения по време на чата и че не сте разстроени от тях и като резултат забранявате Интернет. Кажете на детето си, че разбирате, че те нямат контрол върху това, което другите хора му казват и че не е тяхна вина, ако това се случи.

Има много причини, поради които трябва да контролирате тези акаунти. Първо, има потенциално хиляди такива акаунти в големи или средни мрежи, така че има голяма вероятност тези акаунти да излязат извън контрол. Второ, повечето компании позволяват на редовните потребители достъп сметка локален администратор, което може да създаде проблеми. Трето, с първоначалния администраторски акаунт трябва да се работи внимателно, така че ограничаването на привилегиите е отлична предпазна мярка.

Осигурете времева рамка за софтуер за използване на Интернет, който задава тези ограничения, което ще видим в друг раздел. Използването на времето не трябва да е късно през нощта. Не позволявайте на детето ви да остане спокойно за дълги периоди от време в киберпространството, тоест когато често става уязвимо.

Кажете на детето си, че хората в чат стаите винаги са непознати, които могат да наранят - независимо колко често общуват с тях и колкото често мислят, че ги познават. Кажете им, че хората могат да излъжат кои са и новият им приятел може да бъде облекло, вместо на 12 години.

Колко администраторски акаунта имате?

За да се отговори на този въпрос, трябва да се направи някакво изчисление (както би казал Jethro Bodine). Защото всеки компютър с Windows има локален администраторски акаунт, тогава ще започнем от тук. Тези компютри включват Windows NT, 2000, XP и Vista. Уверете се, че сте включили всички клиентски компютри, които се използват от администратори, разработчици, служители и дори в сървърната стая или на устройства за приложения. Ако имате павилиони, тестови компютри, централизирани работни станции и т.н., тогава всички също трябва да бъдат включени в нашето изчисление. Засега няма нужда да четете потребителски акаунти. броят на устройствата може да не съответства на броя на потребителите.

Никога не разкривайте личната им информация. Това може да е истинското им име, пол, възраст, училище, телефонен номер или къде живеят. те имат чат псевдоним, който не е провокативен и не посочва кои са всъщност. Също така трябва да видите лична информация на други хора, като имена на приятели и телефонни номера.

Няма да имате прикачени файлове на детето си от отворени съобщения от приятели или услуги за споделяне на файлове по имейл, освен ако не сте там, за да одобрите и проверите съдържанието за вируси. Кажете на децата, че е важно да не се срещате с приятели онлайн, без да поискате знанията си. Определете истинската самоличност на лицето, преди тя да разреши сесията, и ако те не са сигурни, те трябва да ви попитат. Уверете се, че тези срещи се провеждат на обществено място и ги придружават.

Сега трябва да вземете предвид броя сървъри, които имате. Домейновите контролери все още не е необходимо да бъдат включени в този списък. От всичките си сървъри трябва да изберете сървъри, които изпълняват следните задачи: съхранение на данни, сървър за печат, сървър за приложения, пощенски сървър, офис сървър и т.н. Всеки от тези сървъри има локален SAM и следователно има локален администраторски акаунт. Този акаунт може да не се използва много често, но може да бъде дори повече важна причина, според която е необходимо да се контролират нейните права.

Използвайте програма за писане на дневници за запазване - повечето програми за чат ви позволяват да блокирате потребител, като щракнете с десния бутон върху името му в списъка с контакти и изберете функцията „блокиране“ или „игнориране“. В следващия раздел ще видим какво софтуер трябва да използваме.

Използвайте софтуер за проследяване

Ето списък на програмите, които са полезни за запазване на песен, която се гледа на вашия компютър. Той има безплатна версия и позволява на родителите да филтрират цялото уеб съдържание на всички устройства, свързани към мрежата, тези родителски филтри ви позволяват да избирате категории и новите уеб страници трябва да бъдат блокирани, точно както в режим на мониторинг можете да въведете, така че да позволите на детето да се движи през първия час, и тогава каквото и да сте блокирали уеб страниците, които смятате, че не са много добри.

И накрая, трябва да помислите за домейн контролери. Тук имате много важен администраторски акаунт - това е акаунтът, който контролира Active Directory. Този администраторски акаунт не само контролира Active Directory, но и управлява основния домейн, точно както акаунта на корпоративния администратор. Ако имате повече от един домейн, трябва да имате по един администраторски акаунт за всеки домейн. Съответният акаунт на администратор е валиден само в домейна, в който се намира, но все пак е много важен акаунт.

Следователно хората все още могат да ви изпратят електронна пощано спамерите не могат да получат адреса ви! Как работи - работи като филтър за нежелана поща с всяка програма за електронна поща и автоматично спам. Той използва определени ключови думи за откриване на спам, но проверява съдържанието на съобщението, за да го приеме или отхвърли. Той също така проверява за спам във фонов режим за филтриране и поддържа списък с блокирани податели.

Начинът, по който работи, е и система за известяване за нежелана поща, която намалява спама с 95% и ви предоставя набор от сложни правила. Начин на работа - премахва спама, преди да попадне във входящата ви поща. Ако се подозира, че е спам, но не е сигурен, той ще бъде отпечатан, но не и премахнат.

Ограничаване на правата за влизане

Няма много опции за физическо ограничаване на правата за влизане за тези администраторски акаунти. Тези сметки обаче не трябва да се използват ежедневно. Поради това е необходимо да се предприемат някои мерки за ограничаване на използването им. Очевидният избор е да се ограничи броят на потребителите, които знаят пароли за тези акаунти. За администраторски акаунти, свързани с Active Directory, е добра идея да се разработи процес за присвояване на пароли, при който никой потребител не знае цялата парола. Това може лесно да стане, като двама различни администратори въведат част от паролата и след това документират тази част. Ако този акаунт някога е необходим, трябва да получите и двете части на паролата. Друга възможност е да се използва автоматичен генератор на пароли, който генерира сложна парола.

Ограничаване на достъпа до акаунта на локален администратор

Независимо дали разрешавате на редовните потребители достъп до работната си станция или не, трябва да ограничите достъпа им до локалния администраторски акаунт. Две лесни начини за да направите това, променете името на акаунта на локален администратор и често променяйте паролата за него. За всяка от тези настройки има обекти на групови правила. Първият параметър се намира в Компютърна конфигурация | Настройки на Windows | Настройки за сигурност | Локални политики | Опции за сигурност, както е показано на Фигура 1. Политиката, която трябва да бъде конфигурирана, се нарича Акаунти: Преименуване на акаунт на администратор.

Фигура 1: Политика за промяна на името на акаунта на локален администратор

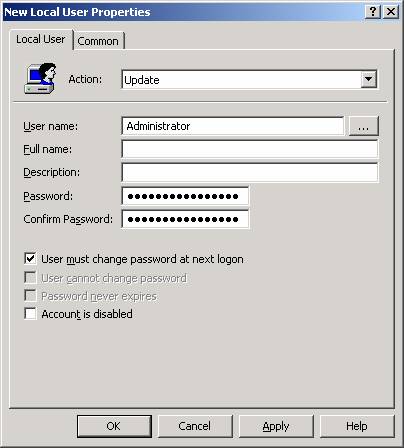

Второто правило, което трябва да конфигурирате, е част от нов набор от настройки за политики, идващи през 2007 г. Това правило е част от пакета PolicyMaker и се намира в Компютърна конфигурация | Настройки на Windows | Контролен панел | Локални потребители и Групи, както е показано на Фигура 2.

Фигура 2: Политика за нулиране на паролата за локалните администраторски акаунти

Забележка: Тази политика не забранява на редовен потребител от постоянен контрол върху този акаунт. единственият начин да го направите е да премахнете редовен потребител от групата на администраторите.

Ограничаване на достъпа до мрежата

Както всички знаят (но не всички си спомнят), администраторският акаунт не трябва да се използва ежедневно. Поради тази причина няма нужда да конфигурирате мрежата, за да разрешите достъп до мрежата под този акаунт. Едно добър начин да ограничите правата за този акаунт означава да откажете на администраторския акаунт достъп до сървъри и контролери на домейни в мрежата. Това може лесно да се направи с помощта на GPO конфигурацията. Тази настройка на GPO се намира Компютърна конфигурация | Настройки на Windows | Настройки за защита | Локални политики | Присвояване на права на потребителя, както е показано на Фигура 3. Политиката, която трябва да конфигурирате, се нарича Отказ на достъп до този компютър от мрежата. ...

Фигура 3: Политика за отказ на достъп на администратор до компютър от мрежата

Други настройки

Можете също да ограничите достъпа до администраторския акаунт в корпорацията. Други примери, при които можете да ограничите достъпа:

- Не използвайте администраторския акаунт като акаунт за услуга

- Отказ на достъп до терминални услуги на сървъри и контролери на домейни

- Предотвратете влизането на администраторите като услуга на сървъри и контролери на домейни

- Предотвратете влизането на администраторския акаунт като групова работа

Тези настройки само ще ограничат обхвата на влияние на акаунта на администратор върху компютри в мрежата. Тези настройки не пречат на администраторски потребител да конфигурира този достъп. В този случай трябва да настроите одит за конфигуриране на акаунта на администратор, както и да проверите кога този акаунт е бил използван за влизане и използване на потребителски права. Отново тези настройки могат да бъдат направени с помощта на GPO. Можете да намерите тези настройки в Компютърна конфигурация | Настройки на Windows | Настройки за сигурност | Локални политики | Политика за одит, както е показано на Фигура 4.

Фигура 4: Политика за конфигуриране на одит за управление и използване на акаунти

Обобщение

Администраторският акаунт е най-важният акаунт, който съществува в света операционна система Операционна система Windows. Този акаунт е толкова мощен, че не трябва да се използва, освен ако няма реална нужда, като например аварийно възстановяване или първоначална настройка. За да ограничите обхвата на влияние на този акаунт, можете да го направите допълнителни настройки за да защитите вашия акаунт и достъп до него. Груповите правила са механизмът, който се използва за разпределяне на тези намалени права между всички компютри, за които искате да ограничите администраторските права. След тези настройки ще се следи не само работата на администраторския акаунт, но също така ще бъде възможно да се открият опити за хакване на вашата мрежа с помощта на този акаунт.

Няколко начина: Как да почистите компютъра си от вируси абсолютно безплатно

Няколко начина: Как да почистите компютъра си от вируси абсолютно безплатно Как да свържете втори твърд диск към вашия компютър

Как да свържете втори твърд диск към вашия компютър Как да свържете два sata твърди диска едновременно

Как да свържете два sata твърди диска едновременно Как да дефрагментирам диск

Как да дефрагментирам диск