Стандартен порт. Как да промените порт сървъра за отдалечен работен плот

Фактът, че Remote Desktop на услугата сървър (по-рано Terminal Server) за входящи връзки на по подразбиране порт 3389, е известно на всички и хакери, както добре. Често има нужда да смените порта на нестандартен порт, за да създадете допълнителна степен на защита срещу неразрешен достъп. С други думи, след смяната на пристанището системата ще чуе друг порт, а при порт 3389 връзките няма да бъдат приети.

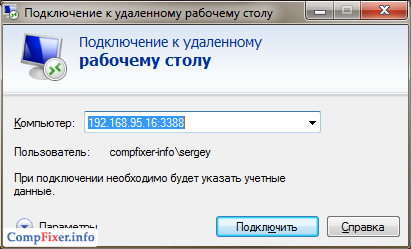

Моля, обърнете внимание! След смяна на порта на нестандартна за да се свържете с този компютър \\ лаптоп \\ сървъра ще се изисква да посочите не само IP-адрес или име на хост, но номера на порта, разделени с двоеточие.

Промяна на порт за RDP връзки

1 Стартирайте редактора на системния регистър. За да направите това, натиснете WIN + R, въведете регентство и натиснете Enter.

2 Намерете раздела:

HKEY_LOCAL_MACHINE \\ System \\ CurrentControlSet \\ Control \\ Терминален сървър \\ WinStations \\ RDP-Tcp

и отворете параметъра за редактиране -порт.

3 Задайте ключа Система за съвпадение в десетичен, След това, в стойностще видите номерата 3389 , което съответства на номера на порт по подразбиране. Променете стойността до желаната стойност и натиснете OK:

4 Рестартирайте компютъра, за да влезе в сила настройките.

Как да се свържа с RDP сървър с нестандартен порт

Ако можете просто да се свържете със сървъра, който приема връзки към порт по подразбиране (3389), като посочите:

Дмитрий работа

192.168.10.15

след като смените пристанището, да речем, на 3388, трябва да посочите следното:

Дмитрий работа: 3388

192.168.10.15:3388

01. FirewallЕ, всичко е ясно. Основното правило е да "забраним всичко". В Windows 2008 R2, вградена е доста добра защитна стена, можете да започнете с нея. Оставете отворени портове 80 и 443 (и вероятно 3389 за RDP) - и това е всичко.

02. Създаване на GPO.Отидете на "Старт - Изпълни - secpol.msc - Настройки за сигурност - Политика на профила - Правила за блокиране на профила". Например, "5 опита" и "5 минути" - това ще блокира потребителя за 5 минути след 5 неуспешни разрешения.

Отидете на «Старт - Пусни -gpupdate.msc - PC Configuration - Конфигуриране на Windows - Настройки за защита - местни политики - опции за сигурност: Local Settings сигурност" квадратчето, за да използват само RC4_HMAC_MD5.

03. Инсталирайте Password Manager, Един куп мои приятели (наистина - куп) използват схемата "една сложна парола за всичко". Дори познати програмисти, администратори, дизайнери ... Умни хора, като цяло, хора. Помислете си. Дори за сметки за услуги (като например потребители на база данни и т.н.) използвайте само сложни генерирани пароли. И ги пази в пропускливия мениджър. Лично аз използвам "LastPass" - това е безплатно, готино и достъпно като разширение за Chrome.

04. Промяна на порт за RDPПристанищен терминал услуга (една и съща "Remote Desktop") промени в регистъра тук: «HKEY_LOCAL_MACHINE \\ System \\ CurrentControlSet \\ Control \\ TerminalServer \\ WinStations \\ RDP-TCP \\-порт" (не забравяйте да отворите този порт на защитната стена и рестартирайте RDP-услуга ).

Избираме правило, базирано на пристанището.

Посочете номера на посочения от нас порт (в примера TCP 50000).

Ние наричаме създаденото правило, така че лесно да се идентифицира и кликнете върху бутона "Завършване".

Рестартирайте услугата RDP и се свържете с нея, без да забравяте да посочите порт в адреса на връзката чрез двоеточие.

SQL Server пристанища са се променили в полза «SQL Server Configuration Мениджър» - «Network Configuraion» - «Протоколите за [име на сървъра]» - «TCP-IP» - щракнете с десния бутон - «имоти».

Как мога да конфигурирам отдалечен достъп от интернет до компютър с домашна мрежа, свързан чрез Keenetic?

За да организирате отдалечен достъп от глобалната мрежа до компютър, свързан към интернет центъра (маршрутизатор), има много начини. Една от тях е връзка към работния плот, използвайки терминални програми за дистанционно управление на компютри. Най-често срещаните от тях - Отдалечен работен плот (Управление на отдалечен работен плот), което е терминалната услуга на Windows OS (включена в операционната система), Radmin и VNC.

За маршрутизатора е важно само да посочите правилния номер на порта, който програмата използва за отдалечено управление на компютри. Например, по подразбиране отдалечен работен плот употребите TCP 3389, за Radmin номера на програмата, номер на порт порт е 4899, а за програмата VNC - номера на порта 5900. Ако не знаете кой порт номер, използван в програмата, моля, обърнете се за повече информация на сайта: http://www.portforward.com/cports.htm , Тук ще намерите списък с най-популярните програми и номерата на портовете, които използват. Ако не намерите услугата, от която се нуждаете, можете да намерите номера на порта на приложението си от документацията за програмните му настройки или програми.

По-долу е даден пример за създаване на Keenetic Internet Center за отдалечена връзка с компютър в локалната домашна мрежа Отдалечен работен плот (намира се в Windows в менюто програми\u003e Стандартно\u003e Свързване\u003e Свързване с отдалечен работен плот). Когато използвате други програми (Radmin, VNC и т.н.), настройките на маршрутизатора ще се различават само по номера на порта в NAT настройките и в NAT настройките.

Моля, обърнете внимание! За да се свържете с интернет изисква вашия WAN интерфейс Keenetic "и е настроен на" белите "IP-адрес (извън глобален IP-адрес) в Интернет. За да се провери дали вашият адрес на тези, които можете да използвате услугата myip.ru (или подобни). Ще бъде показан IP адресът, по който е направено искането към сайта; ако съвпада с IP адреса, даден на WAN интерфейса на интернет центъра, тогава имате "бял" IP адрес. За да видите кой IP адрес се използва в WAN интерфейса на Prestige, можете да използвате уеб конфигуратора в менюто Системен монитор, Информация за "белите" и "сивите" IP адреси може да се намери в статията:

Ако пристанището пропуснете по някаква причина не работи, вижте статията.

В Windows за отдалечен работен плот подразбиране изложени порт 3389. Ако вашата операционна система е създадена за отдалечено работно място, а след това на вашата операционна система е постоянно слуша за входящи връзки на порт 3389. И тъй като той е известен на всички, тя се използва от хакери да проникнат.

Ако не сте настроили политика сметка локаут (забранено по подразбиране), вие сте обект на атака Bruteforce, е, когато нападателят получи над всички видове пароли. такава операция не се извършва ръчно, но с помощта на специални програми, което увеличава вероятността, избор на парола с порядък. Но дори и ако заключването на профила е зададено, когато паролата е въведена неправилно, това няма да спести проблеми. Дейност ботове води до блокиране на сметки, при които те се опитват да влязат, увеличава натоварването на сървъра, комуникационният канал е запушен, че е много досадно.

За да защитите системата от ботове и начинаещи хакери, препоръчваме ви промяна на РДП порт по подразбиране за всяка друга. Това със сигурност не е панацея, но значително ще намали опитите за проникване.

Има два начина за промяна на стандартен RDP порт.

Първият начин:

Проста промяна в системния регистър на Windows.

Пример за това как да промените RDP порт в системния регистър:

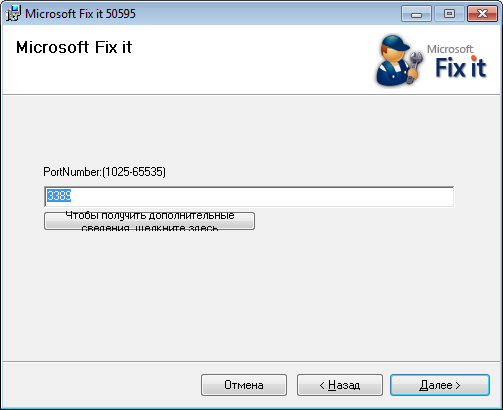

Вторият начин:

Използвайте помощната програма от Microsoft (която всъщност също прави промени в системния регистър, но е удобна за не-напреднали потребители). Просто кликнете върху връзка , файлът ще бъде изтеглен, ще го стартирате и ще въведете необходимия номер в полето и натиснете OK.

Не забравяйте да рестартирате компютъра и след двата начина промените да влязат в сила.

Имайте предвид, че следващият път, когато искате да се свържете със системата си чрез RDP, ще трябва да зададете ръчно номера на порта. За да направите това, добавете двоен знак и номер на порта след адреса или IP адреса в адреса на връзката. 10.10.32.30:5581 или mycomp.ru:5534.

Как да промените порт за RDP за отдалечен работен плот

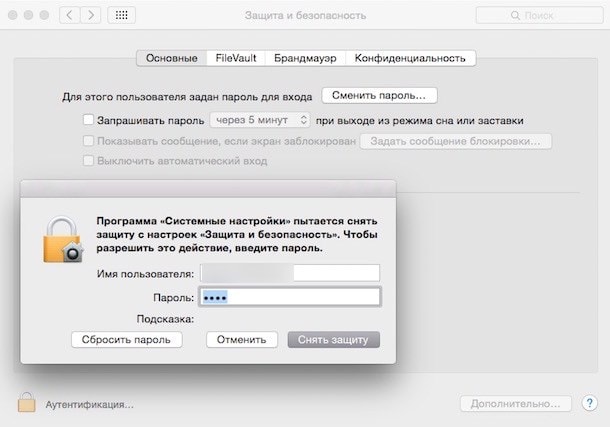

Какво да направите, ако забравите вашата MacBook парола

Какво да направите, ако забравите вашата MacBook парола Какво да направите, ако сигналът е слаб

Какво да направите, ако сигналът е слаб Какво представлява акаунтът и как да го създадете?

Какво представлява акаунтът и как да го създадете? Конфигуриране на директна връзка на два компютъра през Wi-Fi мрежа

Конфигуриране на директна връзка на два компютъра през Wi-Fi мрежа