Системный администратор запретил использовать учетные данные по умолчанию. Применение политик назначение прав пользователей. Политики назначения прав пользователей

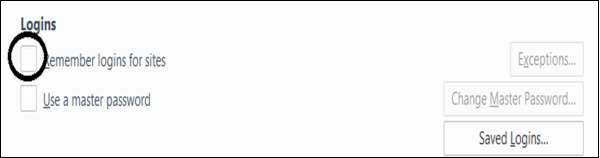

При подключении к удаленному рабочему столу по RDP есть возможность сохранить учетные данные, чтобы не вводить их каждый раз. Но есть одна тонкость. Так если подключаться с компьютера, находящегося в домене, к компьютеру в рабочей группе, то использовать сохраненные данные не удастся, а будет выдано сообщение примерно такого содержания:

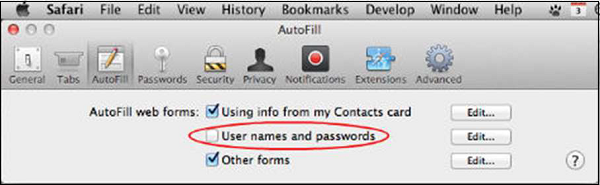

Задать забытые пароли

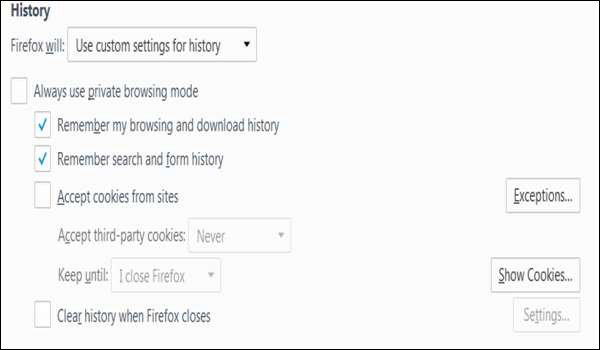

Установите его в «Ежедневные обновления», как показано на следующем снимке экрана.

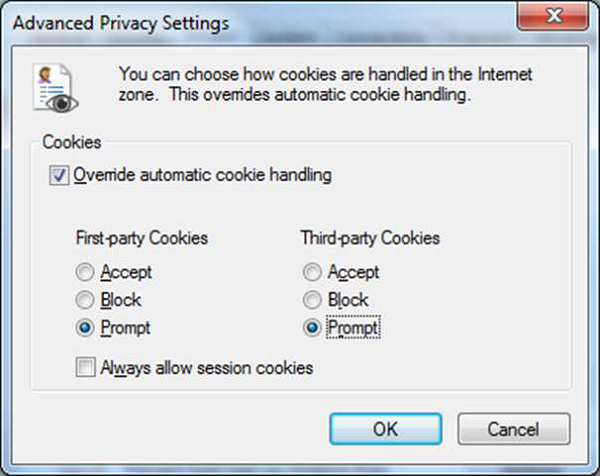

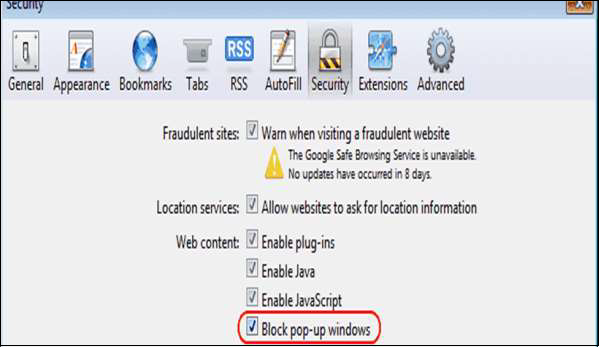

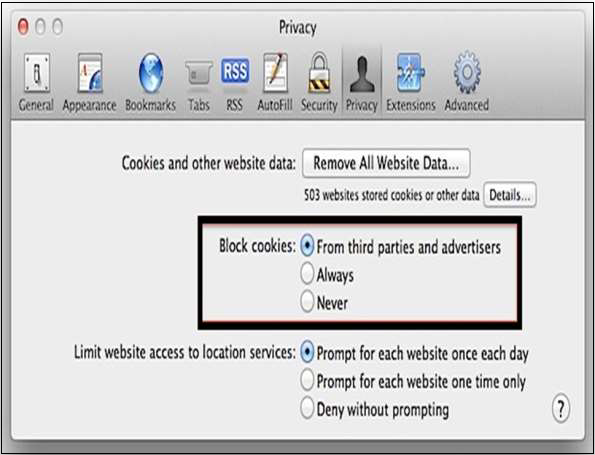

Чтобы заблокировать всплывающие окна, откройте меню «Сервис» → «Свойства обозревателя» → вкладка «Конфиденциальность» и установите ползунок «Средний». Установите флажок «включить блокировку всплывающих окон».

«Системный администратор запретил использовать сохраненные учетные данные для входа в систему удаленного компьютера, так как его подлинность проверена не полностью. Введите новые учетные данные.»

Дело в том, что сохранение учетных данных при подключении к удаленному компьютеру запрещено доменными политиками по умолчанию. Однако такое положение вещей можно изменить.

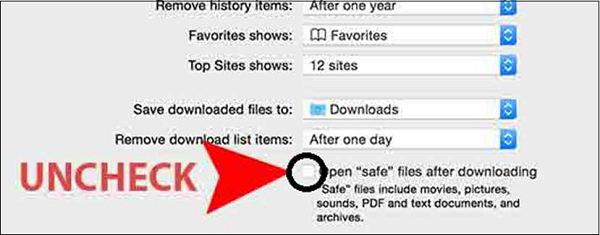

Отключить автоматическое открытие файлов

![]()

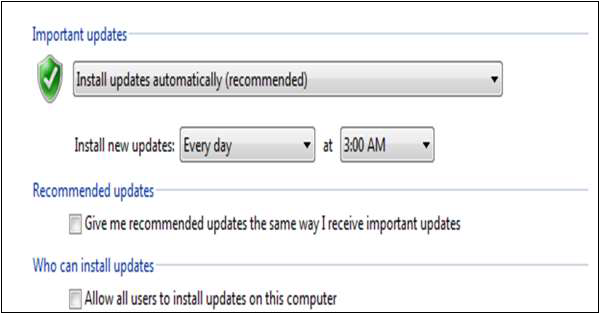

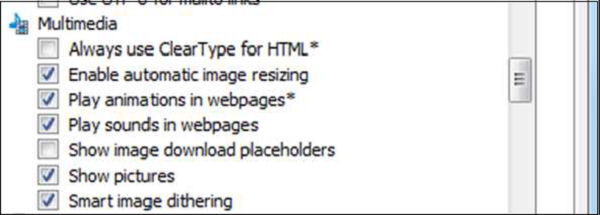

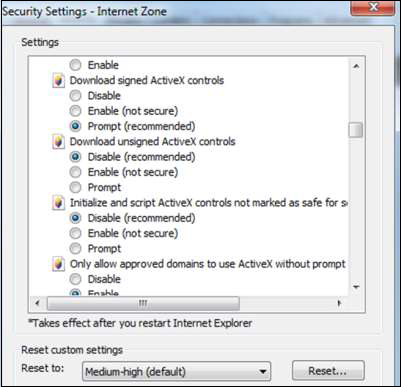

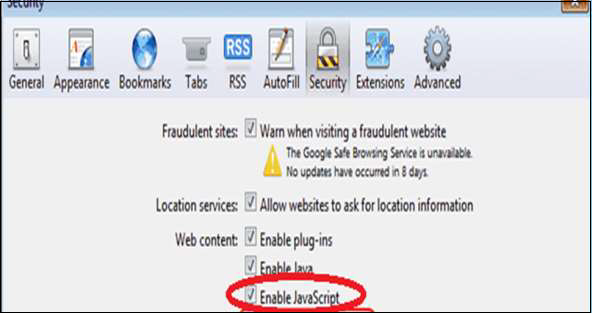

Чтобы заблокировать плагины, откройте меню «Сервис» → «Свойства обозревателя» → вкладка «Дополнительно» и выделите «Мультимедиа».

По завершении нажмите «Применить».

Установите ежедневные обновления.

Онлайн-игры воспроизводятся через Интернет, которые могут варьироваться от сложной графики до нескольких пользователей. В общем, онлайн-игры используют различные формы, такие как общение с форумом, чаты, поэтому это взаимодействие с другими пользователями, которые могут быть некоторыми из них более злонамеренными хакерами.

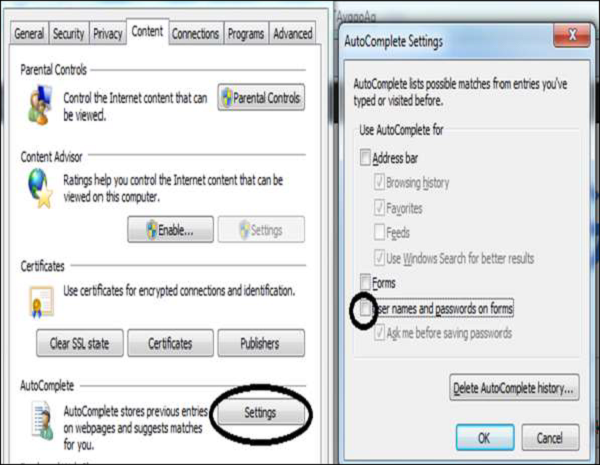

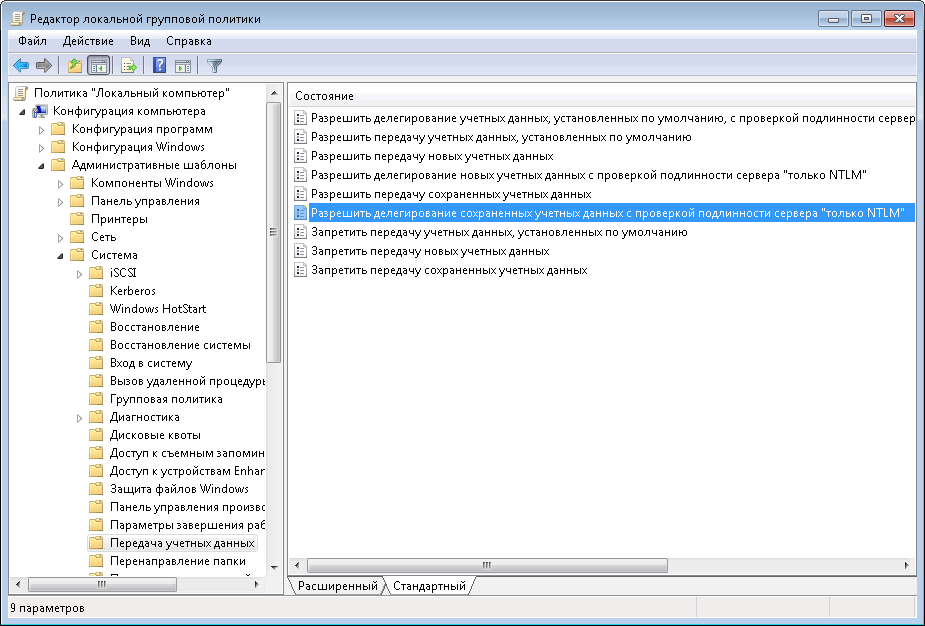

На компьютере, с которого осуществляется подключение, нажимаем Win+R и вводим команду gpedit.msc , затем жмем OK. Дополнительно может потребоваться ввод пароля администратора или его подтверждения, в зависимости от .

В открывшемся окне редактора локальной групповой политики идем в раздел Административные шаблоны -> Система -> Передача учетных данных. Нас интересует политика Разрешить делегирование сохраненных учетных данных с проверкой подлинности сервера ″только NTLM″ (в англ. варианте Allow Delegating Saved Credentials with NTLM-only Server Authentication).

Существуют различные типы онлайн-игр. В настоящее время большинство онлайн-игр для нескольких игр пользователей, и риск, который исходит от других пользователей, очень высок и показан ниже. Игрок может атаковать из вложений электронной почты или фишинга мгновенных сообщений. Злоумышленники могут использовать онлайн-игры для перенаправления реальных пользователей на поддельную веб-страницу, чтобы украсть их учетные данные. Взлом, который исходит от взломанных игровых серверов - этот хакер приходит, когда сервер игры скомпрометирован в результате из-за его уязвимости, это может поставить всех под угрозу, кто подключен к этому игровому серверу.

- Вирусы.

- Это может привести к взлому компьютера или сети пользователя.

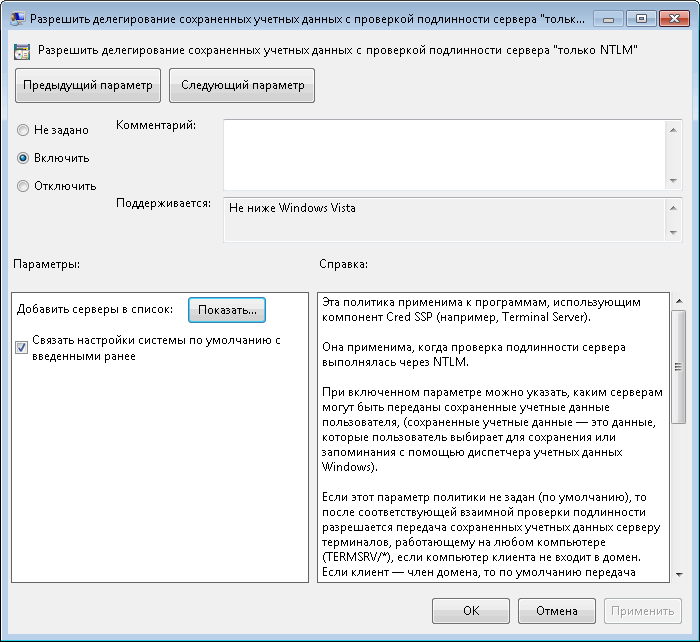

Включаем политику, затем жмем на кнопку Показать, чтобы добавить в список серверы, к которым собираемся подключаться.

Заполнять список можно несколькими способами. Например:

Вы можете притворяться ребенком и обращаться к другим детям с просьбой раскрыть другую информацию. Ваша личная информацияКредитная карточка. . Угрозы в играх бывают разных типов и для разных целей, которые могут быть несанкционированным доступом к игре в целом. Этот метод выполняется путем кражи другого пароля.

Несколько других очень распространенных методов

Хакеры могут обманывать с целью обмана в игре

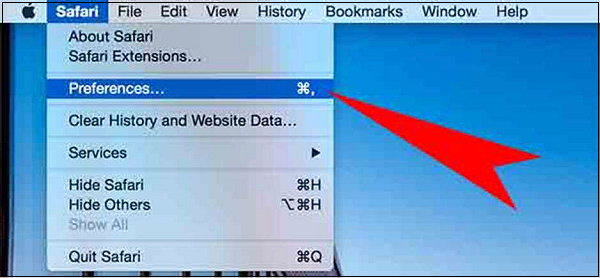

Что делать для безопасной онлайн-игры. Безопасное подключение к вашему браузеру. Интернет-безопасность - безопасность детей.- Создавайте сложные пароли.

- Обновите свой компьютер.

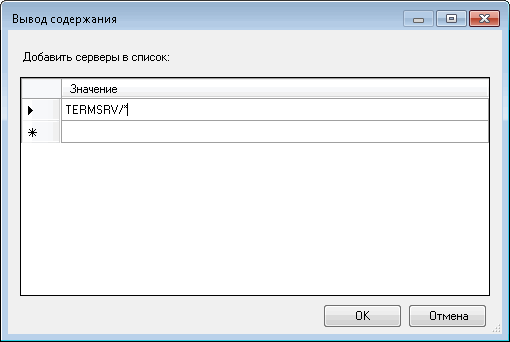

TERMSRV/удаленный_пк — разрешаем сохранять учетные данные для одного конкретного компьютера;

TERMSRV/*.contoso.com — разрешаем сохранять данные для всех компьютеров в домене contoso.com;

TERMSRV/* — разрешаем сохранять данные для всех компьютеров без исключения.

Внимание: используйте в TERMSRV заглавные буквы, как в примере. Если указан конкретный компьютер, то значение удаленный_пк должно полностью совпадать с именем, введенным в поле «Компьютер» удаленного рабочего стола.

В целом, дети или подростки могут участвовать в чатах или в социальных сетях, которые предлагают чаты, по многим причинам, чтобы выразить себя, любопытство, поговорить с другими детьми по всему миру и поделиться своим опытом. Но, с другой стороны, дети должны знать, что в этой среде люди с плохими намерениями тоже. Таким образом, дети являются потенциальными жертвами издевательств, притеснений и т.д. кроме того, они могут раскрыть информацию о членах семьи другим неизвестным людям с плохими намерениями.

Когда Интернет является местом, где анонимность может оставаться на данный момент, это опасный актив для детей без присмотра. Ребенок или молодой человек может соблазнить незнакомца, который находится на первом контакте вежливы и готовы выслушать их, но с другой стороны, он может быть педофилом приманка, которая является лишь целью, чтобы иметь встречу, которая может привести к сексуальному насилию.

Заполнив список жмем OK и закрываем редактор групповых политик. Открываем командную консоль и обновляем политики командой gpupdate /force . Все, можно подключаться.

И еще. Используя локальные групповые политики мы разрешаем сохранять учетные данные только на одном конкретном компьютере. Для нескольких компьютеров будет лучше создать в домене отдельное OU и привязать к нему соответствующую доменную политику.

Даже небольшая информация, которую может дать ребенок, может быть очень опасной, поскольку агрессор может отслеживать информацию, предоставленную ребенком. Как упоминалось в разделе игры, многие из них чат для голоса и текста между сеансами. Дети должны быть осторожными во время игры чатов таким же образом с тем, как они делают для чатов и социальных сетей, и следует опасаться слишком нетерпеливыми новых друзей, чтобы попросить ее номер телефона, ее адрес на нем, или лицом к лицу встречи.

Социальные правила в отношении безопасности детей в Интернете

Вот несколько простых советов относительно безопасности детей в Интернете. Компьютер должен быть таким, чтобы не было ничего, чтобы спрятаться перед комнатой с монитором, размещенным в гостиной. Всегда проверяйте ваш ребенок быстро изменения на экране, когда вы передаете или сокрытия файлов или дисков - кто они послали несоответствующий контент, такой как порнография.

На сегодняшний день в сети существует сотни, а возможно, даже тысячи учетных записей администратора. Имеете ли вы контроль над всеми этим учетными записями, и знаете ли вы, что они могут делать?

Для чего необходимо контролировать учетные записи администраторов?

Если вы являетесь администратором сети Windows, а таких большинство, то ваше пристальное внимание должно быть направлено на корпоративный Active Directory enterprise. Со всеми этими заботами относительно безопасности контроллеров домена, серверов, служб, приложений и подключением к Internet, остается совсем мало времени на то, чтобы убедиться, что ваши учетные записи администраторов контролируются правильно.

Обсудите с вашим ребенком то, что правильно и что не так, в отношении того, какие типы веб-сайтов подходят для посещения чатов, и о каких вещах они могут говорить. Просто позвольте своим детям следить за чатами. Получите друзей своего ребенка, чтобы узнать, как делать со своей школой и друзьями из окрестностей. Погрузитесь в Интернет и пообщайтесь в Интернете, чтобы вы могли понять, что делает ваш ребенок.

Проясните своему ребенку, что им нужно сказать вам, если они получают какие-либо расстроенные сообщения во время чата, и что вы не расстраиваетесь ими и запрещаете Интернет в результате. Дайте ребенку понять, что вы понимаете, что они не могут контролировать то, что говорят им другие люди, и что они не виноваты, если это произойдет.

Причин, по которым необходимо контролировать эти учетные записи, огромное множество. Во-первых, в больших или средних сетях потенциально может существовать тысячи таких учетных записей, поэтому велика вероятность того, что эти учетные записи могут выйти из под контроля. Во-вторых, большинство компаний разрешают обычным пользователям иметь доступ к учетной записи локального администратора, что может стать причиной беды. В-третьих, с оригинальной учетной записью администратора необходимо обращаться бережно, поэтом ограничение привилегий является превосходной мерой предосторожности.

Укажите временные рамки для программного обеспечения для использования Интернета, которое устанавливает эти ограничения, которые мы увидим в другом разделе. Использовать время не должно быть слишком поздно ночью. Не позволяйте вашему ребенку оставаться спокойным в течение длительного времени в киберпространстве, то есть когда они часто становятся уязвимыми.

Скажите своему ребенку, что люди в чатах всегда чужие, которые могут причинить боль - независимо от того, как часто они общаются с ними, и как бы они ни думали, что они их знают. Скажите им, что люди могут лгать, кто они, а их новый друг может быть нарядом вместо 12-летнего ребенка.

Сколько у вас учетных записей администратора?

Чтобы ответить на этот вопрос, необходимо сделать некоторые вычисление (как сказал бы Jethro Bodine). Т.к. каждый компьютер с операционной системой Windows имеет учетную запись локального администратора, то мы начнем отсюда. Эти компьютеры включают Windows NT, 2000, XP и Vista. Убедитесь, что вы включили все компьютеры клиентов, которые используются администраторами, разработчиками, сотрудниками и даже находятся в серверной комнате или на прикладных устройствах. Если у вас есть киоски, тестовые компьютеры, централизованные рабочие станции и т.п., то всех также необходимо включить в наш расчет. Не нужно пока считать учетные записи пользователей, т.к. количество устройств, может не соответствовать количеству пользователей.

Никогда не раскрывайте их личную информацию. Это может быть их настоящее имя, пол, возраст, школа, номер телефона или где они живут. у них есть псевдоним чата, который не провокационный и не указывает, кто они на самом деле в действительности. Вам также нужно увидеть личные данные других людей, такие как имена друзей и номера телефонов.

У вас не будет ваших дочерних вложений открывать сообщения от друзей или служб обмена файлами по электронной почте, если вы не будете там, чтобы утверждать и проверять содержимое на наличие вирусов. Скажите детям, что важно не встречаться с друзьями в Интернете, не спрашивая свои знания. Определите истинную личность человека, прежде чем она разрешит сеанс, и если они не уверены, что они должны вас спросить. Убедитесь, что такие встречи происходят в общественном месте и сопровождают их.

Теперь вам нужно учесть количество серверов, которые у вас есть. В этот список пока еще не нужно включать контроллеры домена. Из всех ваших серверов вам необходимо выделить сервера, которые выполняют следующие задачи: хранение данных, сервер для печати, сервер приложений, почтовый сервер, офисный сервер и т.п. У каждого из этих серверов имеется локальная SAM, и поэтому есть учетная запись локального администратора. Эта учетная запись может использоваться не очень часто, но это может быть еще более важной причиной, по которой необходимо контролировать ее права.

Используйте программы для записи журналов для сохранения - большинство чат-программ позволяют вам заблокировать пользователя правой кнопкой мыши по их имени в списке контактов и выбрать функцию «блок» или «игнорировать». В следующем разделе мы увидим, какое программное обеспечение мы должны использовать.

Использовать программное обеспечение для отслеживания

Вот список программ, которые полезны при сохранении дорожки, которая просматривается на вашем компьютере. Он имеет бесплатную версию и позволяет родителям фильтровать весь веб-контент всех подключенных к сети устройств, эти родительские фильтры позволяют выбирать категории, а новые веб-страницы должны быть заблокированы, как и в Режим мониторинга можно ввести так, чтобы вы разрешили ребенку перемещаться в течение первого часа, а затем все, что вы блокировали веб-страницы, которые, по вашему мнению, не очень хороши.

И наконец, вы должны рассмотреть контроллеры домена. Здесь у вас есть очень важная учетная запись администратора – это учетная запись, которая контролирует Active Directory. Эта учетная запись администратора не только контролирует Active Directory, но также управляет корневым доменом, также как и учетная запись корпоративного администратора. Если у вас более одного домена, то у вас должна быть одна учетная запись администратора для каждого домена. Соответствующая учетная запись администратора имеет силу лишь в том домене, в котором она размещается, но все равно это очень важная учетная запись.

Поэтому люди все равно могут отправить вам электронное письмо, но спамеры не могут получить ваш адрес! Как это работает - он работает как спам-фильтр с любой программой электронной почты и автоматически спамом. Он использует определенные ключевые слова для обнаружения спама, но проверяет содержимое сообщения, принимать его или отклонять. Он также проверяет спам в фоновом режиме для фильтрации, а также ведет список заблокированных отправителей.

Как это работает - это также система уведомлений о спаме, которая снижает спам на 95%, и предоставляет вам набор сложных правил. Как это работает - он устраняет спам, прежде чем он попадет в папку «Входящие». Если он подозревается в спаме, но не уверен, тогда он будет отпечатан, но не удален.

Ограничение прав на вход

Существует не так много возможностей по физическому ограничению привилегий на вход для этих учетных записей администратора. Однако, эти учетные записи не должны использоваться ежедневно. Поэтому необходимо предпринять некоторые меры для ограничения их использования. Очевидный выбор заключается в том, чтобы ограничить количество пользователей, которые знают пароли для этих учетных записей. Для учетных записей администратора, связанных с Active Directory, неплохо было бы разработать процесс для назначения паролей, когда ни один пользователь не знает целый пароль. Это можно легко сделать в том случае, когда два различных администратора вводят часть пароля, а затем документирует эту часть. Если эта учетная запись когда-нибудь понадобиться, то необходимо получить обе части пароля. Другой вариант заключается в том, чтобы использовать программу для автоматического формирования пароля, которая позволяет сформировать сложный пароль.

Ограничение доступа к учетной записи локального администратора

Вне зависимости от того, разрешаете ли вы обычным пользователям иметь доступ к их рабочей станции или нет, вы должны ограничить их доступ к учетной записи локального администратора. Два простых способа для этого заключаются в изменении имени учетной записи локального администратора и частого изменения пароля для нее. Существует объекты политики группы для каждого из этих параметров. Первый параметр находится в Computer Configuration|Windows Settings|Security Settings|Local Policies|Security Options, как показано на рисунке 1. Политика, которую необходимо настроить называется Accounts: Rename Administrator Account.

Рисунок 1: Политика для изменения имения учетной записи локального администратора

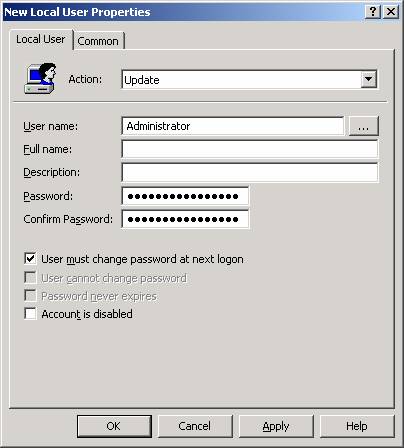

Вторая политика, которую вам необходимо настроить, является частью нового комплекта настроек политик (suite of policy settings), который появится в 2007. Эта политика является часть комплекта под названием PolicyMaker suite, и располагается в Computer Configuration|Windows Settings|Control Panel|Local Users and Groups, как показано на рисунке 2.

Рисунок 2: Политика для сброса пароля для учетной записи локального администратора Administrator accounts

Примечание: Эта политика не запрещает обычному пользователю от постоянного контроля на этой учетной записью, т.к. единственный способ сделать это, заключается в удалении обычного пользователя из группы администраторов.

Ограничение доступа к сети

Как все знают (но не все помнят), учетная запись администратора не должна использоваться на повседневной основе. По этой причине, нет необходимости настраивать сеть так, чтобы разрешать доступ в сеть под этой учетной записью. Один хороший способ по ограничению прав для этой учетной записи заключается в том, чтобы запретить учетной записи администратора доступ к серверам и контроллерам домена в сети. Это легко можно сделать с помощью настройки GPO. Эта настройка GPO находится Computer Configuration|Windows Settings|Security Settings|Local Policies|User Rights Assignment, как показано на рисунке 3. Политика, которую вы должны настроить называется Deny Access to this Computer from the Network (запретить доступ к этому компьютеру из сети).

Рисунок 3: Политика для запрета администратору доступа к компьютеру из сети

Другие настройки

Вы также можете ограничить доступ для учетной записи администратора внутри корпорации. Другие примеры, где вы можете ограничить доступ:

- Не использовать учетную запись администратора в качестве служебной учетной записи

- Запретить доступ к терминальным службам на серверах и контроллерах домена

- Запретить администраторам Administrator возможность входа в качестве службы на серверах и контроллерах домена

- Запретить учетной записи администратора входить в качестве batch job

Эти настройки лишь ограничат область влияния учетной записи администратора над компьютерами в сети. Эти настройки не запрещают пользователю с правами администратора настраивать этот доступ. В этом случае вы должны настроить аудит для конфигурации учетной записи администратора, а также проверять, когда эта учетная запись использовалась для входа и использовании пользовательских прав. И снова эти настройки можно выполнить с помощью GPO. Вы можете найти эти настройки в Computer Configuration|Windows Settings|Security Settings|Local Policies|Audit Policy, как показано на рисунке 4.

Рисунок 4: Политика для настройки аудита по управлению и использованию учетной записи

Резюме

Учетная запись администратора – это самая важная учетная запись, которая существует в мире операционной системе Windows operating system. Эта учетная запись настолько мощная, что не следует ей пользоваться до тех пор, пока не возникнет реальная необходимость, такая как экстренное восстановление или начальная настройка. Для того чтобы ограничить область влияния этой учетной записи, можно сделать дополнительные настройки для защиты учетной записи и доступа к ней. Политики группы – это механизм, который используется для распределения этих уменьшенных прав между всеми компьютерами, для которых необходимо ограничить права администратора. После этих настроек будет контролироваться не только работа учетной записи администратора, но и также можно будет обнаруживать попытки взлома вашей сети с помощью этой учетной записью.

Как работает термометр на ATTINY

Как работает термометр на ATTINY Описание тарифа «Так просто» Теле2

Описание тарифа «Так просто» Теле2 Где хранить информацию, чтобы не потерять?

Где хранить информацию, чтобы не потерять? Как можно вывести средства с партнерской программы Яндекс

Как можно вывести средства с партнерской программы Яндекс