Encryption të të dhënave në android. Nëse duhet të kodosh Androidun tënd. Përmirësimi i përdorshmërisë së një smartphone të sigurt

Enkriptimi i të dhënave në Android OS është i lidhur ngushtë me dy probleme: kontrollin e qasjes në kartat e kujtesës dhe transferimin e aplikacioneve tek ata. Shumë programe përmbajnë të dhënat e aktivizimit, faturimin dhe informacionin konfidencial. Mbrojtja e tij kërkon menaxhimin e të drejtave të qasjes që nuk mbështeten nga sistemi i skedarit FAT32 tipik për kartat. Prandaj, në secilën prej tyre versioni i Android Qasjet ndaj encryption ndryshuan në mënyrë drastike - nga mungesa totale e mbrojtjes kriptografike të mediave të lëvizshme deri në integrimin e tyre të thellë në një seksion të vetëm me encryption në fluturim.

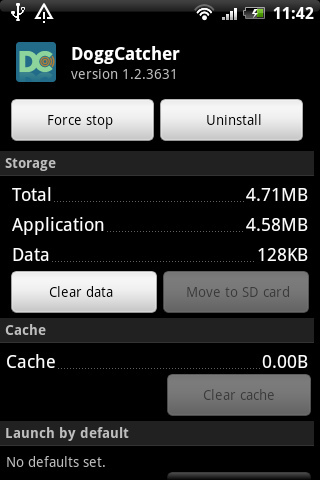

Hapat për të enkriptuar të dhënat e pajisjes

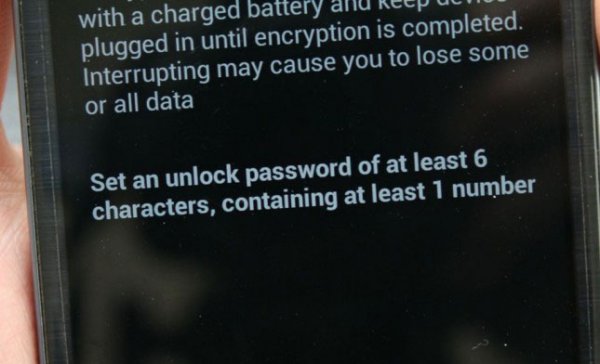

- Sigurohuni që bateria të jetë plotësisht e ngarkuar.

- Procesi i enkriptimit është i gjatë dhe mund të marrë më shumë se një orë.

- Kjo është një kërkesë e domosdoshme, përndryshe sistemi nuk do t'ju lejojë të kodoni telefonin.

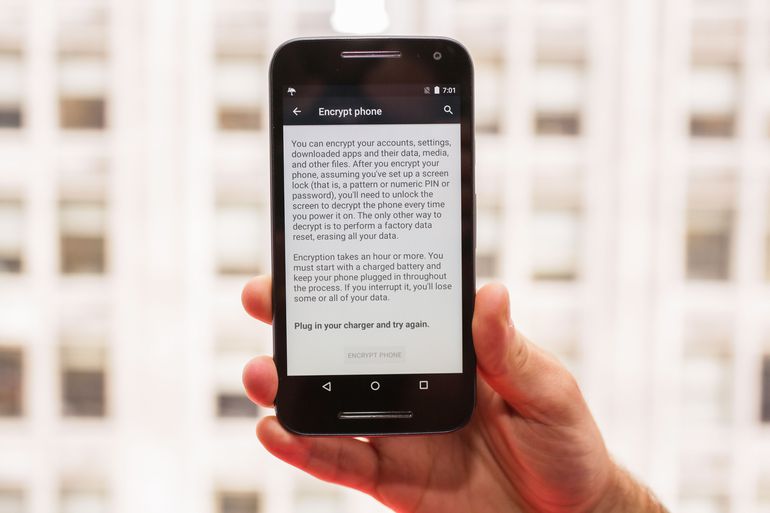

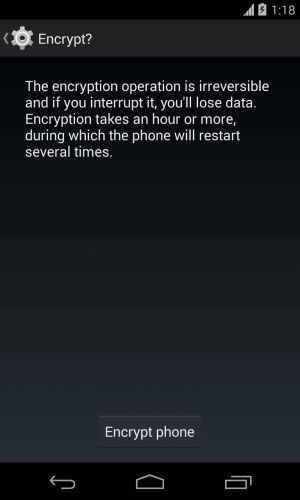

Nëse vendosni të kodoni telefonin tuaj celular për t'i bërë të dhënat tuaja më të sigurta, është e rëndësishme të merrni parasysh një numër faktorësh përpara se të merrni këtë vendim. Kjo është për shkak të faktit se procesi i enkriptimit të telefonit është i pakthyeshëm, dhe e vetmja mënyrë për t'u kthyer në gjendjen e para-enkriptimit është të ekzekutojë formatin.

Roli i veçantë i kartës së kujtesës

Fillimisht, zhvilluesit e Android morën përdorimin e një karte kujtese vetëm si një ruajtje të veçantë të skedarëve të përdoruesit. Ishte vetëm një depo mediatike pa ndonjë kërkesë për mbrojtjen dhe besueshmërinë e saj. Kartat microSD (HC) me FAT32 u përballën mirë me rolin e ruajtjes më të thjeshtë, duke liruar kujtesën e brendshme nga fotot, videot dhe muzika.

Encrypting ose encrypting pajisjen tuaj celular mbron të dhënat tuaja me një çelës të caktuar, dhe nga kjo pikë në, informacioni është në dispozicion vetëm nëse ju shkruani kodin. Nëse bëhen disa përpjekje të pasuksesshme, telefoni në mënyrë të sigurtë fshin të gjithë informacionin dhe plotëson formatin dhe kthehet në versionin e fabrikës.

Kriptimi shkon një hap përtej bllokimit të ekranit, pasi të dhënat e telefonit tuaj mund të jenë të qasshme, për shembull, edhe kur ekrani është i bllokuar. Natyrisht, çelësi i enkriptimit është rritja e nivelit të sigurisë dhe mbrojtjes së të dhënave tuaja. Në rast të humbjes ose vjedhjes së një telefoni celular, vetëm ai që e di çelësin mund të hyjë në dosjet në telefonin tuaj. Përveç kësaj, pas disa përpjekjeve të pasuksesshme, gjithçka do të fshihet. Prandaj, edhe nëse telefoni juaj celular ra në duart e gabuara, ky person nuk mund të përdorte informacionin e ruajtur.

Aftësia për të transferuar në kartën e kujtesës jo vetëm fotografi multimediale, por edhe aplikimet u shfaqën së pari në Android 2.2 Froyo. Ajo u zbatua duke përdorur konceptin e enëve të koduar për çdo aplikim, por e mbrojti atë vetëm nga rënia në duar të gabuara të kartës - por jo smartphone.

Përveç kësaj, kjo ishte një masë e gjysmë: shumë programe u transferuan pjesërisht, duke lënë një pjesë të të dhënave në memorie e brendshme, dhe disa (për shembull, sistem ose që përmbajnë widget) nuk u transferuan fare në kartë. Aftësia për të transferuar aplikacione varet nga lloji i tyre (i paravendosur ose i palës së tretë) dhe struktura e brendshme. Për disa, direktoria me të dhënat e përdoruesit ishte e vendosur menjëherë, ndërkohë që për të tjerët ishte në një nën-drejtori të vetë programit.

Disavantazhi kryesor, siç është përmendur tashmë, është se kriptimi është i pakthyeshëm. Ju nuk mund të "përpiqen të encrypt" për të parë se si funksionon, dhe pastaj të ndryshojë mendjen tuaj dhe decrypt telefonin tuaj: do të ishte e nevojshme, me gjithçka që kjo të sjellë.

Nga ana tjetër, kur celular koduar, duhet më shumë kohë për të kandiduar kur është ndezur dhe mund të bëhet pak më i ngadalshëm ose të konsumojë më shumë bateri. Nëse telefoni juaj ju lejon të konfiguroni një bip, edhe kur është fikur, ndoshta do ta humbni këtë aftësi pas kryerjes së enkriptimit, sepse telefoni nuk ndizet në kohën e caktuar për alarmin. Është mirë që të konsultoheni me mbështetjen teknike të prodhuesit tuaj për të lënë dyshime.

Nëse aplikacionet përdorën intensivisht operacione leximi / shkrimi, atëherë besueshmëria dhe shpejtësia e kartelave nuk mund të kënaqnin më zhvilluesit. Ata me qëllim e bënë atë në mënyrë që transferimi i programeve me mjete të rregullta të bëhej i pamundur. Për shkak të mashtrimeve të tilla, krijimi i tyre ishte i garantuar për të marrë një leje qëndrimi në memorien e brendshme me një burim të gjatë të mbivendosur dhe shpejtësi të lartë.

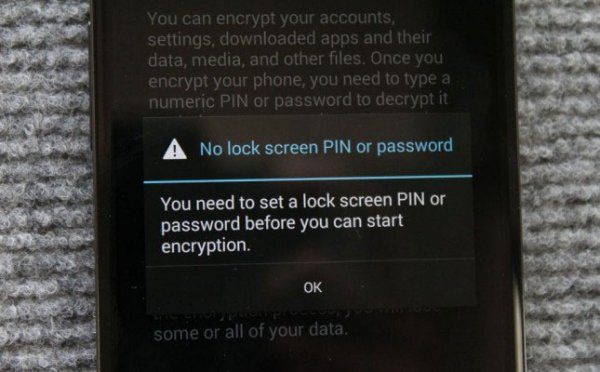

Për të shmangur surpriza të pakëndshme, ekzekutoni një nga të dhënat tuaja para se të filloni me enkriptimin. Mbani në mend që telefoni duhet të jetë i ngarkuar si duhet dhe i lidhur me një burim energjie në çdo kohë gjatë procesit të enkriptimit. Ju duhet të instaloni një sistem bllokimi të ekranit për të vazhduar encryption. Megjithëse në versionet e mëvonshme është gjithashtu e mundur për ta bërë këtë me një model, mos harroni se çelësi numerik dhe fjalëkalimi janë më të sigurta.

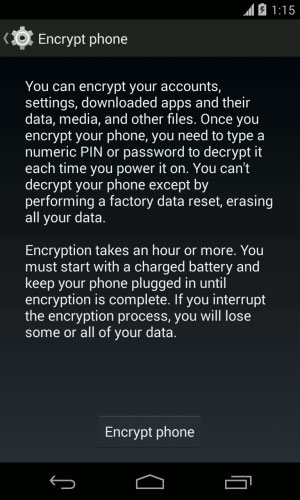

Në të njëjtën seksionin "Siguria", do të gjeni seksionin "Encryption", i cili do t'ju ndihmojë të plotësoni hapat e ndryshëm. Pajisja mobile ajo merr një kohë të gjatë për të encrypt, dhe gjatë procesit ajo është e ndezur dhe off vetëm disa herë. Në këtë kohë, është e pamundur ta përdorësh atë, dhe është shumë e rëndësishme që gjithmonë të lidhet me furnizimin me energji elektrike për të shmangur ndonjë problem.

Me versionin e katërt në Android, mundësia për të zgjedhur se ku duhet të vendoset aplikacioni. Ishte e mundur të caktohet një kartë kujtese si një disk për instalimin e programeve sipas parazgjedhjes, por jo të gjitha firmware mbështetën në mënyrë korrekte këtë funksion. Si funksionon në një pajisje të veçantë - ishte e mundur të zbulohej vetëm nga përvoja.

Në Androidin e pestë, Google përsëri vendosi të kthejë konceptin origjinal dhe bëri gjithçka për ta bërë sa më të vështirë të transferonte aplikacionet në kartën e kujtesës. Prodhuesit e mëdhenj kapën sinjalin dhe i shtuan funksionet e tyre të monitorimit në firmware, të cilat përcaktojnë përpjekjet e përdoruesit për të detyruar aplikacionet të zhvendosen në kartë duke përdorur rrënjën. Pak a shumë, vetëm mundësia e krijimit të lidhjeve të forta ose simbolike ka funksionuar. Në këtë rast, aplikacioni u përcaktua nga adresa standarde në memorien e integruar dhe në të vërtetë ishte në kartë. Megjithatë, menaxherët e skedarëve bënë konfuzion, shumë prej të cilave nuk i trajtonin siç duhet lidhjet. Ata treguan sasi të gabuar të hapësirës së lirë, sepse ata besonin se aplikacioni gjoja ndodh në kujtesën e brendshme dhe në kartelë në të njëjtën kohë.

Kur kriptimi është i plotë, telefoni juaj celular do të ndizet sërish dhe do t'ju kërkojë të filloni kodin e kyçjes së ekranit. E njëjta gjë ndodh çdo herë që fikni dhe pastaj ndizni telefonin. E vërteta është se sot të gjitha masat që po ndërmerren për të siguruar këtë lloj sigurie janë të pakta. Përveç kësaj, një tjetër gjë e rëndësishme që duhet të keni parasysh para se të kriptoni një pajisje është që pasi kjo të jetë bërë, ju mund të hiqni vetëm encryption duke rivendosur telefonin në parametrat e fabrikës, kështu që gjithmonë rekomandohet të kryeni backup informacionin para kryerjes së procesit.

Përshtateni!

Në Android, Marshmallow ka një kompromis të quajtur "Adaptable Storage" - Adoptable Storage. Kjo është përpjekja e Google për të mbajtur delet gjallë dhe ushtarët të kënaqur.

Funksioni i Adoptable Storage ju lejon të kombinoni një ndarje të përdoruesit në memorien e brendshme me një ndarje në kartë në një vëllim logjik. Në fakt, krijon një ndarje ext4 ose F2FS në kartë dhe e shton atë në ndarjen e përdoruesit të memories së brendshme. Ky është një operacion thjesht i bashkuar logjik, duke kujtuar paksa krijimin e një vëllimi të përbërë nga disqe të shumta fizike në Windows.

Menuja e navigimit mund të ndryshojë në varësi të pajisjes. Pra, le të shpjegojmë se si ta mundësojmë këtë encryption, si dhe kujdesin dhe detajet që duhet të merren parasysh para se të bëjmë këtë. Prandaj, shumë njerëz nuk kanë nevojë të përdorin këtë sistem nëse nuk duan këtë nivel sigurie.

Veç kësaj, nëse telefoni është i vjedhur ose i humbur, hajduti do të jetë më i interesuar të largohet nga telefoni i fabrikës për rishitje ose përdorim, sesa qasja në të dhënat tona, të cilat do të ishin të mjaftueshme me një ekran klasik të kyçjes. Para se të kryeni procesin e enkriptimit të të dhënave, duhet të shqyrtoni disa gjëra.

Në procesin e kombinimit me kartën e brendshme të memories është riformatuar. By default, i gjithë volumi i tij do të përdoret në volumin e bashkuar. Në këtë rast, skedarët në kartë nuk mund të lexohen në një pajisje tjetër - ato do të encrypted me një çelës unik të pajisjes që është ruajtur brenda mjedisit të ekzekutimit të besuar.

Degradimi i performancës: encryption terminal do të shtojë një ngarkesë pune, kështu që performance ndonjëherë do të jetë më e ulët, edhe pse kjo do të varet nga hardueri. E pamundur për të çaktivizuar: kriptimi është vetëm një mënyrë, domethënë sa më shpejt që ta bëjmë këtë, mund të çaktivizohet vetëm rikthimi i telefonit në gjendjen e fabrikës, gjë që nënkupton humbjen e plotë të të dhënave. Kjo, nga ana tjetër, është çelësi që e bën këtë sistem të sigurt. Prandaj, ki kujdes të mos harrosh kodin ose fjalëkalimin që zgjedh të kodosh.

Përndryshe, mund të rezervoni një vend në kartë për ndarjen e dytë me FAT32. Dosjet e ruajtura në të do të jenë të dukshme në të gjitha pajisjet si më parë.

Mënyra për ndarjen e kartës vendoset ose nëpërmjet menusë së Adoptable Storage ose nëpërmjet Uebit të Debugut Android (ADB). Opsioni i fundit përdoret në rastet kur prodhuesi ka fshehur Storage Adoptable nga menyja, por nuk e ka hequr këtë funksion nga firmware. Për shembull, ajo është e fshehur Galaktikë Samsung S7 dhe smartfonët kryesorë të LG. Kohët e fundit, ka pasur përgjithësisht një tendencë për të hequr Storage Adoptable nga pajisjet anije. Konsiderohet paterica për smartfonë buxhetorë dhe tableta që nuk janë të pajisura me një sasi të mjaftueshme të memories flash të integruar.

Para se të filloni, mbani në mend se në varësi të sasisë së të dhënave që keni në pajisjen tuaj, procesi i enkriptimit mund të zgjasë një ose më shumë orë, prandaj mos e humbni shpresën nëse zgjat shumë. Ideali është që të ketë bateri të mjaftueshme ose edhe më të mirë, lidheni atë me ngarkuesin në ndërkohë. Nëse procesi ndërpritet, mund të humbni disa të dhëna.

Do të shfaqet një mesazh paralajmërues për të informuar se si funksionon procesi, koha që duhet dhe ju duhet të keni fuqi të mjaftueshme të baterisë. Thjesht klikoni butonin "Encrypt" dhe do të fillojë. Siguria është një nga faktorët që është më e rëndësishme për ne kur përdorim një pajisje elektronike për shkak të sasisë së informacionit personal që mbajmë në to dhe që është subjekt i duarve të pacipë.

Megjithatë, jo-marketers vendosin se si ne përdorim pajisjet tona. Me ADB në një kompjuter Windows, funksioni i Adoptable Storage aktivizohet si më poshtë.

- Ne i rezervojmë të gjitha të dhënat në kartelë - do të reformohet.

- Java SE Kit Zhvillimi nga faqja e Oracle.

- instaloj versioni i fundit Menaxheri i Android SDK.

- Aktivizohemi në USB debugging në smartphone.

- Drejtoni Menaxhuesin e SDK-së dhe në linja komanduese shkruani:

ku x: y është numri i kartës së kujtesës. - Nëse dëshironi të leni një pjesë për vëllimin FAT32, atëherë ndryshoni komandën nga seksioni 7 në këtë:

$ sm disk ndarje: x: y mixed nn

Është e vërtetë se, me kujdes për atë që ne e ndajmë në internet dhe për të shmangur aplikimet keqdashëse, mund të jemi të sigurt, por ka një gjë të fundit dhe nëse e humbasim telefonin inteligjent, të gjitha këto të dhëna do të jenë të disponueshme për të gjithë, nëse nuk bëjmë encrypt pajisjen tonë.

Çfarë bën enkriptimi i informacionit dhe si bëhet kjo?

Një nga opsionet më interesante të sigurisë është enkriptimi. Kjo metodë lejon që të dhënat tona të jenë të sigurta në rast të humbjes ose vjedhjes së smartphone-it tonë me një fjalëkalim. Pa këtë fjalëkalim, nëse një person me telefonin tonë vendos ta rivendosë atë nga fabrika, të gjitha të dhënat do të fshihen, gjë që nuk do t'u lejojë atyre të përballojnë. Ky është një proces i gjatë që mund të zgjasë rreth një orë, prandaj sigurohuni që telefoni të jetë i lidhur me ngarkuesin.

ku nn është balanca e volumit në përqindje për vëllimin FAT32.

Për shembull, komanda e ndarjes disk sm: 179: 32 e përzier 20 do të shtojë në kujtesën e brendshme 80% të vëllimit të kartës dhe të lënë në të një vëllim FAT32 në 1/5 të vëllimit të tij.

Në disa smartphones, kjo metodë në versionin "siç është" nuk funksionon më dhe kërkon tweaks shtesë. Prodhuesit bëjnë gjithçka për të ndarë në mënyrë artificiale produktet e tyre sipas tregjeve të tregut. Modelet më të mira prodhohen me një sasi të ndryshme të kujtesës së brendshme dhe ka më pak njerëz që dëshirojnë të paguajnë më shumë për të.

A është e nevojshme të krijohet informacioni?

Siç kemi parë, kodimi i telefonit na lejon, nëse e humbasim telefonin tonë, e bëjmë të pamundur që përdoruesit e tjerë të kenë qasje në të dhënat tona personale, edhe pse jo gjithçka është aq e mirë sa duket. Përkundër faktit se sistemi ishte i lëngët, nganjëherë ishte e dyshimtë dhe për këtë, kodimi u përgjigj pjesërisht nga parazgjedhja, pasi këto pajisje e përfshinin atë si një standard. Mund të duket se pas shikimit të videove të mëparshme, ky encryption i informacionit nuk zvogëlon performancën, prandaj është e nevojshme ta fikni, por më pas në përdorim të përditshëm bëhet më i dukshëm.

Disa smartfonë nuk kanë një vend të kartës së kujtesës (për shembull, seria Nexus), por nuk mbështesin ruajtjen e USB-flash në regjimin OTG. Në këtë rast, flash drive mund të përdoret gjithashtu për të zgjeruar sasinë e memories së brendshme. Kjo është bërë me komandën e mëposhtme:

$ adb shell sm set - force - adoptable true Problemet e encryption bëhen të detyrueshmeDuke ditur se informacioni i koduar zvogëlon punën e telefonit tonë A është me të vërtetë e nevojshme që të dhënat tona të jenë të koduara? Kjo pyetje është diçka që secili duhet t'i përgjigjet vetes. A ia vlen të humbasësh punën e telefonit tonë për të siguruar që nëse i humbim, askush nuk do t'i shohë ato? Gjithkush e di se çfarë kanë në telefon dhe nëse duan që njerëzit e tjerë të kenë qasje në këto të dhëna. Por a është e mjaftueshme? Ndryshimi i parë ndodh në kujtesë, sepse pajisja jonë e koduar kërkon një shpejtësi më të lartë të leximit në ruajtjen e brendshme, gjë që është mjaft e mundshme. |

Në parim, aftësia për të përdorur USB-OTG për të krijuar një ruajtje të përshtatur çaktivizohet, pasi rikthimi i papritur i tij mund të rezultojë në humbje të të dhënave. probabilitet mbyllje e papritur Karta e kujtesës është shumë më e ulët për shkak të vendosjes së saj fizike brenda pajisjes.

Nëse lindin probleme me shtimin e mediave të lëvizshme ose ndarjen e saj në ndarëse, fillimisht hiqni të gjitha informacionet rreth markupit të vjetër logjik. Në mënyrë të besueshme, kjo mund të bëhet me ndihmën e shërbimeve të Linuxit, i cili është nisur në një kompjuter Windows nga një disk boot ose në një makinë virtuale.

Një pikë tjetër që ne e konsiderojmë jetike është se përpunuesit e rinj celular përgatiten për enkriptim, me rezultat që nuk ka humbje kulture. Çfarë mendoni për enkriptimin? A e përdorni atë në telefonin tuaj? A mendoni se përdorimi i pagesave mobile është një ide e mirë për të filluar punën nga një fabrikë?

Pajisjet që përmbajnë fotot tona, agjendën tonë të kontaktit, fjalëkalimet tona, shenjat e gishtërinjve, apo edhe ato tona karta bankare. Dhe si mund t'i mbrojmë të gjitha këto telefonat celularëtë cilat përmbajnë gjithnjë e më shumë informacion? Çelësi për t'i mbrojtur ato - në nivel lokal - është encryption ose encryption: funksioni i ruajtjes së të dhënave tona me një çelës që ne vetëm dimë. Kjo është e ngjashme me faktin që marrim të gjitha të dhënat e pajisjes që mbartim dhe e vendosim atë në një vend të sigurtë, në të cilin vetëm e dimë çelësin: nëse siguria është e sigurt, vetëm ne mund t'i qasemi të gjithë këtij informacioni, .

Sipas politikave zyrtare të Google, aplikacionet mund të instalohen menjëherë në hapësirën e adaptueshme ose të transferohen në të nëse zhvilluesi i tij e ka specifikuar këtë në atributin android: installLocation. Ironia është se jo të gjitha aplikacionet e Google ende e lejojnë atë. Nuk ka kufij praktikë për "ruajtjen e përshtatur" në Android. Kufiri teorik për Storage Adoptable është nëntë zetabytes. Aq shumë nuk është as në qendrat e të dhënave, dhe madje edhe më shumë karta memorie nuk do të shfaqen në vitet e ardhshme.

Dëshironi të dini çelësat tuaj? Tendenca për të enkriptuar të dhënat tona filloi në kompjuterë dhe në Internet, ku ishte e rëndësishme për të siguruar sigurinë e mesazheve të përdoruesit. Problemi është se telefonat kanë gjithnjë e më shumë informacion me ne, prandaj është e rëndësishme që të encrypt përmbajtjen e tyre për të siguruar sigurinë e përdoruesve.

Ai na kujtoi rëndësinë e enkriptimit. Pavarësisht nga ajo që mendoni për të, nuk keni nevojë të shpjegoni se pse ia vlen të mbrosh të dhënat tuaja personale dhe çdo gjë fillon me telefonin tuaj inteligjent. E gjithë kjo që nevojitet për ta aktivizuar është një kod sigurie ose një gjurmë gishtash.

Procedura e kodimit vetë kur krijohet një ruajtje e përshtatur kryhet duke përdorur dm-crypt, i njëjti modul i kernelit Linux, i cili përdor encryption disk të plotë të kujtesës së brendshme të smartphone (shih artikullin e mëparshëm ""). Algoritmi AES përdoret në mënyrën e zinxhirit të bllokimit të ciphertext (CBC). Për çdo sektor, gjenerohet një vektor i veçantë i inicializimit me kripë (ESSIV). Gjatësia e konvolucionit të funksionit të hash SHA është 256 bit, dhe vetëkërkimi është 128 bit.

Shumica e pajisjeve të reja që shiten së bashku, për shembull, të njëjtën gjë, gjithashtu janë të koduara.

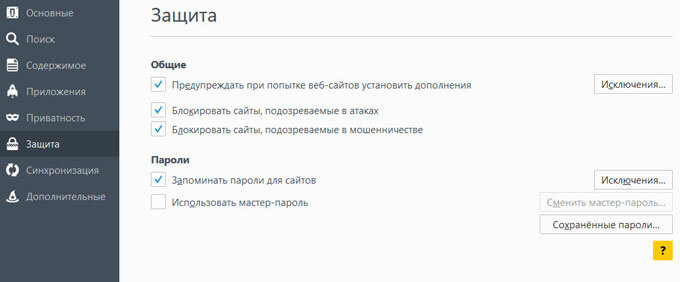

- Shko te seksioni "Cilësimet".

- Kliko "Siguria". "Mbyllja e ekranit".

- Krijo një kod të sigurisë.

- Shko tek "Cilësimet e zgjedhjes së sigurisë".

- Kliko "Encrypt Phone".

Ky implementim, edhe pse i ulët në besueshmërinë e AES-XTS-256, është shumë më i shpejtë dhe konsiderohet mjaft i besueshëm për pajisjet e përdoruesit. Një fqinj kurioz nuk ka gjasa të hapë ruajtjen e përshtatur të koduar në një kohë të arsyeshme, por shërbimet e sigurisë kanë mësuar gjatë për të përdorur disavantazhet e skemës CBC. Për më tepër, jo të gjitha 128 bit të çelësit janë në të vërtetë plotësisht të rastit. Dobësimi i pavullnetshëm ose i qëllimshëm i gjeneratorit të numrave pseudo-të rastësishëm është problemi më i zakonshëm i kriptografisë. Ndikon jo vetëm në Gadgets Android, por në të gjitha pajisjet e konsumit në përgjithësi. Prandaj, mënyra më e besueshme për të siguruar privatësinë nuk është të mbash të dhëna konfidenciale në telefonin tuaj të mençur.

Nëse pas kombinimit të kujtesës duke përdorur Adoptable Storage për t'u rivendosur në cilësimet e fabrikës, të dhënat në kartë gjithashtu do të zhduken. Prandaj, vlen të bëjmë së pari backupun e tyre dhe është më mirë të caktoni sinkronizimin e reve menjëherë.

Encryption alternative të të dhënave në kartën e kujtesës

Tani, kur kemi trajtuar tiparet e ruajtjes së skedarëve në kartën e kujtesës në versione të ndryshme të Android, le të vazhdojmë drejtpërdrejt për t'i koduar ato. Nëse keni një pajisje me një Android të gjashtë dhe një të re, atëherë me një probabilitet të lartë mund të aktivizojë disi aktivitetin e Adoptable Storage. Pastaj të gjitha të dhënat në kartë do të encrypted, si në memorie të integruar. Vetëm skedarët në një ndarje FAT32 shtesë do të mbeten të hapura nëse doni ta krijoni kur reformatoni kartën.

Në lëshimet e mëparshme të Android, gjërat janë shumë më të komplikuara, pasi që para versionit 5.0, mbrojtja kriptografike nuk ndikoi fare në kartat e kujtesës (me përjashtim të të dhënave nga aplikimet e migruara, sigurisht). Dosjet "Normal" në kartelë mbetën të hapura. Për të mbyllur ato nga sytë e kureshtur, keni nevojë për shërbimet e palëve të treta (të cilat shpesh dalin të jenë vetëm një predhë grafike për mjete të ngulitura). Me gjithë shumëllojshmërinë e metodave ekzistuese të thelbësisht të ndryshme, përftohen katër:

- duke përdorur një encryption konvente universale - një skedar me një imazh të një vëllimi të koduar në një format të popullarizuar me të cilin mund të funksionojnë aplikacionet për sisteme operative të ndryshme;

- transparent encryption file në directory të caktuar përmes shoferit FUSE dhe një shërbim të palës së tretë për krijimin / montimin e një ndarje të koduar si një skedar;

- encrypt gjithë kartën e kujtesës nëpërmjet dm-crypt;

- përdorimi i "kutisë së zezë" - një aplikacion i veçantë që ruan të dhënat e koduara në formatin e vet dhe nuk siguron qasje në të për programet e palëve të treta.

Opsioni i parë është i njohur mirë për këdo që përdor TrueCrypt ose një nga pirunët e saj në një kompjuter. Për Android, ka aplikacione që mbështesin kontejnerët TrueCrypt, por ato kanë kufizime të ndryshme.

Opsioni i dytë ju lejon të organizoni "encryption transparente", që do të thotë, të ruani të gjitha të dhënat e koduara dhe t'i dekriptoni kur hyni nga ndonjë aplikacion. Për ta bërë këtë, të gjitha të dhënat nga drejtoria e përzgjedhur paraqiten si përmbajtje të një sistemi virtual të skedarëve me mbështetje për kriptimin në lëvizje. Zakonisht përdoret EncFS, më shumë për të cilën do të diskutojmë më poshtë.

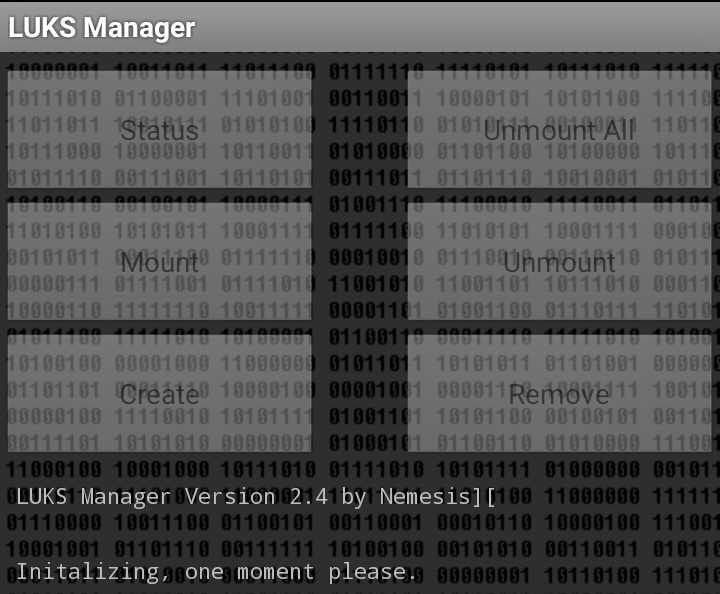

Opsioni i tretë është ndërtuar në dm-crypt. Ju mund ta përdorni atë, për shembull, nëpërmjet LUKS Manager. Aplikacioni kërkon rrënjë dhe instalon BusyBox. Ndërfaqja që ai ka është një amator.

LUKS Manager krijon një kriptokontran në kartelë si skedar. Ky enë mund të lidhet me një direktori arbitrare dhe të punojë me të si me një mënyrë normale. Avantazhi është se kjo zgjidhje ka përkrahje ndër-platformë. Ju mund të punoni me enë jo vetëm në vegël Android, por edhe në desktop: në Linux - nëpërmjet cryptsetup, dhe në Windows - nëpërmjet programit ose pirunit të saj LibreCrypt. Minus - shqetësim i përdorimit në lidhje me shërbimet cloud. Çdo herë në re ju duhet të ruani të gjithë enën, edhe nëse një bajt ka ndryshuar.

Opsioni i katërt në përgjithësi është i një rëndësie të vogël, pasi kufizon në masë të madhe përdorimin e skedarëve të koduar. Ato mund të hapen vetëm nga një aplikacion i specializuar dhe shpresoj që zhvilluesi i saj të ketë sukses në studimin e kriptografisë. Për fat të keq, shumica e këtyre aplikacioneve nuk mbajnë ujë. Shumë prej tyre nuk kanë të bëjnë aspak me kriptografinë, sepse ato thjesht maskojnë skedarët në vend të kodimit të tyre. Në të njëjtën kohë, përshkrimi mund të përmend algoritme të vazhdueshme (AES, 3DES ...) dhe citon citate nga kriptografia e aplikuar e Schneier. Në të mirë, programet e tilla do të kenë një zbatim shumë të dobët të enkriptimit, dhe në rastin më të keq nuk do të ketë fare.

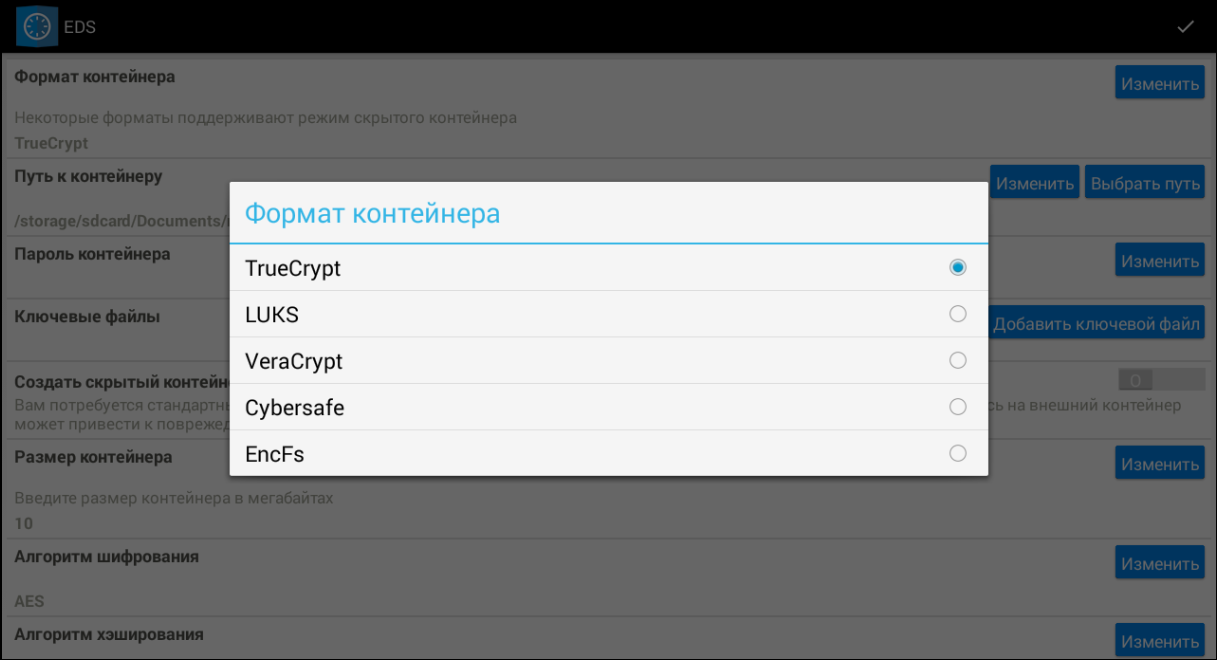

Klienti zyrtar i Android për VeraCrypt nuk është dhe nuk është planifikuar, por autorët e tij rekomandojnë përdorimin e aplikacionit EDS (Encrypted Data Store). Ky është një zhvillim rus që ekziston në një version plotësisht funksional dhe të lehtë. Versioni i plotë i EDS kushton 329 rubla. Mbështet kontejnerët crypto të TrueCrypt, VeraCrypt, CyberSafe, si dhe LUKS dhe EncFS formatet. Në gjendje për të punuar me rrjetin lokal, dhe ruajtjen e reve, duke ofruar aplikacione të tjera me enkriptim transparent. Kriptimi në lëvizje kërkon mbështetjen e kernelit për kuadrin e FUSE dhe të drejtat e rrënjës. Puna normale me kontejnerë kriptoje është e mundur në çdo firmuer.

Versioni EDS Lite është i lirë dhe ka kufizime funksionale. Për shembull, mund të punojë ekskluzivisht me kontejnerë që përmbajnë një vëllim me një skedar FAT, të koduar duke përdorur algoritmin AES me një gjatësi kyçe prej 256 bitësh dhe duke përdorur funksionin SHA-512 hash. Opsionet e tjera nuk mbështeten. Prandaj është e nevojshme të fokusohemi në versionin e paguar.

Cryptocontainer - mënyra më e besueshme dhe e gjithanshme. Mund të ruhet në çdo skedar (madje edhe FAT32) dhe të përdoret në çdo pajisje. Të gjitha të dhënat që ke koduar në desktop do të jenë të disponueshme në telefonin tuaj të mençur dhe anasjelltas.

EncFS

Në vitin 2003, Valient Gough (inxhinier i softuerit Valient Gough - Seattle i cili shkroi softuer për NASA, dhe më vonë punonte në Google dhe Amazon) lëshoi lëshimin e parë të një sistemi të skedarëve pa pagesë me një mekanizëm kriptimi transparent encryption - EncFS. Bashkëvepron me kernel OS përmes një layer callback, duke marrë kërkesa nëpërmjet ndërfaqes libfuse kuadër FUSE. Në opsionin e përdoruesit, EncFS përdor një nga algoritmet simetrike të implementuara në bibliotekën OpenSSL, AES dhe Blowfish.

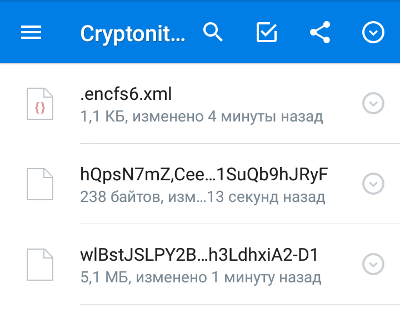

Që nga EncFS përdor parimin e krijimit të një sistemi virtual file, ajo nuk kërkon një ndarje të veçantë. Në Android OS, është e mjaftueshme për të instaluar një aplikacion me mbështetje për EncFS dhe vetëm ta drejtojmë atë në disa drejtori. Njëri prej tyre do të ruajë përmbajtjen e koduar (le të quhet qemer), dhe të dytë - skedarët e përkohshëm të decrypted (le të thërrasë atë hapur).

Pasi të futni skedarët e fjalëkalimeve lexohen nga dosja qemer dhe ruhet në dekoduar hapur (si në pikën e re të montimit) ku të gjitha aplikacionet janë në dispozicion. Pas përfundimit të punës, klikoni butonin e Dëmtimit të Dështimit në aplikacionin (ose ekuivalentin e tij). drejtori hapur të palajmëruar, dhe të gjitha dosjet e decrypted nga ajo zhduken.

Disavantazhet: EncFS nuk mbështet lidhjet e forta, pasi të dhënat nuk janë të lidhura me inode, por me emrin e skedarit. Për të njëjtën arsye, emrat e skedarëve deri në 190 bytes në gjatësi janë të mbështetura. Në katalog qemer emrat e skedarëve dhe përmbajtja e tyre do të fshihen, por meta të dhënat do të mbeten në dispozicion. Ju mund të gjeni numrin e skedarëve të koduar, lejet e tyre, aksesin e fundit ose kohën e modifikimit. Ekziston gjithashtu një tregues i qartë që EncFS përdoret - ky është skedari i cilësimeve me encfs të prefiksit dhe numrin e versionit në emër të tij. Parametrat e encryption shkruhen brenda skedarit, duke përfshirë algoritmin, gjatësinë kryesore dhe madhësinë e bllokut.

Auditimi i paguar nga EncFS është kryer në shkurt të vitit 2014. Përfundimi i tij thotë se "EncFS është ndoshta i besueshëm për sa kohë që sulmuesi ka vetëm një grup skedarësh të koduar dhe asgjë më shumë". Nëse sulmuesi ka më shumë të dhëna të disponueshme (për shembull, dy snapshots të sistemit fotografi të marra në kohë të ndryshme), atëherë EncFS nuk mund të konsiderohet i besueshëm.

Pas instalimit të EncFS, do të jetë i dukshëm si një sistem i veçantë i skedarëve hapësinor me anë të shoferit FUSE. Qasja në të do të zbatohet përmes disa aplikacioneve të palës së tretë - për shembull, menaxher i skedarit Encdroid ose Cryptonite. Ky i fundit bazohet në kodin EncFS origjinal, kështu që ne do të ndalemi në të.

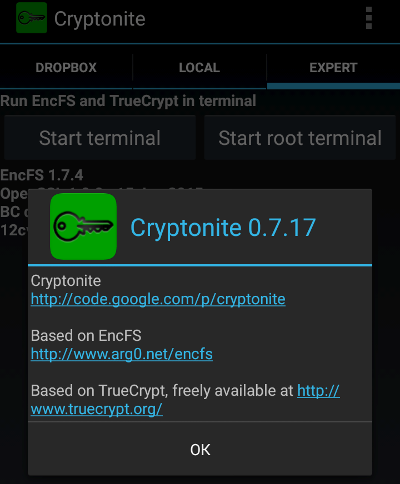

Cryptonite

Versioni i fundit i Cryptonite është 0.7.17 beta i datës 15 mars 2015. Ajo mund të instalohet në çdo pajisje me Android 4.1 dhe më të lartë, megjithatë, disa funksione punojnë më stabilisht në versionet Android 4.3 dhe më të fundit.

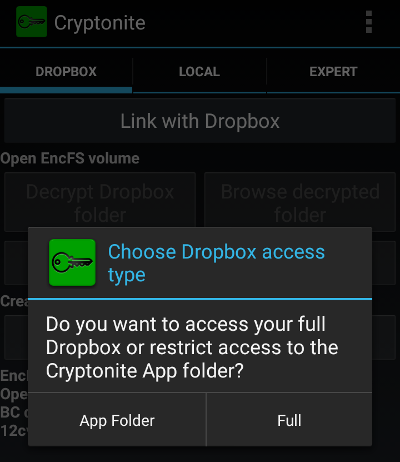

Shumica e operacioneve në Cryptonite nuk kërkojnë rrënjë dhe ndonjë komponentë të veçantë. Krijimi i vëllimeve EncFS dhe sinkronizimi me Dropbox mund të kryhet në firmware zyrtare dhe me porosi.

Sinkronizimi i kodeve të koduara

Sinkronizimi i kodeve të koduara Megjithatë, për një numër operacionesh, do të duhet të montoni volumet e EncFS, që kërkojnë privilegje rrënjësore dhe mbështetje për kernelin e FUSE-së të OS. Përdorimi i FUSE është i domosdoshëm për organizimin e "encryption transparent", që është, në mënyrë që aplikacionet e tjera të kenë aftësinë për të hyrë në të dhënat e koduara dhe për të marrë atë tashmë të decrypted. Shumica e firmwares më të vjetër nuk kanë mbështetje FUSE, por ata janë në CyanogenMod, MIUI, AOKP, dhe ato të tjera me porosi. Duke filluar me Android 4.4, FUSE përdoret në mënyrë rutinore për të simuluar një kartë SD në kujtesën e brendshme.

Disavantazhet: kur klikoni "Decrypt" dhe me sukses shkruani fjalëkalimin tuaj, Cryptonite krijon një kopje të përkohshme të skedarit të decrypted në /data/data/csh.cryptonite/app_open/. Një kopje e skedës shënohet si e lexueshme në botë (e lexueshme dhe e ekzekutueshme për të gjithë). Ju mund të fshini skedarët e decrypted duke klikuar butonin Dekriptoj harrojeni.

Gjetjet

Mënyra për të enkriptuar të dhënat në një kartë kujtese duhet të zgjidhet bazuar në dy kritere kryesore: skenari i përdorimit dhe versioni i Android. Në Gadgets moderne me Android 6.0 dhe më lart, opsioni më i lehtë është përdorimi i Adoptable Storage, bashkëngjitni kartën në memorien e brendshme dhe kryeni enkriptimin transparent të të gjithë volumit logjik. Nëse keni nevojë të bëni skedarë të disponueshëm në pajisje të tjera ose të shtoni enkriptimin e të dhënave në një kartelë në pajisje të vjetra, do të bëjnë kontejnerët e krippit të formave të provuara. Është më mirë të shmangësh mjetet e palës së tretë si "gjëje në vetvete", sepse në vend që të mbrojnë të dhënat, ata shpesh e imitojnë atë.

Përditësuar së fundmi në 18 shkurt 2017.

Nëse ju shikoni në anën e sigurisë, atëherë tuaj Smartphone Android - Kjo është një kuti kompakte, e mbushur me informacione të rëndësishme personale dhe ju vështirë se do ta dëshironi që ajo të bjerë në duar të gabuara të të tjerëve. Për të paraqitur më realisht situatën, atëherë mendoni për tuajën e-mail, Mesazhe SMS, numra të kartave të kreditit të ruajtura, foto personale dhe të dhëna të tjera të ndjeshme.

Unë mendoj se askush nuk dëshiron të jetë në atë situatë kur një i huaj do të merrte në zotërim këto të dhëna, sepse është edhe e frikshme të mendosh për pasojat e kësaj. Dhe kjo është arsyeja kryesore pse kemi ardhur në metoda të ndryshme të organizimit të mbrojtjes së telefonit ose tabletit tuaj, dhe enkriptimi i të dhënave është mjeti kryesor i mbrojtjes së të dhënave.

Çfarë është encryption?

Kriptimi është një proces i kthyeshëm i konvertimit të të dhënave në një formë të palexueshme për të gjithë personat përveç atyre që dinë ta decriptojnë atë. Mënyra e vetme për kthimin e të dhënave në një formë të lexueshme është që ta dekriptojë atë me çelësin e saktë.

Supozoni se keni humbur ditarin tuaj dhe ai që e gjen dhe e njeh rusisht mund të lexojë lehtë dhe të mësojë sekretet tuaja sekrete, por nëse mbani një ditar në ndonjë kod të fshehtë ose në një gjuhë që kupton vetëm askush tjetër nuk mund ta lexonte atë.

Një qasje e ngjashme mund të zbatohet për të dhënat e ruajtura në pajisjen tuaj Android. Hajduti mund të marrë në posedim telefonin tuaj të mençur ose tabletë dhe të ketë akses në të dhënat personale, por nëse të dhënat janë të koduara, atëherë ajo do të jetë vetëm një set dërdëllisje të padobishme që ai nuk mund të lexojë.

Encrypt Android tuaj

Encryption Android është një procedurë shumë e thjeshtë. Mbaj parasysh se pajisje të ndryshme menutë për enkriptimin e të dhënave mund të jenë në vende të ndryshme. Përveç kësaj, firmware me porosi dhe UI, si Samsung TouchWiz UX, mund të kenë kërkesa të ndryshme.

Së pari, caktoni një fjalëkalim ose kodin PIN për të bllokuar ekranin. Ky fjalëkalim ose PIN do të jetë pjesë e çelësit për dekriptimin e të dhënave, prandaj është e rëndësishme ta caktoni para se të filloni enkriptimin.

Disa prodhues të pajisjes përcaktojnë kërkesat shtesë të sigurisë, si Galaxy S3 dhe Galaxy S4.

Pas vendosjes së PIN-it ose fjalëkalimit, shkoni tek nënseksioni "Siguria" në menunë kryesore dhe zgjidhni "Encrypt Phone" ose "Encrypt Tablet" (Encrypt Phone ose Encrypt Tablet). Në pajisje të ndryshme, menyja për encrypting data mund të jetë e vendosur në vende të ndryshme, për shembull, në HTC One është e vendosur në seksionin "Memory" të menysë kryesore.

Menuja për kriptimin do të duket diçka e tillë:

Procesi i enkriptimit kërkon një kohë të gjatë, prandaj është e rëndësishme që bateria juaj të jetë plotësisht e ngarkuar. Nëse fuqia e baterisë nuk është e mjaftueshme, do të merrni një njoftim para fillimit të kodimit.

Nëse gjithçka është gati, klikoni butonin në fund të ekranit "Encrypt Phone" ose "Encrypt Tablet" (Encrypt Phone ose Encrypt Tablet). Këtu telefoni juaj kërkon një fjalëkalim ose kodin PIN, futeni atë për të konfirmuar. Një mesazh paralajmërues do të rishfaqet, klikoni butonin "Encrypt Phone".

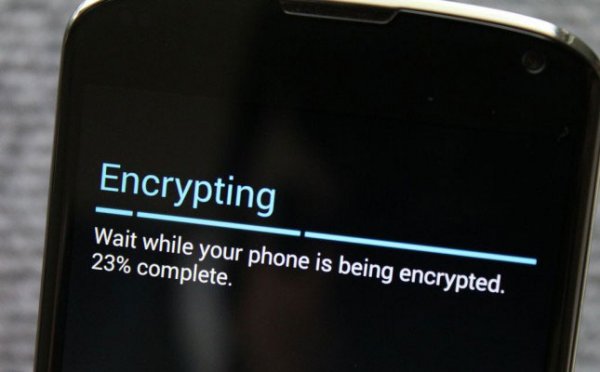

Pajisja juaj do të riniset dhe vetëm atëherë do të fillojë encryption. Do të shihni një bar të përparimit të kodimit në ekran. Ndërsa procesi i enkriptimit është duke punuar, mos luani me telefonin tuaj dhe mos u mundoni të bëni ndonjë veprim, nëse mund të ndërpresni procesin e enkriptimit, mund të humbni të gjitha ose një pjesë të të dhënave.

Pasi kriptimi të jetë përfunduar, telefoni (tablet) do të ristartrohet dhe do t'ju duhet të shkruani një fjalëkalim ose PIN për të dekriptuar të gjitha të dhënat. Pasi të futni fjalëkalimin, të gjitha të dhënat do të decrypted dhe normal Android do të jetë i ngarkuar.

Encrypt kartën e jashtme SD

Disa pajisje, të tilla si Galaxy S3 dhe Galaxy S4, ju lejojnë të encrypt të dhënave edhe në pajisjet e jashtme të ruajtjes - kartat e kujtesës SD.

Zakonisht ju keni mundësi të zgjedhni cilat skedarë në kartën e kujtesës të encrypt. Ju keni opsionet e mëposhtme të enkriptimit: të gjithë kartën SD, përfshini / përjashtojnë skedarë multimedialë ose kriptoni vetëm skedarë të rinj.

Të dhënat që ke koduar në kartën SD nuk do të lexoheshin në një tjetër pajisje Android. Disa pajisje do të raportojnë se karta e kujtesës është e zbrazët ose ka një sistem skedari të panjohur.

Ndryshe nga kriptimi i integruar i kujtesës, enkriptimi i të dhënave në kartën SD mund të anulohet. Në Galaxy S3 dhe Galaxy S4, ju mund të deshifroni të dhënat në një kartë të jashtme microSD duke përdorur menynë e jashtme Encrypt SD Card. Kini kujdes me encryption në kartat SD, pasi disa Pajisje Android mund të shkatërrojë të gjitha të dhënat gjatë enkriptimit ose dekodimit.

Layknut

6

9

Butoni Fn nuk punon në një kompjuter portativ

Butoni Fn nuk punon në një kompjuter portativ Sa më së miri përshtateni parametrat në pajisjen Ubiquiti M2

Sa më së miri përshtateni parametrat në pajisjen Ubiquiti M2 Shpikja e TV-së së parë dhe evolucioni i saj

Shpikja e TV-së së parë dhe evolucioni i saj Mënyrat për të ruajtur fjalëkalimin në Yandex

Mënyrat për të ruajtur fjalëkalimin në Yandex