Shfletuesi Yandex ruajti fjalëkalimet. Si të gut gjendet smartphone Android dhe të mësojnë të gjithë në lidhje me pronarin e saj

Imagjinoni situatën e mëposhtme. Ne gjejmë një smartphone që drejton Android 4.1-4.4 (mirë, ose CyanogenMod 10-11) dhe në vend që t'ia kthejë atë pronarit, vendosim të mbajmë dhe të dalim prej tij të gjithë informacionin konfidencial që mundemi. Ne do të përpiqemi të bëjmë të gjithë këtë pa mjete të specializuara, si sisteme të ndryshme për hedhjen e drejtpërdrejtë nga memoriet NAND ose pajisjet harduerike për heqjen e S-ON dhe në mënyrë që pronari të mos dijë se çfarë po bëjmë dhe nuk mund ta gjejmë ose ta bllokojmë pajisjen nga distanca. Menjëherë do të bëj një rezervë se e gjithë kjo nuk është një udhëzues për veprim, por një mënyrë për të eksploruar sigurinë e smartfonëve dhe për t'u dhënë informacion atyre që duan të mbrojnë të dhënat e tyre.

KUJDES!

Të gjitha informatat janë dhënë vetëm për qëllime informative. As autori, as redaktorët nuk janë përgjegjës për ndonjë dëm të mundshëm të shkaktuar nga materialet e këtij neni.

Veprimi prioritar

Pra, ne morëm një smartphone të çuditshëm në duart tona. Pavarësisht se si, është e rëndësishme që ai të jetë tashmë me ne. Gjëja e parë që duhet të bëjmë është ta zgjidhim atë nga rrjetin celular, domethënë, pas testamentit të Gopnik-ut, hiqni dhe hiqni kartën SIM. Megjithatë, unë do të rekomandoj ta bëj këtë vetëm nëse karta SIM mund të hiqet pa u fikur telefonin inteligjent, domethënë, me heqjen e butë të baterisë ose nëpërmjet vendndodhjes anësore, nëse është një smartphone me një bateri jo të lëvizshme (për shembull Nexus 4/5). Në të gjitha rastet e tjera, është më mirë të kufizohet aktivizimi i mënyrës së fluturimit, pasi që është e mundur që në Android të aktivizohet mënyra e enkriptimit të të dhënave të përdoruesit dhe pasi ta fikni smartphonein, do të bllokohet para se të futet në çelësin e enkriptimit.

Gjithashtu, në çdo rast, nuk mund ta lidhni telefonin me smartfon rrjetet Wi-Fi, sepse ndoshta programi i ndjekjes së instaluar në të (dhe në Android 4.4.1 është ndërtuar tashmë) do të fillojë menjëherë punën dhe ju mund të hyni në një takim "të rastësishëm" me pronarin dhe miqtë e tij (nuk mund të shqetësoheni për policinë, ajo është një person i dëmtuar do të dërgojë). Do të kisha mbërthyer kamerën e përparme vetëm në rast, ndoshta po merr fotografitë tani dhe ata do të dërgohen në rastin e parë.

Ekrani i Mbylljes

Tani që ne kemi siguruar personin tonë, gërmimet mund të fillojnë. Pengesa e parë që duhet të shkojmë përreth është ekrani i kyçjes. Në 95% të rasteve, ai nuk do të ketë mbrojtje, por nuk mund të harrojmë për pesë përqindëshin e mbetur.

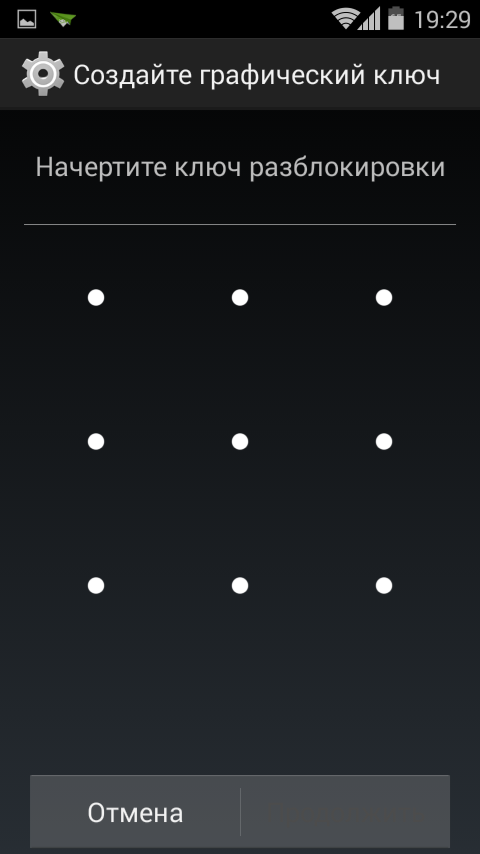

Ekrani i sigurt i bllokimit në Android mund të jetë prej tre llojeve themelore. Ky është një kod me katër shifra, një çelës grafik ose një çast i personit. Për të zhbllokuar dy të parat, jepen gjithsej njëzet tentime, të ndara në pesë pjesë me një "minutë pushimi" mes tyre. Ka disa përpjekje për të zhbllokuar imazhin e fytyrës, pas së cilës smartphone kalon në kodin pin. Në të tre rastet, pas dështimit të të gjitha përpjekjeve, telefoni i mençur bllokohet dhe kërkon fjalëkalimin Google.

Detyra jonë është të përpiqemi të anashkalojmë ekranin e kyçjes në mënyrë që të mos rrëshqasim në fjalëkalimin e Google, i cili sigurisht që nuk do të jetë në gjendje të marr. Mënyra më e lehtë për ta bërë këtë është përdorimi i lidhjes USB dhe ADB:

$ adb shell rm /data/system/gesture.key

Sido që të jetë:

$ adb shell $ cd /data/data/com.android.providers.settings/databases $ sqlite3 settings.db\u003e vlera e sistemit vlera e vendosur = 0 ku emër = "lock_pattern_autolock"; \u003e update vlera e sistemit të vendosur = 0 ku name = "lockscreen.lockedoutpermanently"; \u003e .quit

Megjithatë, kjo metodë ka dy probleme. Kërkon të drejtat e rrënjës dhe nuk do të funksionojë në Android 4.3 ose më të lartë, pasi qasja në ADB kërkon konfirmim nga pajisja, gjë që nuk mund të bëhet në një ekran të mbyllur. Për më tepër, qasja ADB mund të çaktivizohet në cilësimet.

Mund të zbresim në nivelin e mëposhtëm dhe të përdorim tastierën e rimëkëmbjes për të fshirë skedarin me çelësin e kyçjes. Për ta bërë këtë, thjesht ristartoni në konsolën e rimëkëmbjes (fikeni + fuqinë me tastin e volumit lart dhe shtypni skedarin tjetër). Ai përmban një skript që do të heqë /data/system/gesture.key dhe do të lëshojë bllokimin pa prishur firmware aktuale.

Problemi me këtë qasje është varësia nga një konsol i shërimit me porosi. Magazina e aksioneve thjesht nuk e pranon skedarin si nënshkrimin e nënshkruar digjital. Përveç kësaj, nëse aktivizohet enkriptimi i të dhënave, gjatë ngarkimit të ardhshëm telefoni do të mbyllet dhe vetëm heqja e plotë e të gjitha të dhënave do ta shpëtojë, gjë që bie ndesh me detyrën tonë.

Edhe niveli më i ulët është fastboot, dmth. Manipulimi i pajisjes në nivelin e bootloader. Bukurinë e kësaj metode është se bootloader i hapur mundëson që të bëni gjithçka me pajisjen, duke përfshirë shkarkimin dhe instalimin e një konsole për rimëkëmbje me porosi. Për ta bërë këtë, thjesht fikni telefonin inteligjent (përsëri, ne bëjmë një zbritje në enkriptimin e të dhënave) dhe aktivizohemi në mënyrë bootloader duke përdorur butonin e energjisë + "Vëllim poshtë". Pas kësaj, mund të lidheni me pajisjen duke përdorur një klient të fastboot:

$ pajisje fastboot

Tani shkarkoni imazhin "të papërpunuar" të konsolës së rikuperimit me porosi (me zgjerimin img) për pajisjen "tonë" dhe përpiquni ta shkarkoni pa instalim:

$ fastboot boot cwm-recovery.img

Nëse ngarkuesi i pajisjes është i hapur, telefoni i mençur do të rifillojë në tastierë, nëpërmjet të cilit do të jetë e mundur të aktivizohet modaliteti ADB, të plotësoni me të lidhjen "update" me të cilën është dhënë më sipër dhe ta bleni atë. Tjetra, do të jetë e mjaftueshme që të riniset për të marrë qasje të plotë në smartphone. Nga rruga, nëse keni fituar një nga pajisjet Nexus, lehtë mund ta zhbllokoni bootloaderin e saj si kjo:

$ fastboot oem zhbllokuar

Por kjo është vetëm informacion për mendime, meqë operacioni i zhbllokimit automatikisht rivendos pajisjen në cilësimet e fabrikës.

Tani çfarë të bëni nëse të gjitha këto metoda nuk funksionojnë. Në këtë rast, mund të përpiqeni të gjeni një gabim në vetë ekranin e kyçjes. Çuditërisht, pavarësisht nga mungesa e këtyre në Android të pastër, ata janë gjetur mjaft shpesh në ekranet e bllokimit të firmuerëve të markës nga prodhuesi. Për shembull, në Galaxy Note 2 dhe Galaxy S 3 në bazë të Android 4.1.2, një gabim qesharak u gjet një herë që ju lejoi për të hyrë në tavolinën e punës për një kohë të shkurtër thjesht duke shtypur butonin Emergency Call, pastaj butonin ICE (në pjesën e poshtme të majtë dialer) dhe në fund butonin shtëpi. Pas kësaj, një desktop fjalë për fjalë u shfaq për gjysmë të dytë, e cila ishte e mjaftueshme për të hequr bllokimin.

Një bug më shumë budalla u gjet në Xperia Z: ishte e mundur të thirrni një kod në numrin e urgjencës për të hyrë në menunë e inxhinierisë ( # #7378423## ), me ndihmën e tij, hyni në menunë Diagnostikimi NFC dhe pastaj shkoni në desktop duke shtypur butonin Home. Është shumë e vështirë për mua të imagjinoj se si mund të shfaqen këto mete të egra, por ato ekzistojnë.

Sa për anashkalimin e modelit, gjithçka është shumë e thjeshtë. Ajo mund të çaktivizohet në të njëjtën mënyrë si kodi pin, por ka dy karakteristika të tjera. Së pari, edhe përkundër shumës mbresëlënëse opsionet e mundshme Çelësat, njerëzit, për shkak të psikologjisë së tyre, më së shpeshti zgjedhin një çelës të ngjashëm me një nga letrat e alfabetit latin, domethënë Z, U, G, numri 7 dhe kështu me radhë, gjë që redukton numrin e mundësive për çiftet e dhjetëra. Së dyti, kur futni çelësin, gishti del në ekran një shenjë krejtësisht jo-iluzore, e cila, madje edhe e shkrirë, është mjaft lehtë e mendoi. Megjithatë, minusi i fundit mund të ndahet lehtësisht me një film matte mbrojtës, në të cilin gjurmët thjesht nuk mbesin.

Epo, gjëja e fundit që do të doja të thosha është e ashtuquajtura kontroll i fytyrës. Ky është opsioni më i ngathët për bllokimin, i cili, nga njëra anë, është shumë e lehtë për t'u kapur, thjesht duke treguar foton e pronarit në smartphone, por nga ana tjetër, është mjaft e vështirë, pasi që, madje as duke e ditur emrin e pronarit, është e pamundur për të marrë një fotografi prej tij. Megjithëse duke u përpjekur të merrni një pamje të vetes, natyrisht, ia vlen, është mjaft e mundur që të dukeni si pronari i mëparshëm.

brenda

Le të themi se shkuam nëpër ekranin e kyçjes. Tani veprimet tona do të synojnë të marrin sa më shumë informacion që është e mundur nga smartphone. Unë vetëm do të them se fjalëkalimi i Google, shërbimet si Facebook, Twitter dhe numrat e kartës së kreditit nuk do të jenë në dispozicion për ne. Nuk ka thjesht një ose tjetrin në smartphone; Në vend të fjalëkalimeve, përdoren shenjat e autentifikimit që u japin akses vetëm shërbimit nga ky smartphone dhe këto të fundit ruhen në serverat e shërbimeve përkatëse (Google Play, PayPal) dhe përdoren të njëjtat shenja.

Për më tepër, nuk do të jetë e mundur të blini diçka edhe në Google Play, që nga ajo versionet e fundit forcë një fjalëkalim Google për çdo blerje. Ky funksion, nga rruga, mund të jetë me aftësi të kufizuara, por edhe në këtë rast, kuptimi i blerjeve do të humbet, pasi të gjithë përmbajtja do të jetë e lidhur me llogarinë e dikujt tjetër.

Nga ana tjetër, ne mund të mirë, nëse nuk rrëmbejmë llogaritë krejtësisht, atëherë të paktën të lexoni postën, Facebook dhe informacione të tjera personale të përdoruesit, dhe mund të ketë diçka interesante. Një fitim i veçantë në këtë rast do të jepet nga Gmail, i cili mund të përdoret për të rivendosur llogarinë në shërbime të tjera. Dhe nëse përdoruesi nuk ka arritur ende të shkojë në sallonin e komunikimit për të bllokuar kartën SIM, atëherë do të jetë e mundur të konfirmohet identiteti me ndihmën e një numri telefoni. Është e vlefshme vetëm ta bëjmë këtë vetëm pasi të kthejmë të gjitha mekanizmat mbrojtës (nuk duam të gjurmojmë duke përdorur anti-vjedhje).

Hiq antivirusin

Të gjitha aplikacionet për ndjekjen e një smartphone me Android mund të ndahen në tri grupe: "thrash", "toys" dhe "pull". Të parat dallohen nga fakti se ata janë shkruar nga studentët e shkollave teknike në tre orë dhe, në të vërtetë, janë aplikacionet më të zakonshme që mund të marrin të dhëna nga sensori i pozicionit dhe t'i dërgojnë në një vend të panjohur. Bukuri e veçantë e softin e tillë është se ata janë shumë të lehtë për të zbuluar dhe hequr. Në fakt, mjafton të kalosh listën e softuerit të instaluar, të shkruash emra të pakuptueshëm në kërkim, të identifikosh anti-mashtrime dhe t'i fshish ato. Kjo është pikërisht ajo që duhet të bëhet në fazën e parë.

Lloji i dytë i aplikimit është tashmë diçka që pretendon të jetë një mjet serioz, por në realitet nuk është. Në mënyrë tipike, ky softuer nuk mund të dërgojë vetëm koordinatat server i largët, por edhe për t'u fshehur, si dhe për të mbrojtur veten nga fshirja. Funksioni i dytë zakonisht zbatohet duke krijuar një aplikacion si një shërbim pa një ndërfaqe grafike. Në këtë rast, ikona e saj nuk do të jetë e dukshme në listën e aplikacioneve, por vetë aplikacioni, natyrisht, do të varet në sfond, i cili është i lehtë për tu përcaktuar me ndihmën e ndonjë menaxher procesi.

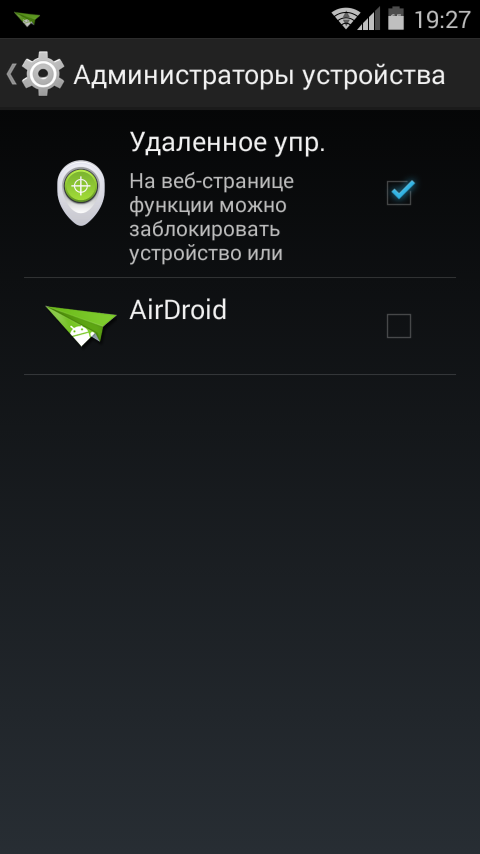

Mbrojtja kundër fshirjes në një "softuer" të tillë zakonisht zbatohet duke shkruar veten tek administratorët e pajisjes, kështu që veprimi i dytë që duhet të bëhet është të shkoni tek "Settings -\u003e Security -\u003e Administratorët e pajisjes" dhe thjesht hiqni të gjitha aplikacionet e listuara aty. Sistemi duhet të kërkojë një kod PIN ose fjalëkalim, por nëse nuk është më në ekranin e kyçjes, qasja do të hapet menjëherë. Është qesharake, por anti-virus i Google, i ndërtuar në OS, është fikur pikërisht në të njëjtën mënyrë.

Së fundi, lloji i tretë i aplikimit është anti-vjedhje, të cilën njerëzit kanë programuar. Dallimi kryesor midis aplikimeve të tilla është se përveç maskimit, ata gjithashtu e dinë se si të regjistrohen në seksionin / sistem (nëse ka rrënjë), gjë që e bën të pamundur heqjen e tyre me mjete standarde. Problemi i vetëm është se në listën e proceseve ata do të jenë ende të dukshme dhe për t'i çaktivizuar ata, thjesht shkoni te "Settings -\u003e Applications -\u003e All", pastaj thoni atë aplikimin e dëshiruar dhe klikoni butonin "Disable".

Kjo është e gjitha mbrojtja. Kjo listë duhet të përfshijë gjithashtu aplikacionet normale të zbatuara si një modul kernel ose të paktën një aplikim i amtare Linux, të cilin asnjë menaxher i procesit nuk do të tregojë, por për disa arsye unë ende nuk i kam parë ato. Nga ana tjetër, urdhrat ps dhe lsmod do t'i jepnin ende (nëse kjo nuk është thjesht prapa e drejtë), kështu që niveli i sekretit nuk do të rritet shumë.

Hedhja e rrënjëve dhe kujtesës

Hapi tjetër është heqja e hale. memorie e brendshme. Ne nuk mund të jemi të sigurtë se nuk ka lënë asnjë shënues në telefon, veçanërisht nëse ky është firmware nga HTC dhe Samsung, kështu që para se të kyçeni në rrjet është më mirë të ruani të gjitha të dhënat e saj në hard drive tonë. Përndryshe, ato mund të fshihen si rezultat i një hale të largët.

Për ta bërë këtë, ju keni nevojë për të drejtat e rrënjës (nëse, sigurisht, telefoni nuk është ende rutovan). Si t'i merrni ato, tema e një artikulli të veçantë, veçanërisht pasi që çdo smartphone ka udhëzimet e veta. Mënyra më e lehtë është gjetja e tyre në forumin tematik dhe ekzekutimi duke lidhur smartphoneun tuaj me kompjuterin tuaj nëpërmjet USB. Në disa raste, rooting do të kërkojë një reboot, kështu që është më mirë që menjëherë të sigurohemi që të dhënat e smartphone-it nuk janë të koduara (Settings -\u003e Security -\u003e Encryption), përndryshe ne do të humbasim qasjen tek ata pas reboot.

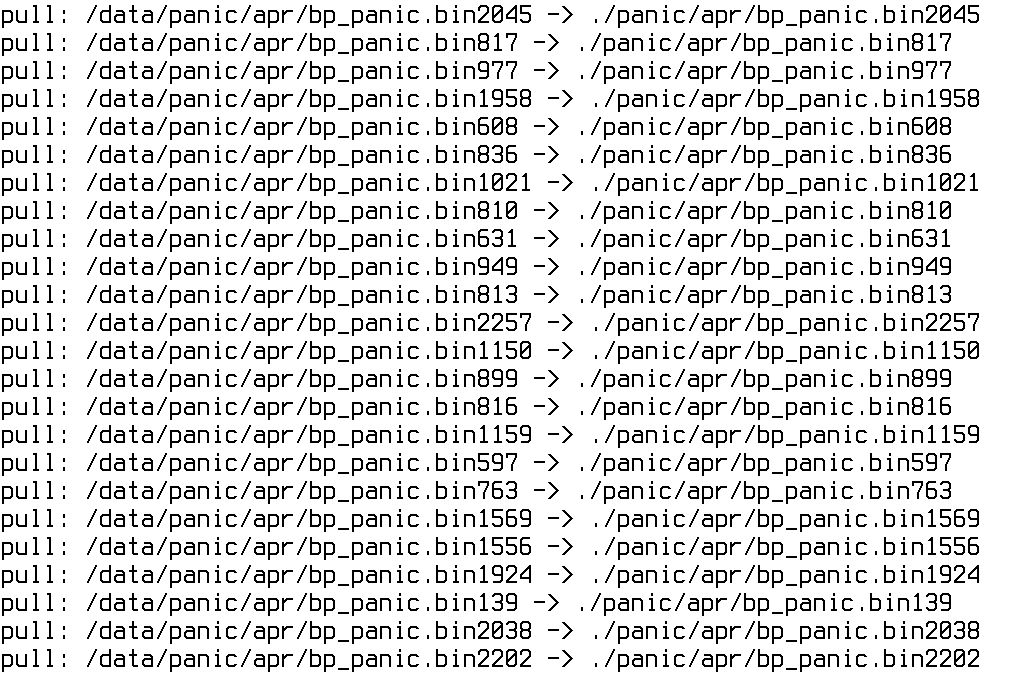

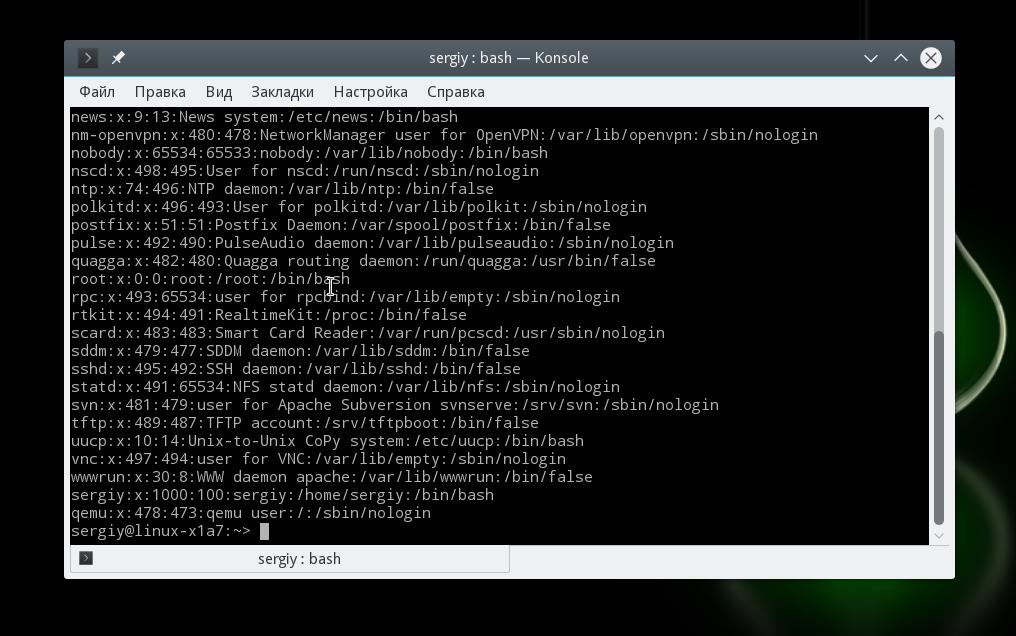

Kur të arrihet rrënja, thjesht kopjoni skedarët në hard disk duke përdorur ADB. Ne jemi të interesuar vetëm për seksionet / data dhe / sdcard, kështu që ne e bëjmë këtë (udhëzimet për Linux):

$ adb rrënjë $ adb tërheq / të dhëna $ mkdir sdcard && cd sdcard $ adb pull / sdcard

Të gjitha dosjet do të pranohen në dosjen aktuale. Duhet të theksohet se nëse smartphone nuk ka një slot SD kartelë, atëherë përmbajtja e kartës virtuale të memories do të vendoset në seksionin e të dhënave dhe komanda e dytë nuk do të jetë e nevojshme.

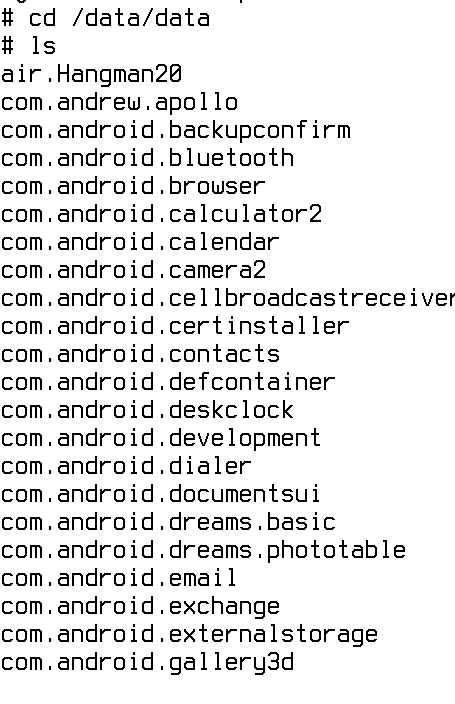

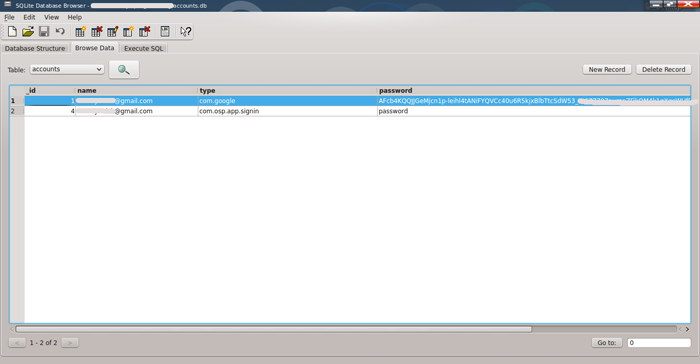

Çfarë tjetër të bëjë me këto fotografi, vetëm fantazi do të tregojë. Para së gjithash, i kushtoni vëmendje përmbajtjes së / të dhënave / të dhënave, të gjitha cilësimet private të të gjithëve instaluar aplikacione (përfshirë sistemin). Formatet e ruajtjes për këto të dhëna mund të jenë krejtësisht të ndryshme, por ruajtja në tradicionale Bazat e Android Të dhënat SQLite3. Zakonisht ato janë të vendosura në përafërsisht mënyrat e mëposhtme:

/data/data/com.examble.bla-bla/setting.db

Ju mund t'i gjeni të gjithë duke përdorur komandën e gjeni në Linux që ekzekutohen në dosjen origjinale:

$ gjeni. -name \\ *. db

Ato mund të përmbajnë jo vetëm të dhënat personale, por edhe fjalëkalimet (shfletuesi i integruar i ruan në këtë mënyrë dhe në formë të hapur). Të gjitha që ju duhet është të shkarkoni ndonjë menaxher SQLite3 të bazës së të dhënave grafike dhe të shkruani fjalëkalimin e vargut në fushën e kërkimit.

Hulumtimi i Aplikimit

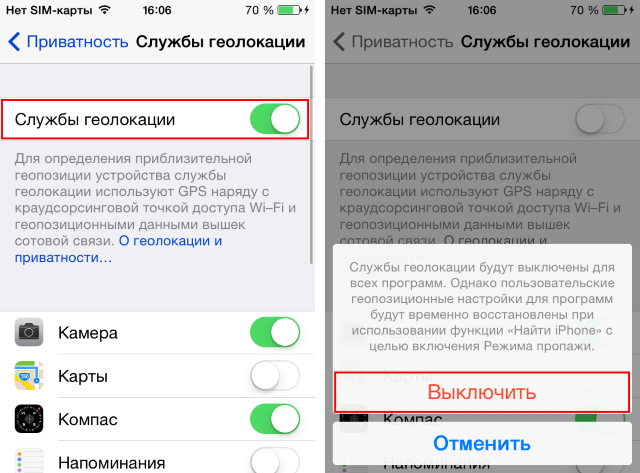

Tani mund të kthejmë më në fund mënyrën e fluturimit në mënyrë që smartphone të lidhet me shërbimet e Google dhe faqet e tjera. SIM kartela në të nuk duhet të jetë, dhe vendndodhja (duke përfshirë IP) mund të çaktivizohet në "Cilësimet -\u003e Lokacioni". Pas kësaj, na ndiqni ne nuk do të punojmë.

Çfarë duhet të bëjmë më pas? Shkoni nëpër korrespondencën në Gmail, gjeni fjalëkalime. Veçanërisht njerëz të ndershëm madje krijojnë një baba të veçantë për letra me fjalëkalime dhe informacione konfidenciale. Ju gjithashtu mund të provoni të kërkoni një ndryshim fjalëkalimi për shërbimet me konfirmim duke përdorur postën elektronike, por në rastin e Google, Facebook, PayPal dhe shërbime të tjera normale, kjo do të funksionojë vetëm nëse keni një numër telefoni, i cili do të duhet të kthejë kartën SIM në vendin e vet.

Në përgjithësi, gjithçka është standarde këtu. Ne kemi një email, ndoshta një numër telefoni, por jo fjalëkalime shërbimi. E gjithë kjo duhet të jetë e mjaftueshme për të rrëmbyer shumë llogari, por nëse keni nevojë apo jo - pyetja është më serioze. E njëjta llogari PayPal ose WebMoney është jashtëzakonisht e vështirë për t'u rimëkëmbur edhe për pronarin, dhe informacioni i marrë këtu nuk do të jetë i mjaftueshëm. Kuptimi i vjedhjes së llogarive nga Odnoklassniki dhe vende të tjera të ngjashme është shumë e dyshimtë.

Ju mund të pastroni / seksionin e sistemit të faqeshënuesve të mundshëm thjesht duke instaluar firmware. Për më tepër, është më mirë të përdorësh ato jozyrtare dhe të bllokohet përmes konsolës standarde të rimëkëmbjes. Në këtë rast, antivirus nuk do të jetë në gjendje të mbështesë vetë duke përdorur funksionet e konsolës doganore.

Gjetjet

Unë në asnjë mënyrë nuk kërkoj të bëj atë që përshkruhet në këtë artikull. Informacioni i dhënë në të, përkundrazi, është menduar për njerëzit që duan të mbrojnë të dhënat e tyre. Dhe këtu ata mund të nxjerrin disa përfundime të qarta për veten e tyre.

- Së pari: për të mbrojtur informacionin në një smartphone, të tre mekanizmat e thjeshtë tashmë të ndërtuara në smartphone janë të mjaftueshme: fjalëkalimi në ekranin e kyçjes, encryption të të dhënave dhe ADB me aftësi të kufizuara. Aktivizuar kolektivisht, ata plotësisht i prenë të gjitha rrugët e qasjes në pajisje.

- Së dyti, të paturit e një anti-virus në smartphone tuaj është një ide shumë e mirë, por nuk duhet të mbështeteni në atë 100%. Më e mira që mund të japë është aftësia për të fshirë të dhënat nëse një hajdut jo shumë i zgjuar merr kapur.

- Dhe e treta, më e dukshmja: menjëherë pas humbjes së telefonit inteligjent, duhet të revokojë fjalëkalimin e Google, të ndryshojë fjalëkalimet në të gjitha shërbimet dhe të bllokojë kartën SIM.

Siç mund ta dini, një nga gjërat që shfletuesi i stoqeve të Google Google mund të sinkronizojë midis të gjitha pajisjeve tuaja është të dhënat (hyrja dhe fjalëkalimi) për të hyrë në faqe të ndryshme.

Ndërsa në shumë raste ky opsion mund të jetë i dobishëm dhe i përshtatshëm, shumica e tyre nuk dëshironin të besonin në fjalëkalimet e Google për të hyrë në Internet banking ose tregje të tilla si eBay ose Aliexpress. Po në lidhje me ata që aksidentalisht ose automatikisht klikuan mbi "Save Password" kur futni një nga këto vende?

Nuk ka rëndësi, në çdo kohë mund të fshini më parë shfletuesin e kromit për Android kredencialet e tyre për një vend të caktuar.

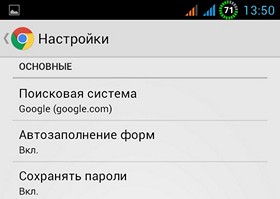

Për ta bërë këtë, vetëm duhet të shkoni te menyja e cilësimeve të shfletuesit dhe klikoni në opsionin "Ruaj fjalëkalimet", atëherë do të shihni dritaren e mëposhtme me një listë të faqeve për të cilat më parë keni ruajtur fjalëkalimin e identifikimit, si dhe një buton për ta aktivizuar dhe çaktivizuar këtë opsion për të gjitha faqet të cilët do të vizitojnë në të ardhmen:

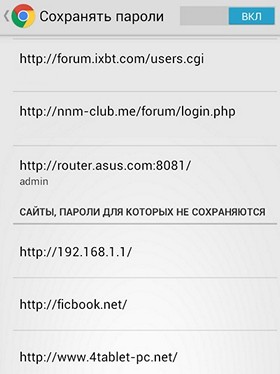

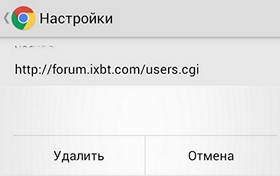

Duke klikuar në një vend të caktuar, ju do të hapni një dritare të tipit të mëposhtëm, ku mund të fshini kredencialet tuaja:

Nga rruga, mund të shikoni ose modifikoni fjalëkalimet vetëm në versionin desktop të shfletuesit, ky opsion nuk është i disponueshëm në Chrome për Android.

Përveç kësaj, siç mund ta keni vënë re në pamjen ekrani më lartë, në menunë "Save Password", do të shihni gjithashtu një listë të faqeve për të cilat nuk janë ruajtur fjalëkalimet. Kështu, nëse dëshironi të aktivizoni këtë opsion për një prej tyre, duhet ta zgjidhni atë nga lista dhe ta fshini atë në dritaren që hapet.

Më lejoni t'ju kujtoj se ruajtja e fjalëkalimeve të vështira për t'u kujtuar për qasjen në të dhëna konfidenciale është më së miri në një aplikacion të veçantë si Android. Keeper, dhe madje edhe më mirë - përdorni një gjenerator fjalëkalimi për këtë.

U rrafshova, do të thotë, në internet në lidhje me biznesin tim dhe erdha në kërkim të deklaratave më interesante. Mol në pajisjet që vrapojnë Fjalëkalime Android ruhet në bazën e të dhënave në tekst të qartë. Fiction. A janë programuesit e Google kaq budalla? Por hackers homegrown, si gjithmonë, në një lartësi :-). Duket sikur gjithçka është e thjeshtë, kopjohet nga telefoni skedari /data/system/accounts.db ose / data / system / users / 0 (varet nga versionet android), e hapi atë me një shfletues të thjeshtë dhe këtu janë fjalëkalime, në një pjatë! Përfitoni. Pra, kush lexoi fjalëkalimet? Dhe? Unë nuk do të përshkruaj procesin e legalizimit në detaje. Do të jetë e mërzitshme. Pra, kur regjistroni pajisjen tuaj në një llogari google, kaloni nëpër procedurën standarde të legalizimit. Kjo është, shkruani email dhe fjalëkalimin tuaj. Pas kësaj, pajisja dërgon emrin dhe modelin e pajisjes në server, imei dhe merr një shenjë auth (shenjë autorizimi). e vlefshme vetëm për këtë pajisje. Këtu është ruajtur në llogari.db.

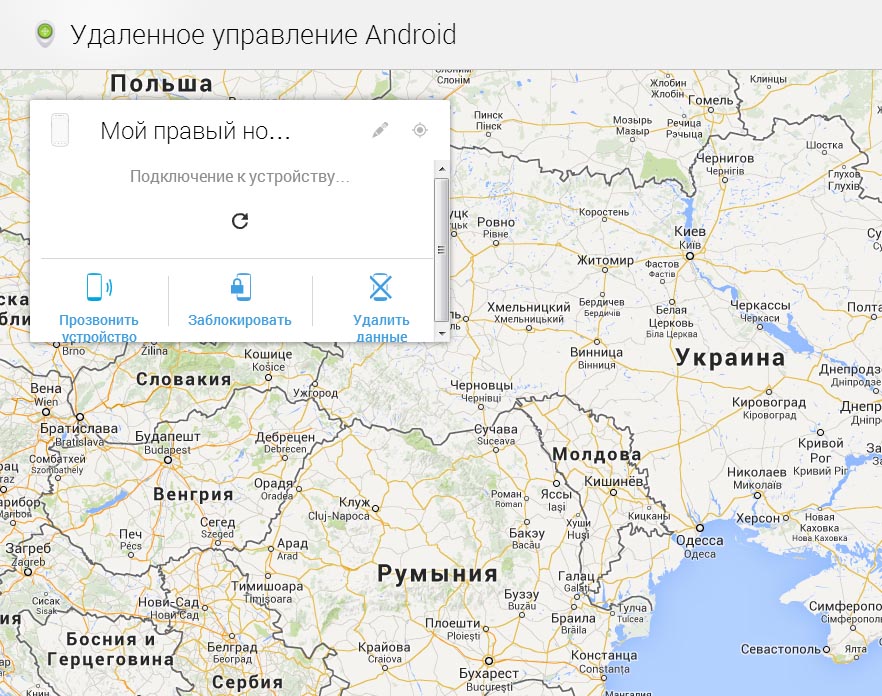

Dhe pothuajse të gjitha shërbimet moderne përdorin këtë lloj autorizimi. Prandaj, nëse e keni harruar fjalëkalimin për llogarinë tuaj në Google, është krejtësisht e padobishme ta kërkoni atë në telefonin tuaj. Provoni një mjet për rimëkëmbjen e fjalëkalimeve të standardeve. Për të parë se cilat pajisje janë të lidhura me llogarinë tuaj (duke supozuar që keni një fjalëkalim) hyni në llogarinë tuaj google - settings - account - llogari personale dhe do ta shihni pajisjen tuaj. Ju mundeni, nga rruga, të përpiqeni ta kërkoni nëse pajisja është e lidhur me internetin.

Na vjen keq, e kam telefonuar telefonin tim me një çorapë, vetëm se humbet në mënyrë periodike :-). Pra, nëse keni një pajisje të vjedhur, ose keni humbur atë, ju mund ta çaktivizoni atë në llogarinë tuaj.

Pas kësaj, shenjëja e autentit do të jetë e pavlefshme dhe nga kjo pajisje do të jetë e pamundur të lidhet me këtë llogari. Por të dhënat mbi pajisjen, postën dhe të tjera, nëse nuk janë të koduara, mund të lexohen. Në llogarinë tuaj, gjithashtu mund të fshini të dhënat nga pajisja nga distanca. Kjo është, kur shtypni këtë buton, kur pajisja së pari hyn në Internet, të dhënat do të fshihen. Kjo, nëse nuk shqyrtohet paraprakisht pa hyrë në Internet. Është e dëshirueshme, sigurisht, që të encrypt të dhënave në pajisjen, por kjo është një temë krejtësisht të ndryshme. Në përgjithësi, Google rekomandon vërtetimin me dy faktorë. Ruani fjalëkalimet e nevojshme për protokollet e postës elektronike POP3, IMAP, SMTP dhe Exchange ActiveSync. Të gjithë ata kërkojnë një fjalëkalim sa herë që lidheni me serverin. Dhe pastaj ata janë të koduar, edhe pse jo aq e vështirë. Dhe në formë të hapur, fjalëkalimet u ruajtën vetëm në agim të zhvillimit të internetit :-).

Kur të regjistroheni për Google, futni adresën tuaj të postës elektronike dhe fjalëkalimin. Pastaj pajisja juaj dërgon tek imei server një kod që është unik për të gjitha modelet e telefonit, dhe në këmbim merr një shenjë autorizimi (auth token). Ky shenjë do të jetë i vlefshëm vetëm për telefonin tuaj dhe është ai, jo fjalëkalimi i llogarisë dhe do të vendoset në dosjen e llogarisë.db ".

Nëse humbet një pajisje që është regjistruar, mund të hysh në llogarinë tënde të Google, për shembull, nga kompjuteri yt dhe ta fikësh. Tani askush nuk mund të hyjë në llogarinë tuaj personale nga pajisja e humbur.

Fjalëkalimet e ruajtura në shfletuesin Android

Duke përfituar nga internet celular, ne shpesh vizitojmë faqet ku kërkohet regjistrimi dhe për të kursyer kohën, kliko butonin "Ruaj". Në të njëjtën kohë, ne nuk mendojmë se ku janë ruajtur fjalëkalimet në android, të cilën e specifikojmë. Dhe ato janë ruajtur në shfletuesin që përdorim, për shembull, Opera mini. Dhe nëse keni programet e nevojshme, këto të dhëna mund të shikohen lehtësisht. Dhe për këtë nuk është e nevojshme të dihet, gjithçka bëhet më e lehtë.

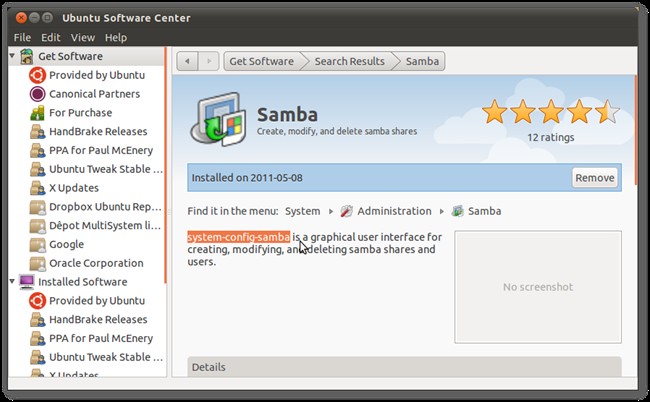

Për të parë fjalëkalimet e ruajtura, keni nevojë për një program të veçantë që siguron të drejta administrative. Kjo mund të jetë Universal Androot ose ndonjë shërbim tjetër i ngjashëm. Ju gjithashtu duhet të shkarkoni aplikacionin SQLite Editor dhe ta ekzekutoni atë. Kur të filloni së pari, është e mundur që programi të skanojë pajisjen tuaj për praninë e një baze të dhënash, pas së cilës do të shfaqë një listë aplikacionesh që do të zbulojnë bazën e të dhënave të saj. Në listë, gjeni shfletuesin që po përdorni dhe klikoni mbi të. Tani menyja do të shfaqet para jush, në të ju duhet të zgjidhni "webview. db ». Në dritaren "fjalëkalimi" që shfaqet, mund të gjesh të gjitha fjalëkalimet që janë ruajtur në shfletuesin.

A mund t'i fsheh fjalëkalimet në Android?

Fshihni fjalëkalimet e ruajtura që nuk keni gjasa të keni sukses. Prandaj, nëse tuajave pajisje të lëvizshme përveç jush, dikush tjetër ka akses, pastaj ndiqni rregullat e mëposhtme:

1) Hedhni poshtë artikullin "Mos harroni" kur regjistroni një llogari të re.

2) Pas çdo vizite në faqet e internetit, fshini historinë e vizitave.

3) Pastroni cache të paktën një herë në javë.

Çfarë është SAMBA?

Çfarë është SAMBA? Grupet e përdoruesve të Linux

Grupet e përdoruesve të Linux Çfarë duhet të bëni nëse iPhone ka filluar të shkarkojë shpejt - këshilla të dobishme

Çfarë duhet të bëni nëse iPhone ka filluar të shkarkojë shpejt - këshilla të dobishme