Verbinden Sie den Computer mit dem Ethernet-Netzwerk. Arten der Verbindung mit dem Internet. Hausnetzwerke

Der Vorschlag für die Entwicklung des Netzes der Betreiber

kommunikation basierend auf fortschrittlicher Metro-Ethernet-Technologie.

Drei grundlegende Verbindungsmodelle werden analysiert

basierend auf virtuellen Ethernet-Verbindungen (EVC) -

Punkt-zu-Punkt (E-Linie), Mehrpunkt-zu-Mehrpunkt (E-LAN),

"Root-Multipoint" (E-Tree), sowie Beispiele ihrer

praktische Anwendung zur Lösung der Probleme von Telekommunikationsbetreibern.

П die allgegenwärtige Entwicklung von IP-basierten Anwendungen ermutigt die Benutzer ständig nach erschwinglichen und schnellen Verbindungen zu suchen. Der kabelgebundene Breitband- (Breitband-) Zugang zum Internet mittels xDSL-Technologien oder ein mobiles Kommunikationsnetz der dritten Generation ist eine lebendige Bestätigung dafür. Aber wie bei xDSL und bei 3G kann nur ein Bedarf befriedigt werden - Breitbandzugang zum Internet für einzelne Benutzer und die Bereitstellung von Diensten ohne Qualitätssicherung. Eine weitere spürbare Einschränkung der angewandten Breitbandlösungen ist eine erhebliche Begrenzung der Bandbreite jenseits der physikalischen Fähigkeiten der "letzten Meile".

Wenn man die Evolution des Betreibernetzes aus einer evolutionären Perspektive betrachtet, wird die Aufmerksamkeit auf Dienste, die unter Verwendung von Ethernet organisiert werden, erwartet und ist ziemlich natürlich.

Ethernet als eine Technologie, die für den Einsatz in lokalen Netzwerken entwickelt wurde, hat während der Entwicklung bedeutende Veränderungen erfahren. Es ist wichtig, dass der Kommunikationsbetreiber, der die grundlegenden Ethernet-Dienste im Netzwerk implementiert, gegenwärtig die bestehenden Szenarien und Algorithmen der Interaktion der Elemente seines Netzwerks und der damit verbundenen Prozesse der Verwaltung und Tarifierung von Diensten so weit wie möglich beibehalten wird.

Ein zusätzlicher, aber sehr wichtiger Vorteil des vorgeschlagenen Ansatzes sind die neuen Möglichkeiten, die dem Betreiber im Falle der Nutzung der bestehenden SDP (Service Delivery Platform) für die Organisation von Diensten auf Basis einiger einfacher Ethernet-Netzwerkkonfigurationen offen stehen. Erstens ist es die Fähigkeit, Schlüsselparameter in Benutzerprofilen flexibel und zentral zu verwalten. Zweitens, die Änderung in der Gestaltung von Dienstleistungen ohne die Teilnahme von SDP-Entwickler. Drittens unterstützt es abhängig von den wichtigsten Leistungsparametern eine Vielzahl unterschiedlicher Dienstkonfigurationen.

Definition von Dienstleistungen

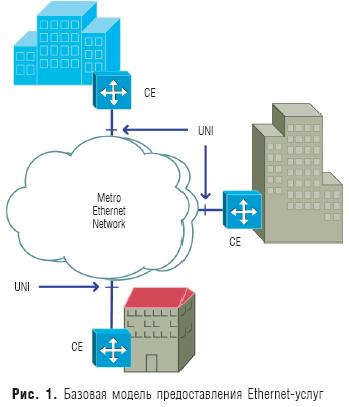

Das Grundmodell der Ethernet-Dienste, die vom Betreiber bereitgestellt werden Metro Ethernet Netzwerk (MEN ) wird angezeigt in abb. 1.User Equipment (CE) ist über eine Unified Network Interface (UNI) mit dem Netzwerk über Standard-Ethernet-Schnittstellen von 100 Mbit / s und 1 Gbit / s verbunden.

Eines der Schlüsselattribute von Ethernet-Diensten ist virtuell Ethernet-Verbindung (Ethernet Virtuelle Verbindung, EVC). Metro Ethernet Forum (MEF ) definierte EVC als "Vereinigung von zwei oder mehr UNIs", wobei UNI die Standard-Ethernet-Schnittstelle ist, die den Abgrenzungspunkt zwischen den Benutzergeräten des MEN-Betreibers definiert.

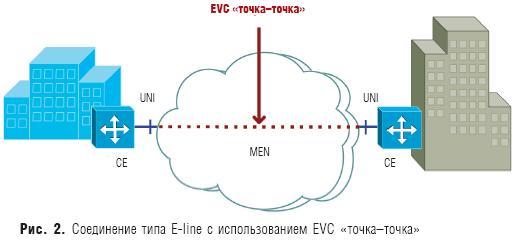

Eine der Schlüsseleigenschaften von E-Line ist die Möglichkeit

Die Organisation von EVC-Verbindungen "Punkt-zu-Punkt" zwischen UNI,

ähnlich wie PVC Frame Relay.

_____________________________________________________

EVC erfüllt zwei Funktionen:

1. Verbindet zwei oder mehr Benutzerstandorte, um die Übertragung von Ethernet-Frames (Frames) zwischen ihnen sicherzustellen;

2. Verhindert den Datentransfer zwischen Benutzerseiten, die nicht Teil desselben EVC sind. Dadurch können Sie die Vertraulichkeit und Sicherheit der übertragenen Daten in Analogie zu einer permanenten virtuellen Verbindung (PVC) in Frame Relay- oder ATM-Netzwerken gewährleisten.

Betrachten wir drei grundlegende Optionen für den Aufbau eines Ethernet-Netzwerks:

1. Ethernet-Leitung (E-Line) - Punkt-zu-Punkt;

2. Ethernet-LAN (E-LAN) - "Mehrpunkt-zu-Mehrpunkt";

3. Ethernet Baum (E-Baum) - "Wurzel-Mehrpunkt"

Die Punkt-zu-Punkt Verbindung (E-Line)

E-Line ist eine virtuelle Ethernet-Verbindung auf Punkt-zu-Punkt-Basis zwischen zwei UNIs, wie in abb. 2.In der einfachsten Implementierung kann diese Art von Verbindung eine symmetrische Geschwindigkeit für die Datenübertragung in jeder Richtung ohne irgendwelche Leistungsgarantien bereitstellen.

Die E-Line-Verbindung kann eine Punkt-zu-Punkt-Verbindung zwischen UNI ähnlich dem TDM-Privatleitungsdienst bereitstellen. Da es sich um eine Verbindung von zwei UNI handelt, die volle Transparenz der Frame-Übertragung gewährleistet, werden Frame-Header und Payload für UNI-Quelle und -Ziel vollständig identifiziert. Diese Art der Verbindung ermöglicht es Ihnen, Bildverzögerung, Jitter, Bildverlust zu minimieren.

So sind die von E-Line angebotenen Dienste in vielerlei Hinsicht Frame Relay-Diensten oder Standleitungen ähnlich. Durch die Anzahl der Verbindungsoptionen und die Bandbreite möglicher Netzwerkgeschwindigkeiten überschreitet Ethernet Frame Relay jedoch deutlich.

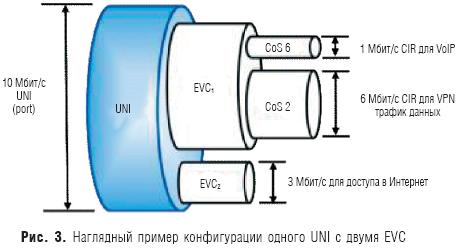

Eines der Merkmale von E-Line ist die Fähigkeit, Multiplexing von Streams zu organisieren. Auf dem abb. 3ein Beispiel einer UNI-Konfiguration mit zwei gemultiplexten EVCs ist gezeigt.

Die erste virtuelle EVC1-Verbindung wird zum Austausch von Sprachverkehrs- und Anwendungsdaten verwendet. Es ist bekannt, dass VoIP-Verkehr und VPN-Datenverkehr eine unterschiedliche Dienstgüte erfordern. Innerhalb desselben EVC werden daher unter Verwendung von Dienstattributen unterschiedliche Dienstniveaus festgelegt: für VoIP-Verkehr - es ist CoS 6 (maximale Qualität), für Datenverkehr VPN - CoS 2 (Qualität nahe dem Minimum). Neben den Serviceklassen für VoIP und Datenverkehr werden verschiedene garantierte Bandbreitenwerte festgelegt: für VoIP - 1 Mb / s, für Datenverkehr - 6 Mb / s.

Der zweite Kanal EVC2 ist so ausgelegt, dass er die Site des Benutzers mit dem Zugangspunkt (POP) des Internetdienstbetreibers verbindet. Dazu wird die Einstellung von garantierten Qualitätsparametern des EVC nicht durchgeführt, und wenn andere Arten von Verkehr nicht übertragen werden, nimmt der Internetverkehr die gesamte Kanalbreite (10 Mbit / s) ein. Aber mit dem Aufkommen des Ladens in EVC1 wird die Geschwindigkeit im EVC2-Kanal abnehmen.

Mehrpunkt-zu-Mehrpunkt-Verbindung (E - LAN)

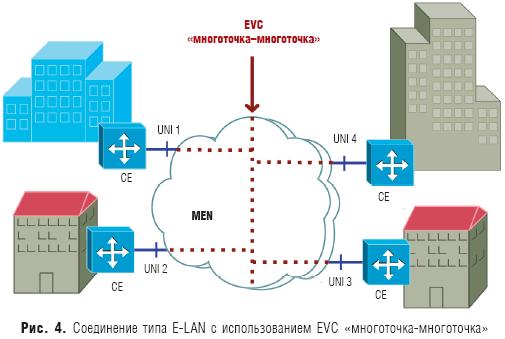

Ethernet-Verbindung E-LAN bietet die Möglichkeit einer Mehrpunktverbindung. Benutzerdaten, die von einer UNI gesendet werden, können von einer oder mehreren UNIs empfangen werden, die mit einer virtuellen Mehrpunktverbindung verbunden sind. Wenn Sie eine neue Site hinzufügen, wird eine Verbindung mit demselben Multipoint-EVC hergestellt, was die Hardwarekonfiguration und die Aktivierung von Diensten vereinfacht. Aus der Sicht des Benutzers sieht das E-LAN tatsächlich wie ein lokales Ethernet-Netzwerk (LAN) aus ( abb. 4).

Die E-LAN-Verbindung kann verwendet werden, um eine breite Palette von Diensten bereitzustellen. Dies ist im einfachsten Fall eine Datenübertragung mit höchstmöglicher Performance, jedoch ohne Qualitätssicherung. In einer anspruchsvolleren Version können Sie mit E-LAN die Qualität der Serviceparameter einstellen.

Diese Verbindung ermöglicht auch das Multiplexen von einem oder mehreren EVCs in eine UNI. Zum Beispiel kann eine der UNIs gleichzeitig sowohl E-LAN- als auch E-Line-Dienste konfigurieren. In diesem Fall kann der E-LAN-Dienst zum Verbinden von Benutzerstandorten verwendet werden, und E-Line - zum Verbinden mit dem Internet.

Der Unterschied zwischen einer E-LAN-Verbindung und einer typischen Netzwerktopologie Frame Relay Hub und Speiche ist offensichtlich. PVC-Kanäle Frame Relay sind Punkt-zu-Punkt-Verbindungen und Multipunkt-Dienste werden durch eine Vielzahl von PVC-Verbindungen vom Punkt-zu-Punkt-Typ organisiert.

Verbindung vom Typ E-Tree

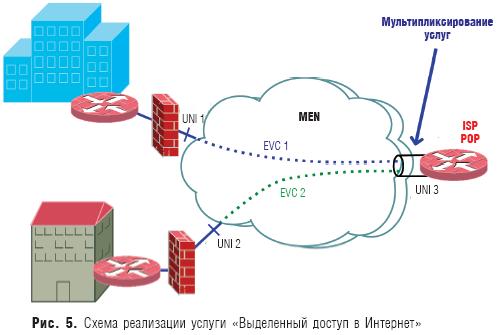

Art der Verbindung E-Tree ist eine virtuelle Ethernet-Verbindung "root-to-multipoint" zwischen mehreren UNI ( abb. 5).

In der einfachsten Implementierung ist dies eine Wurzel (die Wurzel-UNI) und eine Menge von sogenannten Blättern (UNI-Blatt) - in Analogie zur Baumstruktur. Jedes UNI-Blatt kann nur Daten mit der Root-UNI austauschen. Ein Service-Ethernet-Frame (Frame), der von einer UNI-Liste zu einer anderen UNI-Liste gesendet wird, wird nicht ausgeliefert. Diese Art von Verbindung kann verwendet werden, um einen Massen-Internetzugangsdienst zu implementieren oder Video über IP zu übertragen. Eine oder mehrere Arten von Serviceklassen (CoS) können verwendet werden.

In einer komplexeren Implementierung kann E-Tree zwei oder mehr Roots (Root-UNIs) haben. In diesem Szenario kann jedes Blatt nur Daten mit einer Wurzel austauschen, aber die Wurzeln können auch untereinander Daten austauschen. Dieses Schema implementiert redundanten Root-Zugriff für Zuverlässigkeit und Flexibilität.

E-Tree-Verbindung kann auch gemultiplext werden (mehrere EVCs in einer UNI). Zum Beispiel gibt es nichts, was die UNI daran hindern könnte, EVC "root-multipoint" mit EVC "Punkt-zu-Punkt" auf einer UNI zu kombinieren. In diesem Szenario kann der EVC "root-multipoint" verwendet werden, um den Datenverkehr bestimmter Anwendungen zu bedienen, indem er Zugriff auf reservierte Ressourcen (verschiedene Roots) bereitstellt, und ein separater Punkt-zu-Punkt-EVC kann zur Organisation der Kommunikation zwischen Benutzerseiten verwendet werden.

Die Praxis der Verwendung von Ethernet-Verbindungen

Betrachten wir die Eigenschaften der beliebtesten Ethernet-Dienste, die von Telekommunikationsbetreibern gefordert werden.

Dedizierter Internetzugang. Da Benutzer daran interessiert sind, eine Hochgeschwindigkeits-Internetverbindung zu erhalten, stellt der Punkt-zu-Punkt-EVC-Dienst idealerweise die Verbindung der Benutzersite mit dem nächsten Internet-Operator (ISP) -Präsenzpunkt (POP) bereit.

Im einfachsten Fall können nicht markierte Service-Frames auf der Site des Benutzers verwendet werden. Zum Herstellen einer Verbindung mit zwei oder mehr Operatoren kann der Benutzer das Boarder Gateway-Protokoll (BGP) verwenden. In diesem Fall muss für jeden ISP eine separate E-Line verwendet werden.

Dem Betreiber wird empfohlen, das Multiplexen von Benutzerdiensten auf einer Hochgeschwindigkeits-Ethernet-UNI zu verwenden. Zum Beispiel, wie in Abb. 5, der Betreiber kann eine 1 Gbps UNI (UNI 3) Verbindung und Benutzer - UNI 1 und UNI 2 mit jeweils 100 Mbps. In diesem Beispiel wird das Dienstmultiplexen nur auf der Betreiberseite verwendet, da Benutzer eine dedizierte Ethernet-Verbindung zu dem Punkt der Anwesenheit des Internetbetreibers haben.

Erweiterung von LAN.Stellen Sie sich vor, es gibt einen Verbraucher, der viele Standorte in einem Großraum hat, der sie mit hoher Geschwindigkeit verbinden möchte, so dass diese Standorte wie ein LAN mit dem Äquivalent eines Büro-LAN aussehen und gleichzeitig Zugriff auf Server und Enterprise Data Warehouses.

Dies ist das typischste Beispiel für den Dienst "Extensions (LAN)", der die Verbindung von LAN-Benutzern ohne zwischenzeitliches Routing zwischen verschiedenen UNI (Sites) ermöglicht. In einigen Fällen ist dies einfacher und kostengünstiger als Routing, aber bei sehr großen Netzwerken können Skalierbarkeitsprobleme auftreten.

Der Dienst "LAN Extension" setzt eine Switch-to-Switch-Verbindung voraus, was für das Netzwerk des Betreibers mehr Transparenz erfordert als für den Dienst "Dedicated Internet Access". Beispielsweise möchte ein Benutzer möglicherweise das Spanning Tree Protocol (STP) über verbundene Standorte verwenden, während die Bridge-Unterstützung für die Bridge Packet Data Unit (BPDU) erforderlich ist. Wenn das Netzwerk des Benutzers ein VLAN verwendet, das den Datenverkehr verschiedener Abteilungen trennt, muss der Benutzer auch eine VLAN-Ansicht an mehreren Standorten erstellen. Dies erfordert Unterstützung für die Migration von benutzerdefinierten CE-VLAN-Labels über MEN-Verbindungen.

Ein Beispiel für die Implementierung des Dienstes "LAN-Erweiterung" unter Beteiligung von vier durch MEEN verbundenen Standorten ist in Abb. 4. Drei separate Benutzer-VLANs werden nur in einigen, aber nicht allen Sites angezeigt. In diesem Beispiel wird die grundlegende Funktion des Traffic-Routings zwischen Standorten veranschaulicht. Jede Schnittstelle muss die Beibehaltung der CE-VLAN-ID und CE-VLAN-CoS unterstützen. Mit anderen Worten, das Benutzer-VLAN-Label und das 802.1p-Bit müssen nicht in MEN konvertiert werden. In diesem Fall sieht MEN wie ein einzelnes Ethernet-Segment aus, in dem jeder Standort Mitglied eines beliebigen VLAN sein kann. Der Vorteil dieses Ansatzes besteht darin, dass der Benutzer CE-VLAN über alle vier Standorte konfigurieren kann, ohne dass eine Koordination und Interaktion mit dem Betreiber erforderlich ist.

Intranet / Extranet L2 VPN. Ethernet-Dienste können eine gute Option für geroutete Intranetverbindungen zwischen Remotestandorten und Extranetverbindungen für Lieferanten, Kunden und andere Geschäftspartner der Benutzerorganisation sein.

Fernsehübertragung (Video Broadcast). Auf der Grundlage von Verbindungen vom Typ E-Tree kann Fernsehübertragung organisiert werden - die Übertragung von Videosignalen von einer Quelle zu einer Vielzahl von Verbrauchern. In diesem Szenario werden viele EVCs für UNI-Benutzer (Blätter) von der Site organisiert, in der sich das übertragende Videokopf-Ende befindet, über UNI, die Wurzel. Eine Verbindung kann mehrere Broadcast-Kanäle unterstützen, die Daten von der Wurzel zu den Blättern liefern, mit anderen Worten von der Videokopfstelle zu den Benutzern in einer Richtung. Ein solches Szenario hat den Vorteil, dass es nicht schlechter skaliert als eine E-Line-Verbindung.

Der Benutzer kann auch bestimmte Kanäle empfangen, auf die er abonniert ist. Die Signalisierung, die für die Definition dieser Kanäle für jeden einzelnen Benutzer verantwortlich ist, wird durch ein Standard-Multicast-Protokoll implementiert, beispielsweise IGMP v3.

Im Falle von Redundanz können zwei Root-UNIs verwendet werden, deren Interaktion unter Verwendung von Redundanzprotokollen erfolgt, die für die Übertragung von Daten vom EVC an nur Benutzer von einem Stamm verantwortlich sind.

Metro-Ethernet als Basis für die Dienste von Telekom-Betreibern

Durch den Einsatz von Metro-Ethernet-Verbindungen als Basis für Betreiberdienste ist es möglich, eine erhebliche Anzahl bestehender Anwendungen einfacher, effizienter und kostengünstiger als mit anderen Netzwerkfähigkeiten und -standards zu unterstützen.

Mit einer typischen Ethernet-Schnittstelle kann ein Benutzer eine sichere dedizierte virtuelle Ethernet-Verbindung über ein Metro-Netzwerk oder über ein WAN aufbauen, seine Standorte konsolidieren, Geschäftspartner, Lieferanten oder Kunden verbinden und eine Internetverbindung herstellen.

Darüber hinaus verfügen viele Metro-Ethernet-basierte Dienste über eine einzigartige Flexibilität zur Verwaltung der garantierten Bandbreite. Dies ermöglicht es dem Benutzer nicht darüber nachzudenken, wie er die Bandbreite des Kanals zwischen seinen Standorten erhöhen kann, wenn dies von der Anwendung gefordert wird.

Der Schlüssel für die gegenwärtige und zukünftige Entwicklung von Diensten, die auf Metro-Ethernet basieren, ist ihre Einfachheit, relative Kostengünstigkeit und Verfügbarkeit, vorausgesetzt, die entsprechende architektonische Lösung wird vom Betreiber implementiert.

Basierend auf den Materialien von Priokom

vorbereitet a Vladimir SKLYAR,

Wenn Sie in einem Heimnetzwerk arbeiten, befindet sich der Anwesenheitspunkt des Anbieters direkt in Ihrem Haus oder in einem nahe gelegenen Haus. Zugangseinrichtungen, mit denen die Kunden direkt verbunden sind, sind über Keller, Dachböden, elektrische Klappen verteilt. In den meisten Haushalten sind diese Objekte nicht geschützt oder haben nur einen geringen Schutz gegen Eindringen, so dass ein Diebstahl von aktiven Geräten (Schaltern, Zugangspunkten) und sogar passiven (Kabeln) ein häufiges Problem ist. Kriminelle öffnen alle Tresore, verachten keine Trophäen. Dieser Umstand hat zwei Konsequenzen. Auf der einen Seite werden die Kosten für den Kauf von Ausrüstung auf die eine oder andere Weise von den Kunden bezahlt. Auf der anderen Seite ist der Betreiber gezwungen, billige, unprofessionelle Ausrüstung zu verwenden. Wenn das gleiche teure Gerät verwendet wird, befindet es sich in den Wohnungen einiger Kunden. Dieser Ansatz ist zwar gut gegen Diebstahl von Geräten geschützt, macht es aber für das Reparaturteam unmöglich, darauf zuzugreifen, beispielsweise wenn der Kunde in den Urlaub oder in eine Datscha gegangen ist. Als Ergebnis stellt sich heraus, dass die Qualität und Zuverlässigkeit der Bereitstellung von Dienstleistungen stark beeinträchtigt ist, die Fehlerbehebungszeit kann von einem Tag bis zu mehreren Wochen betragen.

Natürlich hängt viel vom Anbieter und seinen Auftragnehmern ab. Wenn das Netzwerk „Handwerkers“ (Nachbarn) ist die Schaffung kann die Qualität der Verkabelung sehr gering sein: vielleicht ist dies das erste Netzwerk in ihrem Leben, und sie denken, dass sie das Netzwerk in einem Wohngebäude so leicht wie die Schraube eine Glühbirne zu ebnen. Diese Installateuren nicht fegen Augenbraue katastrophal machen für Hochfrequenzsignale „twist“ auf den Drähten, nicht die Gefahr des Blitzes Realisieren ungeschützte Freileitungen ziehen, führen ungeschirmte Leitungen in dem Aufzugsschacht, um den Schaden von starken elektrischen Störungen zu ignorieren. Aber auch wenn die Installateure Ihres Anbieters sich ihres Geschäfts bewusst sind, ist das Netzwerk, das sie aufgebaut haben, nicht vor Underperformance von konkurrierenden Firmen geschützt, die leicht ihre eigenen und die anderer Leute verwirren können.

Somit haben Probleme mit dem Zugang zum Internet in der Regel eine interne Ursache. Kann der Provider bei Ausfällen externer Kanäle operative Maßnahmen ergreifen, sollte der Client selbst den Ausfall innerhalb des Netzwerkes melden. Erst nach der Bestätigung der Störung wird dem Reparaturteam das Outfit ausgehändigt, das möglicherweise bereits mehrere Anrufe für diesen Tag hat.

Heimnetzwerke sind natürlich nicht hoffnungslos. Sie werden durch große Betreiber mit erfahrenen Installateuren, technischen Support rund um die Uhr über ein Multikanal-Telefon und ein aktuelles Buchhaltungssystem ersetzt. Viele Anbieter bieten eine bevorzugte oder sogar kostenlose Verbindung zu denen, die bereits mit einem Wettbewerber verbunden sind. Daher kann der Benutzer ohne besondere Ausgaben abwechselnd in mehreren Netzwerken arbeiten, die Qualität der Dienste vergleichen und "mit einem Geldbeutel wählen". Dank der Konkurrenz überleben nur die besten Anbieter und der Zugang zum Internet über ein Heimnetzwerk bleibt eine der wirtschaftlichsten und bequemsten Verbindungsmethoden.

Der Hauptvorteil von Heimnetzwerken ist die hohe Geschwindigkeit des Informationsaustauschs mit benachbarten Computern. In der Regel unterliegt der Austausch innerhalb des Netzwerks keiner Tarifierung. Auf diese Weise können Sie zig Gigabyte an Informationen mit minimalen Kosten (in der Regel raubkopiert) erhalten: Ein hochwertiges Video kann beispielsweise nur in zwei bis drei Minuten heruntergeladen werden. In Heimnetzwerken speichern Tausende von Dateiservern fast das gesamte Archiv der Weltkino- und Musikindustrie, gehackte Computerprogramme und E-Books. Fans von Multiplayer-Spielen haben die Möglichkeit, Netzwerkschlachten mit ihren Nachbarn zu organisieren, ohne die geringsten Verzögerungen bei den Aktionen ihres Charakters zu verspüren.

Das zweite rechtliche Problem vieler Heimnetzwerke nach einer Urheberrechtsverletzung ist ein Verstoß gegen das Kommunikationsgesetz, d. H. Die Existenz von nicht lizenzierten Heimnetzwerken. Fragen Sie den Anbieter nach der Lizenz für das Netzwerk speziell in Ihrem Heim, wenn Sie in Zukunft keine Überraschungen wünschen: Ein illegales Netzwerk kann jederzeit aufgelöst werden, und niemand wird Ihnen die Verbindungskosten und Prepaid-Abonnentengebühren zurückgeben.

Trotz der Tatsache, dass die Verbindung über das Heimnetzwerk als „permanent“ Verbindungen eingestuft, dh erfordert keine Dialer das Netzwerk weitergeleitet werden kann eine sichere Kommunikationssitzung initialisieren erforderlich, die Einrichtung eines solchen herkömmlichen Modemverbindung. Gleiches gilt für die Geschwindigkeit, mit der das Internet funktioniert: obwohl kanal die Geschwindigkeit kann 100 Mb / s erreichen, außerhalb des lokalen Netzes selbst, wird die obligatorische Beschränkung nach dem gewählten Tarif höchstwahrscheinlich handeln.

Ethernet

Die Ethernet-Technologie ("Network Communication over the Air") wurde entwickelt, um Hochgeschwindigkeits-Büronetzwerke zu schaffen. Jetzt, dank der Verbilligung, sind die Bürotechnologien den Heimbenutzern als das billigste und zuverlässigste Mittel zur Organisation eines Hauses oder sogar eines Wohnungsnetzes zur Verfügung gestellt worden.

Von der Anwesenheit des Anbieters im ganzen Haus divergieren die Kabel. Die Verzweigung erfolgt mittels Konzentratoren oder Schaltern. Konzentratoren sind die einfachsten Repeater elektrischer Signale, die Signale von mehreren Computern auf einem Haufen mischen. Gleichzeitig kann jeweils nur ein Computer Daten übertragen (Abb. 1a).

Abb. 1. Simultane Übertragung in einem Netzwerk mit Hubs und Switches

Wenn sich in einem solchen Netzwerk viele Computer befinden, wird der Wechselkurs zwischen ihnen weit vom Nominalwert abweichen. Im Gegenteil, schalter differenzieren die Signale verschiedener Computer, so dass mehrere Computer gleichzeitig Daten senden und empfangen können (Abb. 1b). Außerdem entfernen die Schalter die Beschränkung auf die maximale Entfernung vom Punkt der Anwesenheit des Anbieters. Jetzt sind billige Hubs und günstige Switches fast gleich teuer, so dass die Verwendung von Hubs als Zeichen für übermäßige Geizigkeit angesehen werden kann, und das Geld, wie Sie wissen, zahlt doppelt.

Vom Zugangspunkt zur Wohnung wird das Kabel von den Installateuren gezogen. In der Wohnung - Sie selbst oder die gleichen Installateure, aber gegen eine zusätzliche Gebühr. Es muss im Voraus berechnet werden, wie lange ein Kabel benötigt wird, um den Computer auch nach einer kleinen Neuanordnung erreichen zu können. Die Gesamtlänge des Kabels sollte 100 Meter nicht überschreiten.

Die ersten Heimnetzwerke wurden auf Basis der 10 Mbit / s-Technologie (IEEE 802.3, 802.3i und 802.3a Standards) aufgebaut. Jetzt ist der beliebteste Standard 100 Mbps, es ist Fast Ethernet oder 100Base-TX (IEEE 802.3u), abwärtskompatibel mit dem alten. Diese Geschwindigkeit des Kanals bietet eine Geschwindigkeit der Dateiübertragung innerhalb des Netzwerks auf der Ebene von 5-10 MB / s; Bei erhöhter Netzwerkaktivität kann die Übertragungsgeschwindigkeit sinken. Moderne Technologien, zum Beispiel IEEE 802.3ab, ermöglichen es, über ein herkömmliches Kabel, effektiv über seine Signalleitungen, bis zu 1000 Mbit / s zu empfangen. Die Verwendung solcher Geräte auf der Skala des Heimnetzwerkes ist jedoch ineffektiv, da sie viel teurer ist, während es tatsächlich wenig Bedarf für ultrahohe Geschwindigkeiten gibt.

Um einen ziemlich konventionellen Netzwerk-Controller zu verbinden, der in den meisten modernen Computern eingebaut ist. Wenn Sie nicht vorhanden ist, können Sie eine PCI-Karte (Abbildung 2) kaufen, von 100 Rubel starten, aber die Geschwindigkeit von 100 Mbit / s auf diesem Gerät zu erreichen, nicht zählen: als «Win-Modem“, dh ein Minimum an Hardware und maximal Belastung der CPU. Mehr oder weniger hochwertige Geräte kosten ab 15 US-Dollar.

Abb. 2. Ethernet Adapter für PCI und Cardbus

Ethernet-Netzwerke leiden oft unter dem Mangel an Benutzerauthentifizierungsmechanismen. In anderen Arten von Netzwerken, in denen eine unautorisierte Verbindung leicht zu implementieren ist, wird Sicherheit in der Entwurfsphase von Standards berücksichtigt. Und da die Ethernet-Technologie für Office-Anwendungen entwickelt wurde, wo "benutzerfreundlich" impliziert wird und für die Verbindung physischer Zugriff auf das Kabel erforderlich ist, gibt es keine integrierte Sicherheit. Das Problem wird gelöst, indem eine teilweise oder vollständige Verschlüsselung zwischen dem Benutzer und dem Internet-Gateway verwendet wird (siehe). Kleine Anbieter und Amateurfunker sparen bei der Implementierung des vollständigen Schutzes und verwenden entweder alternative selbstgemachte Produkte oder kontrollieren ihr Netzwerk überhaupt nicht, dh jeder Nachbar in einem solchen Netzwerk kann in Ihrem Namen Dateien für hundert oder zwei Dollar hochpumpen.

WLAN

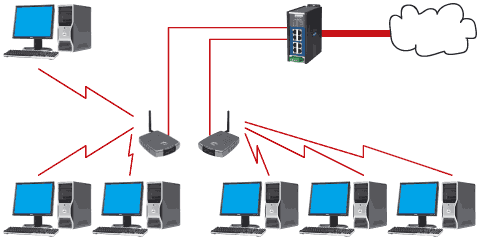

Drahtlose Netzwerke, insbesondere Wi-Fi (Wireless Fidelity - "genaue Datenübertragung ohne Kabel") haben einen unbestreitbaren Vorteil: In Ihrer Wohnung werden keine Kabel benötigt. Ein Computer kann sicher von einem Ort zum anderen ziehen, was besonders wertvoll ist, wenn es sich um einen Laptop oder PDA handelt. Gleichzeitig können die Hauptkabel des Anbieters immer noch im Haus verteilt werden, allerdings in wesentlich geringerem Umfang. Anstelle von Switches werden Wireless Access Points verwendet (Abbildung 3).

Abb. 3. Die Struktur des drahtlosen Netzwerks

Die gebräuchlichsten Geräte sind die kompatiblen Standards IEEE 802.11b und 802.11g. Beide Standards arbeiten im 2,4-GHz-Band, wodurch die Wahl mehrerer Frequenzkanäle am günstigsten ist. Funksignale werden ständig in einer Entfernung von bis zu 400 m in Sichtlinie der Straße und bis zu 100 m im Gebäude erfasst. Wie für Radio, sind Stahlbetonwände unpassierbar Hindernis nicht für sie, aber alle Hindernisse überwunden worden reduziert Signal seine Stärke: nicht stören, sondern schwächt das Signal alle Wände, Türen, Kühlschränke und Waschmaschinen, Mikrowellenherde, die sich zwischen dem Sender und dem Empfänger (Abb sind. 4). Um die Signalqualität zu verbessern, können zusätzliche Antennen verwendet werden, wenn Ihr Gerät sie anschließen kann. Und wenn das Signal schwächer ist, wenn das Signal-zu-Rausch-Verhältnis niedriger ist, dann ist die Geschwindigkeit niedriger.

Abb. 4. Signaldämpfung mit Abstand

Geschwindigkeit ist eine der Schwächen einer drahtlosen Verbindung im Vergleich zu Ethernet. Der drahtlose Zugangspunkt ist derselbe Hub, nur mit der Antenne anstelle der Drähte; Die Geschwindigkeit wird auch von allen Kunden geteilt. Darüber hinaus, im Gegensatz zu Ethernet, erklärt Geschwindigkeit (11 Mbps für 802.11b und 54 Mbps für 802.11g) ist fast unerreichbar, selbst wenn der Client nur einer ist. Erstens ist diese deklarierte Geschwindigkeit ein theoretisches Maximum, unter Berücksichtigung des angewendeten Komprimierungsalgorithmus, und große Dateien sind in der Regel bereits komprimiert. Zweitens, wie oben erwähnt, fällt die Geschwindigkeit mit der Entfernung: sicher, von dem Zugangspunkt zu Ihrem Computer ist nicht weniger als 15 m und zwei oder drei Wände. Daher sollte die tatsächliche Geschwindigkeit in der Region von 35% der erklärten, aber vielleicht 10% und 60% erwartet werden. Dies gilt auch für verlockende Versprechen von "108 Mbps": Die tatsächliche Geschwindigkeit wird 50 Mb / s nicht überschreiten, und das auch nur, wenn Geräte desselben Herstellers verwendet werden. Mit anderen Worten, eine drahtlose Verbindung sollte nur verwendet werden, wenn Sie keine großen Dateien austauschen und mit Nachbarn spielen.

Um ohne Kabel zu arbeiten, benötigen Sie einen Netzwerk-Controller des entsprechenden Standards (802.11b / g). Jetzt wurden sie in teure Motherboards von Desktop-Computern sowie Laptops eingebaut. Separat kann eine drahtlose Netzwerkkarte für PCI- oder PC-Kartensteckplätze ab $ 30 erworben werden. Es gibt externe Adapter mit einer USB-Schnittstelle, einschließlich USB-Schlüsselanhänger (Abbildung 5).

Abb. 5. WLAN-Adapter für Cardbus-, USB- und PCI-Busse

Abb. 6. Tragbarer Detektor von Wi-Fi-Netzwerken, Funktelefonen, Videokameras und anderen Haushaltsfunksendern

Das zentrale Problem drahtloser Netzwerke ist die Sicherheit. Ohne entsprechende Sicherheitsmaßnahmen kann Ihr Verkehr von fast jedem abgefangen werden. Er muss nicht in Ihre Wohnung gehen oder "Käfer" installieren - es kann ein unauffälliger Mann mit einem Laptop sein, der auf einer Bank im Garten sitzt, oder der Sohn eines Nachbarn - ein Anfänger-Hacker. Zu Beginn der Verbreitung von Funktelefonen riefen sie ins Ausland und verbanden sich mit dem Telefon eines anderen. Scanner zum Suchen von Funknetzen können jetzt für nur 50 Dollar gekauft werden (Abbildung 6), und es ist nicht so einfach, die Schuld eines Angreifers zu erkennen und zu beweisen.

Der grundlegende Standard des kryptographischen Schutzes WEP (Wired Equivalent Protection) erwies sich schließlich als nicht ausreichend zuverlässig, daher wird empfohlen, Geräte zu kaufen, die den bereits entwickelten WPA (Wireless Protected Access) unterstützen in Form von WPA2 (Standard IEEE 802.11i). Geräte einiger Hersteller erlauben die Unterstützung neuer Standards durch ein einfaches Update der Firmware, während für andere Geräte kein Upgrade geplant ist und neue Hardware gekauft werden muss, um neue Technologien zu unterstützen.

Sicherheitsmethoden wie WEP und WPA verschlüsseln Daten nur bei der Übertragung zwischen drahtlosen Geräten - zwischen Ihrer Netzwerkkarte und dem Access Point. Für alle anderen Abschnitte der Datensequenz gelten die Auswirkungen dieser Technologien nicht.

HomePlug

Als Übertragungsmedium ist das üblichste Haushaltsstromnetz 220 Volt (in Englisch, Stecker - "Stecker"). In der Tat erhält der Computer Energie und geht online durch die gleiche Steckdose. Es sind keine zusätzlichen Kabel erforderlich. Da die gesamte Netzwerkinfrastruktur bereits vorhanden ist, sind die Arbeitskosten für die Verbindung minimal.

Für die Übertragung von Informationen ist der Frequenzbereich 4,3-20,9 MHz. Da das elektrische Netzwerk für Frequenzen in der Größenordnung von 50 Hz ausgelegt ist, klingen die Signale bei hohen Frequenzen schnell mit der Entfernung ab. Nicht so schnell wie mit drahtloser Übertragung, aber das drahtlose Signal breitet sich auf dem kürzesten Weg aus, und die Verdrahtung kann eine reich verzierte Struktur haben. Unter idealen Bedingungen haben HomePlug-Signale eine optimale Leistung bei Entfernungen von bis zu 100 m und einer maximalen Länge von 300 m .. In der realen Welt wird die Kommunikation durch starke Interferenzen von verschiedenen elektrischen Geräten begrenzt: Elektroherde, Waschmaschinen, Haartrockner. Um sich an die bestehenden Bedingungen anzupassen, ist der Frequenzbereich in 84 Kanäle unterteilt, von denen jeder ausgeschaltet werden kann, wenn eine Störung vorliegt oder wenn das Signal schlecht durchläuft.

Alle Geräte im Signalpfad - Verlängerungskabel, Schalter und Sicherungen - verschlechtern die Signalqualität. Hochfrequente Signale gehen nicht gut durch Transformatoren (einschließlich unterbrechungsfreie Stromversorgungen), Netzfilter mit Störschutz, Stromzähler. Um diese Barrieren zu überwinden, sind manchmal spezielle Bypass-Verbinder erforderlich. Jedes HomePlug-Gerät ist gegen Blitzschlag geschützt: Bei Überspannung kann ein Kurzschluss auftreten, der Computer wird jedoch nicht beschädigt. Das Vorhandensein von Spannung im Netz ist für den Datenaustausch nicht notwendig, aber es kann notwendig sein, die HomePlug-Geräte selbst zu betreiben.

Standard HomePlug Version 1.0 beansprucht Unterstützung für Übertragungsgeschwindigkeiten von bis zu 14 Mbps. Laut den Ergebnissen der Umfragen erhielten 80% der Benutzer unter realen Bedingungen 5-6 Mbit / s und höher, in 98% der Fälle lag die Geschwindigkeit nicht unter 1,0-1,5 Mbit / s. Wie beim drahtlosen Zugriff ist das Übertragungsmedium für alle Benutzer gleich, was bedeutet, dass die Geschwindigkeit auch von allen aktiven Computern gemeinsam genutzt wird. Daher sollte das Netzwerk nur für den Internetzugang verwendet werden, da es ansonsten aufgrund des internen Austauschs unmöglich wird, auf dem Internetkanal eine hohe Geschwindigkeit zu erreichen. Die HomePlug 1.0-Erweiterung sollte der neue Standard-HomePlug AV werden und Geschwindigkeiten von bis zu 200 Mbit / s bieten, was für anspruchsvolle Multimedia-Anwendungen ausreicht. Es gibt alternative Versionen des Standards, die von einzelnen Herstellern entwickelt und gefördert werden: zum Beispiel Ausrüstung für Geschwindigkeiten von 85 Mb / s. Solche Geräte sind jedoch nur bedingt kompatibel, und alle Geräte müssen von derselben Marke sein.

Es gibt verschiedene Arten von HomePlug-Geräten, die sich in der Art der Computerschnittstelle und der Betriebsart unterscheiden. Dies kann ein normaler USB-Adapter (Abbildung 7) oder eine PC-Karte sein. Ihre Arbeitsweise wird als "Knoten" bezeichnet. Solche Geräte erfordern die Installation zusätzlicher Treiber auf dem Computer; Leider werden nur bestimmte Windows-Versionen oft unterstützt. Geräte mit einer herkömmlichen Ethernet-Netzwerkschnittstelle können auch im Bridge-Modus arbeiten und eine Verbindung zwischen dem Ethernet-Netzwerk und dem HomePlug-Netzwerk herstellen. In diesem Modus sind alle vorhandenen Ethernet-Geräte kompatibel: Netzwerkkarten, Switches, Netzwerkdrucker. Dementsprechend sind keine zusätzlichen Treiber erforderlich. Die Einstiegsmodelle kosten etwa 70 US-Dollar.

Abb. 7. HomePlug-Adapter mit Ethernet- und USB-Schnittstellen

Bei der HomePlug-Technologie ist die Anzahl der gleichzeitig arbeitenden Geräte begrenzt. Sie können nicht mehr als 16 im "Knoten" -Modus und nicht mehr als zwei im "Bridge" -Modus sein. Wenn Sie zusätzliche Geräte hinzufügen, werden diese einfach nicht erkannt. Dies schränkt den Anwendungsbereich der "Brücken" insbesondere und der HomePlug-Technologie im Allgemeinen stark ein, da es mit einem einzelnen Verdrahtungssegment möglich ist, nicht mehr als fünfzehn Benutzer zu verbinden.

Die Bedrohung des Abfangens von Daten in HomePlug-Netzwerken ist so real wie in Wi-Fi-Netzwerken. Verschlüsselung, die ständig in HomePlug 1.0 verwendet wird, ist resistenter gegen kryptographische Angriffe als der drahtlose Standard WEP, aber weniger zuverlässig als WPA. Alternative Versionen von HomePlug können erweiterte Sicherheitsmechanismen haben.

StartseitePNA

Diese Art von Verbindung hat seinen Namen zu Ehren der Entwickler - Home Phone Linie Networking Alliance (Union der Netzwerk-Kommunikation über Telefonleitungen zu Hause). Wie im Fall von HomePlug, wird bereits vorhandene Verkabelung verwendet, nur nicht elektrisch, sondern Telefon. Im Gegensatz zur DSL-Technologie-Familie befinden sich die Geräte des Anbieters direkt in Ihrem Haus und nicht an der Telefonzentrale (wo Mietfläche teuer ist und nicht für jeden Anbieter).

Der verwendete Frequenzbereich von 5,5-9,5 MHz schneidet nicht die normale Telefon- und Faxkommunikation, weder mit digitalen (ISDN) noch mit anderen Signalen (beispielsweise mit existierenden DSL-Typen). Daher hat HomePNA keinen Einfluss auf die Telefon- oder DSL-Verbindung. Außerdem muss für den HomePNA-Betrieb die Telefonleitung nicht einmal an die Telefonvermittlung angeschlossen sein; Wenn jedoch Frequenzfilter in der Leitung vorhanden sind, ist der Datenaustausch unmöglich oder sehr schwierig. Die Qualität des Signals kann auch durch die Qualität des Kabelbaums und die Installation von Telefonsteckdosen beeinflusst werden.

In der Tat ist HomePNA das gleiche Ethernet. Sie unterscheiden sich nur in den physikalischen Parametern der Signale (der ersten Ebene). Somit eignet sich die HomePNA-Technologie nicht nur zur Vernetzung in Wohngebäuden, sondern auch in Büros. Um Geschäftskunden nicht mit dem Wort "Home" zu verjagen, nennen Provider HomePNA oft einfach "HPNA".

Die HomePNA 1.0-Spezifikation (ITU-T G.989.1 Standard) ermöglicht die gleichzeitige Verbindung von bis zu 25 Geräten in einem Segment des Netzwerks - auf einer einzigen Telefonleitung oder mit einem speziellen Konzentrator. Gleichzeitig sollte das Netzwerk im Normalbetrieb 150 m (was etwa einer Fläche von 1000 m² entspricht) nicht überschreiten oder 500 m mit einer Signalverstärkung an der Nabe. Die Geschwindigkeit von 1 Mbit / s wird auf alle Benutzer aufgeteilt, die mit einem Segment verbunden sind. Übertragungsraten von bis zu 950 kbit / s sind wirklich möglich. Es gibt auch Schalter, mit denen Sie mehrere Segmente zusammenführen können. Dann kann die Anzahl der Benutzer in Tausend gemessen werden, und jedes Segment hat seine eigene Geschwindigkeitsressource.

In HomePNA 2.0-Standard neu gestaltet ernsthaft für Geschwindigkeiten bis zu 10 Mbit / s und Distanzen bis zu 350 m. Auch bei einem Anstieg über die Länge des Kabels (manchmal bis zu 1-3 km ein Koaxialkabel), kann die Technologie für den Betrieb fortsetzen, wenn auch auf Kosten der eine deutliche Reduzierung der Geschwindigkeit. Die Anzahl der Geräte im Netzwerk wurde auf 32 erhöht. Die Verwendung von Schaltern ist aufgrund von Interferenzen zwischen Kabeln bei hohen Frequenzen fast unmöglich, also die einzig mögliche Topologie des Netzwerks - reifen (Alle Geräte sind mit einem langen Kabel verbunden und teilen sich die Geschwindigkeit untereinander).

Die neueste Version von HomePNA 3.0 bietet eine Geschwindigkeit von bis zu 128 Mbit / s und bei einigen Geräten sogar bis zu 240 Mbit / s, wahlweise im Frequenzbereich von 2-30 MHz. Die maximale Anzahl von Benutzern wird auf 50 erhöht, aber wenn die Anzahl der Benutzer steigt, sinkt der reale Wechselkurs.

Die Kosten für USB-Adapter und PCI-Karten für die Arbeit in HomePNA-Netzwerken beginnen bei $ 80 (Abbildung 8).

Abb. 8. Kombinierte Adapter HomePNA + Ethernet

Da HomePNA eine Art Ethernet ist, bietet die Technologie keinen integrierten kryptografischen Datenschutz. Für einen sicheren Betrieb müssen Spezialwerkzeuge verwendet werden.

Etwas über KabelJedes verdrahtete Netzwerk beginnt mit Kabeln und das Ethernet-Netzwerk ist keine Ausnahme. Daher muss die Berücksichtigung der Verbindung zu Ethernet-Netzwerken mit den Kabeln beginnen.

Als Kabel in Ethernet-Netzwerken wurde zunächst ein Koaxialkabel in zwei Varianten verwendet: "dünn" und "dick". In seiner Struktur ähnelt es einem Kabel von einer Fernsehantenne. Die maximale Entfernung betrug 185 M (für "dünn") und 500 M (für "dick"). Die maximale Geschwindigkeit beträgt 10 Mbit / s im Halbduplex-Modus. Jetzt hat das verdrillte Paar das Koaxialkabel ersetzt. Es bietet Geschwindigkeiten von 10 Mbit / s bis 1000 Mbit / s. Ein wichtiger Vorteil ist die Unterstützung des Vollduplex-Modus, wenn Daten gleichzeitig in zwei Richtungen übertragen werden können. In diesem Fall gibt es kein Kollisionsproblem.

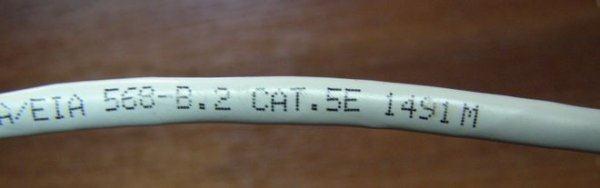

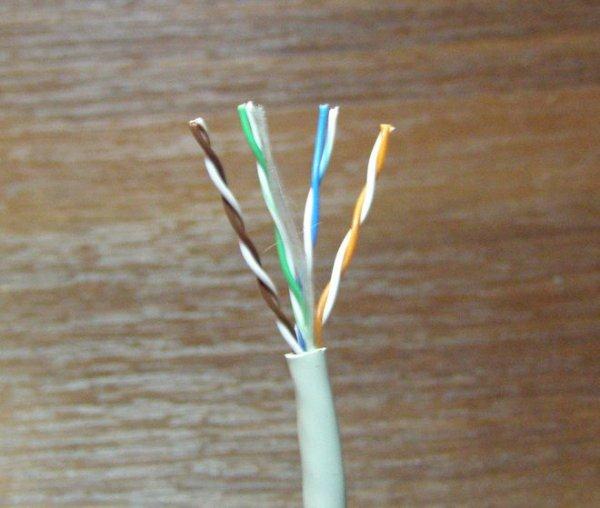

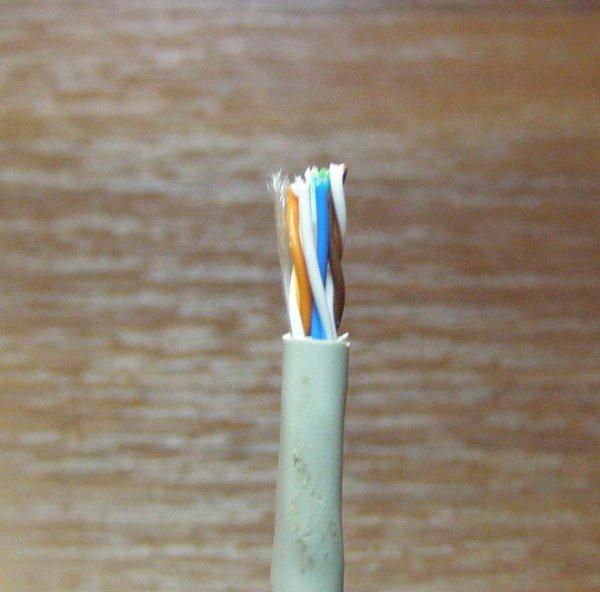

In diesem Material werden nur Twisted-Pair-Verbindungen berücksichtigt. Es besteht aus einer Schale und vier Paaren von Drähten, die auf eine bestimmte Art und Weise verdrillt sind. Der Twist-Schritt für jedes Paar ist unterschiedlich. Dies geschieht, um die Signaldämpfung im Kabel zu minimieren. Die maximale Entfernung beträgt 100 M (obwohl es in der Praxis größer ist)

Es gibt mehrere Kategorien solcher Kabel: CAT-3 (jetzt fast nicht benutzt), CAT-5, CAT-5E (mit Geschwindigkeiten von 1000 Mbit / s), CAT-6 usw. Die Unterschiede werden hauptsächlich auf die maximale Bandbreite reduziert. Die gebräuchlichsten und billigsten Kabel sind CAT-5E.

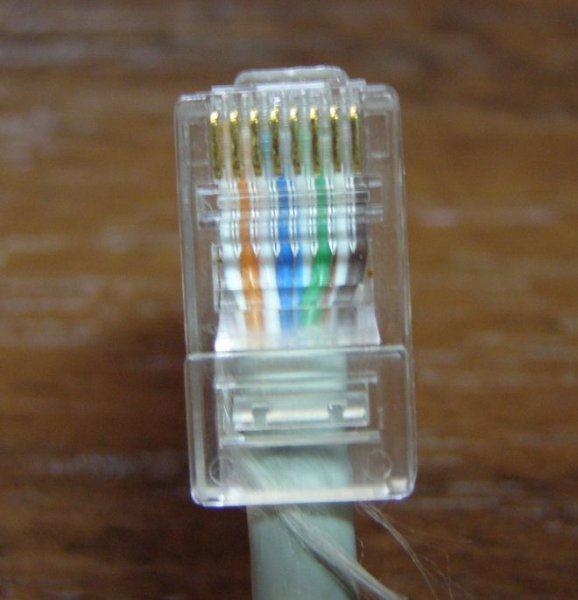

Der Anschluss für den Anschluss an Ethernet-Netzwerke wird aufgerufen RJ-45So etwas wie ein Anschluss zum Anschließen von Telefonen. Der Eine hat angerufen RJ-11

Es gibt 3 Arten von Kabeln:

- STP (abgeschirmtes Kabel, jedes von 4 Paaren hat sein eigenes Foliensieb + alle 4 Paare sind in Folie gewickelt)

- ScTP (abgeschirmtes Kabel, alle 4 Paare sind in Folie gewickelt). Es sieht ungefähr so aus:

- UTP (nicht abgeschirmt). Dieses Kabel sieht so aus:

Hinweis: Die Verwendung von geschirmten Kabeln ist nur sinnvoll, wenn der Kabelschirm geerdet ist. Wenn es nicht geerdet ist, neigt der Effekt vom Bildschirm zu Null!

Die Ethernet-Technologie bietet zwei grundlegende Kabeltypen:

Direct (dient zum Anschluss des Laptops / PCs an Switches (Switches), Hubs (Hubs), Router an Switches und Hubs)

Crossover (wird verwendet, um den Laptop / PC mit dem Laptop / PC, Laptop / PC mit dem Router, den Router mit den Routern, Switches oder Hubs zu verbinden)

Unterscheiden Sie diese Kabel durch die Art, wie sie mit dem Stecker verbunden sind. Lassen Sie uns diese Frage genauer betrachten:

Es gibt zwei Hauptlayouts der Leiter im Verbinder: TIA / EIA 568A und 568B. Im Kabel haben 4 Paare verschiedene Farben: orange, grün, blau und braun.

Hier ist das Layout der Leiter im Stecker für den Standard 568A:

Aber das Schema für 568B:

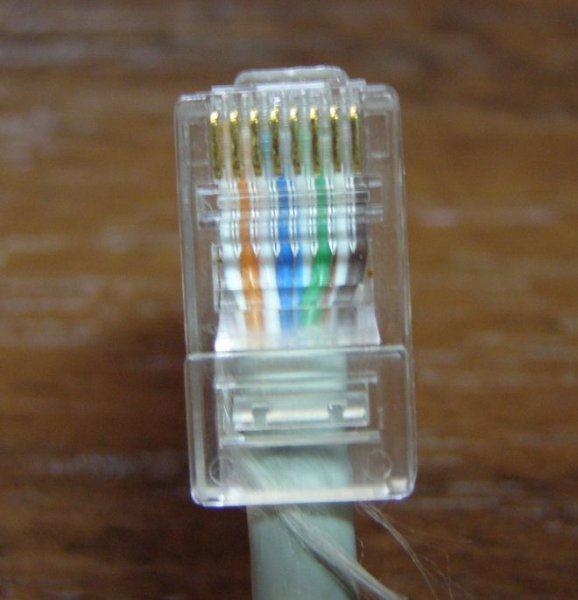

So sieht das Kabel mit den Anschlüssen aus. Nach links 568Aund rechts 568B:

Also. Wenn sich die Leiter an einem Ende des Kabels in der gleichen Schaltung und am anderen Ende des Kabels befinden, handelt es sich um ein Crossover-Kabel, das hauptsächlich dazu verwendet wird, den Laptop / PC mit einem Laptop oder PC zu verbinden. Mit anderen Worten, wenn an einem Ende des Kabels die Leiter in Übereinstimmung mit dem Standard 568A und am anderen Ende - entsprechend dem Standard 568V - angeordnet sind, wird dies ein Crossover sein

Wenn an beiden Enden die Leiter gleich platziert sind - entweder nach dem Schema 568A oder 568B, dann ist dies ein gerades Kabel, das hauptsächlich für den Anschluss eines Laptops / PCs an Schalter (Schalter) verwendet wird.

Kabelcrimpung

Hinweis: Das "Crimpen des Kabels" wird als Prozess bezeichnet, wenn die Enden des Kabels an den Anschlüssen für die Verbindung mit der Netzwerkkarte befestigt sind

Komprimieren Sie das Kabel in einigen Computerläden gegen eine geringe Gebühr. In der Regel können die Kabel dort gecrimpt werden, wo sie hergestellt werden. Sie müssen nur angeben, welches Kabel Sie benötigen: "Direkt" oder "Crossover". Was ist der Unterschied zwischen ihnen oben beschrieben

Ich werde den Vorgang des Crimpen des Kabels beschreiben. Dafür brauchen wir:

Das Kabel selbst (0,1-0,3 $ / Meter. Wir kaufen mit einer Marge)

Anschlüsse RJ-45 (verkauft für ca. 0,05-0,15 $ / Einheit. Wir kaufen eine Aktie) Sie haben so etwas:

Kappen (falls benötigt). Sie sehen so aus:

Crimpzange (kostet ca. 10-20 $)

Wenn alles, was Sie brauchen, ist, können Sie beginnen. Zuerst entfernen wir einen Teil der Außenisolierung. Es ist notwendig, ungefähr 12 mm abzuschneiden. Einige Milben haben dafür ein spezielles Messer. Das Kabel wird geklemmt und gescrollt:

Nach dem Ende der Prozedur erhalten wir ungefähr das gleiche Ergebnis:

Jetzt haben wir den "interessantesten" Teil - die Leiter in der richtigen Reihenfolge gemäß den Schemata 568A oder 568B anzuordnen. Starkes Abwickeln der Leiter wird nicht empfohlen. Dies kann zu erhöhten Verlusten im Kabel führen. Bei kurzen Entfernungen kann dies ignoriert werden. Um das Platzieren der Leiter zu erleichtern, können Sie den Verbinder selbst verwenden. Es gibt Nuten, die helfen, die Drähte zu richten und anzuordnen.

Wenn die Leiter nach Bedarf positioniert werden, werden ihre Kanten geschnitten, um sie ungefähr gleich lang zu machen. Für das Layout 568V:

Wenn die Leiter angeordnet und beschnitten sind, können Sie den Stecker selbst aufstecken. Es lohnt sich zu folgen, dass alle Leiter in ihren "eigenen" Grooves sind und dass sie komplett stecken bleiben:

Wenn das Kabel in den Stecker geschoben wird, kann es gecrimpt werden. Dazu benötigen wir spezielle Zangen:

Das ist alles. Jetzt können Sie das Kabel anschließen. Wenn alles korrekt ausgeführt wurde, das Kabel nicht unterbrochen ist, die Anschlüsse korrekt sind und die Netzwerkkarten funktionieren, leuchtet die grüne LED der Netzwerkkarte auf:

Wenn die Verbindung aussortiert ist, können Sie zu den Schnittstelleneinstellungen gehen.

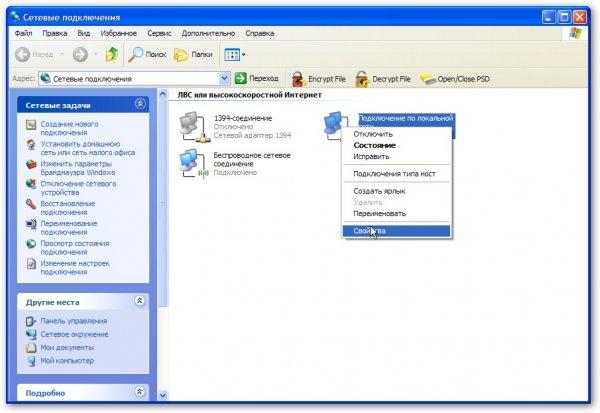

Konfigurieren einer Verbindung in Windows XP

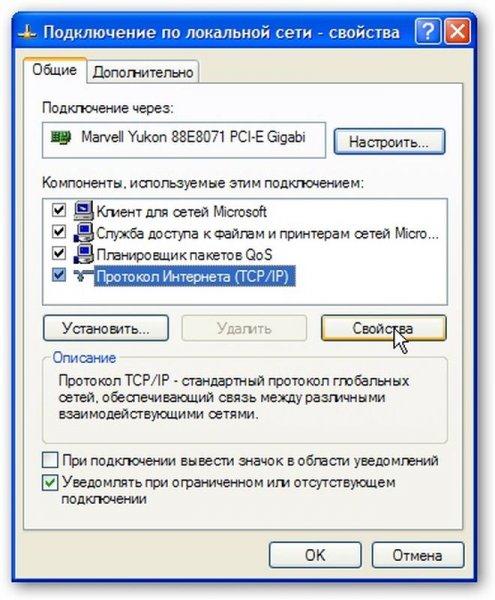

Wir gehen auf die Seite Netzwerkverbindungen Verbindung zu einem lokalen Netzwerk herstellen (Der Name kann sehr unterschiedlich sein, es ist wichtig, dass die Verbindung Ihre Ethernet-Karte verwendet) und klicken Sie auf Eigenschaften

Wählen Sie in den Verbindungseigenschaften aus Internetprotokoll (TCP / IP) und klicke auf Eigenschaften:

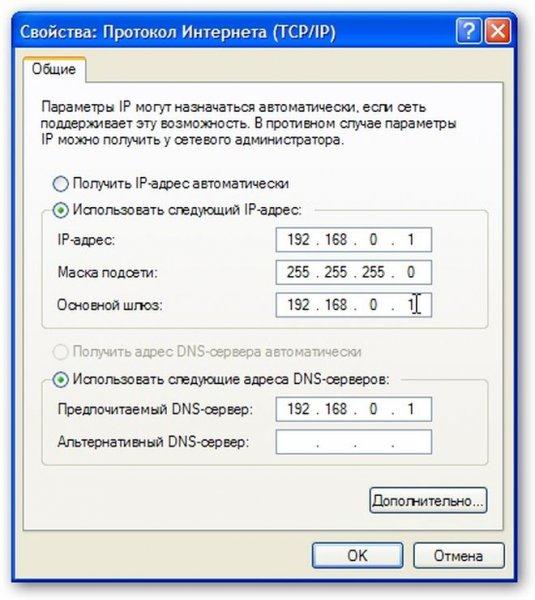

Geben Sie auf dieser Seite die IP-Adresse, die Subnetzmaske, die DNS-Serveradresse und das Gateway an. Wenn ein PC oder Laptop als Gateway verwendet werden soll, der mit dem Internet verbunden ist und andere PCs / Laptops im Netzwerk online gehen müssen, geben Sie die IP-Adresse an 192.168.0.1

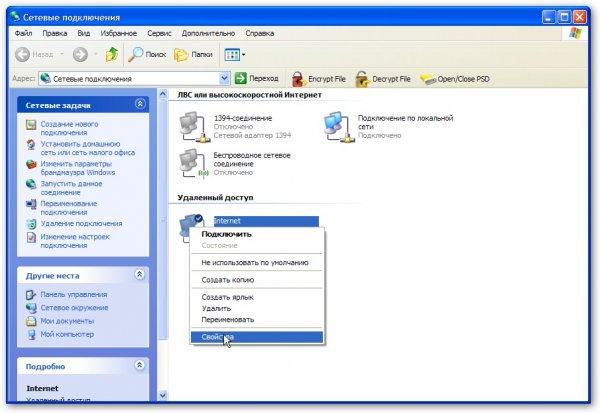

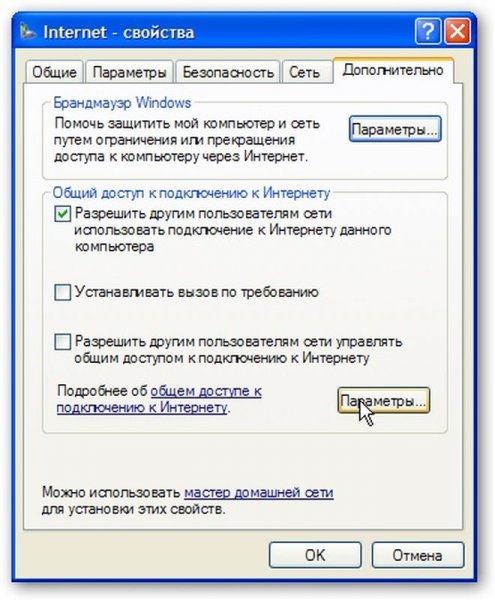

Damit andere Computer oder Laptops über eine einzige Verbindung auf das Internet zugreifen können, müssen Sie die Eigenschaften dieser Verbindung auf dem Computer aufrufen, über den Sie den Zugriff organisieren möchten:

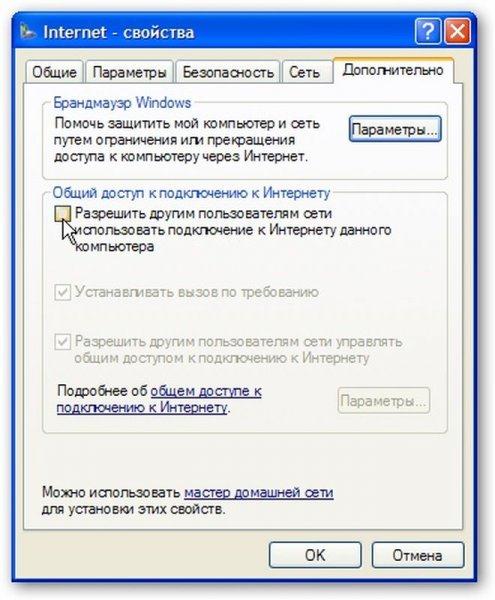

Dann gehe zur Registerkarte Fortgeschritten und setze ein Häkchen in die Nähe Erlaube anderen Netzwerkbenutzern ...

Das ist alles. Jetzt können Benutzer des lokalen Netzwerks, mit dem dieser Computer verbunden ist, das Internet verwenden. Um dies zu tun, müssen Sie sich in den Verbindungseinstellungen in den Feldern registrieren Gateway und DNS-Server Adresse 192.168.0.1 . IP-Adressen können aus dem Bereich 192.168.0.2 ... 192.168.0.254 stammen

Parameter:

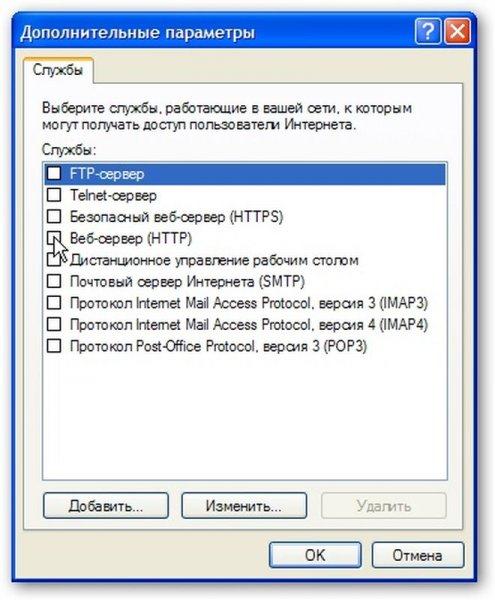

Auf der folgenden Seite geben wir an, welche Server Zugriff aus dem Internet benötigen:

Hinweis: Diese Funktion ist erforderlich, um Benutzern des World Wide Web den Zugriff auf einen bestimmten internen LAN-Server zu ermöglichen. Nehmen Sie zum Beispiel den Fall, dass sich im internen LAN ein HTTP-Server befindet. Der gemeinsame Internetzugriff in der Microsoft-Implementierung (ICS) nach dem Funktionsprinzip ist NAT sehr ähnlich. Wenn Sie diese Option nicht aktivieren, wenn Sie eine Anforderung für einen 80-Port empfangen, der dem HTTP-Protokoll entspricht, "antwortet" der Computer, der mit dem Internet verbunden ist, ehrlich, dass es keinen solchen Server gibt, da er nicht auf diesem Computer ausgeführt wird. Wenn Sie diese Option aktivieren, werden Anforderungen für Port 80 automatisch an den ausgewählten Computer im internen lokalen Netzwerk übertragen.

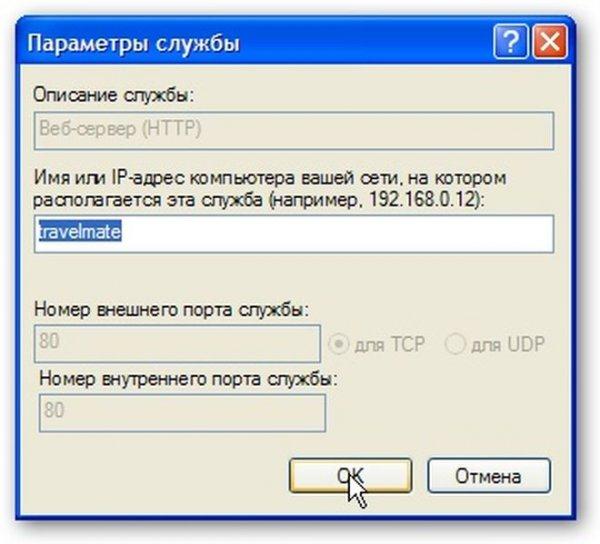

Auf dieser Seite geben Sie an, wo Anfragen von einem solchen Port umgeleitet werden sollen:

Jetzt können Internetbenutzer auf Ihren internen HTTP-Server zugreifen

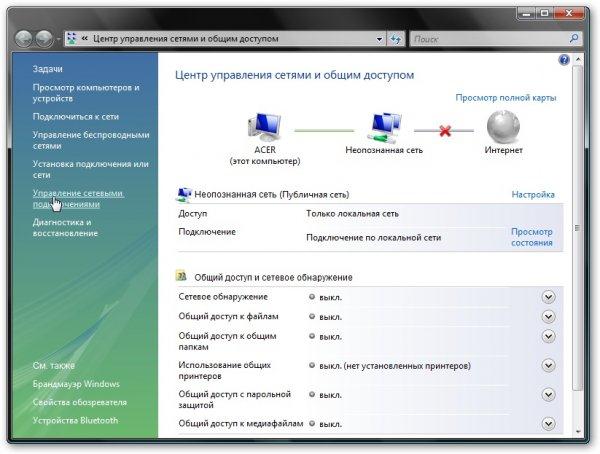

Konfigurieren einer Verbindung in Windows Vista / 7

Zuerst fangen wir an Netzwerk- und Freigabecenter. Wir klicken links auf Verwalten von Netzwerkverbindungen:

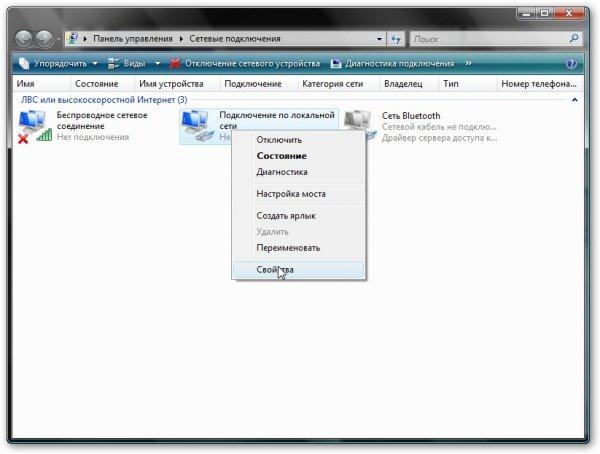

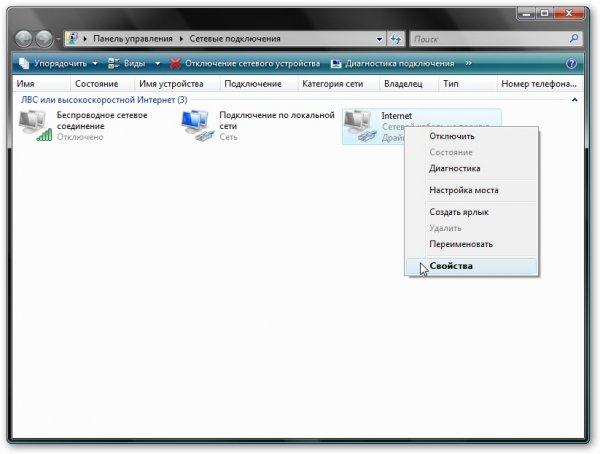

Wir gehen auf die Seite NetzwerkverbindungenKlicken Sie mit der rechten Maustaste auf Verbindung zu einem lokalen Netzwerk herstellen (Der Name kann anders sein, Sie benötigen diese Verbindung, um Ihre Ethernet-Karte zu verwenden) und klicken Sie auf Eigenschaften

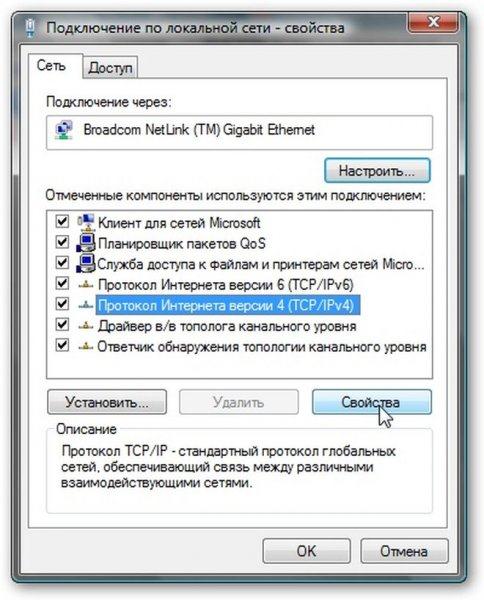

In Verbindungseigenschaften wählen wir in der Liste aus Internetprotokoll (TCP / IP) und klicke auf Eigenschaften:

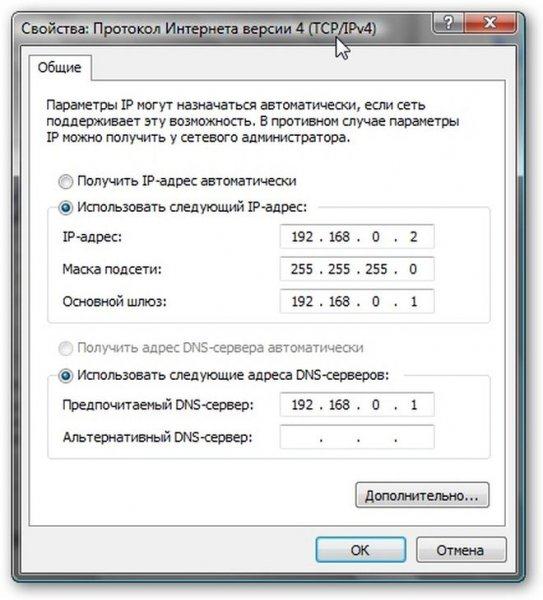

Geben Sie auf dieser Seite die IP-Adresse, die Subnetzmaske, die DNS-Serveradresse und das Gateway an.

Wenn ein PC oder Laptop als Gateway verwendet werden soll, der mit dem Internet verbunden ist und andere PCs / Laptops im Netzwerk online gehen müssen, geben Sie die IP-Adresse an 192.168.0.1 , wenn Sie nur im Netzwerk vereinen müssen - Sie können eine andere IP angeben

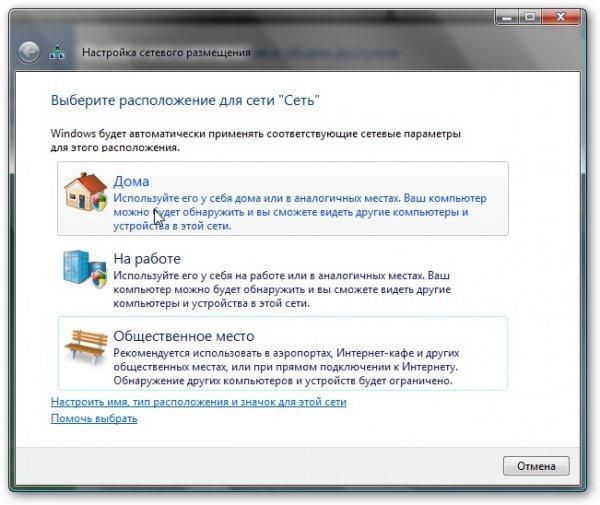

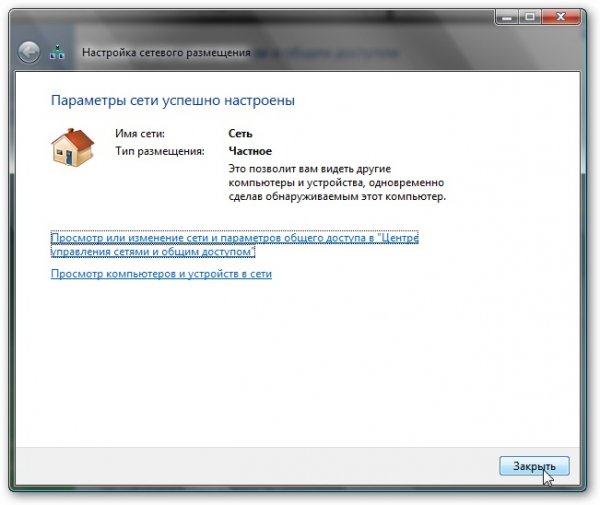

Klicken Sie auf OK. Wenn alles korrekt ist, werden Sie von Windows Vista aufgefordert, einen Netzwerkspeicherort auszuwählen. Ihm zufolge werden verschiedene Sicherheitsrichtlinien angewendet werden. Für ein Heimnetzwerk - wähle den passenden Gegenstand:

Hier ist das Ergebnis:

Wenn das Gateway (der Computer, über den es das Netzwerk verlässt, gemäß den Einstellungen IP 192.168.0.1) eingeschaltet wird, wird der Internetzugang für ein Datenblatt-Laptop oder einen PC angezeigt.

Organisation des Internetzugangs für Computer im Netzwerk über eine Verbindung:

Damit andere Computer oder Laptops in Ihrem Netzwerk über eine einzelne Verbindung auf das Internet zugreifen können, müssen Sie zu den Internetverbindungseigenschaften auf dem Computer wechseln, über den Sie den Zugriff organisieren müssen:

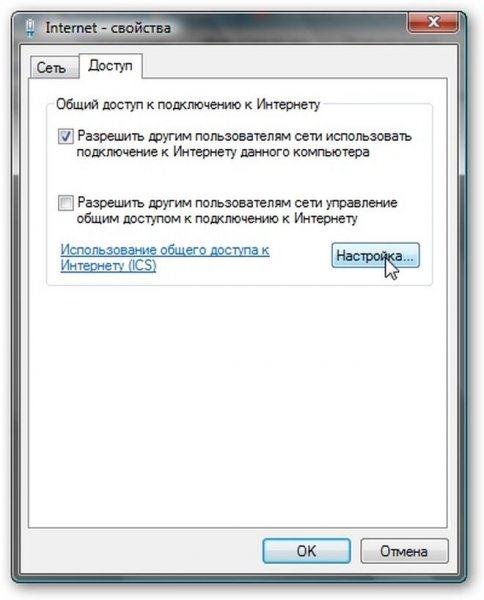

Auf der Registerkarte Zugriff Setzen Sie ein Häkchen in die Nähe Anderen Benutzern erlauben:

Das ist alles. Es bleibt nur übrig, andere Computer im Netzwerk so zu konfigurieren, dass sie über diese Verbindung funktionieren. Dazu müssen Sie in den Verbindungseinstellungen die IP-Adresse dieses Computers angeben. Gateway und DNS-Server. Natürlich müssen sich alle Computer im selben Netzwerk befinden.

Wenn Sie ein Netzwerk im Netzwerk haben, auf das Sie vom Internet aus zugreifen müssen, klicken Sie auf die Schaltfläche Anpassen ...Wählen Sie die erforderlichen Server aus (oder fügen Sie eigene hinzu):

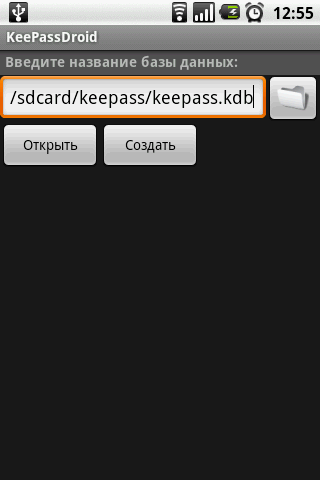

Wo sind die Passwörter auf Android-Telefonen gespeichert?

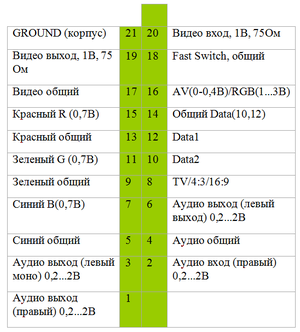

Wo sind die Passwörter auf Android-Telefonen gespeichert? Belsis SCART-Kabel

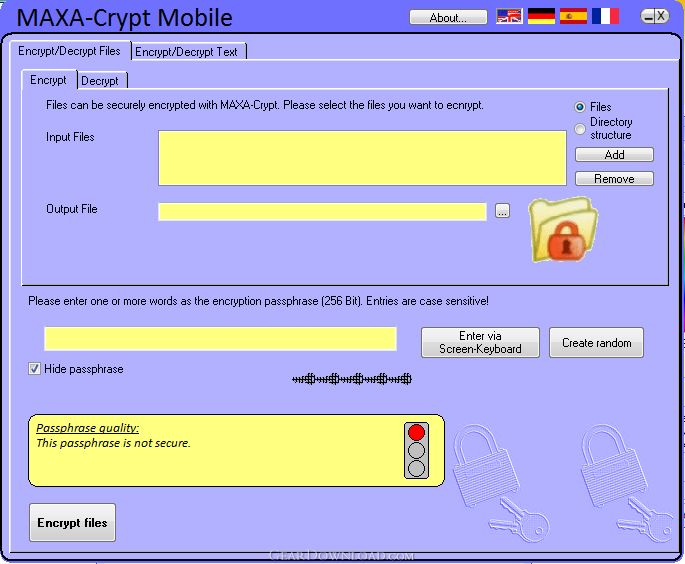

Belsis SCART-Kabel Vergleich von Desktop-Programmen für die Verschlüsselung

Vergleich von Desktop-Programmen für die Verschlüsselung