На кой порт работи отдалеченият работен плот. Как да промените порт сървъра за отдалечен работен плот

Фактът, че услугата отдалечен десктоп сървър (известен преди като Terminal Server) за входящи връзки на по подразбиране порт 3389, е известно на всички и хакери, както добре. Често има нужда да смените порта на нестандартен порт, за да създадете допълнителна степен на защита срещу неразрешен достъп. С други думи, след смяната на пристанището системата ще чуе друг порт, а при порт 3389 връзките няма да бъдат приети.

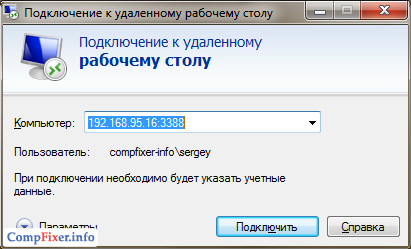

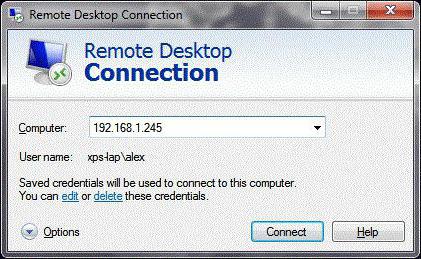

Моля, обърнете внимание! След смяна на порта на нестандартна за да се свържете с този компютър \\ лаптоп \\ сървъра ще се изисква да посочите не само IP-адрес или име на хост, но номера на порта, разделени с двоеточие.

Промяна на порт за RDP връзки

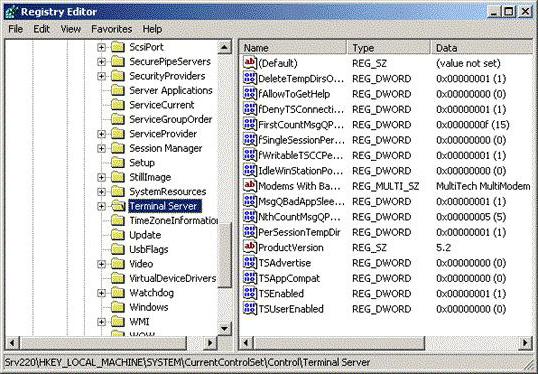

1 Стартирайте редактора на системния регистър. За да направите това, натиснете WIN + R, въведете регентство и натиснете Enter.

2 Намерете раздела:

HKEY_LOCAL_MACHINE \\ System \\ CurrentControlSet \\ Control \\ Терминален сървър \\ WinStations \\ RDP-Tcp

и отворете параметъра за редактиране -порт.

3 Задайте ключа Система за съвпадение в десетичен, След това, в стойностще видите номерата 3389 , което съответства на номера на порт по подразбиране. Променете стойността до желаната стойност и натиснете OK:

4 Рестартирайте компютъра, за да влезе в сила настройките.

Как да се свържа с RDP сървър с нестандартен порт

Ако можете просто да се свържете със сървъра, който приема връзки към порт по подразбиране (3389), като посочите:

Дмитрий работа

192.168.10.15

след като смените пристанището, да речем, на 3388, трябва да посочите следното:

Дмитрий работа: 3388

192.168.10.15:3388

В Windows Remote десктоп по подразбиране на дисплея порт 3389. Ако вашата операционна система е създадена за отдалечено работно място, а след това на вашата операционна система е постоянно слуша за входящи връзки на порт 3389. И тъй като той е известен на всички, тя се използва от хакери да проникнат.

Ако не сте настроили политика сметка локаут (забранено по подразбиране), вие сте обект на атака Bruteforce, е, когато нападателят получи над всички видове пароли. такава операция не се извършва ръчно, но с помощта на специални програми, което увеличава вероятността, избор на парола с порядък. Но дори и ако заключването на профила е зададено, когато паролата е въведена неправилно, това няма да спести проблеми. Дейност ботове води до блокиране на сметки, при които те се опитват да влязат, увеличава натоварването на сървъра, комуникационният канал е запушен, че е много досадно.

За да защитите системата от ботове и начинаещи хакери, препоръчваме ви промяна на РДП порт по подразбиране за всяка друга. Това със сигурност не е панацея, но значително ще намали опитите за проникване.

Има два начина за промяна на стандартен RDP порт.

Първият начин:

Проста промяна в системния регистър на Windows.

Пример за това как да промените RDP порт в системния регистър:

Вторият начин:

Използвайте помощната програма от Microsoft (която всъщност също прави промени в системния регистър, но е удобна за не-напреднали потребители.) Просто кликнете върху връзка , файлът ще бъде изтеглен, ще го стартирате и ще въведете необходимия номер в полето и натиснете OK.

Не забравяйте да рестартирате компютъра и след двата начина промените да влязат в сила.

Имайте предвид, че следващият път, когато искате да се свържете със системата си чрез RDP, ще трябва да зададете ръчно номера на порта. За да направите това, добавете двоен знак и номер на порта след адреса или IP адреса в адреса на връзката. 10.10.32.30:5581 или mycomp.ru:5534.

Как да промените порт за RDP за отдалечен работен плот

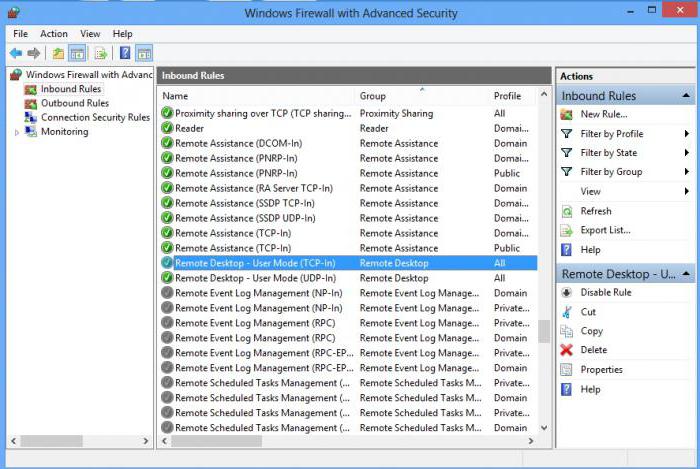

01. FirewallЕ, всичко е ясно. Основното правило е да "забраним всичко". В Windows 2008 R2, вградена е доста добра защитна стена, можете да започнете с нея. Оставете отворени портове 80 и 443 (а вероятно и 3389 за ПРСР) - всички.

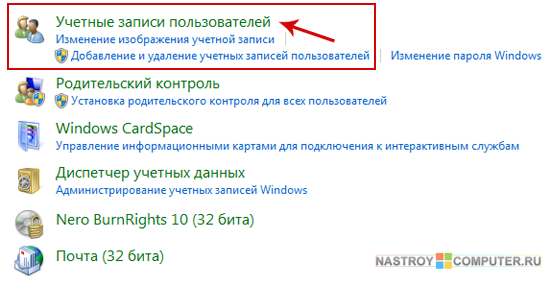

02. Създаване на GPO.Отидете на "Старт - Изпълни - secpol.msc - Настройки за сигурност - Политика на профила - Правила за блокиране на профила". Например, "5 опита" и "5 минути" - това ще блокира потребителя за 5 минути след 5 неуспешни разрешения.

Отидете на «Старт - Пусни -gpupdate.msc - PC Configuration - Конфигуриране на Windows - Настройки за защита - местни политики - опции за сигурност: Local Settings сигурност" квадратчето, за да използват само RC4_HMAC_MD5.

03. Инсталирайте Password Manager, Един куп мои приятели (наистина - куп) използват схемата "една сложна парола за всичко". Дори познати програмисти, администратори, дизайнери ... Умни хора, като цяло, хора. Помислете си. Дори за сметки за услуги (като например потребители на база данни и т.н.) използвайте само сложни генерирани пароли. И ги пази в пропускливия мениджър. Лично аз използвам "LastPass" - това е безплатно, готино и достъпно като разширение за Chrome.

04. Промяна на порт за RDPПристанищен терминал услуга (една и съща "Remote Desktop") промени в регистъра тук: «HKEY_LOCAL_MACHINE \\ System \\ CurrentControlSet \\ Control \\ TerminalServer \\ WinStations \\ RDP-TCP \\-порт" (не забравяйте да отворите този порт на защитната стена и рестартирайте RDP-услуга ).

Избираме правило, базирано на пристанището.

Посочете номера на посочения от нас порт (в примера TCP 50000).

Ние наричаме създаденото правило, така че лесно да се идентифицира и кликнете върху бутона "Завършване".

Рестартирайте услугата RDP и се свържете с нея, без да забравяте да посочите порт в адреса на връзката чрез двоеточие.

SQL Server пристанища са се променили в полза «SQL Server Configuration Мениджър» - «Network Configuraion» - «Протоколите за [име на сървъра]» - «TCP-IP» - щракнете с десния бутон - «имоти».

Много често много потребители, които използват сесии за отдалечен достъп, възниква въпросът как да промените порта за RDP. Сега нека да разгледаме най-простите решения и да посочим няколко основни стъпки в процеса на конфигуриране.

За какво е RDP протоколът?

Първо, няколко думи за това как ПРСР. Ако погледнете декодирането на съкращението, можете да разберете, че отдалечен достъп

С прости думи, това е средство за терминален сървър или работна станция. Настройките на Windows (и всички версии на системата) използват настройките по подразбиране, които са подходящи за повечето потребители. Колкото по-малко понякога се налага да ги промените.

Стандартен RDP порт: трябва ли да го променя?

Така че, независимо от модификацията на Windows, всички протоколи имат предварително зададена стойност. Този порт е RDP 3389, който се използва за комуникационната сесия (свързване на един терминал към отдалечен).

С каква е свързана ситуацията, когато трябва да се промени стандартната стойност? На първо място, само със сигурността на локалния компютър. В края на краищата, ако разбирате, със стандартния порт инсталиран, по принцип всеки нападател може лесно да влезе в системата. Сега нека видим как да променим пристанището RDP по подразбиране.

Промяна на настройките в системния регистър

Отбелязваме веднага, че процедурата за модификация се извършва изключително в ръчен режим и няма сами повторение или задаване на нови параметри в самия клиент за отдалечен достъп.

За да започнете, наричаме стандартен редактор на системния регистър с командата regedit в менюто "Изпълнение" (Win + R). Тук се интересуваме от клона на HKLM, в който трябва да преминете през дървото на директорията на терминалния сървър в директорията RDP-Tcp. В прозореца надясно намираме бутона PortNumber. Нейната нещо, което трябва да променим.

Влизаме в редактирането и виждаме там 00000D3D. Мнозина веднага се чудят какво е това. И това е само шестнадесетичен представителството на десетичната номер 3389. За да зададете порт е в десетичен вид, като се използва съответния дисплей представителството на низ стойност и след това определете необходимите параметри.

След това претоварваме системата, а когато се опитаме да свържем, указваме нов RDP порт. Друг начин да се свърже е да се използва специална команда Mstsc / обем: ip_address: ХХХХХ, където XXXXX - номерът на новото пристанище. Но това не е всичко.

Правила за защитната стена на Windows

Уви, вградената защитна стена на Windows може да блокира нов порт. Така че, трябва да направите промени в настройките на самата защитна стена.

Нареждаме настройките на защитната стена с разширени настройки за сигурност. Тук първо трябва да изберете входящи връзки и да кликнете върху линията, за да създадете ново правило. Сега изберете елемента, за да създадете правило за пристанището, а след това въведете стойността за TCP, продължи да дава възможност за свързване профили раздел не променя и накрая зададете име на новото правило, а след това щракнете върху бутона, за да завършите настройката. Остава да рестартирате сървъра и при свързване да посочите нов RDP порт чрез двоеточие в съответния ред. На теория проблемите не трябва да се наблюдават.

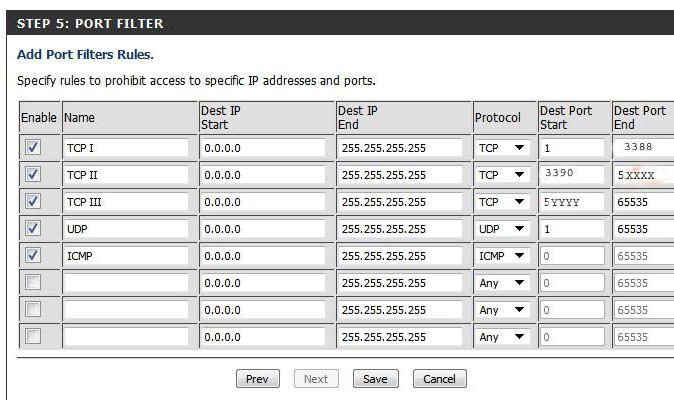

RDP порт на маршрутизатора

В някои случаи, когато използвате безжична връзка, а не кабелна връзка, може да се наложи да пренасочите порт към маршрутизатора (рутера). Няма нищо сложно в това.

Първо, в свойствата на системата, позволяваме и определяме потребителите, които отговарят на условията за това. След това отидете в менюто на настройките на маршрутизатора чрез браузър (192.168.1.1 или в края на 0.1 - всичко зависи от модел рутер). В областта (ако адресът имаме 1.1), е желателно да посочите адреса от третата (1.3), както и правото да издава адреси, за да се регистрирате за секунда (1.2).

След това в мрежовите връзки използваме подробния изглед, откъдето трябва да видите подробностите, копирайте физически MAC адреса от там и го поставете в настройките на рутера.

Сега, в раздела за настройки NAT на модема дава възможност за връзка със сървъра, добавете правилото и посочете порт XXXXX, за да бъде черешката на стандартния порт ПРСР 3389. Запазване на промените и рестартирайте рутера (без рестартиране на новото пристанище, не се възприема). Можете да проверите връзката на специализиран сайт като ping.eu в секцията за тестване на пристанища. Както можете да видите, всичко е просто.

Накрая, имайте предвид, че стойностите на портовете се разпределят по следния начин:

- 0 - 1023 - портове за ниско ниво на системни програми;

- 1024 - 49151 - пристанища, разпределени за лични цели;

- 49152 - 65535 - динамични частни пристанища.

Като цяло, много потребители обикновено избират RDP портове от третия обхват на списъка, за да избегнат проблеми. Експертите и експертите обаче препоръчват използването на тези стойности в настройките, тъй като те са подходящи за повечето задачи.

По отношение на тази конкретна процедура се използва главно само в случаите на Wi-Fi връзка. Както можете да видите, с нормална жична връзка не е задължително: трябва само да промените стойностите на клавишите на системния регистър и да добавите правила за порта в защитната стена.

Как да свържа лаптоп с wifi от ByFly

Как да свържа лаптоп с wifi от ByFly Система, която не отговаря на телефона

Система, която не отговаря на телефона Съвети за създаване на парола

Съвети за създаване на парола