Свързване на телефона към защитата на маршрутизатора wpa2 psk. Режими на Wi-Fi защита: WEP, WPA, WPA2. Което е по-добро

Днес много хора имат Wi-Fi рутер у дома. В крайна сметка е много по-лесно да свържете лаптоп, таблет и смартфон, които са развели всяко семейство повече от хората. И той (рутера) е по същество портал към информационната вселена. Прочетете предната врата. И от тази врата зависи дали един неканен гост ще дойде при вас без ваше разрешение. Ето защо е много важно да обърнете внимание на правилната конфигурация на рутера, така че вашата безжична мрежа да не е уязвима.

Не е нужно да ви напомня, че скриването на SSID на точка за достъп не ви защитава. Ограничаването на достъпа до MAC адрес не е ефективно. Ето защо, само модерни методи за кодиране и сложна парола.

Защо да шифровате? Кой имам нужда? Нямам какво да крия

Не е толкова ужасно, ако откраднеш паро-код от кредитна карта и отнемаш всичките пари от нея. Освен това, ако някой ще седне за ваша сметка в Интернет, знаейки паролата за Wi-Fi. И не е толкова ужасно, ако публикуват вашите снимки от корпоративни партита, където сте в непривлекателно състояние. Това е много по-обидно, когато навлизат в компютъра ви натрапници и изтриват снимките, докато сте взели сина си от болницата, как е направил първите си стъпки и е отишъл на първо ниво. За архивите е отделна тема, те със сигурност трябва да бъдат направени ... Но можете да възстановите репутацията си с времето, можете да печелите пари, но скъпите снимки за вас вече не са там. Мисля, че всеки има нещо, което не иска да губи.

Вашият рутер е устройство на границата между лични и обществени, така че коригирайте защитата му в най-голяма степен. Особено, тъй като не е толкова трудно.

Технологии и алгоритми за криптиране

Пускам теорията. Няма значение как работи, най-важното е да можете да го използвате.

Технологиите за защита на безжичните мрежи се развиха в следния хронологичен ред: WEP , WPA , WPA2 , Също така, методите на криптиране RC4, TKIP, AES са се развили.

Най-доброто по отношение на сигурността до момента е връзката WPA2-AES. Ето как трябва да се опитате да конфигурирате Wi-Fi. Трябва да изглежда по следния начин:

WPA2 е задължително от 16 март 2006 г. Но понякога все още можете да намерите оборудване, което не го поддържа. По-специално, ако имате инсталиран Windows XP на вашия компютър без третия сервизен пакет, WPA2 няма да работи. Ето защо, поради причини за съвместимост на маршрутизаторите, можете да намерите опции за настройка на WPA2-PSK -\u003e AES + TKIP и друга менажерия.

Но ако паркът на устройствата е актуален, е по-добре да използвате WPA2 (WPA2-PSK) -\u003e AES като най-сигурната версия за днешна дата.

Каква е разликата между WPA (WPA2) и WPA-PSK (WPA2-PSK)

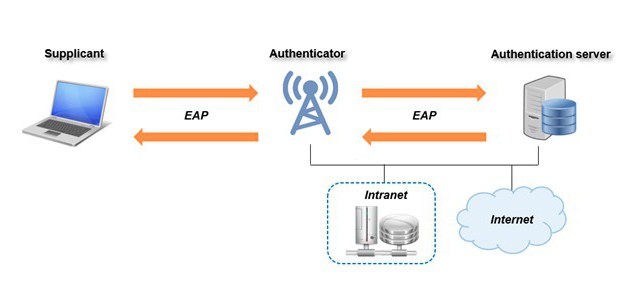

Стандартът WPA предвижда разширен протокол за удостоверяване (EAP) като основа за механизъм за удостоверяване на потребител. Необходимо условие за удостоверяване е представянето от потребителя на сертификат (иначе известен като мандат), който потвърждава правото му на достъп до мрежата. За това право потребителят се тества в специална база данни с регистрирани потребители. Без удостоверяване, работата на мрежата за потребителя ще бъде забранена. Базата данни на регистрираните потребители и системата за проверка в големи мрежи обикновено се намират на специален сървър (най-често RADIUS).

Опростеният режим Предварително споделен ключ (WPA-PSK, WPA2-PSK) ви позволява да използвате една парола, която се съхранява директно в рутера. От една страна, всичко е опростено, няма нужда да създавате и поддържате потребителска база данни, а от друга страна, всички са под една парола.

У дома е по-целесъобразно да се използва WPA2-PSK, т.е. опростен режим на стандарта WPA. Wi-Fi сигурността не страда от това опростяване.

Парола за достъп (шифроване) Wi-Fi

Всичко е просто. Паролата за вашата безжична точка за достъп (рутер) трябва да е с повече от 8 символа и да съдържа букви в различни регистри, номера, препинателни знаци. И не трябва да се свързва с вас от никаква страна. И това означава, че не можете да използвате датите на раждане, вашите имена, номера на автомобили, телефони и т.н. като парола.

Е, как да се прекъсне AES в WPA2-челото е почти невъзможно (това е само за няколко случая симулирани в лабораторни условия), основните методи са WPA2 хакерски атаки, речника и грубата сила (последователно сканиране на всички опции за пароли). Поради това, колкото по-сложна е паролата, толкова по-малка е вероятността за нарушители.

... Автоматичните камери за съхранение стават широко разпространени в СССР в железопътните гари. Като комбинация от заключването се използва една буква и три цифри. Много малко хора обаче знаят, че първата версия на клетките на камерата за съхранение използва 4 цифри като кодова комбинация. Изглежда, каква е разликата? В края на краищата, броят на кодовите комбинации е еднакъв - 10 000 (десет хиляди). Но тъй като тази практика (особено отдел за криминални разследвания Москва), когато един мъж се предлага като парола за клетка за съхранение, за да се използва комбинация от 4 цифри, много хора използват тяхната дата на раждане (да не забравяме). Какво неуспешно използваха нарушителите. След първите две цифри в датата на раждане на абсолютно мнозинство от населението са били известни - 19. Ляв на око да се определи приблизителната възраст на багаж на дилъра, както и всеки един от нас може да направи това с точност до +/- три години, както и в края на краищата ние се (повече нападатели) по-малко 10 комбинации за избор на код за достъп до клетката на автоматичната камера за съхранение ...

Най-популярната парола

Човешкото мързеливо и безотговорно отнемат жертвите. Ето списъка с най-популярните пароли:

- 123456

- qWERTY

- 111111

- 123123

- 1a2b3c

- Дата на раждане

- Мобилен телефонен номер

Правила за сигурност при създаване на парола

- За всеки от неговите. Това означава, че паролата на маршрутизатора не трябва да съответства на никоя от другите ви пароли. От пощата например. Вземете за себе си правилото, всички сметки имат свои собствени пароли и всички те са различни.

- Използвайте силни пароли, които не могат да бъдат познати. Например: 2Rk7-kw8Q11vlOp0

Паролата за Wi-Fi има един огромен плюс. Не е нужно да се запомнят. Той може да бъде написан на хартия и поставен в долната част на рутера.

Wi-Fi зона

Ако маршрутизаторът ви позволява да организирате зона за гости. След това не забравяйте да направите това. Естествено го защитава с WPA2 и силна парола. И сега, когато приятелите идват в дома ви и го поискат в интернет, не е нужно да им казвате главната парола. Освен това, зоната за гости в маршрутизаторите е изолирана от основната мрежа. И всички проблеми с устройствата на вашите гости няма да засегнат вашата домашна мрежа.

Днес не можете да извикате нещо необичайно. Въпреки това, много потребители, (особено на собствениците на мобилни устройства) са изправени пред проблема за какъв вид система за защита се използва: WEP, WPA, WPA2-PSK или. Каква технология сега изглеждаме. Най-голямо внимание обаче ще бъде обърнато на WPA2-PSK, защото днес това е най-търсеното покровителство.

WPA2-PSK: какво е това?

Да кажем веднага: това е система за защита на всяка локална връзка с безжична мрежа, базирана на WI-Fi. За кабелните системи, базирани на мрежови карти, които използват директна връзка чрез Ethernet, това няма нищо общо.

С използването на технологията WPA2-PSK днес е най-напредналият. Дори и някои остарели методи, които изискват потребителско име и парола издирване, както и с участието на криптиране на чувствителни данни в приемане и предаване, изглежда, най-меко казано, детински брътвежите. И затова.

Сортове за защита

И така, нека да започнем с факта, че доскоро най-сигурната технология за защита на връзките се разглеждаше като структурата на WEP. Тя използва проверка на целостта на ключа, когато безжично свързва всяко устройство и е стандарт IEEE 802. 11i.

WiFi-мрежова сигурност WPA2-PSK работи по принцип е почти същата, но проверява ключа за достъп се извършва на ниво 802. 1Х. С други думи, системата проверява всички възможни варианти.

Но има по-нова технология, наречена WPA2 Enterprise. За разлика от WPA, той предоставя не само заявката за персонален ключ за достъп, но и наличието на радиус на сървър за достъп. Където такава удостоверяващ алгоритъм може да работи едновременно в няколко режима (например, Enterprise и PSK, като по този начин имат участие ниво AES криптиране CCMP).

Основни протоколи и сигурност

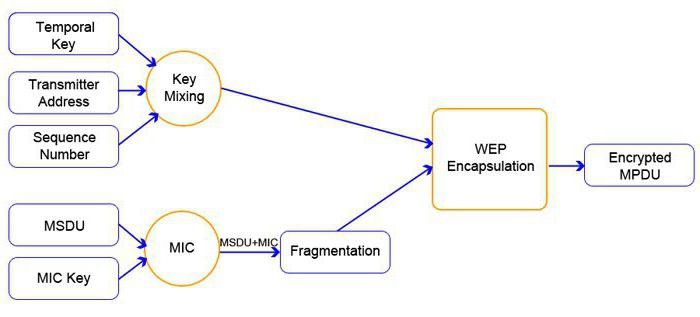

Освен да напускат в миналото, съвременните методи за защита използват един и същ протокол. Това е TKIP (система за защита WEP, базирана на софтуерна актуализация и алгоритъм RC4). Всичко това включва въвеждане на временен ключ за достъп до мрежата.

Както се вижда от практическата употреба, самият алгоритъм за специална сигурност на връзката в безжична мрежа не е дал. на първо място, WPA, WPA2 и след това, допълнена с PSK (личен ключ за достъп) и TKIP (с временен ключ): Това е защо са разработени нови технологии. Освен това бяха включени данни за предаване и приемане на данни, известни като стандарт AES.

Остарели технологии

Типът сигурност WPA2-PSK се появи сравнително наскоро. Преди това, както е споменато по-горе, WEP се използва в комбинация с TKIP. Защитата на TKIP не е нищо повече от средство за увеличаване на битовата дълбочина на клавиша за достъп. В момента се счита, че основният режим позволява да се увеличи ключа от 40 на 128 бита. С всичко това, можете да промените и един-единствен WEP ключ за няколко различни генерира и изпраща автоматично от сървъра, генериране на удостоверяване на потребителя при вход.

В допълнение, системата включва използването на строга йерархия на формула за разпределение, както и методологията за да се отървете от така наречения проблем на предвидимост. С други думи, когато, например, за безжична мрежа, която използва защита WPA2-PSK, парола е посочен като един от видовете "123456789" последователност, не е трудно да се отгатне, че едни и същи програми, ключови генератори и пароли, обикновено се наричат KeyGen или нещо подобно, Когато въведете първите четири знака, можете автоматично да генерирате четири последователни знака. Тук, както се казва, не е нужно да бъдете уникален човек, който да отгатне типа на използваната последователност. Но това, както вероятно е вече разбирано, е най-простият пример.

Що се отнася до датата на раждане на потребителя в паролата, това изобщо не се обсъжда. Можете лесно да изчислите за същите регистрационни данни в социалните мрежи. Същите цифрови пароли от този тип са абсолютно ненадеждни. По-добре е да се използва заедно цифри, букви и символи (дори възможни непринтиращите условие референтни комбинации "горещи" клавиши) и пространство. Въпреки това, дори при този подход, WPA2-PSK може да бъде хакнат. Тук трябва да обясните методологията на самата система.

Типичен алгоритъм за достъп

Сега няколко думи за системата WPA2-PSK. Какво е това по отношение на практическото приложение? Това е комбинация от няколко алгоритми, така да се каже, в режим на работа. Нека обясним ситуацията с един пример.

В идеалния случай последователността на изпълнение на процедурата за защита на връзката и криптирането на предадената или получена информация е следната:

WPA2-PSK (WPA-PSK) + TKIP + AES.

Тук основната роля играе обикновен ключ (PSK) с дължина от 8 до 63 символа. В каква последователност алгоритми (независимо дали криптиране настъпи първо, или след прехвърлянето, било в процеса на използване на случайни Ключовите междинни, и така нататък. Г.) ще бъдат включени, това няма значение.

Но дори и в присъствието на охрана и система за криптиране на ниво AES 256 (отнасящи се до ключ битово криптиране) Hacking WPA2-PSK за хакери, които са компетентни по този въпрос, той ще бъде дадена задача, макар и трудно, но е възможно.

уязвимост

Обратно през 2008 г., на конференция, проведена PacSec бе представен техника, която позволява да проникна безжична връзка и четене на данни, предавани от рутера към клиентския терминал. Всичко това отне около 12-15 минути. Въпреки това, не е възможно да се прекъсне обратното прехвърляне (клиент-рутер).

Факт е, че когато QoS маршрутизаторът е активиран, можете не само да четете предаваната информация, но и да я замените с фалшива. През 2009 г. японските специалисти въведоха технология, която ще намали времето за хакерство до една минута. И през 2010 г. мрежата разполага с информация, че е най-лесно да проникне в модула Hole 196, който присъства в WPA2, използвайки своя частен ключ.

Няма никаква намеса в генерираните ключове. На първо място се използва така наречената речникова атака в комбинация с груба сила и след това пространството за безжична връзка се сканира, за да пресече предаваните пакети и след това да ги запише. Достатъчно е потребителят да направи връзка, веднага щом бъде извършено отстраняването му, прехващане на предаването на първоначалните пакети (handshake). След това дори не се изисква близостта до основната точка за достъп. Можете да работите в офлайн режим. Въпреки това, за да изпълните всички тези действия, ще ви е необходим специален софтуер.

Как да хакна WPA2-PSK?

По очевидни причини тук няма да бъде даден пълен алгоритъм за хакерски връзки, защото това може да се използва като определена инструкция за действие. Нека да се занимаваме само с основните моменти, а след това - само в общи линии.

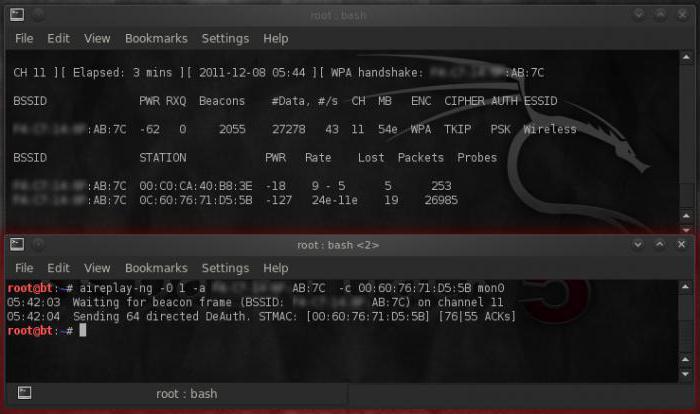

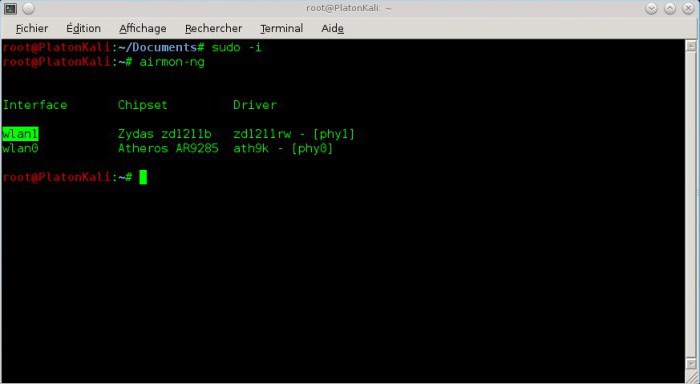

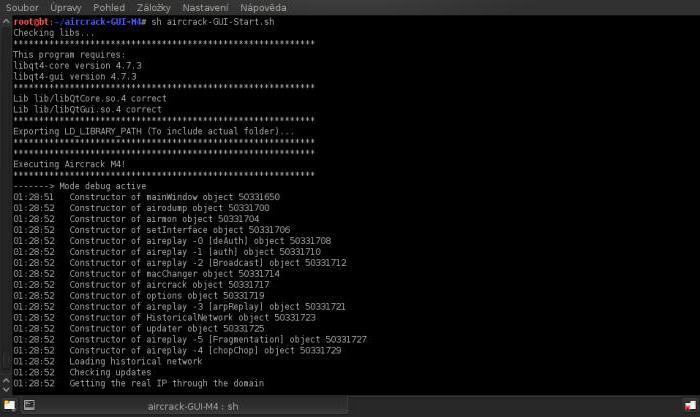

Като правило, с директен достъп до маршрутизатора може да бъде преобразуван в така наречения Airmon-NG режим за проследяване на трафика (airmon-ng start wlan0 - преименуване на безжичния адаптер). След това улавяйте и коригирайте трафика, като използвате командата airdump-ng mon0 (проследяване на данните за канала, скоростта на сигнала, скоростта и метода на криптиране, количеството предадени данни и т.н.).

След това се активира командата за командата за избрания канал, след което командата Aireplay-NG Deauth се въвежда със съответните стойности (те не се дават поради легитимността на използването на такива методи).

След това (когато потребителят вече е упълномощен да се свърже), потребителят може просто да бъде изключен от мрежата. В този случай, когато влезете отново от хакерската страна, системата ще повтори пълномощното за вход, след което ще можете да пресетите всички пароли за достъп. След това ще има прозорец с "ръкостискане" (ръкостискане). След това можете да използвате стартирането на специален файл, наречен WPAcrack, който ще ви позволи да пропуснете паролата. Естествено, как точно започва, никой няма да каже на никого. Забелязваме само, че ако има известно познание, целият процес отнема от няколко минути до няколко дни. Например, базиран на Intel процесор, работещ на 2,8 GHz, може да обработва не повече от 500 парола в секунда или 1,8 милиона на час. Като цяло, както вече е ясно, не трябва да се ласкаете.

Вместо последващо слово

Това е всичко за WPA2-PSK. Какво е може би от първото четене е разбираемо и няма да бъде. Независимо от това, основите на защитата на данните и прилаганите криптиращи системи, изглежда, ще бъдат разбрани от всеки потребител. Освен това днес почти всички собственици на мобилни джаджи са изправени пред това. Никога не сте забелязали, че когато създавате нова връзка на същия смартфон, системата предлага да използвате определен вид защита (WPA2-PSK)? Много просто не обръщат внимание на това, но напразно. В разширените настройки можете да използвате голям брой допълнителни параметри, за да подобрите защитната система.

Тази статия е посветена на проблема със сигурността при използване на безжични WiFi мрежи.

Въведение - уязвимости в WiFi

Основната причина за уязвимостта на потребителските данни, когато тези данни се предават чрез WiFi мрежи, е, че обмяната възниква по радио вълната. Това дава възможност да се прихващат съобщенията във всяка точка, където WiFi сигналът е физически достъпен. Просто казано, ако сигналът на точката за достъп може да бъде уловена на разстояние 50 метра, то прихващане на целия мрежов трафик на тази WiFi мрежа е възможно в рамките на радиус от 50 метра от точката за достъп. В съседната стая, на другия етаж на сградата, на улицата.

Представете си тази картина. В офиса локалната мрежа се изгражда чрез WiFi. Сигналът на точката за достъп на този офис се улавя извън сградата, например в паркинг. Нападателят, извън сградата, има достъп до офис мрежата, което е незабелязано от собствениците на тази мрежа. WiFi мрежите могат да бъдат достъпни лесно и ненатрапчиво. Технически много по-лесно, отколкото кабелни мрежи.

Да. Към днешна дата са разработени и приложени средства за защита на WiFi мрежите. Тази защита се основава на шифроване на целия трафик между точката за достъп и крайното устройство, което е свързано към него. Това означава, че радиосигналът може да бъде прихванат от нападател, но за него той просто ще бъде цифров "боклук".

Как функционира сигурността на WiFi?

Точката за достъп включва само устройството, което ще изпрати правилната парола (посочена в настройките за точка за достъп) в своята WiFi мрежа. В този случай паролата също се изпраща криптирана под формата на хеш. Hash е резултат от необратимо криптиране. Тоест данните, преведени в хеш, не могат да бъдат декриптирани. Ако атакуващият прихваща хеш парола, той не може да получи паролата.

Но как точката за достъп знае правилната парола или не? Ако тя също получава хеш, но не може да го декриптира? Просто е - в настройките на точката за достъп паролата е зададена в нейната чиста форма. Програмата за оторизация взема чиста парола, създава хеш от нея и след това сравнява този хеш с получения от клиента. Ако хешове съвпадат, клиентът има правилната парола. Тук използваме втората характеристика на хешове: те са уникални. Същият хеш не може да бъде получен от два различни набора от данни (пароли). Ако два хеш съвпадат, тогава и двата са създадени от един и същи набор от данни.

Между другото. Поради тази функция хешове се използват за контрол на целостта на данните. Ако две хешове (създадени с интервал от време) съвпадат, тогава оригиналните данни (за този интервал от време) не са променени.

Все пак, въпреки факта, че най-съвременният метод за защита на WiFi мрежата (WPA2) е надежден, тази мрежа може да бъде опростена. Как?

Има два начина за достъп до мрежата под защитата на WPA2:

- Избор на пароли въз основа на пароли (т.нар. Търсене в речника).

- Използване на уязвимостта във функцията WPS.

В първия случай атакуващият прихваща паролата за хеш към точката за достъп. След това, въз основа на база данни, в която са написани хиляди или милиони думи, се сравняват хешове. От речника се прави дума, за тази дума се генерира хашиш и след това този хеш се сравнява с хеш, който е бил заловен. Ако точката за достъп използва примитивна парола, а след това хакерство на паролата, тази точка за достъп е въпрос на време. Например, парола с 8 цифри (дължина от 8 знака е минималната дължина на паролата за WPA2) е един милион комбинации. На модерен компютър можете да търсите милион стойности за няколко дни или дори часове.

Във втория случай уязвимостта се използва в първите версии на WPS функцията. Тази функция ви позволява да свържете към точката за достъп устройство, на което не можете да въведете парола, като например принтер. Когато използвате тази функция, устройството и точката за достъп обменят цифров код и ако устройството изпраща правилния код, точката за достъп оторизира клиента. При тази функция имаше уязвимост - кодът беше от 8 цифри, но само четири от тях бяха проверени! Това означава, че за хакване на WPS трябва да минете през всички стойности, които дават 4 цифри. В резултат на това, хакерските точки за достъп през WPS могат да се извършват само за няколко часа, при най-слабото устройство.

Конфигуриране на WiFi мрежова сигурност

Сигурността на WiFi мрежата се определя от настройките на точката за достъп. Няколко от тези настройки засягат пряко сигурността на мрежата.

Режим WiFi достъп до мрежата

Точката за достъп може да работи в един от двата режима - отворен или защитен. В случай на публичен достъп, всяко устройство може да се свърже с точката на достъп. В случай на защитен достъп е свързано само устройството, което предава правилната парола за достъп.

Има три типа (стандартна) защита за WiFi мрежи:

- WEP (поверителност по кабелен еквивалент), Първият стандарт на защита. Днес всъщност не осигурява защита, тъй като е много лесно провалена поради слабостта на защитните механизми.

- WPA (Wi-Fi Protected Access), Хронологично втория стандарт на защита. По време на създаването и пускането в експлоатация, тя осигурява ефективна защита на WiFi мрежите. Но в края на нулевите години се откриват възможности да се провали защитата на WPA чрез уязвимости в механизмите за сигурност.

- WPA2 (Wi-Fi Protected Access), Последният стандарт на защита. Осигурява надеждна защита в съответствие с определени правила. Към днешна дата има само два начина да се провали сигурността на WPA2. Възстановете паролата за речника и заобиколно решение чрез услугата WPS.

Ето защо, за да се гарантира сигурността на WiFi мрежата, трябва да изберете вида защита WPA2. Все пак не всички клиентски устройства могат да го поддържат. Например, Windows XP SP2 поддържа само WPA.

В допълнение към избора на стандарта WPA2 са необходими допълнителни условия:

Използвайте метода AES за шифроване.

Паролата за достъп до WiFi мрежата трябва да бъде съставена по следния начин:

- употреба букви и цифри в паролата. Произволен набор от букви и цифри. Или много рядко, смислено само за вас, дума или фраза.

- Не използвайте прости пароли като име + дата на раждане, или няколко думи + няколко номера, например lena1991 или dom12345.

- Ако трябва само да използвате цифрова парола, нейната дължина трябва да бъде най-малко 10 знака. Тъй като цифровата парола с осем символа се избира чрез търсене в реално време (от няколко часа до няколко дни, в зависимост от мощността на компютъра).

Ако използвате сложни пароли, в съответствие с тези правила, тогава вашата WiFi мрежа не може да бъде прекъсната, използвайки метода на паролата на речника. Например, за парола на формуляра 5Fb9pE2a (произволно буквено-цифрово), доколкото е възможно 218340105584896 комбинации. Днес е почти невъзможно да се избере. Дори ако компютърът сравнява 1,000,000 (милиона) думи в секунда, ще е необходимо почти 7 години да се изброят всички стойности.

WPS (Wi-Fi Protected Setup)

Ако точката за достъп има функция WPS (Wi-Fi Protected Setup), трябва да я деактивирате. Ако тази функция е необходима, трябва да се уверите, че нейната версия е актуализирана със следните функции:

- Използване на всичките 8 символа на pincode вместо 4, както беше в началото.

- Активиране на закъснението след няколко опита за предаване на грешен пинкод от клиента.

Допълнителна възможност за подобряване на защитата на WPS е използването на буквено-цифров код.

Безопасност на обществени WiFi мрежи

Днес е модерно да се използва интернет чрез WiFi мрежи на обществени места - в кафенета, ресторанти, търговски центрове и др. Важно е да разберете, че използването на такива мрежи може да доведе до кражба на вашите лични данни. Ако въведете интернет през такава мрежа и след това извършите оторизация в даден сайт, данните (вход и парола) могат да бъдат задържани от друго лице, което е свързано към същата WiFi мрежа. В крайна сметка на всяко устройство, което е било упълномощено и свързано с точката за достъп, можете да преустановите мрежовия трафик от всички други устройства на тази мрежа. Характеристика на обществените WiFi мрежи е, че всеки може да се присъедини към нея, включително и натрапник, не само в отворена мрежа, но и в защитена мрежа.

Какво мога да направя, за да защитя данните си, когато се свързвам с интернет през обществена Wi-Fi мрежа? Има само една възможност - да използвате протокола HTTPS. В рамките на този протокол се създава криптирана връзка между клиента (браузър) и сайта. Но не всички сайтове поддържат протокола HTTPS. Адресите в сайт, поддържащ протокола HTTPS, започват с https: // prefix. Ако адресите в сайта имат http: // префикс, това означава, че сайтът не поддържа HTTPS или не се използва.

Някои сайтове не използват HTTPS по подразбиране, но имат този протокол и могат да бъдат използвани, ако изрично (ръчно) уточняване на префикс HTTPS: //.

Що се отнася до другите случаи на използване на интернет чат стаи, Skype и т.н., можете да използвате безплатни или платени VPN сървъри, за да защитите тези данни. Това означава, че първо се свържете с VPN сървъра и след това използвайте чат или отворен сайт.

Защитете вашата WiFi парола

През втората и третата част на тази статия, аз написах, че ако използвате WPA2 стандарт за сигурност, един от начините да се хакне WiFi мрежа е парола познае речник. Но за нападател има и друга възможност да получите парола за вашата WiFi мрежа. Ако запазите паролата си на стикер, залепен на монитора, това ще ви позволи да видите тази парола на неупълномощено лице. И паролата ви може да бъде откраднато от компютър, свързан към вашата Wi-Fi мрежа. Това може да направи непознат, в случай че вашите компютри не са защитени от достъп от непознати. Това може да стане с помощта на злонамерена програма. В допълнение, паролата може да бъде откраднато от устройството, което е извадено от офиса (дома, апартамент) - от смартфон, таблет.

По този начин, ако се нуждаете от надеждна защита за вашата WiFi мрежа, трябва да предприемете стъпки, за да съхраните сигурно паролата си. Защитете го от достъп от неоторизирани лица.

Ако сте били полезни или просто сте харесали тази статия, тогава не се срамувайте - подкрепете автора финансово. Лесно е да се направи, като се хвърлят пари Yandex Портфейл № 410011416229354, Или по телефона +7 918-16-26-331 .

Дори малка сума може да помогне за написването на нови статии :)

Това в днешно време може да бъде по-важна от защитата на вашия дом Wi-Fi мрежа 🙂 Това е много популярна тема, която има само в този сайт не е една статия е написана. Реших да събера цялата необходима информация по тази тема на една страница. Сега ще разгледаме по-отблизо въпроса за защитата на Wi-Fi мрежата. Аз ще ви кажа и ще ви покаже как да защитите вашия Wi-Fi паролата, как да го направя на маршрутизаторите от различни производители, които метод за криптиране, за да изберете, как да изберете парола, както и това, което трябва да знаете, ако намерението си да промени паролата за мрежата безжично.

В тази статия ще говорим за защита на домашната безжична мрежа, И само за защита с парола. Ако разгледаме сигурността на някои големи мрежи в офисите, тогава е по-добре да се приближим към сигурността по малко по-различен начин (поне друг режим на удостоверяване), Ако смятате, че една парола не е достатъчна, за да защитите Wi-Fi мрежата, тогава ви съветвам да не се притеснявате. Задайте добра сложна парола за тази инструкция и не се притеснявайте. Малко вероятно е някой да губи време и усилия да прогони вашата мрежа. Да, все още можете да искате да скриете името на мрежата (SSID) и да зададете филтриране на MAC-адрес, но това е ненужни проблеми, които в действителност ще донесат само неудобство, когато свързвате и използвате вашата безжична мрежа.

Ако възнамерявате да защитите Wi-Fi или да оставите мрежата отворена, решението тук може да бъде само едно - за да се защити. Да, интернет е неограничен, да, на практика всички къщи имат свой собствен маршрутизатор, но в мрежата ви всичко ще бъде свързано с някого. И от какво се нуждаем, за излишни клиенти, това е допълнителна тежест за рутера. И ако това не е скъпо за вас, то това натоварване просто няма да оцелее. Също така, ако някой се свърже с вашата мрежа, той ще има достъп до вашите файлове (ако е конфигурирана локалната мрежа), както и достъп до настройките на маршрутизатора ви (всъщност стандартната администраторска парола, която защитава контролния панел, най-вероятно не се е променила).

Не забравяйте да защитите Wi-Fi мрежата си с добра парола със правилния (модерен) метод на шифроване. Препоръчвам ви незабавно да инсталирате защита, когато конфигурирате маршрутизатора. И все пак, не е лошо да променяте паролата от време на време.

Ако се притеснявате, че някой е хакер на вашата мрежа, или вече е направил това, просто променете паролата и живейте спокойно. Между другото, тъй като вече всичко е точно отива в контролния панел на вашия рутер, все пак щях да Ви препоръча да използвате, за да влезете в рутера.

Правилна защита на домашната Wi-Fi мрежа: кой метод за криптиране да изберете?

В процеса на задаване на паролата ще трябва да изберете метода за шифроване на Wi-Fi мрежата (метод за удостоверяване), Препоръчвам да инсталирате само WPA2 - лично, с криптиране по алгоритъм AES, За домашна мрежа това е най-доброто решение, в момента най-новото и най-надеждно. Това е видът защита, препоръчан от производителите на маршрутизатори.

Само при едно условие, че нямате стари устройства, които искате да се свържете с Wi-Fi. Ако след като сте настроили някои стари устройства отказват да се свържат с безжичната мрежа, можете да настроите протокола WPA (с алгоритъм за криптиране TKIP), Не ви съветвам да инсталирате WEP протокол, защото вече е остаряла, не е безопасно и е лесно да проникна. Да, и може да има проблеми при свързването на нови устройства.

Протокол Комбинация WPA2 - Лична с криптиране AES, това е най-добрият вариант за домашна мрежа. Самият ключ (парола) трябва да е най-малко 8 знака. Паролата трябва да се състои от английски букви, цифри и символи. Паролата е чувствителна към малки и големи букви. Това означава, че "111AA111" и "111aa111" са различни пароли.

Не знам какво е вашият маршрутизатор, затова ще подготвя малки инструкции за най-популярните производители.

Ако след смяна или задаване на парола имате проблеми при свързването на устройства към безжичната мрежа, вижте препоръките в края на тази статия.

Съветвам ви незабавно да запишете паролата, която ще инсталирате. Ако го забравите, ще трябва да инсталирате нова, или.

Защитаваме паролата за Wi-Fi на рутери на Tp-Link

Свързване към маршрутизатора (с кабел или чрез Wi-Fi), стартирайте всеки браузър и отворете адреса 192.168.1.1 или 192.168.0.1 (адресът на маршрутизатора ви, както и стандартното потребителско име и парола са посочени на етикета от долната част на устройството), Посочете потребителско име и парола. По подразбиране това е администратор и администратор. Във, описах по-подробно входа за настройките.

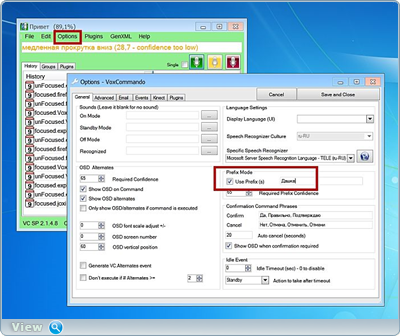

В настройките кликнете върху раздела Безжичен (Безжичен режим) - Безжична сигурност (Безжична защита). Задайте етикета до защитния метод WPA / WPA2 - лична (препоръчително), В падащото меню версия (версия), изберете WPA2-PSK, В менюто Encryption (криптиране), инсталирайте AES, В полето Безжична парола (PSK парола), посочете паролата за защита на вашата мрежа.

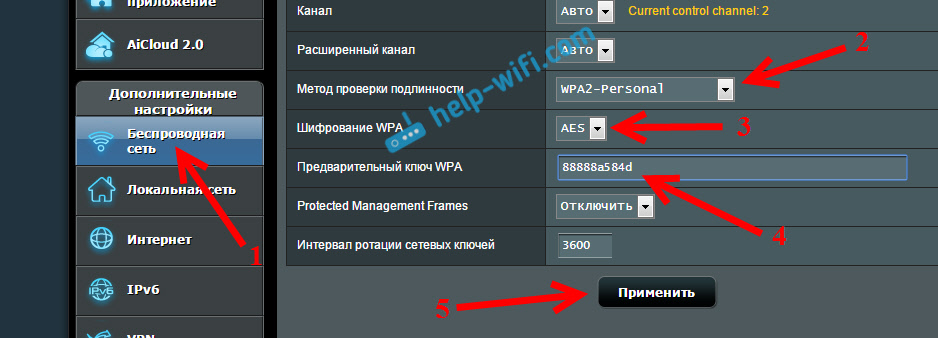

Настройване на паролата на маршрутизаторите на Asus

В настройките трябва да отворите раздела Безжична мрежа, и изпълнете следните настройки:

- В падащото меню "Метод на удостоверяване" изберете WPA2 - Лични.

- "Шифроване на WPA" - инсталирайте AES.

- В полето "WPA Предварителни ключове" напишете паролата за нашата мрежа.

За да запазите настройките, кликнете върху бутона прилага.

Свържете устройствата си към мрежата с нова парола.

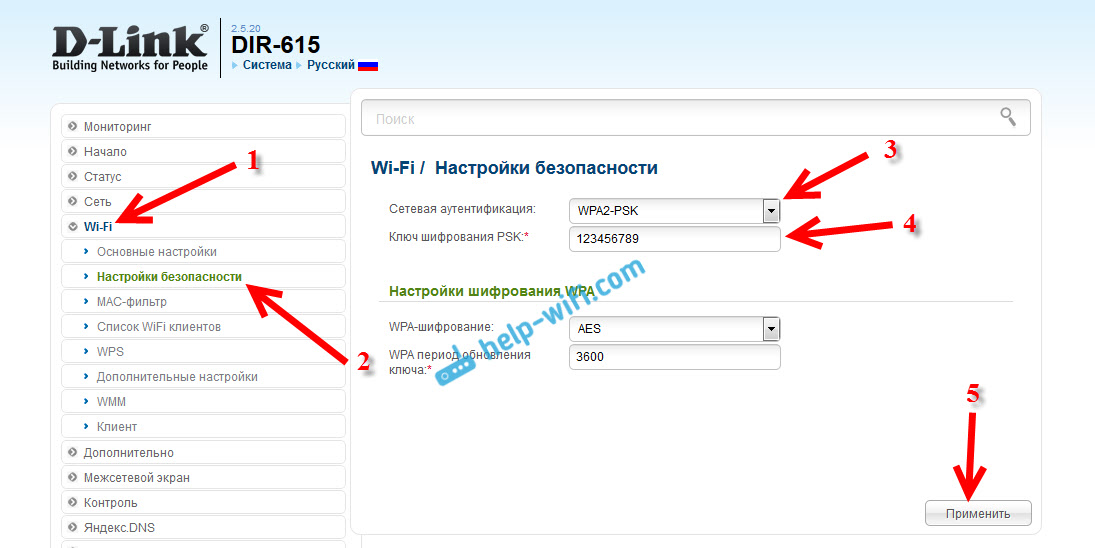

Ние защитаваме безжичната мрежа на маршрутизатора на D-Link

Отидете на настройките на маршрутизатора на D-Link на адрес 192.168.0.1. Можете да видите подробните инструкции. В настройките отворете раздела Wi-Fi - Настройки за сигурност, Задайте типа и паролата за сигурност, както е показано на екранната снимка по-долу.

Задаване на парола за други маршрутизатори

Все още имаме подробни инструкции за маршрутизаторите ZyXEL и Tenda. Вижте връзките:

Ако не можете да намерите инструкциите за вашия рутер, а след това се създаде защита на Wi-Fi мрежа, можете в контролния панел на рутера, в раздела за настройки, който се нарича: .. Настройките за сигурност, безжична мрежа, Wi-Fi, кабелна и безжична др Намери Мисля няма да бъде трудно. И какви настройки да инсталирате, мисля, че вече знаете: WPA2 - лично и AES криптиране. Е, ключът.

Ако не можете да го разберете, попитайте в коментарите.

Какво ще стане, ако устройствата не се свържат след инсталирането, като променят паролата?

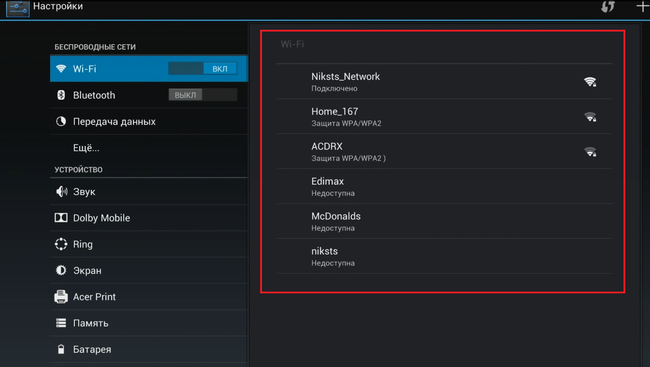

Много често, след инсталирането и особено с промяна на паролата, устройствата, които преди са били свързани с вашата мрежа, не искат да се свързват с нея. На компютрите това обикновено е грешка "Настройките на мрежата, съхранени на този компютър, не отговарят на изискванията на тази мрежа" и "Windows не може да се свърже с ...". На таблетите и смартфони (Android, iOS) могат да се появят и грешки като "Не може да се свърже с мрежата", "Свързани, защитени" и т.н.

Тези проблеми се решават само чрез премахване на безжичната мрежа и повторно свързване, вече с нова парола. Как да премахна мрежата в Windows 7, написах. Ако имате Windows 10, трябва да "забравите мрежата" до. На мобилни устройства кликнете върху мрежата, задръжте и изберете "Изтриване".

Ако проблемите с връзката се наблюдават на по-стари устройства, настройте настройките на маршрутизатора към защитния протокол WPA и шифроването на TKIP.

Свързване на фискален атол рекордер

Свързване на фискален атол рекордер Защо на таблета не се свързва Wi-Fi

Защо на таблета не се свързва Wi-Fi Изкуственият интелект в програмите се развива

Изкуственият интелект в програмите се развива