Всички администратори работят в режим на одобрение от администратора. Какво трябва да имате предвид, когато използвате автоматични системи за сглобяване и разгръщане на изображения

Операционната система може да работи на всеки компютър, който отговаря на минималните изисквания за системни ресурси. В този смисъл за операционната система няма разлика дали използвате персонален компютър, лаптоп или дори нетбук. Независимо от това, разликата между персонален компютър и лаптоп е основно в тяхната цел и мобилност. Операционната система може да бъде пригодена към съществуващите условия, за да се постигне максимална ефективност на зададената задача с минимални разходи от страна на компютъра.

Тъй като основната карта на лаптопите и подобни компютри - тяхната автономност и мобилност, не можете да ги лишите от тази коз. Например, ако операционната система и ресурси, използвани за лаптоп, както и настолни компютърни ресурси, първият батерията ще бъде достатъчно, за кратко време, което ще го лиши от мобилност. Ето защо има системен механизъм, чрез който можете ефективно да управлявате консумацията на електроенергия на компютърните компоненти, което ви позволява да увеличите времето за автономна работа.

Windows 7, като своя предшественик, Windows Vista, е съставен от mehanizmElekgropitanie, с които можете да персонализирате работата на много хардуерни и софтуерни компоненти на компютъра, за да получите най-добрия план за енергия. Този механизъм се намира в контролния панел на Windows (Фигура 10.1).

Фиг. 10.1. Пуснете механизма Захранване

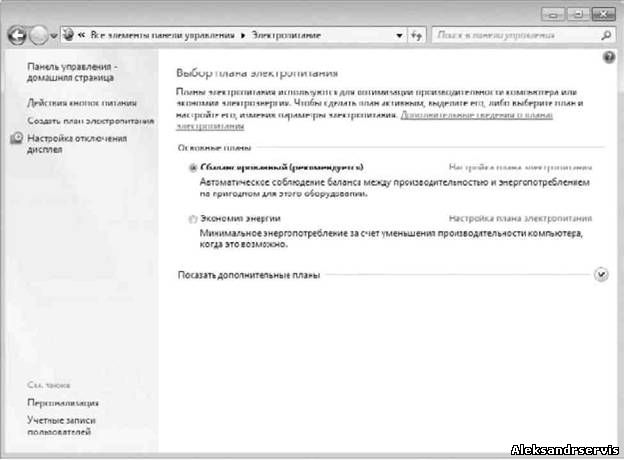

След стартирането ще видите прозореца, показан на фиг. 10.2. Този прозорец съдържа списък със стандартни планове за захранване, създадени по време на инсталирането на операционната система. Ето механизмите, чрез които можете да персонализирате собствените си планове за захранване и да превключвате между тях в зависимост от условията на използване на компютъра.

Фиг. 10.2. Списък на съществуващите планове за захранване

Например, създайте нов план, предназначен да увеличите скоростта на компютъра. Този план може да се използва с равен успех както на персонален компютър, така и на лаптоп в случай на връзка с електрическата мрежа. Ако захранването идва от батерия или от непрекъсваемо захранване, можете да използвате съществуващия план за спестяване на електроенергия, ако е необходимо, да преглеждате и променяте параметрите му.

За да създадете нов план за захранване, използвайте същата връзка в лявата част на прозореца - Създайте план за захранване.

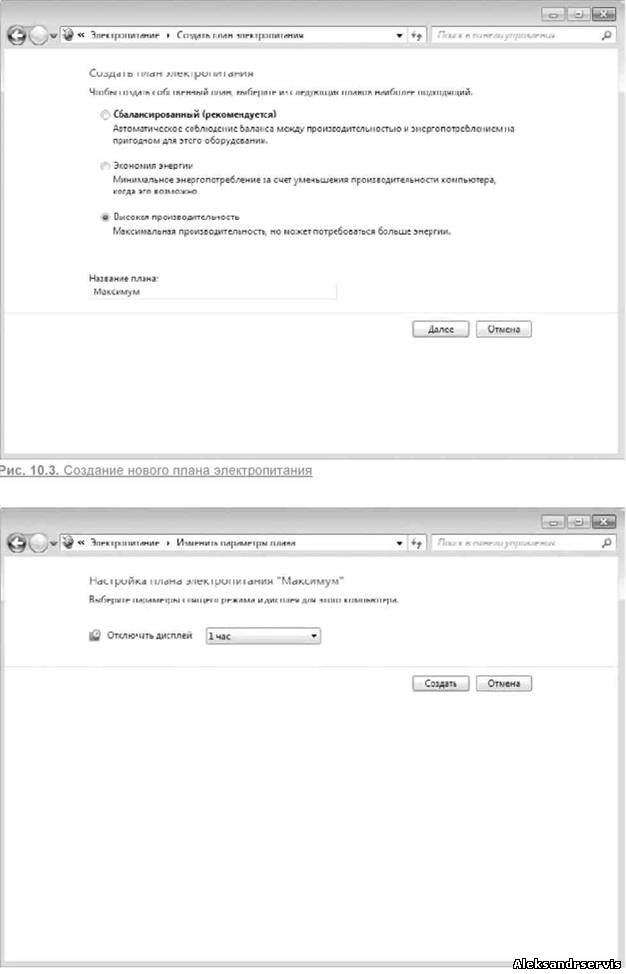

В резултат на това ще се отвори прозорец (Фигура 10.3), в който трябва да изберете вариант на плана и да му дадете име. Изберете опцията Максимална ефективност и я наименувайте, например Максимална. За да продължите процеса, кликнете върху бутона Напред. След това трябва да зададете времето за неактивност на монитора преди да го включите в режим на заспиване (Фигура 10.4). По подразбиране този път се предлага да бъде зададен на 15 минути. Можете да изберете друга опция, като започнете с 1 минута или дори да предотвратите изключването на монитора.

Фиг. 10.4. Посочете времето на монитора преди да влезе в режим на заспиване

След като кликнете върху бутона Нов в списъка със съществуващи планове, ще бъде добавен нов с името,

които му дадохте в процеса на създаване. Сега можете да продължите към подробна конфигурация

името на плана.

Прозорец, подобен на показания на фиг. 10.4, само сега ще бъде допълнително

кликнете.

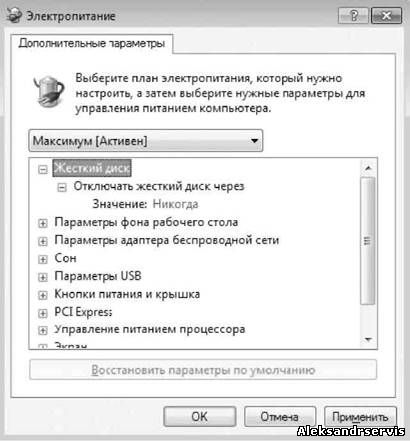

В резултат се появява прозорец със списък на всички параметри, които могат да бъдат променени и които могат да повлияят на работата на хардуера и софтуера на компютъра (Фигура 10.5).

Фиг. 10.5. Допълнителни опции за енергийния план

Този списък съдържа следните опции.

p Твърд диск. Този параметър настройва времето на изчакване, през което твърдият диск трябва да бъде изключен, за да се намали консумацията на енергия. Тъй като твърдият диск е устройство, което изразходва много енергия, но най-важното е, че излъчва много топлина, след това чрез избиране на времето за изключване е възможно да се управлява ефективно както топлинният режим, така и нивото на потребление на енергия. Тъй като нашата задача е да постигнете максималната скорост на компютъра, трябва или да изключите твърдия диск, или да изберете

опция Никога, или изберете време, когато ви е гарантирано, че няма да работите с компютъра.

p Настройки на фона на работния плот Механизмът за управление на мощността ясно проследява всички ресурси, консумирани от компютъра. Така че не се изненадвайте, че той ще определи режима на слайдшоу, който сте избрали при настройването на работния плот. С тази опция можете да контролирате способността да работите с слайдшоу. Можете да изберете една от опциите - Налична и Паузирана. Режимът за максимална скорост възприема максималната възвръщаемост на ресурсите за всеки процес, който може да се извърши на компютъра. Ако работите със сериозно фоново приложение на вашия компютър, което може да изисква всички компютърни ресурси, тогава изглежда логично да използвате стойността на опцията Пауза.

p Настройки за безжичен мрежов адаптер Свързването на компютър, особено лаптоп, с локалната мрежа посредством безжичен адаптер е много често срещано. В тази връзка, ако се интересувате от скоростта на комуникация между компютъра и компютъра в мрежата, трябва да сте сигурни, че нищо не пречи на безжичния адаптер да изпълни зададената задача. С този параметър можете да изберете една от опциите за адаптера.

■ Максимална производителност. Точно това, от което се нуждаете, за да получите максимална скорост на работа в локалната мрежа.

■ Минимална икономия на енергия. Този режим ви позволява да постигнете ефективност, близка до максималната. Освен това можете да спестите при определени условия на труд. Тази опция може да се използва, особено ако компютърът няма достатъчно захранване.

■ Средно икономия на енергия. Изборът на този режим води до намаляване на мощността на предавателя на адаптера, което води до намаляване на потреблението на енергия. Този режим често се използва и за изкуствено намаляване на радиуса на мрежата, за да се избегнат възможни връзки на трети страни.

■ Максимална икономия на енергия. Този режим може да се използва, ако безжичният адаптер е инсталиран на компютър или лаптоп, но няма безжична мрежа и използването му още не е планирано. От друга страна, най-ефективният начин е да деактивирате безжичния адаптер или програмируемо, или с помощта на специален превключвател (действителен за лаптопи).

p Son. Този параметър отговаря за възможността за "събуждане" на компютъра, ако има сигнал за това. "Събуди" компютър може почти всяко устройство, което има връзка с външния свят, като модем или мрежова карта. В този случай, за да се постигне максимална ефективност и ефективност, тази възможност не бива да се пренебрегва. За да направите това, задайте параметъра на Enable.

p USB настройки. За да прехвърлите напълно устройствата в режим на заспиване, операционната система ви позволява да изключвате всички устройства, свързани чрез USB порт. Това означава, че ако имате USB устройство, което трябва да бъде достъпно за постоянно (тъй като достъпът до данните върху него зависи от него), трябва да се уверите, че

нищо не се намесва в работата на това устройство. В този случай с тази опция можете да деактивирате възможността за прехвърляне на USB портове и свързани към тях устройства в режим на заспиване. За да направите това, трябва само да изберете стойността на забранения параметър.

p Бутони за захранване и капак. С този параметър можете да регулирате отговора, като използвате бутона за захранване на компютъра. По принцип това няма нищо общо с производителността. Това ще ускори ли изключването на компютъра, ако активирате такава възможност. Ако искате да направите това, изберете Изключване.

p PCI Express. Има един интересен системен механизъм, свързан с устройствата PCI Express, който ви позволява да изключите устройство, което е неактивно за определен период от време (повече от 7 милисекунди). Това дава възможност да се използва енергия в правилната посока или просто да се спаси. На практика се прилага само едно такова устройство-Video, така че стойността на този параметър е без значение, тъй като картата не се използва, само ако не са инсталирани на компютъра. Параметърът обаче може да вземе следните стойности.

■ Умерено енергоспестяване. Избирането на тази опция ви позволява да прехвърлите устройствата, свързани към автобуса, в един от режимите ASPM (Активно състояние за управление на енергията), в зависимост от активността на устройството.

■ Максимална икономия на енергия. Позволява ви да активирате механизма, за да изключите устройството, ако той е празен и не се използва.

p Управление на захранването на процесора. Този параметър заслужава специално внимание, тъй като процесорът е устройство, чието изпълнение е от решаващо значение за всички приложения. Този параметър има три настройки.

■ Минимално състояние на процесора. Този параметър определя минималната производителност на процесора, която ще се използва за работа с приложения. Ако трябва да изготвим план за максимални икономии, тогава в този случай бихте могли да въведете стойност под 100%, например 20%. Това ниво на производителност за съвременен процесор е достатъчно, за да работи удобно с повечето приложения. В нашия случай трябва да зададем максималната стойност, а именно -100%, което гарантира пълна възвръщаемост на процесора, дори ако приложението не е толкова взискателно.

■ Политика на охладителната система. С този параметър можете да повлияете на охлаждането на процесора, ако то започне да се нагрява, като същевременно постигнете максимално допустимите физически параметри. Тъй като се ръководим от факта, че компютърът ще работи с максимална скорост, това означава, че трябва да очаквате, че температурата на процесора винаги ще бъде достатъчно висока. Параметърът има две стойности - активни и пасивни. В нашия случай си струва да изберете стойността Active, която ще увеличи скоростта на въртене на вентилатора. В резултат на това процесът ще се охлади повече и системата за защита на процесора (която ще се опита да намали работната си честота, за да намали температурата) ще влезе в сила по-късно.

■ Максимално състояние на процесора. Както и в предишния случай, е необходимо да се използва

максималната стойност, която е 100%.

и екран. Този параметър просто повтаря това, което вече сме конфигурирали, а именно времето на работа на монитора преди превключване в режим на заспиване.

p Мултимедийни опции. Друг параметър, чрез който можете да влияете на поведението на вашия компютър при определени условия. В този случай - когато работите с мултимедия. Разглеждат се два случая, всеки от които предполага различни стойности на параметъра.

■ Когато споделяте носители. Този параметър описва метода за управление

компютър, когато файловете на този компютър се използват за възпроизвеждане на мултимедия.

Можете да прилагате файлове като мрежови компютри или устройства и самият компютър,

за да се постигне максимална производителност, е необходимо да се осигури нейната константа

работа. Има три възможни стойности за параметъра.

♦ Разрешете на компютъра да влезе в режим на хибернация. Активирането на тази опция ще доведе до влизането на компютъра в режим на хибернация, конфигуриран от системата. В същото време фона процеси, които могат да работят в момента, ще престанат да бъдат изпълнени.

♦ Предотвратете прехода от неактивен до хибернация. Като използвате тази стойност на параметъра, възможно е да останете винаги свързани, дори ако времето на работа на компютъра вече е блокирало някакви "граници на собственост".

♦ Разрешете на компютъра да стане неактивен. Чрез действие тази стойност на параметъра е подобна на предишната, поради което може да се използва и за постигане на максималната скорост на компютъра.

■ При възпроизвеждане на видео. С този параметър можете да настроите качеството

възпроизвежданото видео. Възможни са следните стойности.

♦ Оптимизиране на качеството на видеото. Изберете тази стойност, за да увеличите максимума

качество на възпроизвеждания видеоклип.

♦ Оптимизация. Тази стойност може да се използва и за постигане на максимална производителност на системата, само в този случай качеството на видеото няма да бъде най-доброто, но част от времето на процесора може да се използва за други критични процеси.

♦ Оптимизиране на икономията на енергия. В този случай качеството на видеото ще бъде най-лошо, но количеството енергия, спестено от системата, ще бъде максимално.

Както можете да видите, има доста параметри, които оказват влияние върху режима на консумация на енергия. По този начин можете лесно да конфигурирате както максималната производителност на компютъра, така и максималната икономия на енергия.

Конфигуриране на контрола на потребителските акаунти

С механизма за управление на потребителските акаунти, тези, които са работили в Windows Vista вече са се запознали. Както и при Vista, в Windows 7 този механизъм има за цел да предпази операционната система да работи с различни процеси, които могат да се случат както при подаденото от потребителя, така и без негово знание. И ако в първия случай отговорността за възможно

последствията от инсталирането или стартирането на програми се поемат от потребителя, а след това във втория, използването на този механизъм много често помага да се блокират всички видове атаки и стартирането на вирусния код.

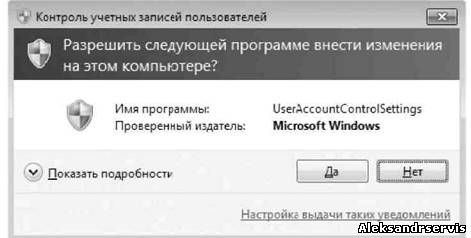

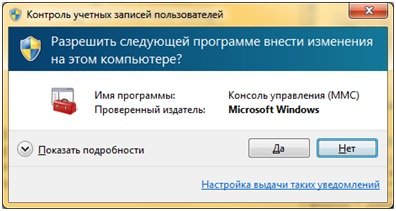

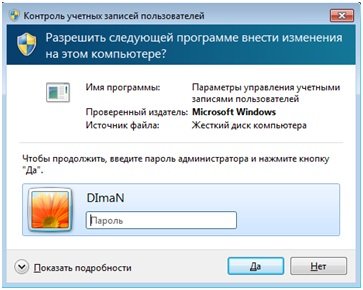

Механизмът UAC работи много просто: когато някое приложение е фиксирано или се прави опит за промяна на параметрите на операционната система, на екрана се появява съответно съобщение (вижте фигура 11.1). И докато потребителят не каже на системата какво да прави, приложението се блокира.

Фиг. 11.1. Механизмът за контрол на сметката в действие

Потребители, за първи път се сблъскват с подобен феномен в Windows Vista, признати този механизъм е твърде натрапчиви, а в повечето случаи, обосновани, така че много от тях просто се изключва, а останалата част - тишина "толерира" си постоянство, но по този начин се осигури по-система за защита.

След анализ на ситуацията, Windows 7, разработчиците са направили необходимите промени в механизма за контрол на потребителските акаунти и отидоха по-далеч - добавя способността да се създаде този механизъм, който прави работата му по "приятелски" към потребителя.

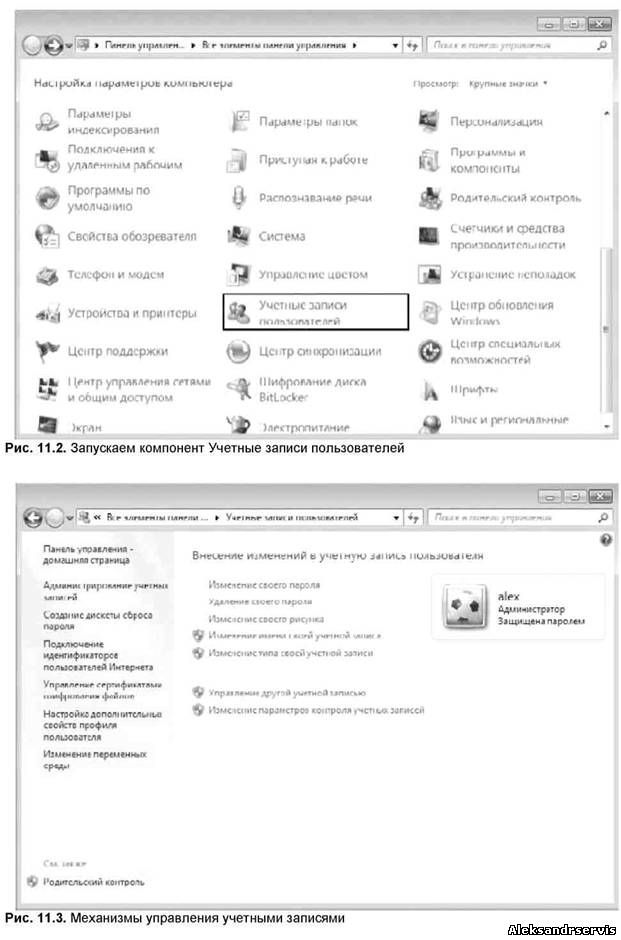

За достъп до настройките на този механизъм отворете контролния панел и стартирайте потребителските акаунти (вижте Фигура 11.2).

В резултат на това се отваря прозорец, който съдържа механизмите за управление на всички потребителски профили, регистрирани в системата (Фигура 11.3).

ЗАБЕЛЕЖКА

Възможността да изберете профила на друг потребител е достъпна само за потребителя с права на администратор, така че трябва да имате тези права, за да управлявате механизма UAC.

Фиг. 11.4. Настройки за контрол на потребителските акаунти

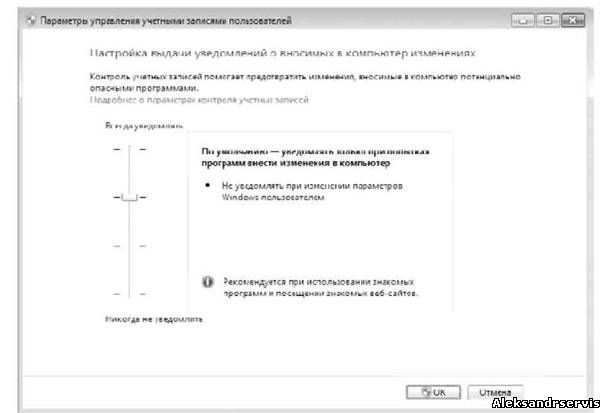

Както можете да видите, механизмът за управление на сметки има четири различни нива на управление, които могат да бъдат избрани с помощта на плъзгача, движейки го нагоре или надолу. Колкото по-голям е този плъзгач, толкова по-трудно ще бъде контролът в крайна сметка. Така че, ако искате системата за предупреждение за (вж. Фиг. 11.1) се появява, когато се опитате да пуснете някой модул, трябва да преместите плъзгача в горната част, което е максималното ниво на контрол. В този случай появата на съобщението също е придружена от засенчване на целия екран, което ви позволява да се съсредоточите върху отговора.

Текущото ниво на контрол също е показано с намек, който се променя всеки път, когато плъзгачът се придвижи на различно ниво. Освен това можете да получите по-подробна информация за настройките, ако кликнете върху връзката Подробности за настройките за управление на потребителските акаунти.

След като сте избрали необходимото ниво на контрол, можете да проверите действието му, като стартирате приложение или като промените данните в системния регистър.

Ако само използвате компютъра и сте напълно уверени в действията си, можете да изключите контрола на потребителските акаунти. За да направите това, просто плъзнете плъзгача до най-ниската му позиция.

Конфигуриране на родителски контрол

12.1. Срокове

12.3. Разрешаване и блокиране на специфични програми

За първи път с концепцията за родителски контрол, потребителите, срещани в операционната система Windows Vista. Идеята е доста интересно: можете да създадете потребителски акаунт за детето си и да получат пълен контрол чрез поставяне на ограничения по време на работа на компютъра, ограничаване на определени програми, и най-важното - да се установи контрол над ресурсите в мрежата, които можете да присъстват на детето.

Такива възможности бяха оценени от многобройни потребители, а разработчиците на Windows 7 не премахнаха тази функционалност, а напротив, разшириха я.

Нека разгледаме подробно какво позволява извършването на родителския контрол.

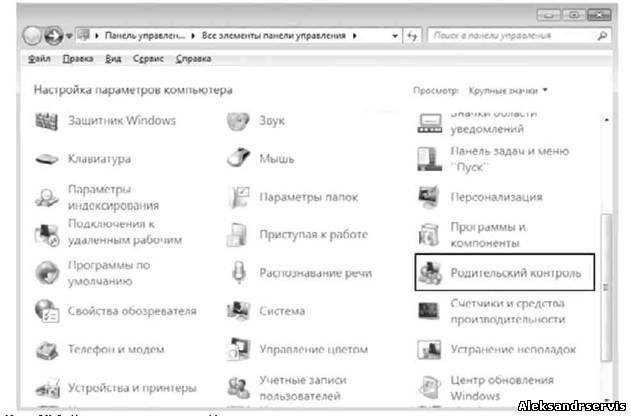

Първо трябва да отворите контролния панел, да намерите и стартирате компонента за родителски контрол (Фигура 12.1).

Фиг. 12.1. Стартирайте компонента "Родителски контрол"

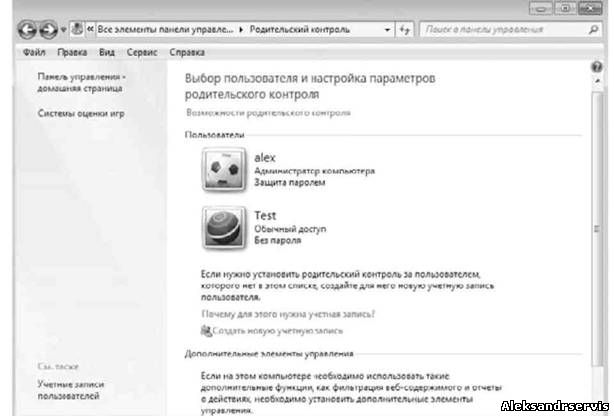

В резултат на това ще видите прозорец пред вас, където ще се покажат всички потребителски профили, регистрирани в системата, на които можете да приложите родителски контрол (Фигура 12.2).

Преди да преминете към настройките за родителски контрол, първо трябва да изберете профила, който искате да наблюдавате. Ако такъв профил все още не е създаден,

трябва да го създадете с помощта на връзката Създаване на нов акаунт и да зададете потребителското име.

ЗАБЕЛЕЖКА

Ще разгледаме всички настройки за профил, наречен Test.

Фиг. 12.2. Уточняваме профила за добавяне на родителски контрол

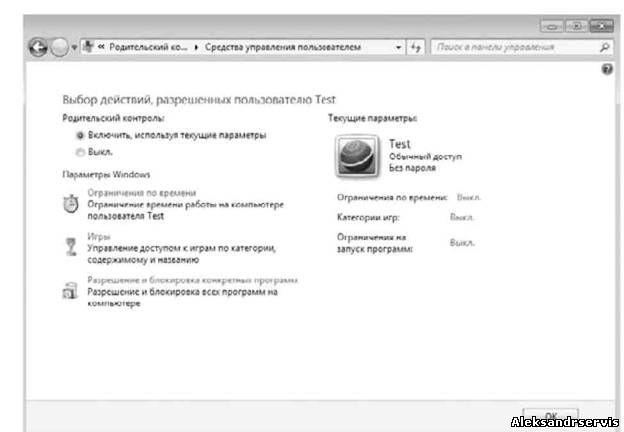

След като изберете потребителския акаунт, съдържанието на екрана ще се промени (виж Фигура 12.3).

Фиг. 12.3. Активирайте родителски контрол за избрания профил

По подразбиране родителският контрол е деактивиран, така че преди да можете да го конфигурирате, трябва да го активирате, като зададете бутона за избор на Enable, като използвате текущите настройки.

Всички параметри, свързани с родителския контрол, са разделени на три групи:

□ Срокове;

□ Разрешаване и блокиране на специфични програми.

Нека разгледаме настройките на параметрите на всяка от тези групи.

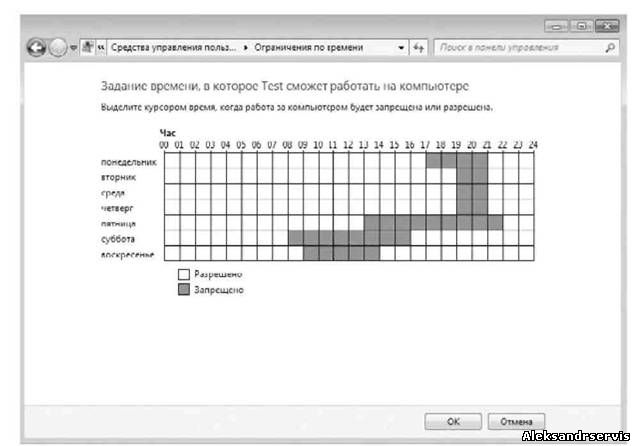

12.1. ОГРАНИЧЕНИЯ НА ВРЕМЕТО

След като изберете тази връзка, за всеки ден от седмицата ще се появи таблица със срокове. Ограниченията за задаване са много прости: трябва да кликнете върху пресечната точка на деня на седмицата и точното време на деня, което ще доведе до оцветяване на този квадрат в синьо. За да премахнете ограничението, трябва да кликнете отново, което ще доведе до оцветяването на квадрата в бяло (Фигура 12.4).

Фиг. 12.4. Настройване на срока

Принципът на избора на времеви ограничения зависи изцяло от вас и от това, доколко е добро представянето на детето ви. Ако едно дете се учи добре и бързо да се справят с всички домашното, можете да му позволи да остане по-дълго пред компютъра, в противен случай е необходимо да се намали това време до минимум.

Част от статията подробно описва принципа за контрол на потребителските акаунти. В тази част ще говорим за конфигуриране на UAC в случая, когато компютърът ви работи офлайн, т.е. той не е част от домейна на Active Directory. За да конфигурирате Контрол на потребителските акаунти, използвайте функцията Local Security Policy, която можете да намерите в редактора за локална групова политика.

Има 10 настройки за групови правила, които отговарят за настройването на контрола на потребителските акаунти. За да промените настройките на правилата, трябва да ги отворите в модула "Редактор на локална групова политика" Компютърна конфигурация \\ Настройки на Windows \\ Настройки за сигурност \\ Местни правила \\ Настройки за защита. В тази статия ще намерите и начин да конфигурирате всяка настройка на правилата, като използвате системния регистър. Следващата таблица изброява стойностите по подразбиране за всяка настройка на правилата.

Настройки за настройки за групови правила за управление на потребителски акаунти:

| Настройка на груповата политика | Стойност по подразбиране |

| Контрол на потребителските акаунти: Активиране на режима на одобрение от администратора | включен |

| Контрол на потребителските акаунти: Откриване на инсталацията на приложението и искане за повишаване на правата | включен |

| Контрол на потребителските акаунти: Преминаване към защитен работен плот при изпълнение на искане за повишаване на правата | включен |

| Контрол на потребителските акаунти: Поведението на командата за повишение за администратори в режим на одобрение от администратора | Искайте съгласие за двоични данни, различни от Windows |

| Контрол на потребителските акаунти: Поведението на искането за повишение за обикновените потребители | Искане за потвърждение |

| Контрол на потребителските акаунти: Повишете правата само за приложенията на UIAccess, инсталирани на сигурно място | включен |

| Контрол на потребителските акаунти: повишаване на правата само за подписани и потвърдени изпълними файлове | инвалиди |

| Контрол на потребителските акаунти: когато не успеете да запишете файл или регистър, виртуализацията в местоположението на потребителя | включен |

| Контрол на потребителските акаунти: Позволете на UIAccess да искат кота, без да използват защитен работен плот | инвалиди |

| Контрол на потребителските акаунти: Използване на режима на одобрение от администратора за вградения администраторски акаунт | инвалиди |

Настройките за групови правила, които са подходящи за Управление на потребителските акаунти (UAC), са разгледани подробно по-долу:

Всички администратори работят в режим на одобрение от администратора

Тази настройка на правилата определя характеристиките на всички правила на UAC за компютъра. Тази опция определя дали администраторските профили ще бъдат стартирани в "режим на одобрение от администратора", т.е. ако се показват диалогови прозорци с искане за повишаване на авторитета. Деактивирането на тази настройка, грубо казано, напълно деактивира функционалността за контрол на потребителските акаунти. Ако промените тази настройка на правилата, трябва да рестартирате компютъра. Стойността по подразбиране е включена.

Възможните стойности за параметъра са:

- включен, Режимът за одобрение от администратора е активиран, за да позволи на вградения администраторски акаунт и на всички останали потребители, които са членове на групата "Администратори", работят в режима на одобрение от администратора.

- инвалиди, Режимът за одобрение от администратора и всички съответни настройки на UAC ще бъдат деактивирани.

Деактивиране на "EnableLUA" = dword: 00000000

Откриване на инсталацията на приложението и искане за повишаване на правата

Тази настройка определя характеристиките на откриването на инсталацията на приложението за компютъра, като проверява дали програмите, използвани за разгръщане на приложенията, са подписани или не. По подразбиране, ако потребителят е член на работната група, той е активиран.

Възможните стойности за параметъра са:

- Активирано (по подразбиране за дома), В случай, че инсталационната програма на приложението установи необходимостта от увеличаване на разрешенията, потребителят ще бъде подканен да въведе потребителското име и паролата на администраторския акаунт. Ако потребителят въведе правилните идентификационни данни, операцията продължава със съответните права. Типът искане зависи от групата, към която принадлежи потребителят.

- Disabled (по подразбиране за организацията), Ако изберете тази опция, инсталационната програма на приложението не изисква издигане на привилегии. Обикновено тази настройка се прилага за организации, чиито компютри и потребители са част от домейна, и за инсталиране на приложения се използва Инсталирането на софтуера за групови правила (GPSI). Съответно е премахната необходимостта от откриване на инсталатора.

Текущи настройки на регистъра, които използват регистъра:

Деактивиране на "EnableInstallerDetection" = dword: 00000000

Преминавайте към защитено работно място, когато изпълнявате искане за повишаване на правата

Тази настройка на правилата определя дали заявките за покачване ще се показват на интерактивния десктоп на потребителя или на защитения работен плот при инициирането на заявката за UAC. Стойността по подразбиране е включена. Ако промените тази настройка на правилата, трябва да рестартирате компютъра.

Възможните стойности са:

- включен, Всички заявки за повишаване на правата се показват на защитения работен плот, независимо от настройките на правилата за поведението на поканите за администратори и обикновени потребители.

- инвалиди, Всички заявки за повишаване на правата се показват на интерактивния работен плот на потребителя.

Текущи настройки на регистъра, които използват регистъра:

Деактивиране на "PromptOnSecureDesktop" = dword: 00000000

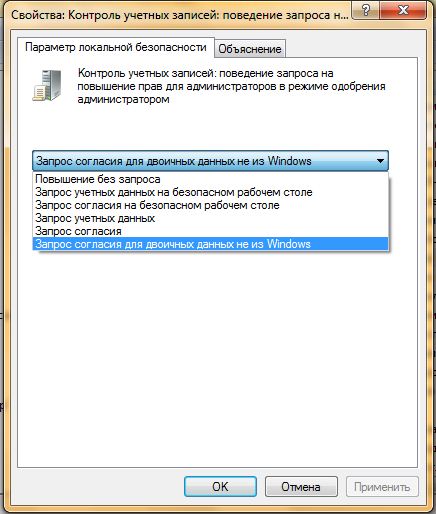

Поведението на командата за повишение за администратори в режим на одобрение от администратора

Текущата настройка ви позволява да дефинирате действията на потребителя, който е в групата "Администратори" когато извършвате операция, изискваща повишаване на правата. Стойността по подразбиране е зададена на "Искане на съгласие за двоични файлове на трети страни (а не за Windows)".

Текущата настройка ви позволява да дефинирате действията на потребителя, който е в групата "Администратори" когато извършвате операция, изискваща повишаване на правата. Стойността по подразбиране е зададена на "Искане на съгласие за двоични файлове на трети страни (а не за Windows)".

Възможните стойности за параметъра са:

- Възход без искане, Позволява на привилегированите профили да изпълняват операция, изискваща повишаване на правата, без потвърждение за съгласие или въвеждане на идентификационни данни. Препоръчително е да използвате тази опция само в среди с максимални ограничения за потребителите. Ако изберете тази настройка, идентификационните данни за потребителя ще бъдат идентични с вградения администраторски акаунт.

- , За всяка операция, която изисква повишаване на правата, на безопасното работно място ще се появи подкана, за да въведете името и паролата на привилегирования потребител. Ако въведете правилните идентификационни данни, операцията ще продължи с максималните потребителски права, които са налични.

- Искайте съгласието си на защитен работен плот, За всяка операция, изискваща повишаване на правата, на безопасното работно място ще се покаже безопасно предложение: "Allow" или "Deny", Ако изберете опция "Allow", операцията ще продължи с максималните налични потребителски права.

- Искане за потвърждение, За всяка операция, изискваща повишаване на авторитета, ще бъдете подканени да въведете потребителското име и паролата на администраторския акаунт. Когато въведете правилните идентификационни данни, операцията ще продължи с увеличаване на авторитета.

- Искане за съгласие, Ако изберете тази опция, за всяка операция, която изисква повишаване на правата, потребителят ще бъде подканен да избере да кликне върху бутона: "Allow" или "Deny", Когато кликнете върху бутона "Allow"

- Искане на съгласие за бинарни файлове на трети страни (а не за Windows), Ако е избрана тази опция, се показва селекция на безопасното работно място: "Allow" или "Deny", в случай че операция за заявка на производител (а не на Microsoft) изисква повишаване на правата. С натискане на бутона "Allow", операцията ще продължи с наличните максимални потребителски права.

Текущи настройки на регистъра, които използват регистъра:

; Elevate без да се насърчава "ConsentPromptBehaviorAdmin" = DWORD: 00000000; пита за пълномощията на работния плот, "ConsentPromptBehaviorAdmin" = DWORD: 00000001; Искане за съгласие за bezopsnom десктоп; "ConsentPromptBehaviorAdmin" = DWORD: 00000002; пита за пълномощията; "ConsentPromptBehaviorAdmin" = DWORD: 00000003; Питай за съгласие; "ConsentPromptBehaviorAdmin" = DWORD: 00000004; Питай за съгласие за двоични данни не е от Windows; "ConsentPromptBehaviorAdmin" = DWORD: 00000005

Поведение на искането за увеличаване на правата на обикновените потребители

Тази настройка определя политиката на предприетите действия, когато един нормален взаимодействие на потребителя с приложения, които изискват повишени привилегии. Стойността по подразбиране е "Заявяване на идентификационни данни на защитен работен плот".

Възможните стойности за параметъра са:

- Искане за потвърждение, Използването на тази опция, нормалната потребителя да избира администраторски акаунт и въведете парола, за да изпълнява следните действия. Операцията ще продължи само ако данните за вход са въведени правилно.

- Автоматично отхвърляне на исканията за покачване, Когато изберете тази опция, за средния потребител ще видите съобщение за грешка се дължи на забраната за достъп в случай на операция, която изисква по-висша инстанция. Организация, настолни компютри, които се използват от обикновените потребители, избират този вариант на политиката за намаляване на обажданията за поддръжка.

- Заявяване на идентификационни данни на защитен работен плот, Като изберете тази опция, нормалната потребителя да избира администраторския акаунт и въведете парола, за да изпълнява следните действия само на работния плот. Операцията ще продължи само ако данните за вход са въведени правилно.

Текущи настройки на регистъра, които използват регистъра:

; Отхвърляте автоматично заявките на кота "ConsentPromptBehaviorUser" = DWORD: 00000000; бърза за пълномощията на работния плот "ConsentPromptBehaviorUser" = DWORD: 00000001; Питай за пълномощията "ConsentPromptBehaviorUser" = DWORD: 00000003

Увеличете разрешенията за UIAccess приложения само при инсталиране в защитени места

настройка Текущ правило ви позволява да управлявате разрешенията за местоположението на приложения, в това изпълнение на ниво цялост, се определя от атрибутите потребителски интерфейс за достъп (потребителски интерфейс на достъп - UIAccess) в безопасно място на файловата система. По подразбиране тази опция е включена и приложения със специални функции за UIAccess атрибут в манифеста да е настроен на True за контрол прозорец увеличение искане prevelegy. Ако заявлението е лъжа, това е, когато полето е пропуснато или липсва манифест за монтаж, приложението няма да бъде в състояние да получите достъп до сигурна потребителския интерфейс. Само следните папки се считат за безопасни:

... \\ Program Files \\, включително подпапки

... \\ Windows \\ system32 \\

... \\ Program Files (x86) \\, включително подпапки за 64-битови версии на Windows

Възможните стойности за параметъра са:

- включен, Приложението ще стартира с ниво UIAccess цялост само ако е в защитена папка на файловата система.

- инвалиди, Приложението ще стартира с ниво UIAccess почтеност, дори и да е в защитена папка на файловата система.

Текущи настройки на регистъра, които използват регистъра:

; Изключване "EnableSecureUIAPaths" = DWORD: 00000000

Повишаване на правата само за подписани и потвърдени изпълними файлове

Тази настройка на UAC Group Policy ви позволява да определите дали искате да удостоверите автентичността на подписите на онлайн приложения с инфраструктура с публичен ключ (PKI), които изискват повишаване на авторитета. Задачата на PKI е да дефинира политика за издаване на цифрови сертификати, издаване и анулиране, като съхранява информацията, необходима за последваща проверка на валидността на сертификатите. Приложенията, поддържащи PKI, включват: сигурни електронни писма, протоколи за плащане, електронни проверки, електронен обмен на информация, защита на данни в мрежи с IP протокол, електронни формуляри и документи с електронен електронен подпис. Ако тази проверка е активирана, програмите започват проверка на пътя на сертификата. Настройката по подразбиране за тази настройка е Disabled.

Възможните стойности за параметъра са:

- включен, Пътят на сертификата PKI се задейства насилствено преди да се изпълни даден файл. По принцип тази настройка се използва в организации с домейн, в случай че администраторът е поставил PKI сертификати в надеждния магазин за издатели.

- инвалиди, Ако зададете тази опция, контролът на потребителските акаунти не инициира проверка на веригата за потвърждаване на PKI сертификат, преди да позволи изпълнението на този изпълним файл.

Текущи настройки на регистъра, които използват регистъра:

Деактивиране на "ValidateAdminCodeSignatures" = dword: 00000000

Ако пиша във файла или регистъра не успее, виртуализацията в местоположението на потребителя

Тази опция контролира пренасочването на неизправности на приложения към определени местоположения в системния регистър и файловата система. В случай, че тази настройка е активирана, за наследените приложения, които се опитват да четат или пишат информация, използвайки защитени зони на системата, контролът на акаунтите виртуализира системния регистър и файловата система. С тази настройка UAC може да намали риска от наследствени приложения, които се изпълняват като администратор и по време на изпълнение пишат данни в папката% ProgramFiles%,% Windir%; % Windir% \\ system32 или в системния регистър на HKLM \\ Software \\. Стойността по подразбиране е включена.

Възможните стойности за параметъра са:

- включен, Проблемите с приложенията се пренасочват по време на изпълнение към дефинирани от потребителя местоположения във файловата система и регистъра.

- инвалиди, Пускането на приложения, които записват данни в защитени местоположения, завършва с грешка и няма да бъде изпълнено.

Текущи настройки на регистъра, които използват регистъра:

Деактивиране на "EnableVirtualization" = dword: 00000000

Разрешете на UIAccess приложения да изискват кота, без да използвате защитен работен плот

Тази нова настройка на правилата, която се появи на Windows 7 и Windows Server 2008 R2, определя дали приложенията на UIAccess могат автоматично да забранят защитения работен плот за заявки за кота, използвани от обикновения потребител. Стойността по подразбиране е деактивирана.

Възможните стойности за параметъра са:

- включен, Ако изберете тази опция, програмата UIAccess, включително Windows Remote Assistance, автоматично забрани защитения работен плот за искания за кота. Ако е активирана настройката за "Управление на потребителски акаунт: Превключване към защитен работен плот, когато настройката на подканя за повдигане", предложението се показва на интерактивния работен плот на потребителя, а не на безопасното работно място.

- инвалиди, Ако тази опция е избрана, безопасното работно място може да бъде деактивирано само от интерактивния потребител на работния плот или чрез деактивиране на правилата "Контрол на потребителските акаунти: Превключване към безопасен работен плот", когато се изпълнява показването на кота.

Текущи настройки на регистъра, които използват регистъра:

Деактивиране на "EnableUIADesktopToggle" = dword: 00000000

Режим на одобрение от администратора за вградения администраторски профил

Тази настройка определя дали режимът на одобрение на администратора за вградения профил се прилага за контрола на потребителските акаунти "Администратор", Този вграден подразбиращ се акаунт позволява на потребителя да влезе в режим на съвместимост на Windows XP, който ви позволява да изпълнявате всички приложения с пълни администраторски права. По подразбиране тази настройка на правилата е деактивирана.

Възможните стойности за параметъра са:

- включен, Ако изберете тази опция, администраторът ще използва режима за одобрение на администратора за вградения администраторски акаунт. В този случай всяка операция, изискваща увеличени права, ще бъде придружена от искане за потвърждение на операцията.

- инвалиди, Вграден администраторски акаунт изпълнява всички приложения с пълни администраторски права.

Текущи настройки на регистъра, които използват регистъра:

Изключете "FilterAdministratorToken" = dword: 00000000

заключение

Тази статия описва всички възможни настройки за контролиране на потребителските акаунти. Разглеждаме всичките десет параметъра на политиката за сигурност, които отговарят за всички възможни действия, свързани с УАС. В допълнение към създаването на UAC чрез използване на групови правила, се вземат под внимание еквивалентните подобрения на регистъра.

Конфигуриране на локален потребителски профил по подразбиране при подготовката на изображение в Windows

Конфигуриране на потребителския профил по подразбиране в Windows 7, Windows Vista, Windows Server 2008 и Windows Server 2008 R2

Единственият поддържан начин за конфигуриране на потребителския профил по подразбиране е чрез използване на параметъра Microsoft-Windows-Shell-Setup \\ CopyProfileв файла с отговори Unattend.xml, Файлът с отговори Unattend.xml се предава на инструмента за подготовка на системата (Sysprep.exe).

Преобразуване на потребителския профил по подразбиране до подразбиращия се мрежов профил в Windows 7, Windows Vista, Windows Server 2008 и Windows Server 2008 R2

- Влезте в компютъра, който използва конфигурирания потребителски профил по подразбиране, с профил, който има права на администратор.

- Свържете се с публичната папка NETLOGON на домейн контролера, като използвате командата тичам, Например, пътят може да изглежда така:

\\<имя_сервера>\\ NETLOGON

- Създайте нова папка в споделянето на NETLOGON и й дайте име По подразбиране User.v2.

- Кликнете върху бутона начало, щракнете с десния бутон върху елемента компютър, изберете свойства, след това - Допълнителни системни параметри.

- В групата Потребителски профили кликнете върху бутона параметри, Отваря се диалогов прозорец. Потребителски профили със списък от профили, съхранени на компютъра.

- Изберете елемент Стандартен профил и кликнете върху копие.

- В полето Копирайте потребителския профил в въведете мрежовия път към папката по подразбиране на потребителския профил в Windows, създаден в стъпка 3. Например, въведете следния път:

\\<имя_сервера>\\ NETLOGON \\ Default User.v2

- В раздела Активирайте употребата кликнете върху бутона изменят, въведете името на групата Всички и щракнете върху бутона. добре.

- Кликнете върху бутона добреза да започнете да копирате профила.

- Излезте, след като копирането завърши.

Преобразуване на потребителски профил по подразбиране в потребителски потребителски профил в Windows 7, Windows Vista, Windows Server 2008 и Windows Server 2008 R2

Можете да конфигурирате стандартния местен потребителски профил като принудителен профил. В резултат на това ще се използва един централен профил за всички потребители. За да направите това, трябва да подготвите местоположението на задължителния профил, да копирате потребителския профил на местния потребител на това място и да конфигурирате местоположението на потребителския профил, така че да сочи към задължителния профил.

Не търсете Бога, не в камъка, а не в храма - търсете Бог в себе си. Търсещият, да, ще намери.

Повечето от проблемите със сигурността в последните версии на Windows бяха причинени от една от главните причини: повечето потребители пускаха Windows с администраторски права. Администраторите могат да направят нищо с компютър, работещ под Windows: инсталиране на софтуер, добавете устройството в обновите драйвера, инсталирате актуализацията, променя настройките на системния регистър, поддържан комунални услуги, както и да създавате и променяте потребителски акаунти. Въпреки факта, че това е много удобно, съществуването на тези права води до огромен проблем: всяка програма шпионин, внедрена в системата, може да работи и като администратор, и по този начин, може да причини огромни щети както към компютъра и всичко, което е свързано с него.

В Windows XP този проблем се опита да се реши, като се създаде второ ниво на сметки ограничени потребителикойто притежава само най-необходимите разрешителни, но има редица недостатъци. Windows Vista отново се опита да реши проблема. Това решение се нарича "Контрол на потребителските акаунти", която се основава на принципа на най-малко привилегирован потребител, Идеята е да се създаде ниво на сметка, което няма повече права, отколкото е било необходимо. При тези профили не е възможно да се правят промени в системния регистър и да се изпълняват други административни задачи. Контролът на потребителските акаунти се използва за уведомяване на потребителя, преди да направи промени, които изискват администраторски права. С появата на UAC моделът за контрол на достъпа се промени по такъв начин, че да помогне за смекчаване на последиците от злонамерен софтуер. Когато потребителят се опита да изпълни определени компоненти на системата или услугата, се появява диалоговият прозорец за управление на профила, който дава на потребителя избор дали да продължи действието, за да получи административни привилегии или не. Ако потребителят няма права на администратор, той трябва да предостави информацията за профила на администратора в съответния диалогов прозорец за изпълнение на необходимата програма. За да приложите настройките, UAC изисква само одобрение от администратора, така че неоторизирани приложения не могат да бъдат инсталирани без изричното съгласие на администратора. Тази статия детайлизира принципа на работа "Контрол на потребителските акаунти" в операционната система Windows 7

Официалните дефиниции на термините в този раздел на статията са заимствани от материала безопасност , публикуван на Microsoft Technet.

В сравнение с Windows Vista и Windows Server 2008, Windows 7 и Windows Server 2008 R2 имат следните подобрения във функционалността за контрол на потребителските акаунти:

- Броят на задачите, които обикновеният потребител може да изпълни без администратор, искащ потвърждение, се е увеличил;

- На потребител с права на администратор е разрешено да конфигурира нивото на UAC от "Контролни панели";

- Има допълнителни настройки на местната политика за сигурност, които позволяват на местните администратори да променят поведението на UAC съобщенията за местните администратори в режим на одобрение от администратора;

- Има допълнителни настройки на местната политика за сигурност, които позволяват на местните администратори да променят поведението на UAC съобщенията за обикновените потребители.

Повечето потребители не се нуждаят от такова високо ниво на достъп до компютъра и операционната система. Най-често потребителите не подозират, че са влезли като администратори, когато проверяват електронна поща, сърфират в интернет или пускат софтуера. Злонамерената програма, инсталирана от администратора, може да повреди системата и да засегне всички потребители. Поради факта, че UAC изисква одобрение от администратора на инсталацията, неразрешени приложения не могат да бъдат инсталирани автоматично без изричното съгласие на системния администратор.

Поради факта, че UAC позволява на потребителите да изпълняват приложения като обикновени потребители:

- ИТ отделите могат да бъдат сигурни за целостта на своята среда, включително системни файлове, регистрационни файлове за одит и системни настройки;

- Администраторите вече не трябва да прекарват много време, определяйки разрешения за задачи на отделни компютри;

- Администраторите получават по-ефективен контрол върху лицензирането на софтуер, тъй като те могат да осигурят инсталирането само на оторизирани приложения. Вече не се притесняват за възможни заплахи за своите мрежи поради нелицензиран или злонамерен софтуер.

Спецификации на UAC

Точка за достъп. Точките за достъп съдържат информация за сигурността на сесията за влизане, която указва потребителя, групите потребители и привилегиите. Операционната система използва идентификатор за достъп за контрол на достъпа до защитените обекти и контролира възможността на потребителя да изпълнява различни операции, свързани със системата, на локалния компютър. Точки за достъп УАС е специален вид признаци за достъп, които определят минималните привилегии, необходими за работа - привилегиите за интерактивен достъп по подразбиране за потребители на Windows в система с активиран UAC. Второто означение, точката за пълен достъп на администратора, има максималните позволени права за администраторския акаунт. Когато потребителят се регистрира, за този потребител е създаден ток за достъп. Обозначението за достъп съдържа информация за нивото на достъп, което се дава на потребителя, включително идентификатори за защита (SID).

Режим за одобрение от администратора. Режимът за одобрение от администратора е конфигурация за управление на потребителски акаунт, в която е създаден потребителски маркер за достъп за администратора. Когато администратор се регистрира на компютър с Windows, на администратора се възлагат две отделни идентификатори за достъп. Ако администраторът не използва режима на одобрение, администраторът получава само едно означение за достъп, което му дава достъп до всички ресурси на Windows.

Искане за съгласие. Искането за съгласие се показва, когато потребителят се опита да изпълни задача, която изисква права на администратор. Потребителят се съгласява или отказва, като кликне върху бутона "Да" или "Не".

Изисквания за удостоверяване. Заявката за идентификационни данни се показва за обикновените потребители, когато се опитват да изпълнят задача, за която се изисква достъп от администратора. Потребителят трябва да посочи името и паролата на профила, който е част от групата местни администратори.

Статията използва информацията от материала UAC процеси и взаимодействия , който описва технологията UAC

Управлението на потребителските акаунти (UAC) помага да се предотврати заразяването на компютъра ви от злонамерен софтуер, като помага на организациите да внедряват ефективно десктоп приложения.

С помощта на UAC, приложенията и задачите винаги започват в защитена зона от неадминистративен профил, ако администраторът дава права за административен достъп в системата.

Управляващият панел на UAC ви позволява да изберете една от следните четири опции:

- Уведомявай ме при всяка промяна в системата: такова поведение е налице във Vista - диалоговият прозорец UAC се показва всеки път, когато потребителят се опитва да извърши всяка промяна в системата (настройка на Windows, инсталиране на приложения и т.н.)

- Известявайте само когато приложенията се опитват да направят промени в системата: в този случай уведомлението не се показва, когато се правят промени в Windows, например чрез контролния панел и модулите.

- Уведоми ме само когато заявленията се опитват да направят промени в системата, без да използвате защитен работен плот: същото като т.2, с изключение на това, че напомнянето UAC се появява под формата на традиционна диалог, а не да се осигури режим на работния плот. Макар че това може да е удобно, ако използвате някои графични драйвери, които правят превключването между настолните компютри трудно, този режим е бариера за приложения, които имитират поведението на UAC.

- Никога не съобщавайте: Тази настройка напълно деактивира UAC.

UAC процеси и взаимодействия

Процесът на влизане в Windows 7

Следващата фигура показва как процеса на вход се различава от стандартния потребител.

От съображения за сигурност по подразбиране достъпът до системни ресурси и приложения, обикновени потребители и администратори се предоставя в режима на нормалния потребител. Когато потребителят се регистрира, за потребителя се създава ток за достъп. Обозначението за достъп съдържа информация за нивото на достъп, което е присвоено на потребителя, включително идентификатори за защита (SID).

Когато администраторът се регистрира, се създават две отделни потребителски означения: стандартен маркер за потребителски достъп и пълен идентификатор за достъп до администратор. Стандартният потребителски достъп съдържа същата потребителска информация, както пътеката за пълен администраторски достъп, но без администраторски права и SID. Стандартен маркер за потребителски достъп се използва за стартиране на приложения, които не изпълняват административни задачи. Стандартният потребителски достъп се използва само за показване на работния плот (explorer.exe). Explorer.exe е родителският процес, от който потребителят може да стартира други процеси, наследени от неговия идентификатор за достъп. В резултат на това всички приложения се стартират от името на нормален потребител, освен когато приложение изисква административен достъп.

Потребител, който е член на групата "Администратори" може да влезе в профила си, за да преглежда уеб страници и да чете съобщения по електронната поща, когато използва стандартния токселен потребителски достъп. Когато администраторът трябва да изпълни задача, която изисква административен потребителски токенинг от него, Windows 7 автоматично ще покаже известие за използване на административни права. Това известие се нарича заявка за удостоверяване и поведението му може да бъде конфигурирано посредством модула за местна защита на правилата (Secpol.msc) или груповите правила.

Всяко приложение, което изисква означение за администраторски достъп, трябва да се изпълнява със съгласието на администратора. Изключение е връзката между родителския и детския процес. Детейските процеси наследяват токена за потребителски достъп от родителския процес. И родителските, и детските процеси трябва да имат еднакво ниво на интеграция.

Windows 7 защитава процесите, като отбелязва нивата на интеграция. Нивата на интеграция се измерват чрез доверие. Приложения с висока степен на интеграция са приложения, изпълняващи задачи, които могат да променят системните данни. А приложенията с "ниска" интеграция са задачи, които потенциално могат да повредят операционната система. Приложения с по-ниско ниво на интеграция не могат да променят данни в приложения с висока степен на интеграция.

Когато обикновен потребител се опита да стартира приложение, което изисква означение за администраторски достъп, UAC изисква от потребителя да предостави административни данни.

UAC потребителски възможности

Когато UAC е активиран, функциите на потребителя са различни от тези на администратора в режим на одобрение от администратора. Има още по-безопасен начин за влизане в Windows 7 - създаване на основен акаунт с правата на нормален потребител. Работата като обикновен потребител ви позволява да увеличите степента на сигурност. Благодарение на вградения компонент за привилегии на UAC, обикновените потребители могат лесно да изпълняват административни задачи, като въвеждат данни от локалния администраторски акаунт.

Алтернативен начин да стартирате приложения от обикновен потребител е да стартирате приложения с повишени администраторски права. Използвайки вградения компонент за удостоверяване на UAC, членовете на местната група Администраторите могат лесно да изпълняват административни задачи, като предоставят одобрение на данни. По подразбиране вграденият компонент за идентификационни данни за администраторския профил в режим на одобрение се нарича искане за съгласие. Искането за идентификационни данни за UAC може да бъде конфигурирано чрез модула за локална политика за сигурност (Secpol.msc) или групови правила.

Искания за съгласие и заверка

С активиран UAC, Windows 7 изисква съгласието или идентификационните данни на влизането на местния администратор, преди да стартира програмата или задачата, което изисква пълен идентификатор за достъп до администратор. Това искане не гарантира, че шпионският софтуер може да бъде инсталиран в тих режим.

Искане за съгласие

Искането за съгласие се показва, когато потребителят се опита да изпълни задача, изискваща токенен идентификатор за достъп. По-долу е екранна снимка на искането за съгласие на UAC

Искане за потвърждение

Искането за идентификационни данни се показва, когато обикновен потребител се опита да стартира задача, изискваща токенен идентификатор за достъп. Тази заявка за обикновен потребител може да бъде конфигурирана с помощта на модула за местна защита (Secpol.msc) или групови правила. Заявката за идентификационни данни може да бъде конфигурирана и за администратори чрез промяна на правилата Контрол на потребителските акаунти: Поведението на искането за кота над администраторите в начина на одобрение от администратора със стойността Искане за потвърждение.

Следващата екранна снимка показва пример за заявка за пълномощник на UAC.

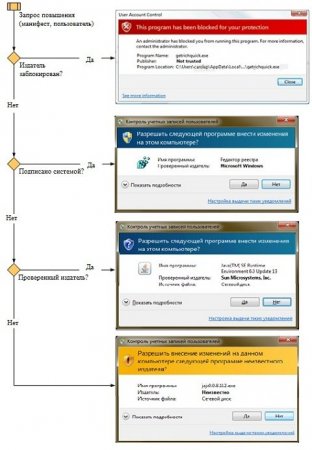

Искания за повишаване на UAC

Исканията за покачване на UAC са цветно кодирани за конкретни приложения, което позволява незабавна идентификация на потенциален риск за сигурността. Когато дадено приложение се опита да започне с администраторски пълен достъп, Windows 7 първо анализира изпълнимия файл, за да определи издателя. На първо място, приложенията са разделени на 3 категории издатели на изпълнимия файл: Windows 7, проверен издател (подписан), неизпитан издател (не е подписан). Следното изображение показва как Windows 7 определя кой цвят на искането за аксесоар да се покаже на потребителя.

Цветното маркиране на исканията за повишаване на правата е както следва:

- На червения фон се показва икона на екрана: приложението е блокирано чрез групови правила или е блокирано поради неизвестен издател.

- На син фон се показва златна икона на екрана: приложението е административно приложение на Windows 7, като например "Контролен панел".

- Синята екранна икона се показва на син фон: приложението е подписано и се доверява на локалния компютър.

- На жълтия фон се показва жълта икона на екрана: приложението не е подписано или подписано, но не се вярва на локалния компютър.

Заявките по време на изпълнение използват същите цветови кодове като диалоговите прозорци в Windows Internet Explorer 8.

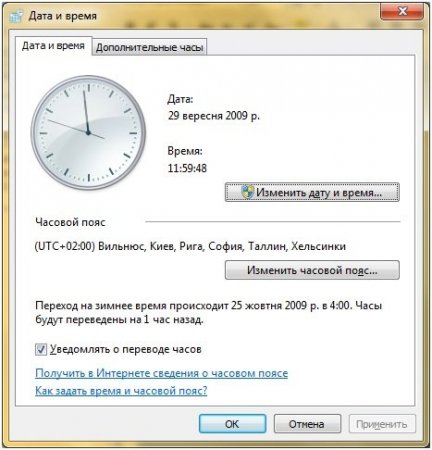

Значка за щит

Някои елементи "Контролни панели", като например "Дата и час" Комбинация от администраторски операции и обикновени потребители. Обикновените потребители могат да видят времето и да променят часовата зона, за да промените датата и часа на системата, е необходим знакът за пълен достъп на администратора. По-долу е екранна снимка на диалоговия прозорец "Дата и час" контролен панел.

Икона на екрана върху бутона "Промяна на датата и часа" показва, че този процес изисква пълен идентификатор за достъп до администратор и показва заявка за повишаване на правата на UAC.

Осигуряване на искане за увеличаване на правата

Процесът на повишаване на правата предоставя директни заявки за защита на работния плот. Исканията за съгласие и идентификационните данни се показват по подразбиране в Windows 7, за да се гарантира сигурността на системата. Само системните процеси могат да получат пълен достъп до безопасна работна среда. За да постигнете по-високо ниво на сигурност, препоръчваме ви да активирате контрола на потребителските акаунти за групови правила: Превключете на защитен работен плот, когато стартирате подканянето за кота.

Когато изпълнимите файлове искат кота, интерактивен десктоп, наричан също работния плот, превключва на защитен работен плот. Защитеният работен плот затъмнява работния плот на потребителя и показва изскачащ прозорец, в който потребителят трябва да реши да продължи задачата. Когато потребителят кликне върху бутона "Да" или "Не", работният плот се връща към работния плот на потребителя.

Злонамереният софтуер може да симулира защитен работен плот, но когато е активирана политиката за контрол на потребителските акаунти: поведението на подканянето за повишение за администраторите в режим на одобрение от администратора със стойността "Искане за съгласие" Злонамерената програма няма да може да получи по-високи права, дори ако потребителят кликне върху бутона "Да", Ако настройката за правила е настроена на "Искане за потвърждение"след това зловредният софтуер ще може да събира потребителски данни.

Защо не работи HDMI на лаптопа?

Защо не работи HDMI на лаптопа? Нощен трафик на мегафон: време, когато започне

Нощен трафик на мегафон: време, когато започне GPON Technology Rostelecom: описание, оборудване

GPON Technology Rostelecom: описание, оборудване