Si të kontrolloni portat e zëna në një kompjuter. Si të shihni portet e hapura në Linux.

Në emër të administratorit, në vijën e komandës, shkruani komandën e mëposhtme:

Netstat -ab

Meqenëse lista mund të jetë mjaft e madhe, është më mirë ta nxirrni të gjithë në një skedar. Për shembull, si kjo:

Netstat -ab > ports.txt

Do të jetë më e lehtë për të kërkuar në skedar.

Shpjegim i detajuar

Po, në përgjithësi, ka shumë programe për qëllime të tilla, çdo mur zjarri / mur zjarri mund ta shfaqë këtë. Epo, nëse duhet ta zgjidhni saktësisht problemin mjete standarde Windows OS, mund të përdorni programin e konsolës netstat.

Është i përshtatshëm për t'u përdorur me tastin -b (netstatn -b), në këtë mënyrë do të shfaqet një listë jo vetëm e porteve të hapura, por do të tregohen edhe aplikacionet që përdorin këto porte, si dhe lidhjet aktive, adresat e rrjetit(të brendshme dhe të jashtme) me portet e rrjetit, identifikuesit e proceseve që përdorin një port të caktuar (PID) dhe emrat e tyre.

Në përgjithësi, unë ju këshilloj të lexoni ndihmën për këtë mjet duke shtypur në tastierë (aka cmd) netstat /? Ka shumë informacione të dobishme të shkruara, duke përfshirë çelësat, me të cilët mund të detajoni listat e daljes së informacionit jo vetëm nga portat e rrjetit.

Shfaqja e statistikave të protokollit dhe aktuale lidhjet e rrjetit TCP/IP.

NETSTAT [-a] [-b] [-e] [-n] [-o] [-p protokoll] [-r] [-s] [-v] [interval]

A Shfaq të gjitha lidhjet dhe portat në pritje.

-b Shfaq ekzekutuesin e përfshirë në krijimin e çdo lidhjeje, ose portin që është në pritje. Ndonjëherë ekzekutuesit e njohur përmbajnë shumë komponentë të pavarur. Pastaj shfaqet sekuenca e komponentëve të përfshirë në krijimin e lidhjes, ose porta e pritjes. Në këtë rast, emri i ekzekutuesit është më poshtë në kllapa, sipër është komponenti që thërret dhe kështu me radhë derisa të arrihet TCP/IP. Vini re se kjo qasje mund të zgjasë shumë dhe kërkon leje të mjaftueshme.

-e Shfaq statistikat Ethernet. Mund të përdoret së bashku

me opsionin -s.

-n Shfaq adresat dhe numrat e portave në formatin numerik.

-o Shfaq ID-në e procesit (ID) të procesit të çdo lidhjeje.

-p protokolli Shfaq lidhjet për protokollin e specifikuar nga ky

parametri. Vlerat e vlefshme janë TCP, UDP, TCPv6 ose UDPv6.

Përdoret në lidhje me opsionin -s për të shfaqur statistikat

sipas protokolleve. Vlerat e vlefshme: IP, IPv6, ICMP, ICMPv6,

TCP, TCPv6, UDP ose UDPv6

-r Shfaq përmbajtjen e tabelës së rrugës.

-s Shfaq statistikat sipas protokollit. E paracaktuar

të dhënat e shfaqura për IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP

dhe UDPv6. Opsioni -p ju lejon të specifikoni një nëngrup të prodhimit

të dhëna.

-v Kur përdoret me opsionin -b, shfaq sekuencën e komponentëve të përfshirë në krijimin e lidhjes ose portin në pritje për të gjithë skedarët e ekzekutueshëm.

intervali Rishfaq statistikat në intervalin e caktuar.

intervali kohor në sekonda. Për të ndaluar daljen e të dhënave

shtypni CTRL+C. Nëse parametri nuk është vendosur, informacion rreth

konfigurimi aktual shfaqet një herë.

Nëse ka ende një mundësi, atëherë është më mirë të përdoret programet e palëve të treta sepse është më i përshtatshëm. Për shembull mjeti tcpview Mark Russinovich do të tregojë informacion të detajuar rreth portet e rrjetit, ndërsa në kohë reale do të monitorojë edhe të gjitha këto.

Përcaktimi se cili aplikacion është duke zënë (dëgjuar) një port të caktuar nuk kërkohet shpesh. Zakonisht nevoja diktohet nga gabimet në aplikacionet e instaluara. Më shpesh, këto janë Skype, VMWare dhe ndërtime të zhvilluesve të uebit, të tilla si XAMPP ose OpenServer.

Ju mund të përdorni aplikacione të tilla si SysInternals Process Explorer, Sysinternals TCPView, Nirsoft CurrPorts për të gjetur aplikacione që zënë portat. Sidoqoftë, në kohën e duhur, ato thjesht mund të mos jenë pranë, dhe këtu përbërësit e integruar të Windows do të vijnë në shpëtim.

Windows përfshin programin e konsolës netstat. Nëse e ekzekutoni me opsionin /?, do të shihni se ai synon të shfaq statistikat dhe lidhjet aktive të protokollit TCP / IP, si dhe listën e plotë opsionet e saj: Nga kjo listë, ne jemi të interesuar kryesisht për këto:

- -a Shfaq të gjitha lidhjet dhe portat në përdorim.

- -o - shfaq identifikuesin numerik të procesit përgjegjës për një lidhje të veçantë (ID e procesit, ose thjesht PID).

- -n tregon mjeti netstat shfaq adresat e vërteta IP dhe vlerat e porteve dixhitale në vend të emrave DNS dhe pseudonimeve të zakonshme. Në disa raste kjo mund të jetë e dobishme.

Ekzekutoni netstat me komandën

Netstat -ao

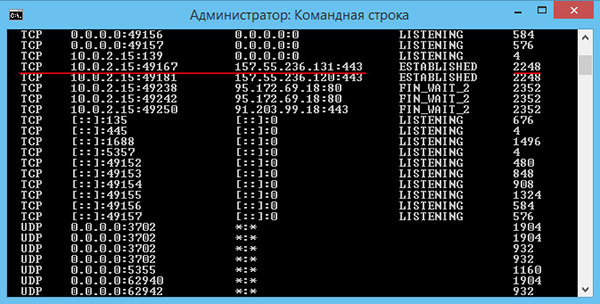

Prodhimi im duket si ky:

Në listën e shfaqur, ne po kërkojmë një rresht që përmend përdorimin e numrit të portës 5037 në kompjuterin tonë 127.0.0.1. Ky është rreshti 11 nga lart. Në kolonën e fundit, shohim se porti përdoret nga aplikacioni me id=8768. E shkëlqyeshme, le të zbulojmë se kush është!

Pa lënë vijën e komandës, mund të zbuloni shpejt se çfarë është procesi 8768.

lista e detyrave | gjeni "8768"

Siç thotë dalja e komandës, fajtori ynë është

Konsola adb.exe 8768 3 8 336 KB

Në fakt, detyra është zgjidhur. Aplikimi ose duhet të përfundojë ose të rrëzohet. Për këtë na duhet një kontrollues Detyrat e Windows, të gjithë mund ta përdorin atë.

Nga rruga, "Task Manager" do t'ju ndihmojë gjithashtu të identifikoni aplikacionin me numrin e procesit të tij. Hapni Task Manager duke shtypur CTRL+SHIFT+ESC, shkoni te skeda "Proceset". Nga menyja View, zgjidhni Zgjidh kolonat dhe kontrolloni kolonën PID: Procesi i dëshiruar mund të gjendet nga vlera e kësaj kolone.

Nëse porti është i hapur, kjo do të thotë që një program (për shembull, një shërbim) e përdor atë për të komunikuar me një program tjetër nëpërmjet internetit ose në sistemi lokal. Për të parë se cilat porte janë të hapura në sistemin tuaj Linux, mund të përdorni komandën netstat. Dalja do të tregojë të gjitha shërbimet dhe portat dhe adresat IP në të cilat po dëgjojnë.

sudo netstat -ntulp Lidhje aktive në internet (vetëm serverë)

Proto Recv-Q Send-Q Adresa Lokale Adresa e huaj Shteti PID/Emri i programit

tcp 0 0 0.0.0.0:139 0.0.0.0:* DËGJO 2392/smbd

tcp 0 0 0.0.0.0:9518 0.0.0.0:* DËGJO 2894/skype

tcp 0 0 0.0.0.0:8080 0.0.0.0:* LISTEN2896/vlc

tcp 0 0 127.0.0.1:3493 0.0.0.0:* DËGJO 2467/upsd

...

- -l ose --dëgjim - shikoni vetëm portet e dëgjimit

- -p ose --program - tregoni emrin e programit dhe PID-in e tij

- -t ose --tcp tregojnë portat tcp

- -u ose --udp tregojnë portet udp

- -n ose --numerike tregoni adresat ip në formë numerike

Metoda 2 lsof

Shërbimi lsof ju lejon të shikoni të gjitha lidhjet e hapura në sistem, përfshirë ato të rrjetit, për këtë ju duhet të përdorni opsionin i.

dhcpcd 2136 root 6u IPv4 4986 0t0 UDP *:bootpc

hamachid 2323 root 8u IPv4 5587 0t0 TCP 192.168.1.2:35445->212.118.234.65:https (I THEMELIKUAR)

smbd 2392 root 27u IPv6 5624 0t0 TCP *:microsoft-ds (LISTEN)

sshd 2421 root 3u IPv4 6196 0t0 TCP *:ssh (LISTEN)

upsd 2467 nut 4u IPv4 6235 0t0 TCP comm-app.local:nut (LISTEN)

Një shembull tjetër, le të shohim se cilat procese funksionojnë me portin 80:

sudo lsof -i | grep 80

ntpd 2213 rrënjë 23u IPv6 5422 0t0 UDP :ntp

ntpd 2213 rrënjë 27u IPv6 5598 0t0 UDP :ntp

skype 2894 serigy 87u IPv4 7080 0t0 TCP *:9518 (LISTEN)

kromi 3114 sergiy 122u IPv4 31904 0t0 TCP 192.168.1.2:47804-> srv118-131-240-87.vk.com:https (I KRYER)

Metoda 3. nmap

Nmap është një skaner i fuqishëm i rrjetit i krijuar për të skanuar dhe depërtuar hostet në distancë, por asgjë nuk ju pengon ta drejtoni atë në kompjuterin tuaj lokal:

Nisja e Nmap 6.47 (http://nmap.org) në 2015-08-02 17:27 EEST

Raporti i skanimit nmap për localhost (127.0.0.1)

Pritësi është i hapur (vonesa 0,00036 sekonda).

Adresa të tjera për hostin lokal (të pa skanuar): 127.0.0.1 127.0.0.1 127.0.0.1 127.0.0.1 127.0.0.1 127.0.0.1

Regjistrimi rDNS për 127.0.0.1: comm-app.local

Nuk shfaqet: 995 porte të mbyllura

SHËRBIMI SHTETËROR PORTI

22/tcp hapur ssh

139/tcp hapur netbios-ssn

445/tcp hapur microsoft-ds

3493/tcp arrë e hapur

8080/tcp hap http-proxy

Nmap e përfunduar: 1 adresë IP (1 host lart) skanuar në 0,10 sekonda

Nëse dëshironi të shihni se cilat porte në një kompjuter janë të disponueshme nga jashtë, Nmap është gjithashtu i dobishëm këtu. Nëse kompjuteri është server publik, atëherë rezultati ka shumë të ngjarë të mos ndryshojë nga një skanim lokal, por në kompjuter në shtëpi gjithçka është pak më ndryshe. Opsioni i parë - përdoret një ruter dhe vetëm portet e ruterit do të jenë të dukshme për rrjetin, një prag tjetër mbrojtjeje mund të jetë serveri NAT i ofruesit. Teknologjia NAT lejon shumë përdorues të ndajnë të njëjtën adresë IP të jashtme. Dhe kështu, për të parë portet e jashtme të hapura, së pari zbulojmë adresën e jashtme ip, për besueshmëri do të përdorim shërbimin në internet:

nmap178.93.149.50

Si rezultat, ne mund të marrim port i hapur 80 serverë ueb, ose edhe 21 - server skedari, të cilin nuk e instaluam, këto porte janë të hapura nga ruteri, 80 është për ndërfaqen në ueb dhe 21 për mund të përdoret për të përditësuar firmuerin. Dhe gjithashtu nuk mund të merrni fare rezultate, kjo do të thotë që të gjitha portet janë të mbyllura ose një sistem mbrojtjeje nga ndërhyrjet IDS është instaluar në server.

Cilat janë portat e kompjuterit? Sipas parimit të funksionimit, portet kompjuterike janë të krahasueshme me portet reale, të njëjtat që janë në shumicën e qyteteve me infrastrukturë transporti ujor. Nga ky këndvështrim, një kompjuter mund të krahasohet me një qytet me shumë porte, dhe software- me anije ose mallra (ndonjëherë të rrezikshme). Dallimi midis portave të ujit dhe kompjuterit, përveç qëllimit në vetvete, është gjithashtu se anijet, nëse madhësitë e tyre lejojnë, mund të hyjnë në porte të ndryshme dhe programet mund të lidhen vetëm me porte dhe vetëm me ato të caktuara.

Për shembull, shfletuesit priren të përdorin gjithmonë portin numër 80, ndërsa klientët e postës mund të lidhet me dy porte në të njëjtën kohë, e 25-ta për dërgimin e letrave, e 110-ta për marrjen.

Ju mund të kontrolloni në mënyrë të pavarur se cili port është i zënë dhe nga cili program. Nuk është e vështirë. NË Dritaret për këtë, ju mund të përdorni softuer të specializuar si TCPView ose mjetet e integruara të sistemit - i plotfuqishëm linja e komandës. Në rastin e fundit, duhet të filloni tastierën me të drejtat e administratorit dhe të futni komandën e mëposhtme në dritare:

netstat /?

Kjo do të shfaqet përshkrim i përgjithshëm komandat dhe një listë opsionesh të disponueshme. Pra, duke përdorur komandën netstat, të plotësuar me tastin -a, do të hapet një listë me emrat e të gjitha lidhjeve, çelësi -o do të sigurojë akses në identifikuesin e secilit proces, çelësi -b do të shfaqë skedarin e ekzekutueshëm të përfshirë në organizimi i lidhjes, që në fakt është detyra jonë. Mund të shkruani gjithashtu netstat -N për të parë numrat dhe adresat e porteve. Çelësat mund të kombinohen nëse doni të dini më shumë detaje rreth portit.

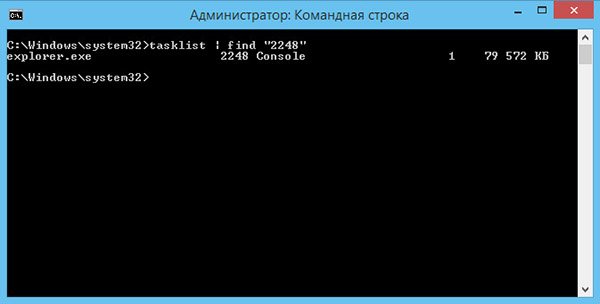

Për shembull, për të parë një listë të lidhjeve aktive, burimin, adresat lokale dhe të jashtme, ID-në dhe statusin, shkruani netstat -a -n -o. Për të zbuluar se cilit skedar i përket, për shembull, ID 2248, thjesht duhet të zgjeroni komandën e hyrjes duke shtuar çelësin -b. Përndryshe, mund të përdorni edhe një komandë tjetër:

lista e detyrave | gjeni "2248"

Kjo eshte e gjitha. Tani e dini se si të zbuloni se cili aplikacion në Windows po përdor cilin port.

Si të skanoni një kod QR me një iPhone

Si të skanoni një kod QR me një iPhone Smartphone Samsung GT I8160 Galaxy Ace II: rishikime dhe specifikime

Smartphone Samsung GT I8160 Galaxy Ace II: rishikime dhe specifikime Si të skanoni një kod QR me një iPhone

Si të skanoni një kod QR me një iPhone Gjithçka rreth shërbimit Zvooq për Tele2

Gjithçka rreth shërbimit Zvooq për Tele2