Kako preveriti zasedena vrata na računalniku. Kako si ogledate odprta vrata v Linuxu.

V imenu skrbnika vnesite naslednji ukaz v ukazno vrstico:

Netstat -ab

Ker je seznam lahko precej velik, je bolje, da celotno stvar postavite v nekaj datotek. Na primer:

Netstat -ab\u003e ports.txt

V datoteki bo lažje iskanje.

Podrobna razlaga

Da, na splošno so programi za takšne namene dokončani, lahko ga prikaže požarni zid / požarni zid. No, če morate rešiti težavo s standardnimi orodji za Windows OS, lahko uporabite program konzole netstat.

Primerno je uporabljati s ključem -b (netstatn -b), pri tem pa prikažejo ne le odprta vrata, temveč tudi aplikacije, ki uporabljajo ta vrata, kot tudi aktivne povezave, omrežne naslove (notranje in zunanje) z omrežnimi vmesniki, identifikatorje procesov s specifičnim pristaniščem (PID) in njihovimi imeni.

Na splošno vam svetujem, da preberete pomoč o tej pripomočki s tipkanjem netstat / v konzoli (znana tudi pod imenom cmd). Obstaja veliko uporabnih informacij, ki so napisane, vključno s ključi, s katerimi lahko izpisate sezname podatkov ne samo v omrežnih vratih.

Prikaže statistiko protokola in trenutne omrežne povezave TCP / IP.

NETSTAT [-a] [-b] [-e] [-n] [-o] [-p protokol] [-r] [-s] [-v] [interval]

A Prikaže vse povezave in pristanišča v teku.

-b Prikaže izvršljivo datoteko, ki sodeluje pri ustvarjanju vsake povezave ali čakalnega pristanišča. Včasih znane izvedljive datoteke vsebujejo več neodvisnih komponent. Nato se prikaže zaporedje elementov, ki sodelujejo pri ustvarjanju povezave ali čakalnega pristanišča. V tem primeru je ime izvedljive datoteke v oklepajih od spodaj navzgor, na vrhu je komponenta, ki jo kliče, in tako naprej, dokler se ne doseže TCP / IP. Upoštevajte, da lahko ta pristop traja dolgo in zahteva zadostna dovoljenja.

- Prikaz statistike Ethernet. Uporablja se lahko skupaj.

z možnostjo -s.

-n Prikaz naslovov in številk vrat v številski obliki.

-o Prikaže ID vsakega postopka povezave.

-p protokol Prikaže povezave za določen protokol.

po parametru. Veljavne vrednosti so TCP, UDP, TCPv6 ali UDPv6.

Uporablja se pri možnosti -s za prikaz statistike.

s protokoloma. Veljavne vrednosti: IP, IPv6, ICMP, ICMPv6,

TCP, TCPv6, UDP ali UDPv6

-r Prikaz vsebine tabele poti.

-s Prikaže statistiko po protokolu. Privzeto

podatki so prikazani za IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP

in UDPv6. Možnost -p vam omogoča, da podate podmnožico izhoda.

podatkov.

-v Če se uporablja z opcijo -b, prikaže zaporedje elementov, ki so vključeni v povezavo, ali čaka pristanišče za vse izvršljive datoteke.

interval Ponovljeni izhod statističnih podatkov skozi navedeno

Časovni razpon v sekundah. Zaustavitev izhoda podatkov

Pritisnite CTRL + C. Če parameter ni naveden, se informacije o

Trenutna konfiguracija se prikaže enkrat.

Če je še vedno na voljo, je bolje uporabiti programe tretjih oseb, ker je bolj priročno. Na primer, pripomoček Tcpview Mark Russinovich bo prikazal podrobne informacije o omrežnih pristaniščih, v realnem času pa bo tudi to spremljal.

Ni pogosto potrebno določiti, katera aplikacija zavzema (posluša) določeno pristanišče. Običajno je treba narekovati napake v nameščenih aplikacijah. Najpogosteje je Skype, VMWare in sklopi spletnih razvijalcev, kot sta XAMPP ali OpenServer.

Če želite najti aplikacije, ki zasedajo pristanišča, lahko uporabite aplikacije, kot so Process Explorer, Sysinternals TCPView, Nirsoft CurrPorts. Vendar pa ob pravem času preprosto ne pridejo v stik, in tu bomo prišli do integriranih komponent sistema Windows.

V operacijskem sistemu Windows je vključena pripomočka za končno omrežje netstat. Če jo zaženete s parametrom /?, Boste videli, da je prikazana statistika in aktivne povezave TCP / IP, pa tudi popoln seznam njenih možnosti: s tega seznama nas zanimajo predvsem:

- -a - prikaži vse uporabljene priključke in vrata.

- -o - prikaže številčni identifikator procesa, ki je odgovoren za določeno povezavo (ID procesa ali preprosto PID).

- -n - pove utility netstat za prikaz dejanskih ip naslovov in številskih vrednosti vrat, namesto iz imen DNS in skupnih vzdevkov. V nekaterih primerih je to lahko koristno.

Zaženite ukaz netstat

Netstat -ao

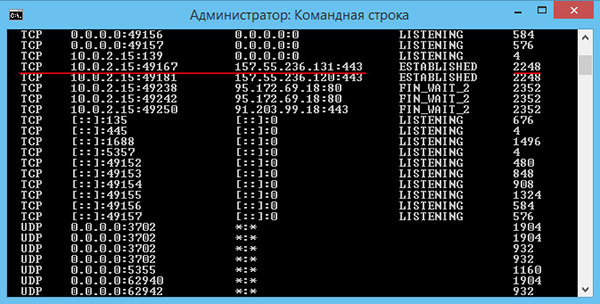

Moj zaključek izgleda takole:

V izhodnem seznamu poiščite vrstico, ki na računalniku omenja vrata 12737.0.0.1 s številko 5037. To je zgornja vrstica 11. V zadnjem stolpcu vidimo, da pristanišče uporablja aplikacijo z id = 8768. Odlično, ugotoviva, kdo je!

Ne da bi zapustili ukazno vrstico, lahko hitro ugotovite, kateri proces je 8768.

tasklist | najdi "8768"

Kot rezultat podatkov iz ukaza, naš krivec

adb.exe 8768 Konzola 3 8 336 KB

Pravzaprav je naloga Rushen. Aplikacija mora biti dokončana ali zavrnjena. Za to potrebujemo Windows Task Manager, vsakdo ga lahko uporabi.

Mimogrede, "Upravitelj opravil" bo pomagal tudi določiti aplikacijo po njeni številki procesa. Zaženite upravitelja opravil s pritiskom na CTRL + SHIFT + ESC, pojdite na kartico »Procesi«. V meniju »Pogled« izberite »Izberi stolpce« in označite stolpec PID: želeni postopek lahko najdete z vrednostjo tega stolpca.

Če je vrata odprta, to pomeni, da ga neki program (na primer storitev) uporablja za komuniciranje z drugim programom prek interneta ali v lokalnem sistemu. Če si želite ogledati, katera vrata so odprta v vašem sistemu Linux, lahko uporabite ukaz netstat. Izhod bo prikazal vse storitve in vrata in IP naslove, ki jih posluša.

sudo netstat -ntulp Aktivne internetne povezave (samo strežniki)

Proto Recd-Q Send-Q Lokalni program PID / Ime programa

tcp 0 0 0.0.0.0:139 0.0.0.0:* SEZNAM 2392 / smbd

tcp 0 0 0.0.0.0:9518 0.0.0.0:* SEZNAM 2894 / skype

tcp 0 0 0.0.0.0:8080 0.0.0.0:* SEZNAM 2896 / vlc

tcp 0 0 127.0.0.1 天 493 0.0.0.0:* SLIKA 2467 / povečanje

...

- -l ali -listing - glej le vrata, ki jih poslušate.

- -p ali -program - prikaži ime programa in njegov PID

- -t ali -tcp prikaži tcp pristanišča

- -u ali -udp prikaži pristanišča

- -n ali -numerični prikaz ip naslovov v številski obliki

Metoda 2, lsof

Pripomoček lsof vam omogoča ogled vseh odprtih povezav v sistemu, vključno z omrežnimi povezavami. Za to uporabite možnost i.

dhcpcd 2136 root 6u IPv4 4986 0t0 UDP *: bootpc

hamachid 2323 root 8u IPv4 5587 0t0 TCP 192.168.1.2.735445-\u003e 212.118.234.65:https (ESTABLISHED)

smbd 2392 root 27u IPv6 5624 0t0 TCP *: microsoft-ds (LISTEN)

sshd 2421 root 3u IPv4 6196 0t0 TCP *: ssh (LISTEN)

upsd 2467 matica 4u IPv4 6235 0t0 TCP comm-app.local: matica (LISTEN)

Drug primer, glej, kateri procesi delujejo s pristaniščem 80:

sudo lsof -i | grep 80

ntpd 2213 root 23u IPv6 5422 0t0 UDP: ntp

ntpd 2213 root 27u IPv6 5598 0t0 UDP: ntp

skype 2894 serigy 87u IPv4 7080 0t0 TCP *: 9518 (LISTEN)

krom 3114 sergiy 122u IPv4 31904 0t0 TCP 192.168.1.2:47804-\u003esrv118-131-240-87.vk.com:https (ESTABLISHED)

Metoda 3. nmap

Nmap je zmogljiv omrežni optični bralnik, namenjen skeniranju in pentestiranju oddaljenih spletnih mest, vendar vam nič ne preprečuje, da bi ga poslali v svoj lokalni računalnik:

Zagon Nmap 6.47 (http://nmap.org) na 2015-08-02 17:27 EEST

Poročilo o skeniranju Nmap za localhost (127.0.0.1)

Host je gor (zakasnitev 0.00036s).

Drugi naslovi lokalnega gostitelja (niso skenirani): 127.0.0.1 127.0.0.1 127.0.0.1 127.0.0.1 127.0.0.1 127.0.0.1

zapis rDNS za 127.0.0.1: comm-app.local

Ni prikazano: 995 zaprtih pristanišč

DRŽAVA PRISTANIŠČA

22 / tcp odprite ssh

139 / tcp odprta netbios-ssn

445 / tcp odprite microsoft-ds

3493 / tcp odprta matica

8080 / tcp odpreti http proxy

Nmap done: 1 naslov IP (1 host up), optično prebran v 0.10 sekundah

Če želite videti, katera vrata na vašem računalniku so dostopna od zunaj, je tukaj uporabna tudi Nmap. Če je računalnik javno dostopen strežnik, se rezultat verjetno ne razlikuje od lokalnega skeniranja, toda na domačem računalniku je vse malo drugačno. Prva možnost je uporaba usmerjevalnika in samo vrata pri usmerjevalniku bodo vidne v omrežju, zaščitni prag drugega ponudnika pa lahko strežnik NAT ponudnika. NAT omogoča več uporabnikom, da uporabljajo isti zunanji IP-naslov. Tako, da si ogledamo odprta zunanja vrata, najprej ugotovimo zunanji ip naslov, za zanesljivost pa uporabljamo spletno storitev:

nmap 178.93.149.50

Posledično lahko dobimo odprt spletni strežnik 80 ali celo 21 - datotečne strežnike, ki jih nismo namestili, ta vrata odpre usmerjevalnik, 80 - za spletni vmesnik, 21 pa lahko uporabite za posodobitev vdelane programske opreme. In še vedno ni mogoče prejeti rezultatov, to pomeni, da so vrata zaprta ali pa je sistem strežnikov IDS nameščen na strežniku.

Kaj so računalniška vrata? Po načelu delovanja so računalniška pristanišča primerljiva z dejanskimi pristanišči, ki jih imajo večina mest s infrastrukturo za vodni promet. S tega vidika lahko računalnik primerjamo z mestom s številnimi pristanišči in programsko opremo z ladjami ali tovorom (včasih nevarno). Razlika med vodo in računalniškimi pristanišči, poleg samega cilja, je tudi, da lahko ladje, če njihove dimenzije omogočajo, vstopijo v različna pristanišča, programi pa se lahko priključijo samo na pristanišča in le na določene.

Na primer, brskalniki praviloma vedno uporabljajo pristanišče pod 80. številko, medtem ko se lahko poštni odjemalci hkrati povezujejo z dvema vratoma, 25. - za pošiljanje črk, 110. - za prejemanje.

Lahko neodvisno preverite, katera vrata so zasedena in kateri program. To je enostavno. V Windows Če želite to narediti, lahko uporabite specializirano programsko opremo, kot je TCPView, ali vgrajena orodja sistema - vsestranski ukazni vrstici. V slednjem primeru morate konzolo zagnati s skrbniškimi pravicami in v oknu vnesti naslednji ukaz:

netstat /?

To bo prikazalo splošen opis ukaza in seznam razpoložljivih parametrov. Torej, z uporabo ukaza netstat, ki je dopolnjen s stikalom -a, odpre seznam z imeni vseh povezav, preklop -o omogoča dostop do identifikatorja vsakega procesa, pri čemer -b stikalo prikazuje izvedljivo datoteko, ki je vključena v povezovalno organizacijo, kar je naša naloga. Lahko tudi vnesete netstat -N, da si ogledate številke in naslove vrat. Ključe lahko združite, če potrebujete več podrobnosti o pristanišču.

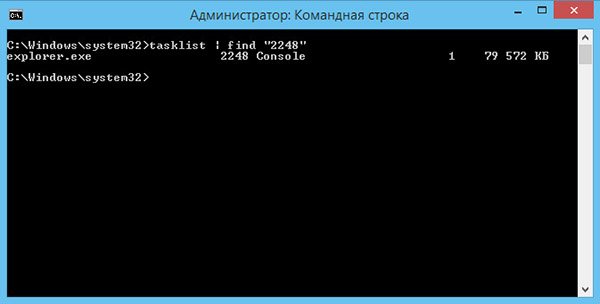

Na primer, če si želite ogledati seznam aktivnih povezav, vir, lokalne in zunanje naslove, identifikator in stanje, morate vnesti netstat -a -n -o. Če želite izvedeti, katero datoteko pripada, na primer ID 2248, morate samo razširiti ukaz za vnos, tako da dodate ključ -b. Lahko pa uporabite še en ukaz:

tasklist | najdi "2248"

To je vse. Zdaj veste, kako ugotoviti, katera aplikacija uporablja katero pristanišče v operacijskem sistemu Windows.

Zakaj laptop visi in kaj storiti

Zakaj laptop visi in kaj storiti Internetna povezava z oddaljenim namizjem

Internetna povezava z oddaljenim namizjem Kako povečati glasnost zvoka na računalniku ali prenosnem računalniku - navodila po korakih

Kako povečati glasnost zvoka na računalniku ali prenosnem računalniku - navodila po korakih