Намерете паролата за профила. UserLevel2system и научете паролата на администраторския акаунт

Повишаване на привилегии в системата чрез sploitov KiTrap0d, както и изтегляне на администраторската парола, използвайки PwDump и L0phtcrack.

Така че ще изложа същността на въпроса. Ние представляваме много запознат ситуация (за студенти и секретари) администраторския акаунт е заключен с парола употреба криви А, и ние сме в една нормална (гост) сметка. Без да знае паролата или има администраторски права, ние не може да се порови на работния плот на администратора (като «C: \\ Users \\ администратор» - Достъпът е отказан), не можем да променим папките Program Files и Windows ... - и наистина имаме нужда! Какво трябва да направя?

1. KiTrap0D завинаги! - ние повишаваме привилегиите до системата

В началото на 2010 г. хакерът T. Ormandy публикува 0-дневна уязвимост, която позволява да се увеличат привилегиите във всяка версия на Windows. Това sploit KiTrap0d получава името и настоящи базите данни на анти-вирусни, изброени в Win32.HackTool тип раздел ( "хакване инструменти").

Описание на уязвимостта от първата ръка може да се прочете на адрес: http://archives.neohapsis.com/archives/fulldisclosure/2010-01/0346.html

Така че, деактивираме антивирусната програма (добре, вярваш ми!). След това изтеглете файловете от моите документи в https://www.box.net/shared/1hjy8x6ry3 (парола нагъва - така че антивирусът не се кълне) или погледнете на сайта http://exploit-db.com по име на Тавис Орманди. Компилираният файл се състои от 2 файла: библиотеката vdmexploit.dll и изпълнимия файл vdmallowed.exe. С кликване върху Търсейки-Schnick sploit започва и отваря ред cmd.exe командния с системни привилегии NT ОРГАН \\ SYSTEM!

И сега, както казват те, знамето е във вашите ръце! Като имате такива права, можете да копирате необходимите файлове, да намерите ценна информация ...

2. Разпознайте паролата за администраторския акаунт

..., но все пак ще бъде много по-полезно да научите паролата на администратора.

Паролата за профила ви в Windows се съхраняват като хешове в специални клонове на HKLM \\ SAM и HKLM \\ сигурност, както и достъп до администраторите дори затворени. Съответните файлове за сигурност на профила база данни Мениджър намира в папка% SystemRoot% на \\ system32 \\ довереник в досиетата Сам и система, но ги копирате точно както го прави, обаче, не повече за това по-късно. Ето защо е толкова важно да получим системни права.

Ще говоря за два подхода за получаване на известна парола. Едното засяга, както вероятно разбирате, регистъра - пакет от пароли. Вторият подход, както съветва капитанът, е да се получи SAM файл.

2. Метод 1: Изхвърлете паролите

Ще използваме известната полезност pwdump, която можете да изтеглите от Моите документи в https://www.box.net/shared/9k7ab4un69 (парола нагити). Превключете на командния ред cmd.exe със системни разрешения и изпълнете pwdump.

В командата

C: \\ pwdump.exe localhost\u003e C: \\ pass_dump.txtпомощната програма ще възстанови изхвърлянето на пароли в файл.

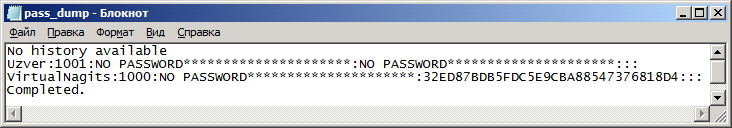

Например pass_dump.txt може да изглежда така:

Няма история на разположение Uzver: 1001: няма парола *********************: няма парола ***************** **** ::: VirtualNagits: 1000: няма парола *********************: 32ED87BDB5FDC5E9CBA88547376818D4 ::: Завършен.

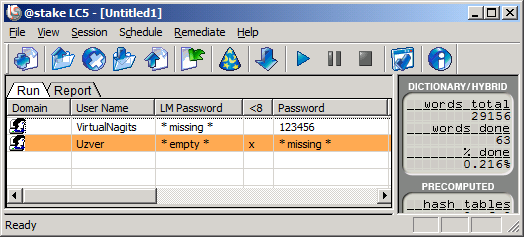

Очевидно е, че Uzver - обикновен потребител, не са защитени с парола, и VirtualNagits - администратор и е хеш на паролата си.

Ще използвам програмата l0phtcrack за пример. Кликнете тук, за да изтеглите качулката. www.l0phtcrack.com/.

Започвайки с Windows NT 3.1 (27 юли 1993 г.), паролите се съхраняват в т.нар. NTLM-хеш. За съжаление програмата l0phtcrack ще се съгласи да атакува хетширанията на NTLM само след регистриране / закупуване на софтуера. Между другото, инсталацията трябва да се стартира с администраторски права - поне. Затова инсталационният файл се изпълнява от под cmd.exe с правата на System.

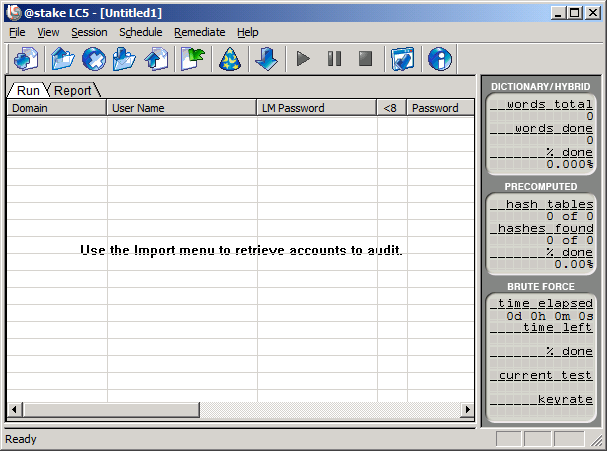

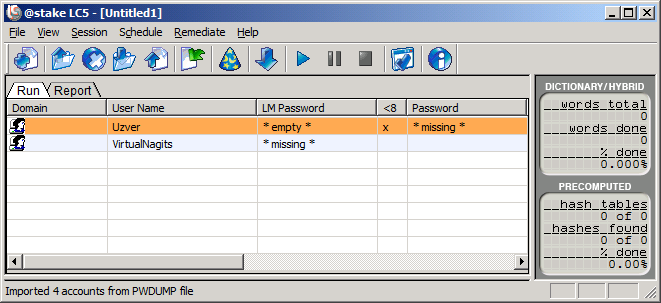

Така че, имам инсталиран и регистриран l0phtcrack v5.04 и pass_dump.txt:

В програмата l0phtcrack натиснете бутона за импортиране:

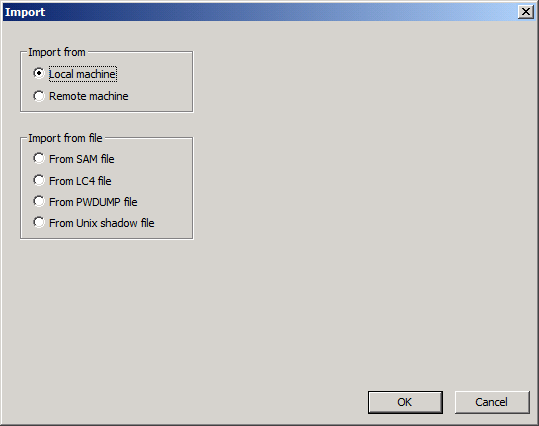

Изберете импортирането от PWDUMP файла (От PWDUMP файл), посочете нашия pass_dump.txt.

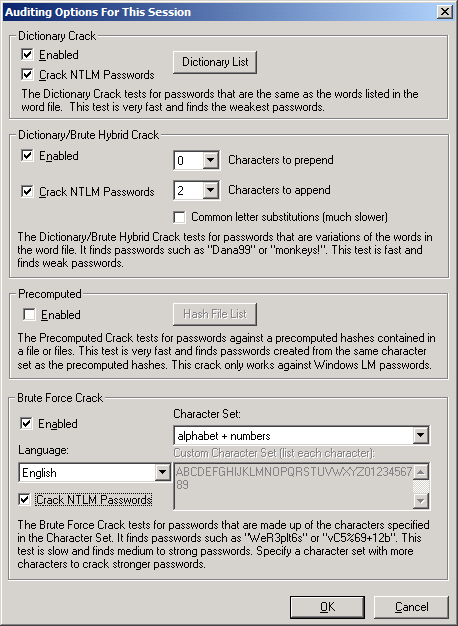

Сега е необходимо в опциите да се отбележи разпадането на NTLM пароли:

Потвърдете избора, като кликнете върху OK и кликнете върху Begin Audit.

Има! Създадена е умна парола "123456" администратор!

2. Метод 2. Получаваме пароли от файла SAM.

По принцип не можете да копирате файла SAM от C: \\ windows \\ system32 \\ config \\ дори в СИСТЕМА, защото те са "заети от друго приложение". Мениджърът на задачите не ви помага, защото ако дори откриете виновния, който е отговорен за процеса на мениджъра на профила за защита, не можете да го завършите, защото това е системен процес. По принцип всички от тях се копират чрез диск за зареждане, в който случай дори не се нуждаем от администраторски права. Но често в ръцете на никоя LiveCD ...

Това е много добре описано в уебсайта

инструкция

Рестартирайте компютъра. По време на зареждането на системата, натиснете F8 на клавиатурата няколко пъти, за да хванете правилния момент. Това ще доведе до списък с опциите за стартиране на операционната система. Изберете секцията "Безопасен режим" и натиснете Enter, за да потвърдите избора си. При натоварването в този режим системата ще се нуждае от малко повече време от обикновено - това е нормално. Изчакайте системата да зареди всички файлове. Не забравяйте, че в безопасен режим всички програми за автоматично стартиране са напълно деактивирани.

Ще се покаже приветствен екран с иконите на потребител на компютър. Намерете профил администратор и кликнете върху него с мишката. Ако няма никой пред теб администратор паролата не е зададена, тогава входът ще бъде изпълнен автоматично. Възможно е също да има няколко профила на компютъра на екрана. Трябва да изберете акаунта, който има права администратор, Ако не можете да влезете в нея, преминете през друг запис.

Отворете раздела "Потребителски акаунти" и променете настройките на профила си. Задайте вашите права администратор и същевременно задайте паролата за този профил. Рестартирайте компютъра. След като компютърът се рестартира, ще имате достъп до действия администратор персонален компютър. В този случай можете да ограничите други записи, правя Нови профили и редактиране на съществуващи.

Сега можете да извършвате каквито и да било действия в системата под вашия акаунт и заявката за досадна парола няма да се появи. Изключете също контрола на профила и сигналите за центъра за защита и нищо друго няма да ви отклони от работата с компютъра.

Както при всяка операционна система, можете да зададете парола за администратор на Windows 7. Но рядко никой не оставя напомняне. Всеки изглежда мисли, че паролата е проста и е малко вероятно да бъде забравена. Но понякога това се случва. Или когато го инсталирате, не можете да забележите разположението на клавиатурата или да не видите дали клавишът Caps Lock е включен. В този случай няма да можете да влезете в системата. По принцип има много ситуации, когато трябва да премахнете администраторската парола.

Ще ви трябва

- - компютър;

- - Зареждащ диск с Windows 7.

инструкция

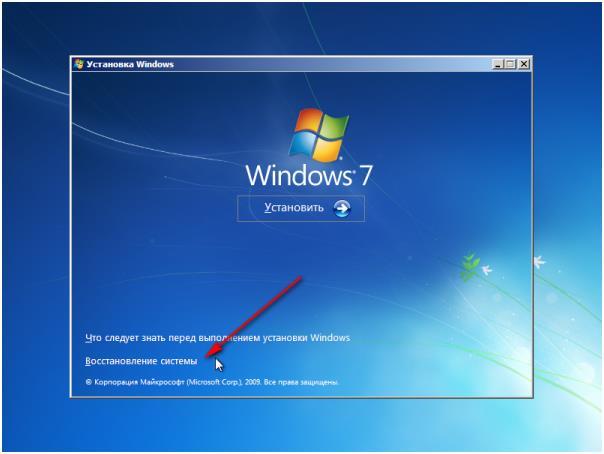

За работа трябва да имате диск за зареждане с операционната система Windows 7. Преди да започнете операцията, този диск трябва да е в устройството на вашия компютър. Включете компютъра и се свържете с Boot Menu. Стартирайте зареждането на компютъра от диска на операционната система.

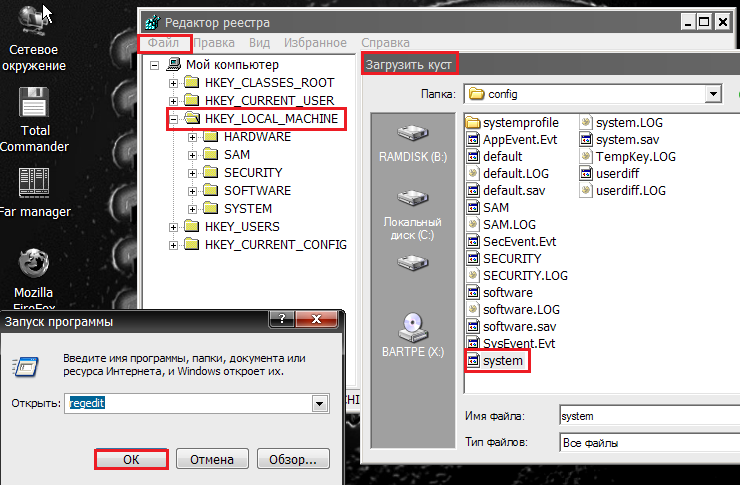

Изчакайте прозореца с избора на езикови настройки. Продължете напред. В следващия прозорец по-долу ще се покаже опцията "Възстановяване на системата". Изберете тази опция. След това, списък с опции за възстановяване на системата, в който изберете "Command Line". След това в командния ред въведете regedit и натиснете Enter.

След секунда ще се отвори прозорецът за редактиране на системния регистър. Сред основните ключове в системния регистър намерете HKEY_LOCAL_MACHINE. Изберете го с левия бутон на мишката. След това от горната част на прозореца на програмата изберете "Файл", след това в допълнителното меню "Зареждане на кошера".

След това използвайте общия преглед, за да изберете системното устройство, на което е инсталирана операционната система (по подразбиране е устройство C). След това отидете на адрес на Windows \\ System32 \\ config \\ и отворете файла System. Появява се прозорецът "Изтегляне на системния регистър". В "Наименование на дяла" в този прозорец трябва да въведете три числа, например 541. Нова секция 541 ще се появи в системния регистър.

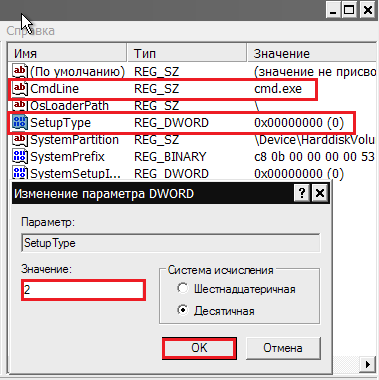

След това отворете клавиша за регистрация HKEY_LOCAL_MACHINE \\ 888 \\ Setup. Щракнете двукратно върху левия бутон на мишката върху параметъра CmdLine, след това напишете Cmd.exe и OK. След това кликнете върху параметъра SetupType. Вместо последната "0" задайте стойността на "2". След това кликнете върху OK.

Отворете секцията HKEY_LOCAL_MACHINE. Изберете секцията, която създадохте тук, от фигурите. В нашия случай това е 541. След това кликнете върху "File" и изберете "Unload Hive". Затворете всички прозорци. Извадете диска от устройството. Рестартирайте компютъра.

След като компютърът се рестартира, изчакайте командния ред да се появи. Въведете потребителското име в него, а след това новата парола. Следващият прозорец е стандартният прозорец за влизане. Просто въведете името и паролата на акаунта си.

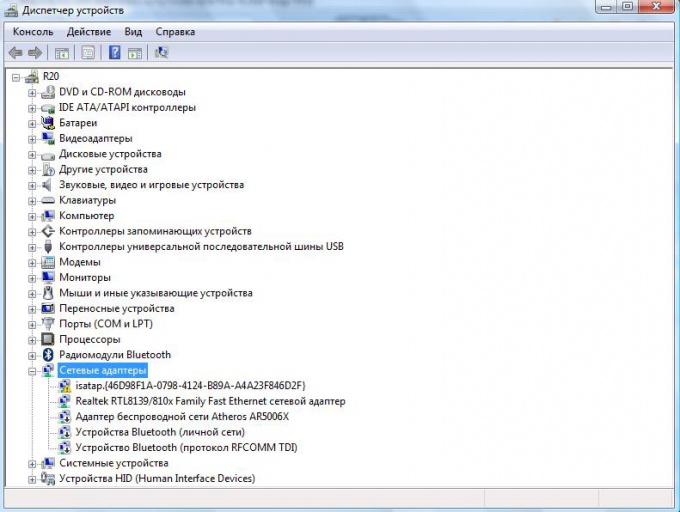

Мрежовата карта е компютърно оборудване, необходимо за свързване с други компютри и за свързване с интернет. Вижте каква мрежова карта имате в "Диспечер на устройства". За целта изпълнете следните стъпки:

инструкция

Отворете менюто "Старт" в долния ляв ъгъл на дисплея.

Кликнете с десния бутон върху елемента "Компютър" и падащото меню изберете "Свойства". Прозорецът "Системи" се появява на екрана.

Намерете секцията "Мрежови адаптери" и кликнете върху иконата "плюс" до нея. Преди да включите списъка на мрежовите карти, инсталирани на компютъра.

типичен ред с името нето плащане изглежда така: Realtek RTL8139 / 810x Fast Ethernet мрежа адаптер ».

За да видите подробна информация за него, кликнете с десния бутон върху името и кликнете върху "Properties".

Свързани видеоклипове

Полезни съвети

За лесно преглеждане на информация за цялото оборудване, инсталирано на компютъра, инсталирайте специализирана програма, например SiSoft Sandra.

Паролата на маршрутизатора трябва да бъде променена, за да се запази сигурността на вашата Wi-Fi връзка. Паролата се променя, като се използват системните настройки на самите устройства, в съответствие с инструкциите за използване на маршрутизатора чрез съответната част от менюто на интерфейса.

инструкция

За да промените паролата, трябва да влезете в административния панел на маршрутизатора. Ако преди това извършихте самонастройка на маршрутизатора, можете веднага да отворите прозореца на браузъра и да въведете IP адреса в адресната лента, която се използва за достъп до контролния панел. Ако редактирате устройството за първи път, направете справка в ръководството с инструкции за устройството, където IP трябва да бъде зададен за достъп до помощната програма за настройки на устройството.

Как да възстановите паролата за профила си в Windows XP

Забравили сте паролата, за да влезете в Windows XP? Е, това се случва. За да възстановите или нулирате паролата за вход на потребителя, има много инструменти, но имате достъп до тях само чрез зареждане от външен носител. Има два основни метода:

- възстановяване на паролата чрез груба сила;

- нулиране или меко възстановяване.

Първият вариант не винаги е бърз и удобен, а не толкова ефективен. То трябва да се прибягва само когато трябва да знаете паролата, без да я променяте. Ако например профилът, под който се регистрирате, не е вашият профил. Във всички останали случаи няма смисъл да се запазва паролата, е по-лесно и по-бързо да я зададете отново и да зададете нова.

Къде Windows XP съхранява пароли от профили? Основната част - в специално хранилище - базата данни, която се свързва с регистъра. Той се намира във файла C: Windowssystem32configSAM (без разширението). Точно така извади някоя парола не може да бъде, защото те се съхраняват като хеш суми, т.е. кодирано. Процесът на хеширане е необратим, но знаейки хеш-сумата на паролата, може да се изчисли по начини, базирани на метода за търсене. Колко време ще отнеме този процес зависи от сложността на паролата. Относително проста - под формата на комбинация от номера или известни думи, се избират бързо. Комплексни - азбучни комбинации, понякога този метод не може да бъде научен. Или по-скоро, може да отнеме време.

Пропукване на парола (селекция)

Както казахме, този метод ви позволява да откриете паролата, без да я променяте. Ако имате достатъчно време, можете да използвате следните инструменти:

- Проактивен одитор на пароли от разработчика Elcomsoft;

- LCP от Lcpsoft;

- SAMInside от софтуер InsidePro.

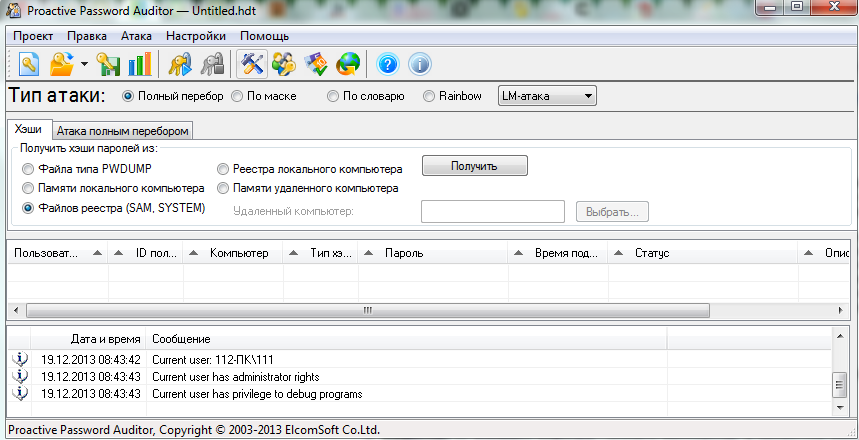

Проактивен одитор на пароли

Shareware полезност, в пробния период може да изберете само прости пароли на локалния или отдалечен компютър. Той поддържа. Преди да започнете, трябва да импортирате хранилището на профила в програмата.

Proactive Password одитор осигурява няколко начина да се счупят: .. За различните видове хешове на речник, маска, метод за търсене и т.н. Използването на програмата е много проста. Интерфейсът му е интуитивно разбираем дори за неопитен "хакер". Има вградена помощ.

LCP

Мощен, безплатен инструмент с руски интерфейс. Освен предишната програма, тя работи с бази данни на локален или отдалечен компютър (чрез локална мрежа). Напълно поддържа Windows XP.

Работа с различни видове хешове и използва три различни техники за хакване: груба сила речникова атака (изчисляване на хешове за всяка дума в речника и неговото сравнение с парола на хашиш) и хибриден речникова атака (при изчисляване на хеша на думите от речника се добавят към други символи).

Предлага се програма документация на руски език.

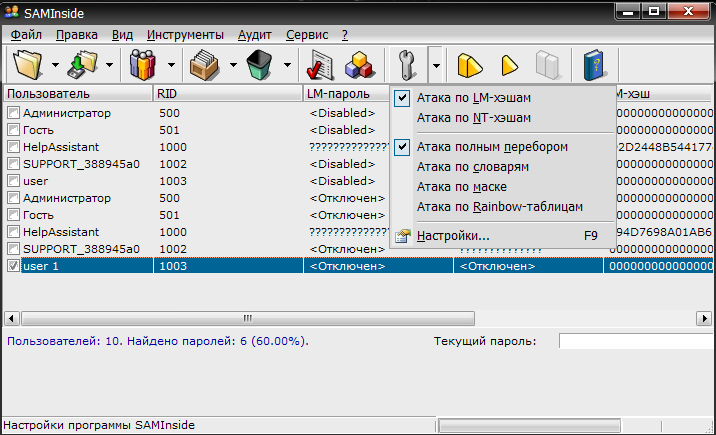

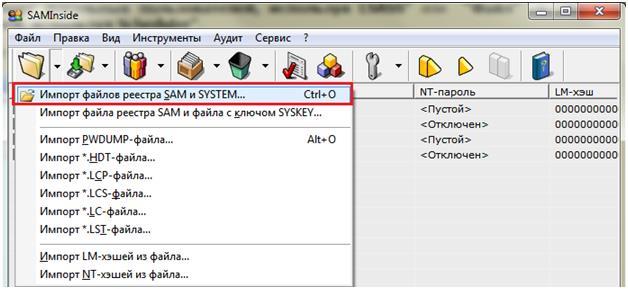

SAMInside

Условно безплатната полезност в пробната версия също е ограничена във функционалност. Той е включен в комплекта програми на диска за зареждане за - Alkid Live CD.

Преди да можете да пропуснете парола, като използвате SAMinside, трябва да импортирате хранилището на локалната машина в менюто "Файл". Програмата може да работи с различни типове файлове, които съхраняват хеширани пароли. Методите на хакване също са донякъде: чрез речника, чрез търсене, чрез маска и чрез таблици с Rainbow. Методът е избран от менюто "Wrench" или "Audit".

Управлението на SAMinside е интуитивно. Работата с комуналните услуги се осъществява на три етапа:

- внос на бази данни;

- търсене на профили в хранилището;

- избора на метода на хакерството и, съответно, стартирането му.

Има вграден помощен файл.

Възстановете и задайте нова парола

Не можахте да намерите паролата, но все още ли трябва да влезете в Windows XP? В този случай забравих - не съм забравил, остава само да нулирам старата парола и да инсталирам нова. За това също има пари, но можете да използвате и обичайните Windows командния ред, което в наши постановления ще се зареди преди да влязат в системата.

Програмите за възстановяване на паролата съществуват много повече, отколкото за хакерство, и всички те имат подобна функционалност. Изборът им, както се казва, е въпрос на вкус. И ние, тъй като разполагаме с Alkid Live CD bootable, ще използваме това, което е на него.

Активна промяна на паролата

Една от тези помощни програми. Много е лесно да се управлява, за да се използва, достатъчно е да изберете профила си от списъка и да следвате инструкциите на съветника.

Търсенето на необходимите данни се извършва автоматично. Като кликнете върху "Напред", трябва само да сте сигурни, че сте влезли в системата (папката на Windows на твърдия диск) и сте избрали профила си. Остава да маркирате "Изчисти паролата на този потребител" и кликнете върху "Прилагане на промените".

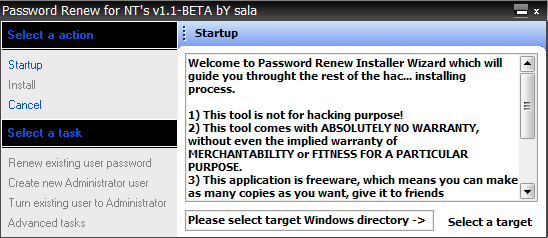

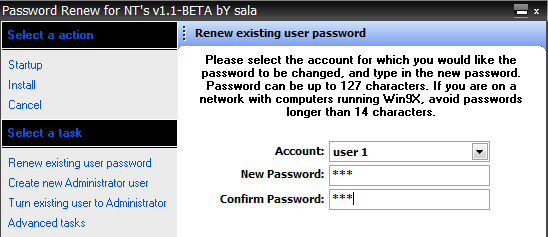

Парола за обновяване за NT

Не по-малко прости средства от предишния. За да възстановите паролата след стартирането на програмата, влезте в Windows XP - кликнете върху бутона "Избор на цел" и отидете в папката Windows на твърдия диск.

След това кликнете върху бутона Възстановяване на съществуваща потребителска парола в левия панел. Изберете от списъка на желания потребител. Въведете новата парола и я повторете в полето "Потвърждаване на паролата". Потвърдете записа. Паролата за влизане в Windows ще бъде променена.

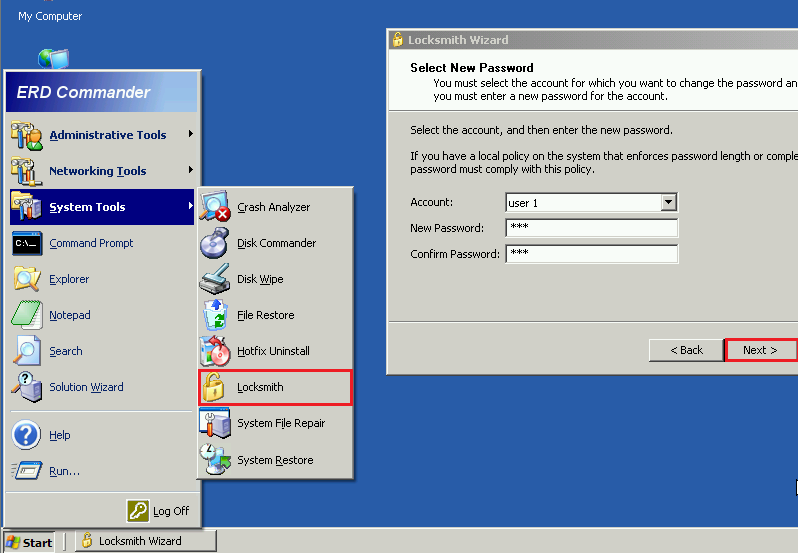

Командир на ERD 5.0

Ако имате универсален диск за възстановяване Windows XP - ERD Commander 5.0, нулирайте защитата с парола на входа на профила си, също така можете лесно. За да направите това, от менюто "Старт" - "Системни инструменти" изберете инструмента " ключар«.

В списъка "Профил" изберете необходимия профил, въведете и потвърдете новата парола.

Команден ред

За да стартирате командния ред, преди да стартирате Windows XP, трябва да извършите малко повече действия. Тази опция е подходяща за вас, ако нямате нищо близко до нея, с изключение на друга версия на Windows за всяка версия, инсталирана на същия компютър, или стартиращ диск на живо "Windows Portable Edition". Този метод, както и предишните, няма да ви уведоми за забравената парола - можете само да я промените.

Като стартирате от Live CD, първото нещо, което трябва да направите, е да промените нещо в системния регистър на Windows XP, този, в който искате да нулирате паролата.

- Стартирайте редактора на системния регистър: натиснете клавишите Windows и R, въведете командата "Open" в програмата "Run" регентство и кликнете върху OK.

- В лявата част на прозореца Regedit изберете секцията HKEY_LOCAL_MACHINE, отворете менюто "Файл" и кликнете върху "Заредете кошера".

- Отворете файла C: WindowsSystem32configSYSTEM (без разширението) през explorer.

- Дайте на Буш всяко име и го отворете. Маркирайте раздела "Настройка" (от лявата страна на прозореца).

- След това, от дясната страна на прозореца, променете стойността на двата параметъра (кликнете с десния бутон върху параметъра и изберете "Промяна"): CMDLINE на cmd.exe, и SetypType на 2 .

- Разтоварвайте кошера от менюто за файлове и заредете Windows XP.

- В командния ред, който се отваря вместо прозореца за въвеждане на парола, въведете следната команда: net userНапример:

където Потребителски акаунт (руски символи и думи с интервали са написани в кавички) и - Нова парола.

- След като влезете, не забравяйте да промените стойностите на системния регистър на старите. Всичко е готово.

С помощта на администраторски профил можете да правите важни промени в системата: инсталирайте програми, конфигурирайте защитата и други подобни. По подразбиране профилите на гости и обикновеният потребител нямат такива привилегии. За да се предотвратят неупълномощени записи и нежелани промени, мнозина защитават администраторския профил с парола.

В Windows 7 можете да създавате потребителски акаунти с администраторски права. Освен това системата е по подразбиране за вградения администратор, който не се отразява на екрана за посрещане и с помощта му обикновено решава всички специфични проблеми. Но тази парола не се изисква за този запис.

Как да разберете без нулиране

Уви, използвайки стандартните инструменти за Windows 7, не можете да откриете паролата от администраторския акаунт. По подразбиране те се съхраняват в криптирани SAM файлове. И ако забравите паролата, ще трябва да използвате програми на трети страни. Но с тяхна помощ можете да научите не твърде сложна парола, която съдържа латински букви и цифри. Един от популярните е SAMinside. Предимствата му са рускоезичен и разбираем интерфейс.

Ако нямате достъп до системата, процесът на действие е както следва:

- изтеглете и инсталирайте компактдиска с Windows XP Live на USB флаш устройство - той ще стартира;

- там също се инсталира програма за хакерство;

- стартирайте системата от CD с Windows XP Live;

- изпълнете програмата SAMinside;

- експортиране на SAM и системни файлове (те съдържат необходимата информация) от регистъра - за това щракнете върху Open - From: WindowsSystem32config.

- Тогава остава да декриптираме SAM файловете и може би желаната стойност ще се появи в тях.

Трябва да се отбележи, че всяка програма не дава сто процента шанс за декриптиране. Колкото по-трудно е паролата или колкото по-дълга е паролата, толкова по-трудно е за комуналните услуги да се справят с нея. И има случаи, когато не могат да открият паролата с тяхна помощ.

Повторно задаване на администраторската парола за Windows 7

Ако забравите паролата и нямате възможност да я възстановите, можете просто да я нулирате. За да направите това, ще ви е необходим инсталационен диск с Windows 7 или инсталационно USB флаш устройство. Видът на медиите не е принципно и не играе никаква роля. По подразбиране, първият в зареждащото устройство е твърдият диск, на който е написана системата. Ето защо първо трябва да отидете в BIOS и в началото на стартиране на устройствата да преместите инсталационния диск или USB флаш устройството на първо място.

За да извършите нулиране, вмъкваме носителя в компютъра и изберете възстановяването на системата.

След това програмата ще започне да търси инсталираните Windows и това може да отнеме известно време. След търсенето кликнете върху "Напред" и изберете командата в параметрите.

След това програмата ще започне да търси инсталираните Windows и това може да отнеме известно време. След търсенето кликнете върху "Напред" и изберете командата в параметрите.

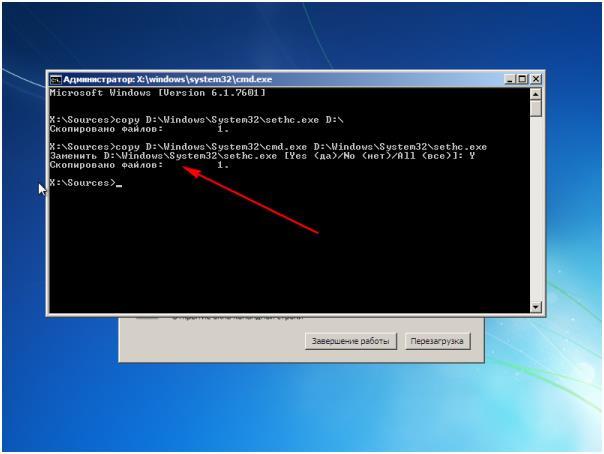

В реда трябва да напишете следната команда "copy C: \\ Windows \\ System32 \\ sethc.exe C: \\". По подразбиране устройство C е системен диск, но не всички потребители имат система на него, така че вместо C трябва да посочите системния дял.

Тази команда копира файла sethc.exe. Той е този, който показва прозореца, който се показва, когато натиснете клавиша Shift пет пъти. По подразбиране файлът започва да задържа ключовете, но можете да зададете друга стойност за него.

Сега трябва да промените командата за натискане на Shift пет пъти. Нуждаем се от нея, за да не включваме залепване на ключове, а командния ред. По този начин може да се отвори, когато системата поиска паролата.

В отворения команден ред пишете: "копирайте C: \\ Windows \\ System32 \\ cmd.exe От: \\ Windows \\ System32 \\ sethc.exe". Ако всичко върви добре, ще се появи следното съобщение:

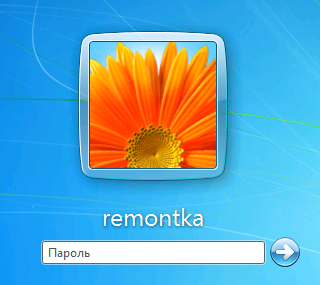

Затворете реда и кликнете върху презареждането. Променяме отново реда на зареждане на устройствата в BIOS и рестартираме отново. След рестартирането се появява началният екран, където ще бъдете подканени да въведете паролата от профила. Натискаме Shift пет пъти и при нас се отваря команден ред и с максимален достъп. В него пишем "Потребителски потребител на мрежата 12345". Потребителят трябва да бъде заменен с потребителското име и 12345 е новата парола за акаунта.

Затворете реда и кликнете върху презареждането. Променяме отново реда на зареждане на устройствата в BIOS и рестартираме отново. След рестартирането се появява началният екран, където ще бъдете подканени да въведете паролата от профила. Натискаме Shift пет пъти и при нас се отваря команден ред и с максимален достъп. В него пишем "Потребителски потребител на мрежата 12345". Потребителят трябва да бъде заменен с потребителското име и 12345 е новата парола за акаунта.

Затворете командния ред, въведете нова парола и тихо отидете в Windows. По желание можете да премахнете напълно паролата в контролния панел.

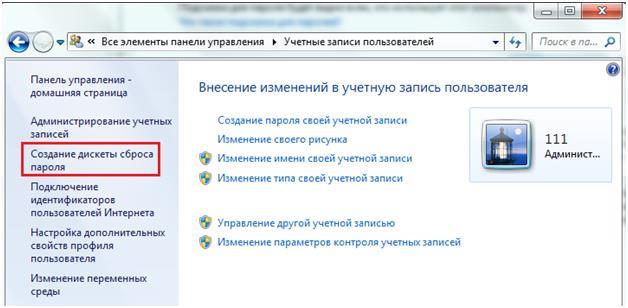

Рестартиране на дискета

Ако често забравите пароли, можете предварително да създадете диск за нулиране. За да направите това, отидете в контролния панел, кликнете върху "Потребителски акаунти" и изберете профила, който трябва да запомни паролата.

Вмъкваме устройството в компютъра и насочваме към него. След това програмата изисква паролата. След известно време дискетата за нулиране е завършена. Сега най-важното е да не загубиш шофирането.

Вмъкваме устройството в компютъра и насочваме към него. След това програмата изисква паролата. След известно време дискетата за нулиране е завършена. Сега най-важното е да не загубиш шофирането.

Алтернативни методи

Като една от опциите можете да научите забравена парола чрез груба сила, обикновено човек използва две или три комбинации и ако търсите парола за вашето устройство, този метод може да работи.

Друг начин е много подобен на описания по-горе. Той също така изисква инсталационен диск / флаш устройство, но във времето ще отнеме повече време, ще изисква намеса в системния регистър и много различни действия. Чрез командния ред всичко е много по-лесно.

И най-кардиналният начин е да преинсталирате Windows компютъра. Със сигурност няма да разпознаете паролата, но ще получите пълен достъп до системата. Истина без запазените файлове. След инсталирането на системата отначало паролата няма да бъде налице.

В тази статия ще ви покажа как да разберете паролата на Windows 7 или Windows XP (т.е. паролата на потребителя или администратора). На 8 и 8.1 не проверих, но мисля, че може да работи.

По-рано вече съм написал как можете, включително без да използвате програми на трети страни, но ще се съгласите, че в някои случаи е по-добре да научите паролата на администратора, отколкото да го нулирате. Актуализиране на 2015: Инструкциите за локалния акаунт и за профила на Microsoft също могат да бъдат полезни.

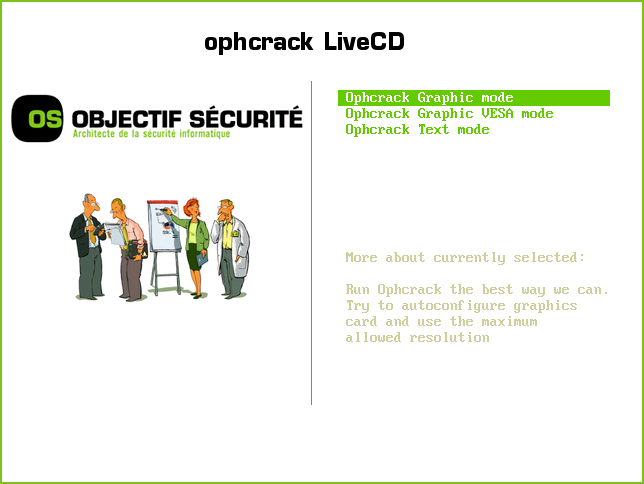

Ophcrack е ефективна програма, която ви позволява бързо да научите паролата за Windows

Ophcrack е безплатна програма с графичен и текстов интерфейс, който ви позволява лесно да разпознавате пароли за Windows, състоящи се от букви и цифри. Можете да го изтеглите като обикновена програма за Windows или Linux или като Live CD, в случай че не можете да влезете. Според разработчиците, Ophcrack успешно намира 99% от паролите. Вече ще проверим това.

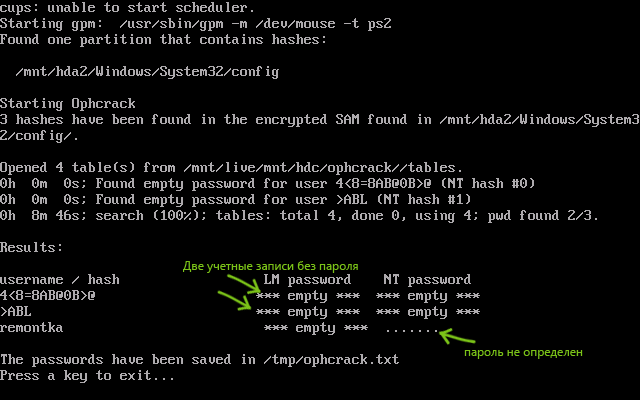

Тест 1 - сложна парола в Windows 7

За да започнете, изтеглена е Ophcrack LiveCD за Windows 7 (за XP на сайта има отделен ISO), задайте парола asreW3241 (9 знака, букви и цифри, една главна буква) и се зареждат от изображението (всички действия са извършени във виртуална машина).

Първото нещо, което виждаме, е главното меню на Ophcrack с предложение да се стартира в два режима на графичния интерфейс или в текстов режим. По някаква причина графичният режим не работи за мен (мисля, че поради характеристиките на виртуалната машина, на обикновен компютър всичко трябва да е наред). И с текста - всичко е наред и вероятно е още по-удобно.

След като изберете текстовия режим, остава само да изчакате края на работата на Ophcrack и да видите кои пароли е успяла да идентифицира програмата. Отне ми 8 минути, мога да предположа, че този път ще бъде намален 3-4 пъти на обикновен компютър. Резултатът от първия тест: паролата не е дефинирана.

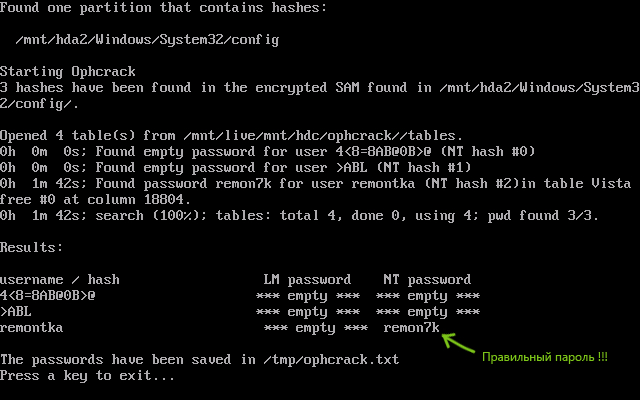

Тест 2 - по-проста версия

Така че, в първия случай, не бе възможно да се намери паролата за Windows 7. Нека се опитаме да опростим леко задачата, освен това повечето потребители все още използват относително прости пароли. Опитахме тази опция: remon7к (7 знака, една цифра).

Стартиране от LiveCD, текстов режим. Този път беше възможно да се намери паролата и не повече от две минути.

Къде да изтеглите

Официален сайт Ophcrack, където можете да намерите програмата и LiveCD:

Ако използвате LiveCD (което според мен е най-добрият вариант), но не знаете как да записвате ISO изображение на USB флаш устройство или диск, можете да използвате търсенето в моя сайт, статии по тази тема.

данни

Както виждате, Ophcrack все още работи и ако сте изправени пред задачата да определите паролата за Windows, без да я отпадате, тогава тази опция определено си струва да се опитате: вероятността всичко да се промени. Каква е тази вероятност - 99% или по-малко трудно да се каже за двата направени опита, но според мен е доста голяма. Паролата от втория опит не е толкова просто и предполагам, че сложността на паролите за много потребители не е много по-различна от нея.

Beeline модемът не се свързва с интернет: инструкции за решаване на проблема

Beeline модемът не се свързва с интернет: инструкции за решаване на проблема Как да плащате сметки за комунални услуги чрез Sberbank: усвояване на съвременни технологии

Как да плащате сметки за комунални услуги чрез Sberbank: усвояване на съвременни технологии Неидентифицирана мрежа без достъп до интернет

Неидентифицирана мрежа без достъп до интернет