Si të kollitem wi fi me android. Si të kolliteni WIFI duke përdorur telefonin tuaj Android.

Falë këtij aplikacioni mund të kesh lidhje me Wi-Fi të mbrojtur me fjalëkalim.

tipar

Aktualisht, softueri hacker është bërë shumë i përhapur. Kështu, për të marrë programe të veçanta, nuk ka nevojë të bëjë asgjë mbinatyrore, pasi që ato janë në dispozicion të lirë. Tani, për të goditur rrjetin Wi-Fi të një tjetri, mjafton që të ketë një pajisje celulare që drejton sistemin operativ Android dhe gjithashtu të shkarkojë aplikacionin përkatës.

Features

Aktualisht, ekziston një numër i madh programesh të dizajnuara për të sulmuar Wi-Fi. Pse duhet ta zgjidhni këtë të veçantë? Para së gjithash, sepse është shumë e lehtë për t'u përdorur. Ky program do të gjenerojë shpejt çelësat WPA / WEP për smartphones dhe tabletë që konkurrojnë në sistemin Android. Kështu, ju do të merrni mundësinë për t'u lidhur me absolutisht çdo router dhe për ta përdorur internetin falas. Kjo nuk është tërësisht falas: ju do të përdorni lidhjen Wi-Fi të dikujt tjetër, dhe, në përputhje me këtë, ky shërbim paguhet nga një person krejtësisht i ndryshëm.

Ju lutem vini re se gjatë përdorimit të këtij programi, Wi-Fi në pajisjen tuaj duhet të aktivizohet. Është e mundur që hakimi mund të marrë shumë kohë, prandaj jini të durueshëm.

Këtu ju mund të shkarkoni programin për hacking WiFi (Wai-Fai) në platformën Android falas!

Për piraterinë, WiFi është një kërkesë popullore e kërkimit në mesin e të gjithë atyre që janë të interesuar në hakimin. Për fat të keq, rrjeti ka shumë fakse, të cilat janë dizajnuar për mungesën e përdoruesit. Birësuesit e tillë nuk përmbushin asnjë premtim që mashtruesit përdorin për të përshkruar produktet e tyre. Për më tepër, disa prej tyre janë të afta të dëmtojnë pajisjen.

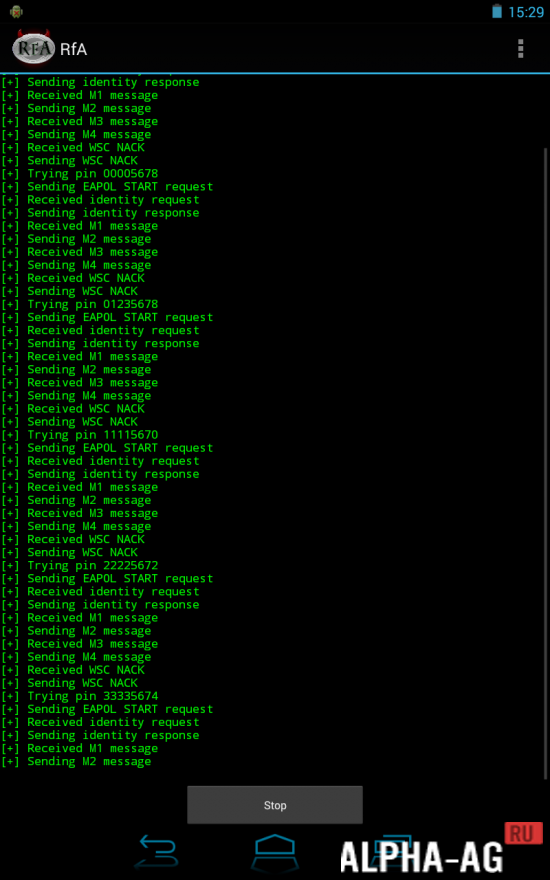

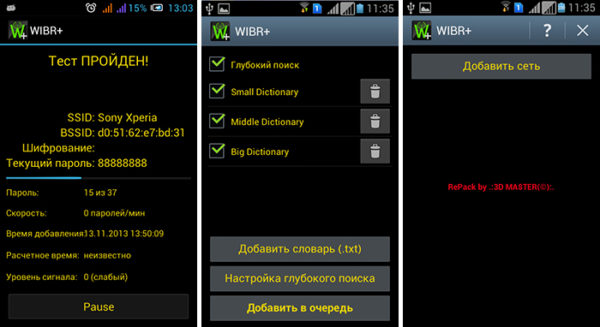

Në të njëjtën kohë, ka aplikacione që me të vërtetë mund të ndihmojnë të kolliten një rrjet WiFi të mbrojtur keq. Këto programe përfshijnë Wibr + për Android. Ai shërben si dëshmi se sulmi i një lidhjeje pa tel të dhënash mund të bëhet pa pasur njohuri të veçantë dhe me një vegël të zakonshme.

WiFi ekranet hajdut për Android

Aplikacioni nuk është i disponueshëm në Google Play sepse lidhet me çështjet e sigurisë të Android. Por mund ta shkarkoni dhe ta instaloni në pajisjen tuaj duke përdorur këtë. Para instalimit është e rëndësishme të hapni qasje në burimet e palëve të treta në cilësimet e veglës.

Wibr + për Android përdor një metodë të tillë të njohur gjerësisht të hacking në qarqe të caktuara si një forcë brutale ose forcë brutale. Esenca e saj qëndron në përzgjedhjen e kombinimeve të simboleve, si rezultat i së cilës është e mundur të përcaktohet një fjalëkalim i përshtatshëm për një rrjet të caktuar. Natyrisht, cracker nuk mund të përballen me fjalëkalime komplekse. Por i dobët në dhëmbët e tij.

Është mjaft e lehtë për të përdorur aplikacionin. Pas nisjes, do të çoheni në menunë kryesore. Këtu duhet të klikoni butonin "Shto rrjet". Pas kësaj, rrjeti i nevojshëm duhet të zgjidhet në listën që shfaqet. Ju lutem vini re, për të përdorur programin, WiFi duhet të aktivizohet.

Para se të filloni zgjedhjen e fjalëkalimeve, sulmuesi sugjeron zgjedhjen e thellësisë së kërkimit. Sa më e lartë vlera e saj, aq më shumë kohë do të duhet të mendoj kombinimin e dëshiruar. Prandaj, sa më e lartë është probabiliteti i hacking WiFi. Pra, mos u habitni nëse aplikacioni do të funksionojë shumë gjatë.

Crackers WIFi për Android

Pas klikimit të butonit "Start Hacking", procesi i përzgjedhjes do të fillojë. Në çdo kohë mund të ndërpritet. Sapo aplikacioni të ketë arritur një rezultat pozitiv, programi do t'ju njoftojë për këtë në njoftimin. Pas hakimit, do të jeni në gjendje të lidheni me rrjetin e ri derisa të ndryshohet fjalëkalimi.

goodies

- Thjeshtësia dhe lehtësia e përdorimit.

- Madhësia e vogël e programit.

kundër

- Ndërfaqja e papërshkrueshme.

- Puna e paqëndrueshme.

- Shkarkimi i shpejtë i baterive.

Video "Si të thyesh një fjalëkalim në WiFi"

Mësoni këtë!

Ky është një përmbledhje për ata njerëz që duan të përdorin Wi-Fi publik pa kufizime.

Secili prej nesh të paktën një herë mendoi për hakimin e Wi-Fi. Shumë besojnë se kjo nuk është aq e lehtë. Megjithatë, kjo është mjaft e mundshme, duke përdorur një smartphone të zakonshëm Android. Më poshtë janë aplikacionet më të mira për grerimin e rrjeteve Wi-Fi me informacion rreth veçorive, kërkesave për pajisje, lidhjeve për shkarkim dhe udhëzimeve për hakimin.

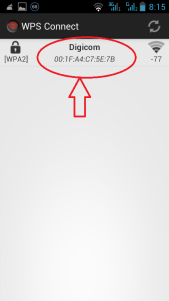

1.

Kjo është një nga aplikacionet më të mira për hakimin e Wi-Fi në Android. Funksioni kryesor është lidhja me rrjetet e koduara. Përveç kësaj, mund të shkëpusin përdoruesit nga rrjeti.

Shënim: punon vetëm me rrjete që mbrohen nga WPS.

udhëzim

1. Klikoni butonin e përditësimit.

2. Pas shkarkimit të rrjeteve Wi-Fi në dispozicion, zgjidhni njërën prej tyre, mundësisht që është më afër jush. Kontrollo fjalëkalimet në dispozicion.

2. Pas shkarkimit të rrjeteve Wi-Fi në dispozicion, zgjidhni njërën prej tyre, mundësisht që është më afër jush. Kontrollo fjalëkalimet në dispozicion.

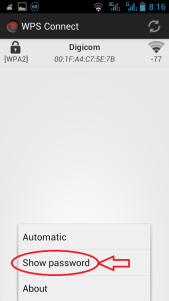

3. Pasi të keni fjalëkalimin e saktë, mund të lidheni.

3. Pasi të keni fjalëkalimin e saktë, mund të lidheni.

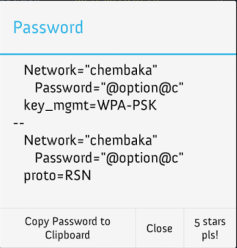

4. Nëse keni Root-rights, ju mund të shihni fjalëkalimin.

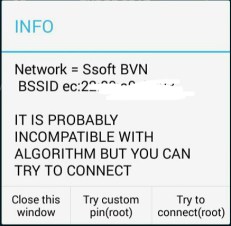

2. WPI WPS WPA TESTER

Ajo lidhet me rrjetet e huaja duke kërkuar për dobësi. Pas hakimit, aplikacioni do të tregojë fjalëkalimin.

udhëzim

1. Klikoni butonin e përditësimit për të filluar skanimin e rrjeteve.

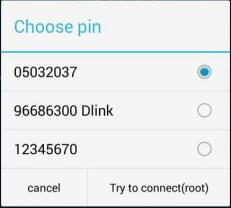

2. Tjetra në ekran do të ketë rrjete Wi-Fi në dispozicion, ne jemi të përshtatshëm vetëm për ata që kanë një bllokim të gjelbër, ne jemi duke u përpjekur të lidheni me ta.  3. Ne kontrollojmë PIN-it një nga një me dorë ose automatikisht (të shtuar në versionin e ri).

3. Ne kontrollojmë PIN-it një nga një me dorë ose automatikisht (të shtuar në versionin e ri).

4. Lidhu me internetin dhe merrni informacione për fjalëkalimin.

4. Lidhu me internetin dhe merrni informacione për fjalëkalimin.

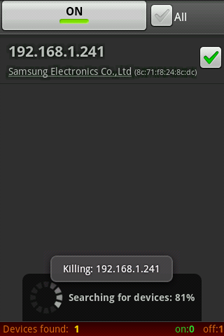

3. WifiKill

Ju lejon të merrni informacion rreth trafikut të konsumuar nga pajisjet e lidhura, si dhe të shkëputni ato. Të drejtat e rrënjës janë të nevojshme.

udhëzim

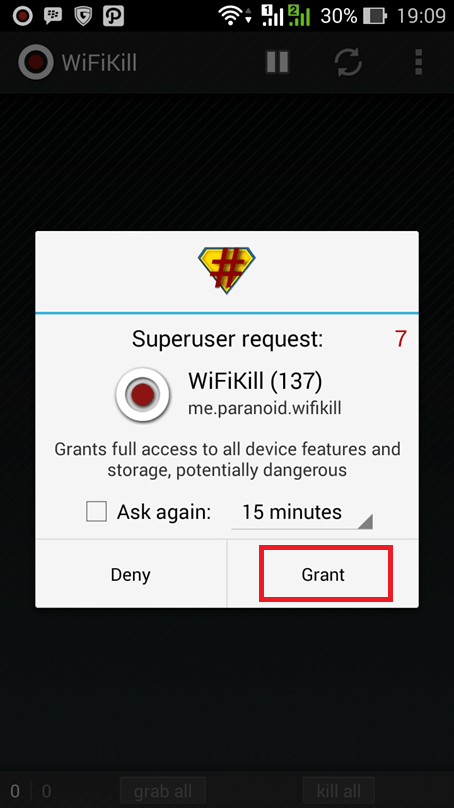

1. Klikoni butonin On në krye të dritares, pas së cilës aplikimi aktivizon kërkimin për pajisjet e lidhura. Klikoni butonin Grantit për të lejuar që aplikacioni të përdorë veçori të përparuara.

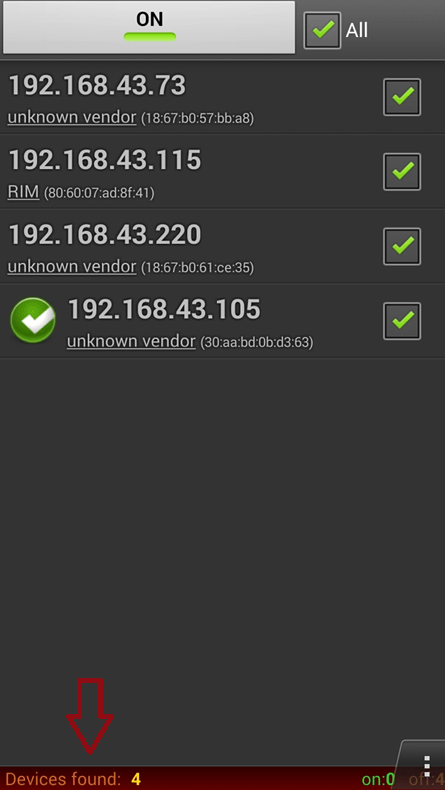

2. Kur skanimi i pajisjes të përfundojë, do të shihni pajisjet e lidhura. Tani, aktivizoni shfaqjen e emrave të rrjetit në cilësimet.

2. Kur skanimi i pajisjes të përfundojë, do të shihni pajisjet e lidhura. Tani, aktivizoni shfaqjen e emrave të rrjetit në cilësimet.

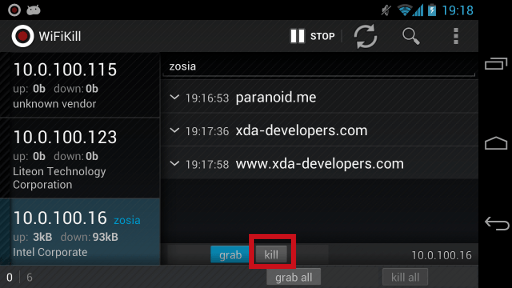

3. Klikoni në pajisjen dhe kapni butonin e kapjes për të parë informacionin e përdorimit dhe faqet e vizituara.

3. Klikoni në pajisjen dhe kapni butonin e kapjes për të parë informacionin e përdorimit dhe faqet e vizituara.

4. Tani ju duhet të shkëputni pajisjen nga rrjeti duke lëvizur butonin e vrasjes, pas së cilës do të humbasë aksesin në rrjet.

5. Kur biznesi juaj i errët është i plotë, çaktivizoni të dy butonat për t'u kthyer pajisjet në Internet. Pas përdorimit, mos harroni të ndaloni programin.

5. Kur biznesi juaj i errët është i plotë, çaktivizoni të dy butonat për t'u kthyer pajisjet në Internet. Pas përdorimit, mos harroni të ndaloni programin.

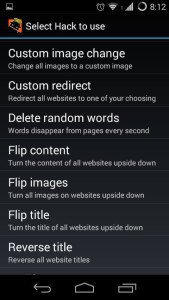

4. Rrjeti Spoofer

Një aplikacion i ftohtë për të bërë ndryshime në ekranin e një pajisjeje të lidhur me rrjetin. Për shembull, mund të ridrejtoheni në një vend, të zëvendësoni tekstin, lidhjet, të redaktoni imazhet. Të drejtat e rrënjës janë të nevojshme.

udhëzim

1. Klikoni butonin Start.

![]()

2. Ju do të shfaqen funksionet e disponueshme

3. Si shembull, ne e rrotullojmë përmbajtjen e ekranit

4. Një shembull se si mund të duket ekrani pas aplikimit të funksionit dhe zgjedhjes së pajisjes së lidhur me rrjetin më poshtë.

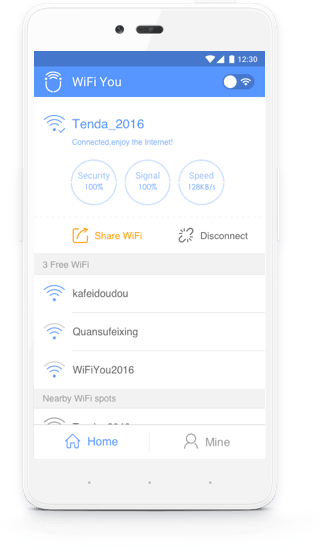

5. WiFi Ju

Një aplikacion i dobishëm që grumbullon fjalëkalimet e përdoruesit Wi-Fi në mënyrë që kur të jeni pranë një pike me një fjalëkalim të njohur, mund të lidhni lehtë dhe të ruani trafikun. Shumë lehtë për t'u përdorur, dhe nuk kërkohet Root-right.

Këtu mund të bëni pa udhëzime, pasi ta shkarkoni atë është e mjaftueshme për të aktivizuar funksionin e kërkimit të rrjetit dhe pastaj lidhuni me ato të disponueshme.

Disclaimer: Në asnjë rrethanë nuk do të jemi përgjegjës për dëmet që rrjedhin nga përdorimi i informacionit të marrë nga ky nen.

Praktika tregon se pjesa më e madhe e hakmerrjes bëhet me metodat më primitive. Autori flet vetëm për mundësitë teknike të hakmerjes dhe nuk ju thërret që të veproni në këtë mënyrë. Ekziston vetëm një mënyrë për të mësuar se si të reflektojnë në mënyrë efektive sulmet e rrjetit - është të dimë se si i kryejnë të tjerët dhe të vendosen në vendin e sulmuesit. Përndryshe, çdo auditim kthehet në një test fiktiv për përputhjen me standardet.

Në artikullin e sotëm, ne do të flasim për hacking WiFi. ne do të përgatisim dhe do të çmontojmë sulme të thjeshta duke përdorur pajisjet Android, dhe në të ardhmen do të shkojmë në mjete më serioze.

Hacking WiFi në Android

- parathënie libri

- Përgatitja e

- eksplorim

- Apps

Çfarë kërkohet?

E gjithë kjo që kërkohet për një fillim të shpejtë është një smartphone ose tabletë e përgatitur minimalisht me Android OS. Nëse nuk keni nevojë të kolloni një rrjet të caktuar dhe mirë të mbrojtur, por thjesht dëshironi të lidheni me një vaife të mbyllur aty pranë, kjo do të jetë e mjaftueshme.

Njohja paraprake e ajrit mund të kryhet në pajisjet me Android 2.3-4.4 dhe duke filluar me Android 5.0, u bë e mundur të kryhen sulmet bazë të WPS edhe pa rrënjë. Thjesht vendosni disa aplikacione dhe shtypni butonin "bëni atë të drejtë". Por më interesante, si gjithmonë, qëndron në detaje.

Hacking WiFi në Android: Përgatitja

Ka shumë sulme tipike në pikat e hyrjes Wi-Fi dhe shfrytëzime specifike për disa modele me versione specifike firmware. Tipike përfshijnë metodat për zgjedhjen e WPS PIN, llogaritjen e çelësave WEP dhe WPA2 për analizimin e paketave të përgjuara dhe detyrimin e AP për të kaluar në një algoritëm të dobët të enkriptimit (WEP në vend të WPA).

Metodat e inxhinierisë sociale qëndrojnë larg: krijimi i AP-ve të rreme (identike me ata të sulmuar) për të marrë një fjalëkalim nga e tashmja ose për të kryer sulme të ndryshme të MitM-it, si dhe për heqjen / fshirjen e klientëve pa tel dhe DoS si qëllime të ndara.

Mënyra më universale për të sulmuar një pikë aksesi është llogaritja e çelësit WPA2 për mesazhet individuale (M1-M4) nga shtrëngimet duar të përgjuara. Punon pothuajse gjithmonë, por merr shumë kohë (sidomos kohë). Ndërprerja e "shtrëngimeve duarsh" kryhet gjithmonë në modalitetin e monitorimit, i cili mbështetet jo nga çdo çip dhe shofer Wi-Fi. Për të përshpejtuar mbledhjen e shtrëngimeve të dorës, kërkohet një funksion i injektimit të paketës, i cili deautorizon klientët e lidhur me AP dhe i detyron ata të dërgojnë më shpesh "shtrëngime duarsh". Nuk ndodh në një modul Wi-Fi të vetëm.

Me përjashtime të rralla, shoferët e paravendosur në smartphone as nuk ju lejojnë të përdorni modalitetin e monitorimit dhe nuk ka gjithmonë shoferë alternativë për patate të skuqura të ngulitura. Prandaj, për piraterinë përdoren më shpesh përdoruesit e jashtëm USB Wi-Fi me patate të skuqura hacker miqësore (kryesisht nga Atheros dhe Ralink). Për më shumë detaje shihni artikullin "Zgjidh një përshtatës të buxhetit për hakmerjen e Wi-Fi".

Megjithatë, ekziston edhe një zgjidhje e cila nuk kërkon blerjen e pajisjeve ose torturës me shoferët. Shumë pika hyrëse me mbrojtje të besueshme (si WPA2 PSK CCMP) ndonjëherë e lejojnë WPS - një mundësi shtesë për autorizimin e kodit PIN. Ky pin shpesh mbetet i paracaktuar dhe llogaritet lehtësisht.

Teorikisht, WPS-pin me tetë shifra ka vetëm 100 milionë kombinime, nga të cilat vetëm 10 milionë janë unike, pasi shifra e fundit është një numër kontrolli dhe varet nga shtatë të tjera. Në praktikë, kjo është e mjaftueshme për të marrë vetëm 11,000 opsione për shkak të ndjeshmërisë së algorithm (konceptualisht të ngjashme me ato që gjenden në LM-hash, lexoni më shumë këtu).

Brutfors 11 mijë PIN-kodet me një nivel të mirë të sinjalit do të marrin rreth gjysmë dite, sepse për testimin e një pin është shpenzuar dy deri në dhjetë sekonda. Prandaj, në praktikë përdoren vetëm sulmet më të shpejta në WPS - nga vlerat e parazgjedhur të kunjat dhe nga entropia e tyre e reduktuar (pluhuri i pixies). Për të kundërshtuar forcën brutale të kodit PIN dhe për t'u lidhur me pikën e rreme të qasjes ndërmjet AP dhe pajisjeve të klientit, ofrohet një shkëmbim hash. Sipas idesë, ato duhet të llogariten bazuar në kodin WPS dhe dy numra të rastësishëm. Në praktikë, shumë routers ose prodhojnë numra të parashikueshëm, ose i lënë krejtësisht ato zero. Entropi është reduktuar ndjeshëm, dhe mekanizmi, e cila është për të rritur mbrojtjen, për shkak të zbatimit të gabuar vetëm dobëson atë. Gjithashtu, disa shitës specifikojnë WPS-pin si një derivat i vlerave të tjera të njohura (në veçanti, adresat MAC). Pika të tilla hyrëse hapen pothuajse menjëherë.

Rëndësia e sulmeve të WPS-së është gjithashtu se në disa pika aksesi funksioni i konfigurimit të mbrojtur Wi-Fi aktivizohet nga parazgjedhja dhe nuk është me aftësi të kufizuara me mjete të rregullta. Për shkak të firmware e pajisjes kurbë në menynë e saj settings, ose nuk ka asnjë pikë korresponduese, ose pozita Enable / Disable kaluar kjo nuk ka rëndësi. Me sa duket, kjo është një nga arsyet pse në çdo qytet midis shumë rrjeteve "të sigurta" pa tel ende kanë qëllime të lehta.

Hacking WiFi në Android: Exploration

I gjithë procesi i vardrayvinga mund të ndahet në dy faza: mbledhja e informacionit rreth pikave të qasjes dhe drejtpërsëdrejti i thyer. Ka shumë mënyra për të skanuar rrjetet pa tel nga një smartphone, por ato janë shumë informative në aspektin e informacionit. Disa programe tregojnë vetëm SSID dhe nivelin e sinjalit të ngjashëm me aplikacionin e sistemit, ndërsa të tjerët tregojnë të gjitha parametrat e AP të gjetur. Në veçanti, tregoni llojin e mbrojtjes dhe ju lejon të filtroni listën sipas kritereve të ndryshme.

Në mesin e aplikacioneve të tilla unë do të rekomandoj përdorimin e WiFinspect. Është shkruar nën drejtimin e Dr. Tom Closia (Tom Clothia) i Universitetit të Birminghamit në vitin 2012. Versioni i tanishëm 1,2 ju lejon për të kryer një kontroll në përputhje me 2. Të dhënat PCI DSS standard të sigurisë me atë që ju të merrni informacion të plotë në lidhje me kushtet operative gjetur pikat e aksesit Wi-Fi, ju menjëherë mund të kryejnë të thjeshta Pentest parazgjedhur krediti fjalëkalimet e tyre dhe të mësojnë shumë në lidhje me pajisjet e lidhura. Aplikimi është i lirë dhe nuk përmban reklama, por për shumicën e funksioneve të saj do t'ju duhet rrënjë.

Auditimi në WiFinspect

Plotësimi i WiFinspect është një tjetër aplikim popullor - Wifi Analyzer. Mund të skanojë brezat prej 2.4 dhe 5 GHz dhe punon pa të drejtat e superuser. Wifi Analyzer tregon një bandë e të dhënave, duke përfshirë numrin e kanalit të zgjedhur AP, MAC-adresën e saj nga prodhuesit (llogaritur nga MAC), dhe të njëjtat ngjyra detaje lloje të encryption. Për ta bërë këtë, mjafton të shënosh cilësimet e "Trego nivelin e plotë të sigurisë". Minus një program - reklamat ngulët në të gjitha dritaret Wifi Analyzer. Ajo mund të hiqet me AdAway (por atëherë ju ende keni nevojë për rrënjë) ose duke blerë një version të paguar.

Wifi Analyzer tregon AP dhe parametrat e tyre

Të dy aplikacionet përkryer plotësojnë njëra-tjetrën, duke punuar pothuajse në çdo pajisje me Android 2.3 dhe më të reja. Ata janë të përshtatshëm për zbulimin e ajrit dhe zgjedhjen paraprake të objektivave. Të gjitha gjetjet AP mund të renditen sipas fuqisë së sinjalit dhe shkallës së mbrojtjes. Kjo përcakton menjëherë AP-në më të përballueshme.

Në Google Play ka gjithashtu një WiFiAnalyzer. Është e lirë, pa reklama, është në gjendje për të filtruar AP në llojin e mbrojtjes dhe madje duke u përpjekur për të llogaritur distancën e tyre në metra (si në qoftë se ata janë të transmetohen varg pikë-bosh). Sidoqoftë, nuk ekziston "mënyra e gjuetisë së dhelrave" - matja e vazhdueshme e nivelit të sinjalit të pikës hyrëse të zgjedhur. Pjesa tjetër e programit është identike.

Është interesante se disa pronarë thjesht fshehin SSID të rrjetit të tyre pa tel, pa u shqetësuar për të vendosur autorizimin. Të tjerë vendosin një autorizim të rreptë në brezin 2.4 GHz, por harrojmë tërësisht drejtimin paralel 5 GHz. Ndër pikat hyrëse me dy banda ekzistojnë edhe ato të "gjysmë të mbyllura".

Hacking WiFi në Android: Grackat

Suksesi i zbulimit varet nga moduli pa tel i instaluar në smartphone. Mund të ketë kufizime harduerike dhe software. Hardware ka të bëjë me ndjeshmërinë e marrësit dhe mbështetjen e standardeve të ndryshme nga grupi IEEE 802.11. Jo të gjithë smartphones kanë Wi-Fi me dy banda. Programimi, megjithatë, shpesh varet nga shoferi dhe rajoni i instaluar.

shoferët Pro diskutuara në seksionin tjetër, për sa kohë që i kushtoj vëmendje për atë nuk është pika më e qartë: në rajone të ndryshme të globit shënuar vargjet e tyre të frekuencave brenda një standardi të vetëm. Për shembull, 802.11b / g / n është 2412-2484 Mhz ose 14 kanale frekuencë në rritje të frekuencë bazë të 5 Mhz. Megjithatë, kanali 14 në përdorim Rusia është e ndaluar, dhe 12 dhe 13 - nuk rekomandohet për shkak të faktit se gjerësia e kanalit në 20-40 MHz është një rrezik shumë i madh i ndërhyrjes në boshllëk frekuencave. Një situatë e ngjashme është zhvilluar në Ukrainë dhe vende të tjera të ish-Bashkimit Sovjetik. Kjo është arsyeja pse pothuajse të gjitha pajisjet me Wi-Fi të destinuara për rajonin CIS de facto punojnë vetëm në kanalet 1-11 apo edhe 1-10.

Kjo është e kujdesshme (dhe jo gjithmonë ligjore) nga teknikët e avancuar në interesat e tyre. Për shembull, një kompani lidh pajisjet e mbikqyrjes pa tel në kanalet 12-13 për të minimizuar ndërhyrjen nga AP-të fqinje. Vardraivers thjesht ndryshojnë cilësimet rajonale dhe fitojnë qasje në kanale "të mbyllura". Hint: në Japoni deri më tani të gjithë 14.

Teknikisht, një standard i komunikimit wireless 802.11b / g / n mund të organizohet, dhe në frekuencat jostandarde (nën 2412 MHz), por kjo do të kërkojnë pajisje të veçantë dhe një licencë, dhe jo vetëm zgjidhjen e Qendrës lokale radio frekuencave. Shansi për të marrë një paketë të tillë të dokumenteve nga një person privat është pothuajse zero.

Hacking WiFi në Android: Apps

Aplikacionet për goditjen e këmbëve WPS në Android

Të plotë Google Luaj Apps për të iterate WPS-pin, siç është sulmi i vetëm që punon në çdo rutovannom telefon (për versionin Android 4.4) dhe madje edhe pa rrënjë (duke filluar me Android 5.0). Megjithatë, shumica e këtyre aplikacioneve janë shkruar gjithsesi dhe përdorimi i tyre praktik është shumë i dyshimtë.

Për shembull, WPSbr Pa pagesë për disa arsye përpiqet të zgjidhë të gjitha 100 milionë pin-kodet, duke kontrolluar dy herë, madje edhe në një nivel sinjal të mirë. Një kërkim i plotë në këtë mënyrë do të marrë rreth 16 vjet, por shumica e AP do të bllokojnë një sulm frontal shumë më herët. Pas një kod tjetër të gabuar PIN, pajisja e klientit do të jetë në listën e zezë, dhe për të vazhduar brutali do të duhet të ndryshojë adresën MAC.

Një kërkim i pakuptimtë

Një përzgjedhje më e saktë e këmbëve kryhet nga programi WPSApp. Kjo ju lejon të filtroni të gjitha pikat e aksesit. Lë në listë vetëm që ka WPS aktiv dhe i rendit ato në renditje zbritëse SNR.

Lista e qëllimeveTë gjitha pikat e aksesit potencialisht të pambrojtur në WPSApp shfaqen me një pikëpyetje. Për ta është sugjeruar të provoni një nga pesë PIN-et e paracaktuara. Autori i programit nuk u shqetësua me skenarin e goditjes dhe sugjeroi të bënte atë me dorë, por në dy mënyra - me dhe pa rrënjë.

Nëse kodi PIN parazgjedhur është e njohur paraprakisht (llogaritur si derivat i MAC-adresën e ComputePIN algorithm), kjo pikë aksesi është shënuar me një checkmark gjelbër.

PIN i llogaritur WPSNëse PIN afrua, ju menjëherë të merrni një fjalëkalim të Wi-Fi (WPA-PSK), pa marrë parasysh se sa e vështirë dhe të gjatë kjo mund të jetë. Ju mund të ruani fjalëkalimin dhe të shkoni në pikën e ardhshme të qasjes. Pas një kohe telefoni juaj do të jetë në gjendje të përdorë Wi-Fi atje, ku më parë vetëm 3G / 4G u kap.

Përzgjedhja e suksesshme e WPS PIN dhe fjalëkalimi WPSApp sheh rrjete të fshehuraNjë dobi pak më e avancuar është WiFree WPS. Si fakt, është një hibrid WPS PIN dhe Router Keygen. Ai përmban më shumë këmbë dhe fjalëkalime të parazgjedhur për qasje në routers, dhe ka gjithashtu një funksion për t'i kërkuar ato automatikisht. Plus tregon fjalëkalimet e ruajtura Wi-Fi dhe të gjitha cilësimet e lidhjes aktuale.

Llogaritja e menjëhershme e fjalëkalimit për Zyxel Keenetic me pin të parazgjedhurNdërfaqja e programit është qesharake, por mjaft informative. Ai analizon llojin e mbrojtjes, prodhuesit dhe fuqinë e sinjalit të të gjitha pikat e qasjes të gjetura. Green tregon AP me probabilitetin më të lartë të piraterisë. Grey është AP, në të cilën është e dobishme të klasifikohen 10-20 këmbë standarde dhe ato të kuqe janë ato që nuk mund të hapen shpejt. Për shembull, ata kanë një nivel shumë të ulët të sinjaleve ose nuk kanë autorizim PIN të WPS në të gjitha. Në WiFree WPS ekzistojnë dy mënyra të sulmit: me rrënjë (kërkon një patch dhe BusyBox) dhe pa rrënjë (shkon në Android 5.0 dhe më të lartë, dhe më shpejt se në programe të ngjashme).

Nëse baza e të dhënave e programit nuk ka kodet e kodit të parazgjedhur për pajisjet e këtij prodhuesi, kjo pikë hyrëse do të shfaqet në të kuqe. Mund të përpiqeni të lidheni me të duke futur manualisht kodin WPS PIN. Faktorë të tjerë mund të ndërhyjnë në hakmarrje të suksesshme: niveli i sinjalit të ulët, modaliteti i autorizimit WPS duke klikuar një buton, duke ndryshuar pinin e parazgjedhur, duke filtruar sipas adresës MAC.

Regjistrimi automatik i kunjeve në WiFree WPSPasi të keni marr PINin e WPS dhe keni mësuar fjalëkalimin e pikës së aksesit, mund të lidheni me të dhe të studioni rrjetin pa tel. Për këtë unë rekomandoj përdorimin e një grupi të lirë të shërbimeve Fing - Mjetet e Rrjetit.

Aplikacioni ka një ndërfaqe të pastër dhe intuitive, dhe të gjitha artikujt e menusë flasin për veten e tyre. Për shembull, mund të skanoni një pikë hyrjeje dhe të mësoni rreth tij shumë detaje.

Fing tregon informacion në lidhje me pikën e qasjesPastaj dërgoni pako ARP dhe zbuloni të gjithë lidhësit e lidhur në këtë rrjet pa tel (përfshirë smartphone tuaj).

Fing tregon të gjithë ushtarët në një rrjet pa telShikoni shërbimet në dispozicion dhe hapni portet në çdo nyje në këtë rrjet.

Fing përcakton shërbimet në dispozicion në routerFing madje ofron që menjëherë të lidhet me ndonjë prej tyre, për shembull nga Telnet.

Lidhu nëpërmjet Telnet për të gjetur pretHapësira për imagjinatën këtu është shumë e madhe. Mund të aktivizoni në distancë edhe pajisjen e fjetjes në qoftë se mbështet teknologjinë Wake-on-LAN, ose të organizoni një zgjim të përgjithshëm me një kërkesë për transmetim WOL.

Fing trumpet lart!Të vazhdohet ...

Pavarësisht nga fakti që ne kemi publikuar kohët e fundit një studim për ju - tema është ende relevante dhe interesante. Pas të gjitha, çfarë mund të jetë më mirë "topa"? Dhe në sajë të njohurive që ju mund të merrni nga faqja jonë - ju mund të keni qasje të lirë në internet kudo që ka WiFi. Dhe është mjaft e mundur për të zbatuar duke përdorur një telefon celular që drejton Android.

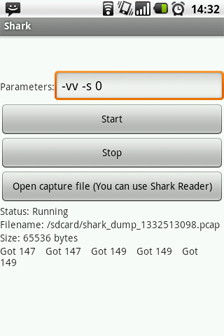

Pra, rishikimi i softuerit për hacking WiFi në Android:

1. peshkaqen - E njëjta gjë wireshark . Po, është gjithashtu për Android. Punon pa u lodhur. Në pajisjen përfundoi pa probleme. Shkruan shkrimet në formatin * .pcap. Folds në sdcard. Dosja mund të disassemblohet lehtë në makinë dritare dhe në telefon, duke përdorur Shark Read. (Një aplikim i mirë, veçanërisht nëse telefoni punon si një pikë qasjeje në WiFi)

2. DroidSheep / Facesniff

- Ndalimi i sesioneve të uebit. Shumë aplikime të thjeshta, por të bujshme. Ne ngjitemi në pikën e hapur, nisemi dhe presim ... Nga rruga, nganjëherë mund ta varni pikën.

3. WiFiKill - Aplikimi nga seria duhet të ketë. Skenon të gjithë nëntregun në të cilin ndodheni. Shfaq një listë të pajisjeve. Zgjidhni neponravivsheesya, klikoni mbi checkmark dhe prisni disa sekonda. Pajisja mbetet pa Internet.

4. Vendosni adresën MAC - Ndryshon MAC-në e saj. Punon mirë në lidhje me pikën 3.

5. Mjete Net Swiss Tool Pa pagesë / fing

- Skanon rrjetet pa tel, shfaq një listë të pajisjeve të lidhura. Mund të skanojë çdo pajisje veç e veç, të nxjerrë një listë të porteve të hapura. Anijet gjithashtu përfshinin ping, gjurmë, zgjim në lan, arp, udp-përmbytje.

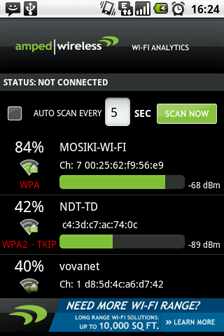

6. Wi-Fi Analytics - Zbatim i bukur. Shfaq të gjitha pikat e aksesit në dispozicion, SSID, mac, encryption, strength sinjal.

Lidhja e televizorit me pajisje kompjuterike

Lidhja e televizorit me pajisje kompjuterike Konfigurimi i lidhjes së drejtpërdrejtë të dy kompjuterave nëpërmjet një rrjeti Wi-Fi

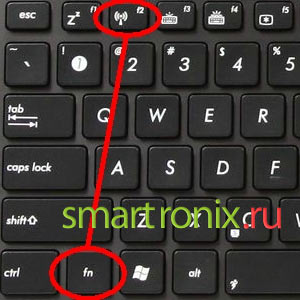

Konfigurimi i lidhjes së drejtpërdrejtë të dy kompjuterave nëpërmjet një rrjeti Wi-Fi Aktivizo Wi-Fi në laptop

Aktivizo Wi-Fi në laptop