Lidhja e telefonit me router security wpa2 psk. Mënyrat e sigurisë Wi-Fi: WEP, WPA, WPA2. Cila është më e mirë

Sot, shumë prej tyre kanë një router Wi-Fi në shtëpi. Pas të gjitha, është shumë më e lehtë të lidhet një kompjuter portativ, një tabletë dhe një smartphone, të cilat kanë ndarë çdo familje më shumë se njerëzit. Dhe ai (router) është në thelb një portë për universin e informacionit. Lexoni derën e përparme. Dhe nga kjo derë varet nëse një mysafir i panjohur do të vijë tek ju pa lejen tuaj. Prandaj, është shumë e rëndësishme t'u kushtohet vëmendje konfigurimit të saktë të routerit në mënyrë që rrjeti juaj pa tel të mos jetë i cenueshëm.

Unë nuk kam nevojë të ju kujtoj se fshehja e qasjes SSID nuk ju mbron. Kufizimi i qasjes MAC nuk është efektiv. Prandaj, vetëm metoda encryption moderne dhe një fjalëkalim komplekse.

Pse të kriptosh? Kush më duhet? Nuk kam asgjë për t'u fshehur

Nuk është kaq e tmerrshme nëse vidhni një kod pin nga një kartë krediti dhe tërhiqni të gjitha paratë prej saj. Për më tepër, nëse dikush do të ulet me shpenzimet tuaja në Internet, duke e ditur fjalekalimin Wi-Fi. Dhe nuk është aq e tmerrshme nëse publikojnë fotot tuaja nga partitë e korporatave ku jeni në një gjendje jo tërheqëse. Është shumë më fyese kur ndërhyrës të hyjnë në kompjuterin tuaj dhe fshijnë fotografitë kur keni marrë djalin tuaj nga spitali, si i mori hapat e tij të parë dhe shkoi në klasën e parë. Për backup-ët janë një temë e veçantë, ata me siguri duhet të bëhen ... Por mund ta riktheni reputacionin me kohë, mund të fitoni para, por fotot e shtrenjta për ju nuk janë më atje. Unë mendoj se të gjithë kanë diçka që ai nuk dëshiron të humbasë.

Ruteri juaj është një pajisje kufitare midis personave dhe publikut, kështu që rregulloni mbrojtjen e tij në mënyrë të plotë. Veçanërisht pasi nuk është aq e vështirë.

Teknologjitë dhe algoritmet e enkriptimit

I heq teorinë. Nuk ka rëndësi se si funksionon, gjëja kryesore është të jesh në gjendje ta përdorësh atë.

Teknologjitë për mbrojtjen e rrjeteve celulare u zhvilluan në rendin kronologjik: WEP , WPA , WPA2 . Gjithashtu, metodat e enkriptimit RC4, TKIP, AES kanë evoluar.

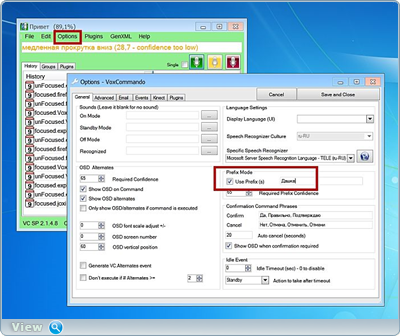

Më e mira në aspektin e sigurisë deri më sot është lidhja WPA2-AES. Kjo është se si duhet të përpiqeni të konfiguroni Wi-Fi. Duhet të duket diçka e tillë:

WPA2 është i detyrueshëm që nga 16 mars 2006. Por ndonjëherë ju mund të gjeni pajisje që nuk e mbështesin atë. Në veçanti, nëse keni instaluar Windows XP në kompjuterin tuaj pa paketën e tretë të shërbimit, atëherë WPA2 nuk do të funksionojë. Prandaj, për arsye të pajtueshmërisë në router, ju mund të gjeni opsionet për vendosjen e WPA2-PSK -\u003e AES + TKIP dhe një tjetër menagerie.

Por nëse parku i pajisjeve është i përditësuar, atëherë është më mirë të përdorësh WPA2 (WPA2-PSK) -\u003e AES, si versioni më i sigurt për sot.

Cili është ndryshimi midis WPA (WPA2) dhe WPA-PSK (WPA2-PSK)

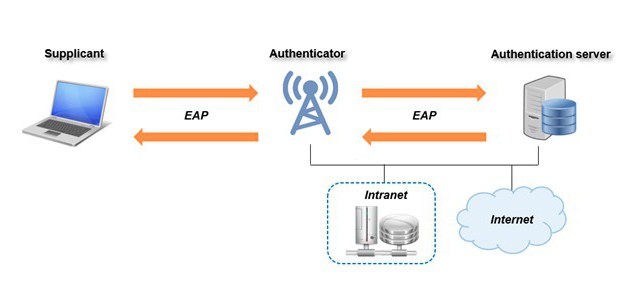

Standardi WPA siguron një Protokoll të Extensible Authentication (EAP) si bazë për një mekanizëm të autentifikimit të përdoruesit. Një kusht i domosdoshëm për vërtetimin është paraqitja nga përdoruesi i një certifikate (të njohur ndryshe si një mandat) që konfirmon të drejtën e tij për të hyrë në rrjet. Për këtë të drejtë, përdoruesi testohet në një bazë të dhënash të veçantë të përdoruesve të regjistruar. Pa autentifikim, operacioni i rrjetit për përdoruesit do të ndalohet. Baza e të dhënave të përdoruesve të regjistruar dhe sistemi i verifikimit në rrjetet e mëdha zakonisht janë të vendosura në një server të veçantë (më shpesh RADIUS).

Mënyra e thjeshtuar Çelësi i para-ndarë (WPA-PSK, WPA2-PSK) ju lejon të përdorni një fjalëkalim që ruhet direkt në router. Nga njëra anë, gjithçka është thjeshtuar, nuk ka nevojë të krijojë dhe të mbajë një bazë të të dhënave të përdoruesit, nga ana tjetër, të gjitha vijnë nën një fjalëkalim.

Në shtëpi, është më e përshtatshme të përdoret WPA2-PSK, që është, një mënyrë e thjeshtuar e standardit WPA. Siguria Wi-Fi nuk vuan nga kjo thjeshtësim.

Hyni fjalëkalimin (enkriptimin) Wi-Fi

Çdo gjë është e thjeshtë. Fjalëkalimi për pikën tuaj të qasjes pa tel (router) duhet të jetë më shumë se 8 karaktere dhe të përmbajë letra në regjistrat, numrat dhe shenjat e pikësimit. Dhe ai nuk duhet të shoqërohet me ju nga asnjë anë. Dhe kjo do të thotë që ju nuk mund të përdorni datat e lindjes, emrat tuaj, numrat e makinave, telefonat, etj si një fjalëkalim.

Pra, si për të thyer AES në WPA2-ballit është pothuajse e pamundur (ajo ishte vetëm një çift i rasteve të simuluara në kushte laboratorike), metodat kryesore janë WPA2 pirateri sulm, fjalor dhe brute-force (scan vazhdues të gjitha opsionet fjalëkalimet). Prandaj, sa më e komplikuar fjalëkalimi, aq më pak mundësi për ndërhyrësit.

... Dhomat e magazinimit automatik janë bërë të përhapura në BRSS në stacionet hekurudhore. Si një kombinim i bllokimit përdorur një letër dhe tre shifra. Megjithatë, shumë pak njerëz e dinë se versioni i parë i qelizave të dhomës së magazinimit përdorte 4 shifra si një kombinim kodesh. Do të duket se cili është ndryshimi? Në fund të fundit, numri i kombinimeve të kodeve është i njëjtë - 10,000 (dhjetë mijë). Por si praktikë (sidomos Departamenti i Hetimeve Kriminale Moskës), kur dikush ofrohet si një fjalëkalim për qelizë magazinimit për të përdorur një kombinim të 4 shifra, shumë njerëz përdorin datën e tyre të lindjes (të mos harrojmë). Ajo që përdoret pa sukses nga ndërhyrës. Pas dy shifrat e para në datën e lindjes së shumicës absolute të popullsisë ishin të njohur - 19. lëna nga syri për të përcaktuar moshën e përafërt të bagazhit të shkathët, dhe ndonjë prej nesh mund ta bëjë këtë me një saktësi prej +/- 3 vjet, dhe në fund ne kemi marrë (më shumë sulmuesit) më pak 10 kombinime për përzgjedhjen e kodit të hyrjes në qelinë e dhomës së magazinimit automatik ...

Fjalëkalimi më popullor

Përtacia dhe papërgjegjshmëria e njerëzve marrin barrën e tyre. Këtu është lista e fjalëkalimeve më të njohura:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Data e lindjes

- Numri i celularit

Rregullat e sigurisë kur krijohet një fjalëkalim

- Secilit prej tyre. Pra, fjalëkalimi i routerit nuk duhet të përputhet me ndonjë fjalëkalim tjetër. Nga posta për shembull. Merrni për vete rregullin, të gjitha llogaritë kanë fjalëkalimet e tyre dhe të gjitha janë të ndryshme.

- Përdorni fjalëkalime të forta që nuk mund të supozohen. Për shembull: 2Rk7-kw8Q11vlOp0

Fjalëkalimi Wi-Fi ka një plus të madh. Nuk ka nevojë të mbahet mend. Mund të shkruhet në letër dhe të ngjitet në fund të routerit.

Zona Wi-Fi

Nëse router juaj ju lejon të organizoni një zonë të ftuar. Pastaj sigurohuni që ta bëni këtë. Natyrisht ta mbrojmë atë me WPA2 dhe një fjalëkalim të fortë. Dhe tani, kur miqtë vijnë në shtëpinë tuaj dhe kërkojnë atë në internet, ju nuk duhet t'u tregoni atyre fjalëkalimin kryesor. Për më tepër, zona e ftuar në routers është e izoluar nga rrjeti kryesor. Dhe çdo problem me pajisjet e mysafirëve tuaj nuk do të ndikojë në rrjetin tuaj në shtëpi.

Sot nuk mund të telefononi diçka të zakonshme. Megjithatë, shumë përdorues (sidomos pronarët e pajisjeve mobile) ballafaqohen me problemin e sistemit mbrojtës që duhet përdorur: WEP, WPA ose WPA2-PSK. Çfarë lloj teknologjie, ne tani shikojmë. Megjithatë, vëmendja më e madhe do t'i kushtohet WPA2-PSK, sepse është ky patronazh që është më i kërkuari sot.

WPA2-PSK: çfarë është?

Le të themi menjëherë: ky është një sistem për të mbrojtur çdo lidhje lokale me një rrjet pa tel bazuar në WI-Fi. Për sistemet e telave të bazuara në kartat e rrjetit që përdorin një lidhje direkte duke përdorur Ethernet, kjo nuk ka të bëjë asgjë.

Me përdorimin e teknologjisë WPA2-PSK sot është më "i avancuar". Edhe disa metoda të vjetëruara që kërkojnë identifikimit dhe fjalëkalimin hetim, si dhe përfshin encryption të dhënave të ndjeshme në pranimit dhe transmetimit, shikoni, për të thënë më të paktën, llap fëminore. Dhe kjo është arsyeja pse.

Varietetet e mbrojtjes

Pra, le të fillojmë me faktin se deri vonë teknologjia më e sigurt e mbrojtjes së lidhjeve është konsideruar si strukturë WEP. Ai përdor një kontroll kyç të integritetit kur lidhte me valë çdo pajisje dhe ishte standardi IEEE 802. 11i.

Mbrojtja e rrjetit WiFi WPA2-PSK punon, në parim, pothuajse i njëjtë, por verifikimi i qasjes në çelësin kryhet në 802. 1X. Me fjalë të tjera, sistemi kontrollon të gjitha opsionet e mundshme.

Megjithatë, ekziston një teknologji më e re e quajtur WPA2 Enterprise. Ndryshe nga WPA, ajo siguron jo vetëm kërkesën për një çelës aksesi personal, por edhe disponueshmërinë e një Radius të qasjes në server. Në këtë rast, një algoritëm i tillë mund të funksionojë njëkohësisht në disa mënyra (për shembull, Ndërmarrja dhe PSK, duke përdorur nivelin e kodimit AES CCMP).

Protokollet bazë dhe siguria

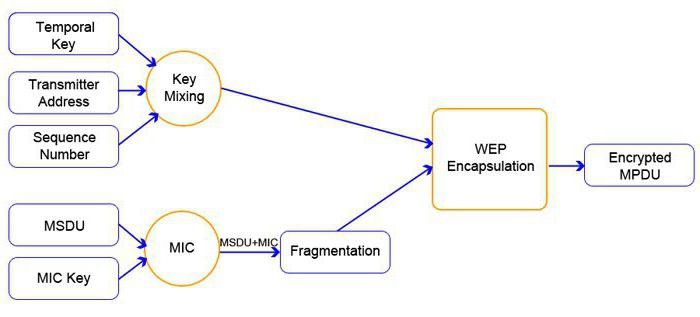

Si dhe largimi në të kaluarën, metodat bashkëkohore të mbrojtjes përdorin të njëjtin protokoll. Ky është TKIP (sistemi WEP i mbrojtur bazuar në përditësimin e softuerit dhe algoritmin RC4). E gjithë kjo përfshin futjen e një çelës të përkohshëm për të hyrë në rrjet.

Siç tregohet nga përdorimi praktik, në vetvete një algoritëm i tillë i sigurisë speciale të lidhjes në një rrjet pa tel nuk dha. Kjo është arsyeja pse u zhvilluan teknologji të reja: së pari WPA, pastaj WPA2, e plotësuar me PSK (çelës i qasjes personale) dhe TKIP (kyç i përkohshëm). Përveç kësaj, të dhënat e transmetimit dhe marrjes së të dhënave, tani të njohur si standard AES, ishin përfshirë.

Teknologjitë e vjetruara

Tipi i sigurisë WPA2-PSK u shfaq relativisht kohët e fundit. Para kësaj, siç u përmend më lart, WEP u përdor në kombinim me TKIP. Mbrojtja e TKIP nuk është asgjë më shumë se një mjet për të rritur thellësinë e bitit të çelësit të qasjes. Për momentin është konsideruar se modaliteti bazë lejon të rritet çelësi nga 40 në 128 bit. Në këtë rast, gjithashtu mund të ndryshoni një çelës të vetëm WEP në disa mënyra të veçanta, të gjeneruara dhe të dërguara në automatik nga vetë serveri, i cili kryen autentikimin e përdoruesit pas identifikimit.

Përveç kësaj, vetë sistemi siguron përdorimin e një hierarkie të rreptë të shpërndarjes kryesore, si dhe një teknikë për të hequr qafe të ashtuquajturin problem të parashikueshmërisë. Me fjalë të tjera, kur, për shembull, për një rrjet pa tel që përdor një mbrojtje WPA2-PSK, një fjalëkalim është përcaktuar si një lloj sekuencë "123456789", ajo nuk është e vështirë të mendoj se të njëjtat programe, gjeneratorë kryesore dhe fjalëkalimet, i quajtur zakonisht keygen ose diçka të tillë, Kur futni katër personazhet e para, ju mund të gjeneroni automatikisht katër nga ato të mëvonshme. Këtu, siç thonë ata, ju nuk duhet të jeni një person i vetëm për të gjetur llojin e sekuencës së përdorur. Por kjo, siç, ndoshta, tashmë kuptohet, shembulli më i thjeshtë.

Sa i përket datës së lindjes së përdoruesit në fjalëkalim, kjo nuk është diskutuar fare. Ju lehtë mund të llogarisni për të njëjtat të dhëna regjistrimi në rrjetet sociale. Fjalëkalimet e njëjta dixhitale të këtij lloji janë absolutisht jo të besueshme. Është më mirë të përdorni së bashku numra, shkronja, si dhe simbole (madje as nuk mund të shtypni nëse specifikoni një kombinim të hotkeys) dhe një hapësirë. Megjithatë, edhe me këtë qasje, WPA2-PSK mund të hackohet. Këtu ju duhet të shpjegoni metodologjinë e vetë sistemit.

Algoritmi tipik i qasjes

Tani disa fjalë në lidhje me sistemin WPA2-PSK. Çfarë është kjo në aspektin e aplikimit praktik? Ky është kombinimi i disa algoritmeve, për të thënë kështu, në mënyrën e përdorimit. Le të shpjegojmë situatën me një shembull.

Në mënyrë ideale, sekuenca e ekzekutimit të procedurës për mbrojtjen e lidhjes dhe enkriptimit të informacionit të transmetuar ose të marrë është si më poshtë:

WPA2-PSK (WPA-PSK) + TKIP + AES.

Këtu, roli kryesor luhet nga një çelës i përbashkët (PSK) me një gjatësi prej 8 deri në 63 karaktere. Në cilin sekuencë do të përdoren algoritmet (nëse kriptimi do të ndodhë së pari, qoftë pas transmetimit, ose në proces duke përdorur çelësa të rastësishëm të ndërmjetëm etj.), Nuk është e rëndësishme.

Por edhe në prani të sigurisë dhe sistemit encryption në nivel AES 256 (duke iu referuar çelës encryption bit) Hacking WPA2-PSK për hakerat, kompetent në këtë çështje, ajo do të jetë një detyrë, edhe pse e vështirë, por e mundshme.

dobësi

Në 2008, në konferencën PacSec u paraqit një teknikë që lejon hakimin e një lidhjeje pa tela dhe leximin e të dhënave transferuese nga router në terminalin e klientit. E gjithë kjo zgjati rreth 12-15 minuta. Megjithatë, nuk ishte e mundur që të prish transferimin e kundërt (klienti-router).

Fakti është se kur modaliteti i routerit QoS është aktivizuar, nuk mund të lexoni vetëm informacionin e transmetuar, por gjithashtu ta zëvendësoni atë me një të rreme. Në vitin 2009, specialistët japonezë prezantuan një teknologji që do të zvogëlonte kohën e piraterisë në një minutë. Dhe në vitin 2010, faqja ka informacione se është më e lehtë të kollosh modulin Hole 196, i cili është i pranishëm në WPA2, duke përdorur çelësin e tij privat.

Nuk ka asnjë pyetje për ndonjë ndërhyrje në çelësat e gjeneruara. Së pari, përdoret sulmi i ashtuquajtur fjalor në kombinim me forcën brutale dhe pastaj skanimi i hapësirës së lidhjes pa tel për të kapur paketat e transmetuara dhe pastaj i shkruan ato. Mjafton që një përdorues të bëjë një lidhje, sa më shpejt të ndodhë deauthorizimi i tij, përgjimin e transmetimit të paketave fillestare (shtrëngim duarsh). Pas kësaj, edhe afërsia me pikën kryesore të qasjes nuk është e nevojshme. Mund të punoni në modalitetin offline. Megjithatë, për të kryer të gjitha këto veprime do të nevojiten programe të veçanta.

Si të kolliteni WPA2-PSK?

Për arsye të dukshme këtu nuk do të jepet algoritmi i plotë i lidhjeve hacking, sepse kjo mund të përdoret si një udhëzim i caktuar për veprim. Le të ndalemi vetëm në pikat kryesore, dhe pastaj - vetëm në terma të përgjithshëm.

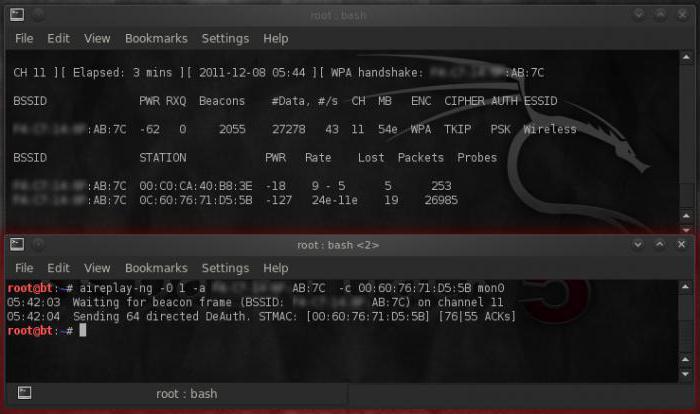

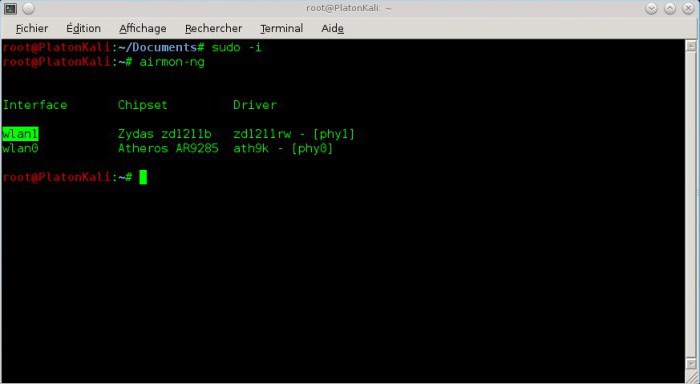

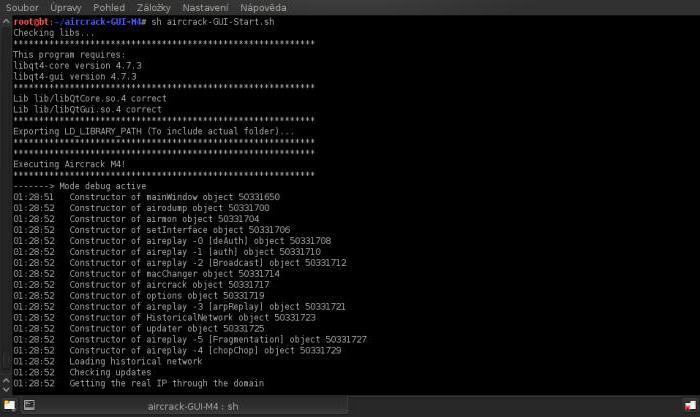

Në mënyrë tipike, me qasje të drejtpërdrejtë në router mund të konvertohet në të ashtuquajturën mënyrë airmon-Këngë për ndjekjen e trafikut (airmon-ng wlan0 fillojnë - riemërimin një përshtatës wireless). Pas kësaj, konfiskimi dhe fiksimi ndodhë me airdump-ng mon0 trafikut command (kanalit të dhënave ndjekja normë fener, shpejtësinë dhe metodën encryption, sasinë e të dhënave të transmetuara dhe kështu me radhë. D.).

Tjetra, aktivizohet komanda e zotimit për kanalin e zgjedhur, pas së cilës komanda Aireplay-NG Deauth futet me vlerat e shoqëruara (ato nuk jepen për arsye të legjitimitetit të përdorimit të këtyre metodave).

Pas kësaj (kur përdoruesi tashmë është autorizuar të lidhet), përdoruesi thjesht mund të shkëputet nga rrjeti. Në këtë rast, kur të hyni nga faqja e piraterisë, sistemi do të përsërisë autorizimin e hyrjes, pas së cilës do të jetë e mundur të kapni të gjitha fjalëkalimet e qasjes. Tjetra, do të ketë një dritare me një "shtrëngim duarsh" (shtrëngim duarsh). Pastaj ju mund të aplikoni nisjen e një skedari të veçantë të quajtur WPAcrack, i cili do t'ju lejojë të goditur ndonjë fjalëkalim. Natyrisht, sesi pikërisht ajo fillon, askush nuk do t'i tregojë askujt. Ne vetëm theksojmë se nëse ka një njohuri të caktuar, i gjithë procesi zgjat nga disa minuta deri në disa ditë. Për shembull, një procesor me bazë Intel që punon në 2.8 GHz është i aftë të trajtojë jo më shumë se 500 fjalëkalime për sekondë, ose 1.8 milionë në orë. Në përgjithësi, siç është e qartë, nuk duhet të kënaqesh.

Në vend të një pasuesi

Kjo është e gjitha për WPA2-PSK. Çfarë është, ndoshta, nga leximi i parë është e kuptueshme dhe nuk do të jetë. Megjithatë, bazat e mbrojtjes së të dhënave dhe sistemet e encryption të aplikuara, siç duket, do të kuptohen nga çdo përdorues. Për më tepër, sot pothuajse të gjithë pronarët e pajisjeve mobile përballen me këtë. Asnjëherë nuk ka vërejtur se kur krijohet një lidhje e re në të njëjtin smartphone, sistemi sugjeron përdorimin e një lloji të caktuar të mbrojtjes (WPA2-PSK)? Shumë thjesht nuk i kushtojnë vëmendje kësaj, por më kot. Në cilësimet e përparuara, mund të përdorni një numër të madh parametrash shtesë për të përmirësuar sistemin e sigurisë.

Ky artikull është i përkushtuar ndaj çështjes së sigurisë kur përdoret rrjeti WiFi pa tela.

Hyrje - dobësitë e WiFi

Arsyeja kryesore për cenueshmërinë e të dhënave të përdoruesit, kur këto të dhëna transmetohen nëpërmjet rrjeteve WiFi, është se shkëmbimi ndodh mbi valën e radios. Dhe kjo bën të mundur përgjimin e mesazheve në çdo pikë ku sinjali WiFi është fizikisht i disponueshëm. Ta themi thjesht, nëse sinjali i pikës së aksesit mund të kapet në një distancë prej 50 metrash, atëherë përgjimi i gjithë trafikut të rrjetit të këtij rrjeti WiFi është i mundur brenda një rreze prej 50 metrash nga pika e hyrjes. Në dhomën tjetër, në katin tjetër të ndërtesës, në rrugë.

Imagjinoni këtë foto. Në zyrë, rrjeti lokal është ndërtuar përmes WiFi. Sinjali i pikës hyrëse të kësaj zyre është kapur jashtë ndërtesës, për shembull, në një parking. Një sulmues, jashtë ndërtesës, mund të hyjë në rrjetin e zyrës, që është, pa u vënë re nga pronarët e këtij rrjeti. Rrjetet WiFi mund të qasen lehtësisht dhe pa kuptim. Teknikisht shumë më e lehtë se sa për rrjetet me tel.

Po. Deri më sot, zhvillohen dhe zbatohen mjetet për mbrojtjen e rrjeteve WiFi. Kjo mbrojtje bazohet në enkriptimin e të gjithë trafikut ndërmjet pikës së hyrjes dhe pajisjes përfundimtare që është e lidhur me të. Kjo është, një sinjal radioje mund të interceptohet nga një sulmues, por për të ai thjesht do të jetë një "mbeturina" dixhitale.

Si funksionon siguria e WiFi?

Pika e hyrjes përfshin vetëm pajisjen që do të dërgojë fjalëkalimin e saktë (të specifikuar në cilësimet e pikës së qasjes) në rrjetin e vet WiFi. Në këtë rast, fjalëkalimi gjithashtu dërgohet i koduar, në formën e hash. Hash është rezultat i enkriptimit të pakthyeshëm. Kjo është, të dhënat që janë përkthyer në hash nuk mund të decrypted. Nëse një sulmues ndërpret një hash fjalëkalimin, ai nuk mund të marrë fjalëkalimin.

Por si e njeh pikat e hyrjes fjalëkalimin e saktë apo jo? Nëse ajo gjithashtu merr një hash, por nuk mund ta decrypt atë? Është e thjeshtë - në cilësimet e pikës së hyrjes fjalëkalimi është specifikuar në formën e tij të pastër. Programi i autorizimit merr një fjalëkalim të pastër, krijon një hash prej tij dhe pastaj e krahason këtë hash me të marrë nga klienti. Nëse hash përputhet, atëherë klienti ka fjalëkalimin e duhur. Këtu përdorim tiparin e dytë të hashëve: ato janë unike. E njëjta hash nuk mund të merret nga dy grupe të ndryshme të të dhënave (fjalëkalime). Nëse dy hash përputhen, atëherë të dyja janë krijuar nga të njëjtat set të të dhënave.

Nga rruga. Për shkak të kësaj karakteristike, hash përdoren për të kontrolluar integritetin e të dhënave. Nëse dy hashs (krijuar me një interval kohor) përputhen, atëherë të dhënat origjinale (për këtë interval kohor) nuk janë ndryshuar.

Megjithatë, përkundër faktit se metoda më moderne e mbrojtjes së rrjetit WiFi (WPA2) është e besueshme, ky rrjet mund të hackohet. Si?

Ekzistojnë dy metoda për të hyrë në rrjet nën mbrojtjen e WPA2:

- Përzgjedhja e fjalëkalimeve në bazë të fjalëkalimeve (e ashtuquajtura kërkim përmes fjalorit).

- Përdorimi i cenueshmërisë në funksionin WPS.

Në rastin e parë, një sulmues ndërpret hash fjalëkalimin në pikën e qasjes. Pastaj, bazuar në një bazë të dhënash në të cilën shkruhen mijëra ose miliona fjalë, krahasohen hashat. Nga fjalori është marrë një fjalë, një hash gjenerohet për këtë fjalë dhe pastaj kjo hash krahasohet me hashun që u interceptua. Nëse pika e hyrjes përdor një fjalëkalim primitiv, atëherë hakimi i fjalëkalimit, kjo pikë hyrjeje, është çështje kohe. Për shembull, një fjalëkalim me 8 shifra (gjatësia e 8 karaktereve është gjatësia minimale e fjalëkalimit për WPA2) është një milion kombinime. Në një kompjuter modern, mund të kërkoni një milion vlera për disa ditë ose edhe orë.

Në rastin e dytë, një dobësi është shfrytëzuar në versionet e para të funksionit WPS. Ky funksion ju lejon të lidhni në pikën e qasjes një pajisje në të cilën nuk mund të futni një fjalëkalim, siç është një printer. Kur përdorni këtë funksion, pajisja dhe pika e hyrjes shkëmbejnë një kod dixhital dhe nëse pajisja dërgon kodin korrekt, pika e qasjes autorizon klientin. Në këtë funksion ka pasur një cenueshmëri - kodi ishte nga 8 shifra, por vetëm katër prej tyre u kontrolluan! Kjo është, për hakmarrje të WPS ju duhet të kaloni nëpër të gjitha vlerat që japin 4 shifra. Si rezultat, pirateritë e pikave të hyrjes përmes WPS mund të kryhen në vetëm disa orë, në çdo pajisje më të dobët.

Konfigurimi i Sigurisë së Rrjetit WiFi

Siguria e rrjetit WiFi përcaktohet nga cilësimet e pikës së qasjes. Disa prej këtyre cilësimeve ndikojnë drejtpërsëdrejti në sigurinë e rrjetit.

Modaliteti i qasjes në rrjetin WiFi

Pika e hyrjes mund të funksionojë në një nga dy mënyrat - të hapura ose të mbrojtura. Në rastin e qasjes publike, çdo pajisje mund të lidhet me pikën e qasjes. Në rastin e qasjes së sigurtë, është e lidhur vetëm pajisja që transmeton fjalëkalimin e saktë të qasjes.

Ekzistojnë tre lloje (standarde) të mbrojtjes për rrjetet WiFi:

- WEP (Wired Equivalent Privacy). Standardi i parë i mbrojtjes. Sot, në fakt, nuk siguron mbrojtje, sepse është hacked shumë lehtë për shkak të dobësisë së mekanizmave mbrojtës.

- WPA (qasje e mbrojtur Wi-Fi). Kronologjikisht, standardi i dytë i mbrojtjes. Në kohën e krijimit dhe komisionimit, ajo ofroi mbrojtje efektive për rrjetet WiFi. Por në fund të viteve zero, mundësitë u gjetën të thyejnë mbrojtjen e WPA përmes dobësive në mekanizmat e sigurisë.

- WPA2 (qasje e mbrojtur me Wi-Fi). Standardi i fundit i mbrojtjes. Ofron mbrojtje të besueshme në përputhje me rregulla të caktuara. Deri më sot, ka vetëm dy mënyra për të prishur sigurinë WPA2. Shëno fjalëkalimin për fjalorin dhe zgjidhjen e problemit, përmes shërbimit WPS.

Prandaj, për të siguruar sigurinë e rrjetit WiFi, duhet të zgjidhni llojin e mbrojtjes WPA2. Megjithatë, jo të gjitha pajisjet e klientit mund ta mbështesin atë. Për shembull, Windows XP SP2 mbështet vetëm WPA.

Përveç zgjedhjes së standardit WPA2, janë të nevojshme kushte shtesë:

Përdorni metodën e kodimit AES.

Fjalëkalimi për të hyrë në rrjetin WiFi duhet të përpilohet si vijon:

- përdorim letra dhe numra në fjalëkalim. Një grup arbitrarësh letrash dhe numrash. Ose shumë të rralla, kuptimplotë vetëm për ju, një fjalë ose frazë.

- Mos bëj përdorni fjalëkalime të thjeshta si emri + data e lindjes, ose disa fjalë + numra të ndryshëm, për shembull lena1991 ose dom12345.

- Nëse vetëm duhet të përdorni një fjalëkalim dixhital, atëherë gjatësia e tij duhet të jetë të paktën 10 karaktere. Meqenëse fjalëkalimi digjital me tetë karaktere zgjidhet nga një kërkim në kohë reale (nga disa orë në disa ditë, varësisht nga fuqia e kompjuterit).

Nëse përdorni fjalëkalime komplekse, në përputhje me këto rregulla, atëherë rrjeti juaj WiFi nuk mund të plasaritet duke përdorur metodën e fjalëkalimit të fjalorit. Për shembull, për një fjalëkalim të formularit 5Fb9pE2a (alfanumerike arbitrare), sa më shumë që të jetë e mundur 218340105584896 kombinime. Sot është pothuajse e pamundur të zgjedhësh. Edhe nëse kompjuteri krahason 1.000.000 (milion) fjalë për sekondë, do të duhet rreth 7 vjet për të numëruar të gjitha vlerat.

WPS (Wi-Fi Protected Setup)

Nëse pika e hyrjes ka një funksion WPS (Wi-Fi Protected Setup), duhet ta çaktivizoni atë. Nëse ky funksion është i nevojshëm, duhet të siguroheni që versioni i tij të përditësohet me karakteristikat e mëposhtme:

- Përdorimi i të gjitha 8 simboleve të një pincode në vend të 4 siç ishte në fillim.

- Lejohet vonesa pas disa përpjekjeve për të transmetuar kodin e gabuar nga klienti.

Një mundësi shtesë për të përmirësuar mbrojtjen e WPS është përdorimi i një kodimi alfanumerik.

Siguria e rrjeteve publike WiFi

Sot është në modë të përdoret interneti nëpërmjet rrjeteve WiFi në vende publike - në kafene, restorante, qendra tregtare etj. Është e rëndësishme të kuptohet se përdorimi i rrjeteve të tilla mund të çojë në vjedhjen e të dhënave tuaja personale. Nëse ju të hyni në internet përmes një rrjeti dhe pastaj ekzekutuar autorizimin në çdo vend, të dhënat tuaja (login dhe fjalëkalimin) mund të jetë zbuluar nga një person tjetër i cili është i lidhur me të njëjtin rrjet WiFi. Në fund të fundit, në çdo pajisje që është autorizuar dhe e lidhur me pikën e qasjes, mund të ndërpreni trafikun e rrjetit nga të gjitha pajisjet e tjera të këtij rrjeti. Një tipar i rrjeteve publike WiFi është se çdokush mund të bashkohet me të, duke përfshirë një ndërhyrës, jo vetëm për një rrjet të hapur, por edhe për një rrjet të mbrojtur.

Çfarë mund të bëj për të mbrojtur të dhënat e mia kur lidhem me internetin nëpërmjet një rrjeti publik publik WiFi? Ekziston vetëm një mundësi - të përdorësh protokollin HTTPS. Brenda kuadrit të këtij protokolli, krijohet një lidhje e koduar midis klientit (shfletuesit) dhe faqes. Por jo të gjitha faqet mbështesin protokollin HTTPS. Adresat në një faqe që mbështet protokollin HTTPS fillojnë me https: // prefiksin. Nëse adresat në faqe kanë një http: // prefiks, kjo do të thotë se faqja nuk e mbështet HTTPS-in ose nuk përdoret.

Disa faqe nuk e përdorin HTTPS-in me paracaktim, por ata kanë këtë protokoll dhe ju mund ta përdorni nëse ju në mënyrë eksplicite (me dorë) specifikoni prefiksin https: //.

Sa i përket rasteve të tjera të përdorimit të dhomave të bisedave në Internet, Skype, etj, ju mund të përdorni serverat VPN falas ose të paguar për të mbrojtur këto të dhëna. Kjo është, së pari të lidheni me serverin VPN dhe pastaj të përdorni një chat ose një faqe të hapur.

Mbroni fjalëkalimin tuaj WiFi

Në pjesën e dytë dhe të tretë të këtij artikulli, kam shkruar se në rastin e përdorimit të standardit të sigurisë WPA2, një nga mënyrat e hacking rrjetit WiFi është për të gjetur një fjalëkalim fjalor. Por për një sulmues ekziston një mundësi tjetër për të marrë një fjalëkalim në rrjetin tuaj WiFi. Nëse ruan fjalëkalimin në një gjemb ngjitur në monitor, kjo bën të mundur që kjo fjalëkalim të shihet tek një person i paautorizuar. Dhe fjalëkalimi juaj mund të vjedhet nga një kompjuter që është i lidhur me rrjetin tuaj WiFi. Kjo mund të bëjë një të huaj, në rast se kompjuterat tuaj nuk janë të mbrojtur nga qasja nga të huajt. Kjo mund të bëhet me ndihmën e një programi keqdashës. Përveç kësaj, fjalëkalimi mund të vjedhet nga pajisja që merret nga zyra (shtëpi, apartament) - nga një smartphone, tabletë.

Kështu, nëse keni nevojë për mbrojtje të besueshme për rrjetin tuaj WiFi, ju duhet të ndërmerrni hapa për të ruajtur në mënyrë të sigurt fjalëkalimin tuaj. Mbroni atë nga hyrja e personave të paautorizuar.

Nëse keni qenë të dobishme ose thjesht dëshironi këtë artikull, atëherë mos u trembni - mbështetni autorin financiarisht. Është e lehtë për të bërë duke hedhur para në Yandex Wallet Nr 410011416229354. Ose në telefon +7 918-16-26-331 .

Edhe një sasi e vogël mund të ndihmojë për të shkruar artikuj të rinj :)

Ajo që në kohën tonë mund të jetë më e rëndësishme sesa mbrojtja e rrjetit tuaj Wi-Fi në shtëpi 🙂 Kjo është një temë shumë e njohur, e cila tashmë është vetëm në këtë faqe është shkruar më shumë se një artikull. Vendosa të mbledh të gjitha informatat e nevojshme për këtë temë në një faqe. Tani do të shqyrtojmë më nga afër çështjen e mbrojtjes së rrjetit Wi-Fi. Unë do t'ju them dhe të ju tregojnë se si për të mbrojtur fjalëkalimin tuaj Wi-Fi, si për të bërë atë në routers nga prodhues të ndryshëm, të cilat metodë encryption për të zgjedhur, si për të zgjedhur një fjalëkalim, dhe çfarë ju duhet të dini në qoftë se qëllimi juaj për të ndryshuar tuaj fjalëkalimin e rrjetit pa tel.

Në këtë artikull do të flasim për mbrojtjen e rrjetit tuaj pa tel. Dhe vetëm për mbrojtjen e fjalëkalimeve. Nëse marrim në konsideratë sigurinë e disa rrjeteve të mëdha në zyra, atëherë është më mirë të qasemi në sigurinë në një mënyrë paksa të ndryshme (të paktën një tjetër mënyrë autentikimi). Nëse mendoni se një fjalëkalim nuk është i mjaftueshëm për të mbrojtur rrjetin Wi-Fi, atëherë unë do t'ju këshilloja që të mos shqetësoheni. Vendosni një fjalëkalim të mirë dhe kompleks për këtë udhëzim dhe mos u shqetësoni. Nuk ka gjasa që dikush do të humbasë kohë dhe përpjekje për të kollitur rrjetin tuaj. Po, ju mund të dëshironi për të fshehur emrin e rrjetit (SSID), dhe vendosur filtrimin MAC-adresën, por ajo është e problemet e panevojshme, e cila në të vërtetë do të sjellë shqetësim vetëm kur lidh dhe përdorimin e rrjetit tuaj pa tel.

Nëse jeni duke menduar për mbrojtjen e Wi-Fi tuaj, ose duke e lënë rrjetin të hapur, atëherë zgjidhja këtu mund të jetë vetëm një - për të mbrojtur. Po, interneti është i pakufizuar, po praktikisht të gjitha shtëpitë kanë routerin e tyre, por në rrjetin tuaj të gjitha do të jenë të lidhura me dikë. Dhe çfarë na nevojitet për klientët e tepërt, kjo është një barrë shtesë në router. Dhe nëse nuk është e shtrenjtë për ju, atëherë kjo ngarkesë, thjesht nuk do të mbijetojë. Gjithashtu, nëse dikush lidhet me rrjetin tuaj, ai do të jetë në gjendje të ketë qasje në skedarët tuaj (nëse rrjeti lokal është konfiguruar), dhe qasje në cilësimet e routerit tuaj (në të vërtetë admin password standard, i cili mbron panelin e kontrollit, ka shumë të ngjarë që nuk ka ndryshuar).

Jetë i sigurt për të mbrojtur rrjetin Wi-Fi me një fjalëkalim të mirë me metodën e saktë (moderne) të enkriptimit. Ju këshilloj të instaloni menjëherë mbrojtjen kur konfiguroni routerin. Dhe akoma, nuk është keq të ndryshosh fjalëkalimin herë pas here.

Nëse jeni të shqetësuar se dikush po hackon rrjetin tuaj ose tashmë e ka bërë këtë, atëherë vetëm ndryshoni fjalëkalimin dhe jetoni në mënyrë paqësore. Nga rruga, pasi ju të gjithë do të shkoni pa probleme në panelin e kontrollit të router tuaj, unë ende do të këshillojë se cili është përdorur për të hyrë në router settings.

Mbrojtja e duhur e rrjetit shtëpi Wi-Fi: cila metodë e enkriptimit të zgjedhë?

Në procesin e vendosjes së fjalëkalimit, do të duhet të zgjidhni metodën e enkriptimit të rrjetit Wi-Fi (metoda e vërtetimit). Unë rekomandoj instalimin vetëm WPA2 - Personale, me encryption nga algorithm AES. Për një rrjet shtëpiak, kjo është zgjidhja më e mirë, në momentin më të ri dhe më të besueshëm. Ky është lloji i mbrojtjes i rekomanduar nga prodhuesit e ruterëve.

Vetëm me një kusht, që të mos keni pajisje të vjetra që dëshironi të lidheni me Wi-Fi. Nëse pas vendosjes keni disa pajisje të vjetra që refuzojnë të lidheni me rrjetin pa tel, atëherë mund të vendosni protokollin WPA (me algoritmin e kodimit TKIP). Unë nuk ju këshilloj të instaloni protokollin WEP, sepse tashmë është i vjetëruar, jo i sigurt dhe mund ta plasoni lehtë. Po, dhe mund të ketë probleme me lidhjen e pajisjeve të reja.

Kombinimi i Protokollit WPA2 - Personal me encryption AES, ky është alternativa më e mirë për një rrjet shtëpiak. Çelësi (fjalëkalimi) duhet të jetë së paku 8 karaktere. Fjalëkalimi duhet të përbëhet nga letra, numra dhe simbole në anglisht. Fjalëkalimi është i ndjeshëm nga rasti. Kjo është, "111AA111" dhe "111aa111" janë fjalëkalime të ndryshme.

Unë nuk e di se çfarë është router juaj, prandaj, unë do të përgatis udhëzime të vogla për prodhuesit më të njohura.

Nëse pas ndryshimit, ose vendosjes së një fjalëkalimi, keni probleme me lidhjen e pajisjeve me rrjetin pa tel, shihni rekomandimet në fund të këtij neni.

Ju këshilloj që menjëherë të shkruani fjalëkalimin që do ta instaloni. Nëse e harron atë, do të duhet të instalosh një të re, ose.

Ne mbrojmë fjalëkalimin Wi-Fi në routers Tp-Link

Lidhja me routerin (me kabëll ose me Wi-Fi), filloni çdo shfletues dhe hapni adresën 192.168.1.1, ose 192.168.0.1 (adresa për routerin tuaj, si dhe emri i përdoruesit dhe fjalëkalimi standard janë të shënuara në etiketë nga fundi i pajisjes). Specifikoni një emër përdoruesi dhe fjalëkalim. By default, kjo është admin dhe admin. Në, kam përshkruar më në detaje hyrjen në cilësimet.

Në cilësimet klikoni butonin pa tel (Modaliteti me valë) - Siguria Wireless (Siguria Wireless). Vendosni etiketën pranë metodës së mbrojtjes WPA / WPA2 - personale (e rekomanduar). Në menunë zbritëse version (version), zgjidhni WPA2-PSK. Në menynë encryption (encryption), instaloni AES. Në fushë Fjalëkalimi Wireless (Fjalëkalim PSK), specifikoni fjalëkalimin për të mbrojtur rrjetin tuaj.

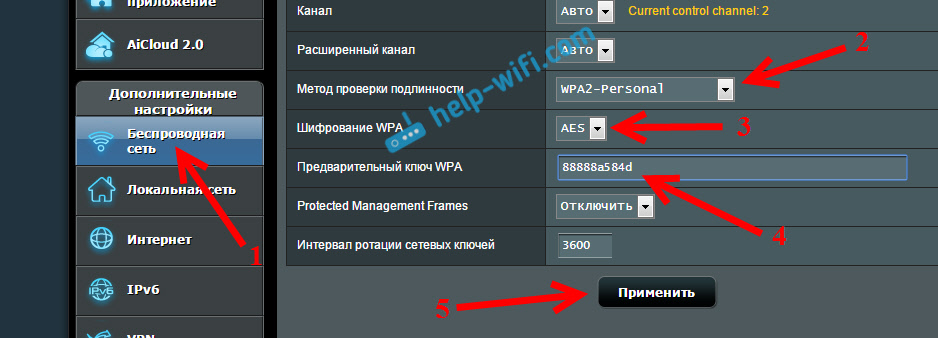

Vendosja e fjalëkalimit në routerë Asus

Në cilësimet, ne duhet ta hapim tabin Rrjeti pa tel, dhe kryeni këto cilësime:

- Në menunë zbritëse "Metoda e autentifikimit" zgjidhni WPA2 - Personal.

- "Encrypt WPA" - instaloni AES.

- Në fushën "WPA Preliminary Key" shkruajmë fjalëkalimin për rrjetin tonë.

Për të ruajtur cilësimet, kliko butonin zbatohen.

Lidhni pajisjet tuaja me rrjetin me një fjalëkalim të ri.

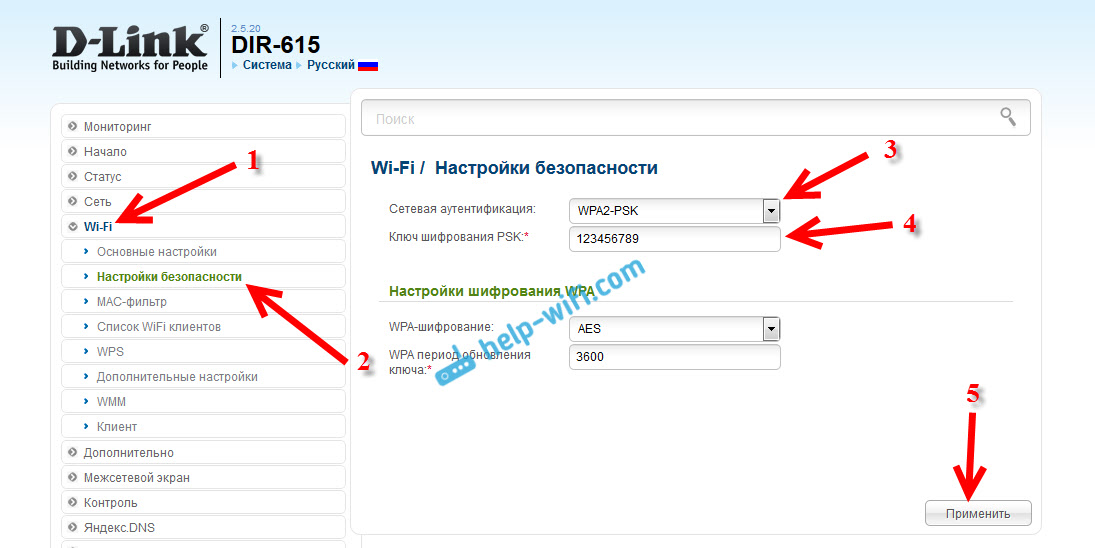

Ne mbrojmë rrjetin pa tel të routerit D-Link

Shkoni te cilësimet e D-Link router tuaj në 192.168.0.1. Ju mund të shihni udhëzimet e hollësishme. Në cilësimet, hapni skedën Wi-Fi - Cilësimet e Sigurisë. Vendosni llojin dhe fjalëkalimin e sigurisë si në ekranin e mëposhtëm.

Vendosja e një fjalëkalimi në routerë të tjerë

Ende kemi udhëzime të hollësishme për routerët ZyXEL dhe Tenda. Shiko lidhjet:

Nëse ju nuk mund të gjeni udhëzime për router tuaj, pastaj të ngritur mbrojtjen e rrjetit Wi-Fi ju mund në panelit të kontrollit tuaj të router, në seksionin Settings, e cila quhet: .. parametrat e sigurisë, rrjeti pa tel, Wi-Fi, Wireless etj Gjej Mendoj nuk do të jetë e vështirë. Dhe çfarë cilësime për të instaluar, unë mendoj se ju tashmë e dini: WPA2 - Personal dhe AES encryption. E pra, çelësi.

Nëse nuk mund ta kuptoni, pyesni në komentet.

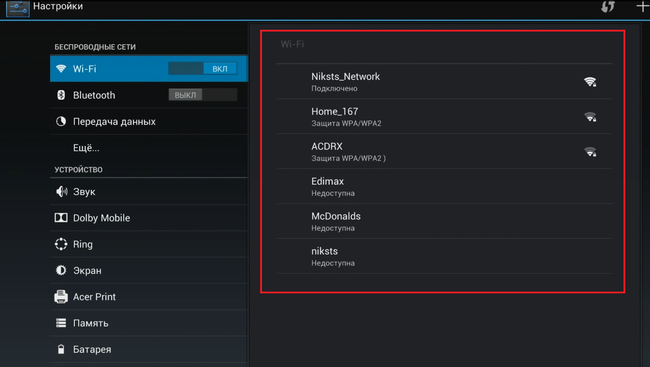

Çka nëse pajisjet nuk lidhen pas instalimit, duke ndryshuar fjalëkalimin?

Shumë shpesh, pas instalimit dhe sidomos ndryshimit të fjalëkalimit, pajisjet që më parë ishin të lidhura me rrjetin tuaj nuk duan të lidhen me të. Në kompjuterë, kjo zakonisht është një gabim "Cilësimet e rrjetit të ruajtura në këtë kompjuter nuk i plotësojnë kërkesat e këtij rrjeti" dhe "Windows nuk mund të lidhet me ...". Në tableta dhe smartfonë (Android, iOS) gjithashtu mund të shfaqen gabime si "Nuk mund të lidhen me rrjetin", "Lidhu, mbrohen" dhe kështu me radhë.

Këto probleme zgjidhen thjesht duke hequr rrjetin pa tel dhe duke u rikthyer, tashmë me një fjalëkalim të ri. Si të hiqni rrjetin në Windows 7, shkrova. Nëse keni Windows 10, atëherë ju duhet të "harroni rrjetin" nga. Në pajisjet celulare, klikoni në rrjetin tuaj, mbajeni dhe përzgjidhni "Delete".

Nëse problemet e lidhjes janë vërejtur në pajisjet e vjetra, atëherë vendosni cilësimet e routerit në protokollin e sigurisë WPA dhe kodimin TKIP.

Lidhja e regjistruesit fiskal të atoleve

Lidhja e regjistruesit fiskal të atoleve Pse në tablet nuk lidhet Wi-Fi

Pse në tablet nuk lidhet Wi-Fi Inteligjenca artificiale në programet evoluon

Inteligjenca artificiale në programet evoluon