Как да разгледаме отворените портове в Linux.

От името на администратора въведете следната команда в командния ред:

Netstat -ab

Тъй като списъкът може да бъде доста голям, по-добре е да внесете цялото нещо във файл. Например това:

Netstat -ab\u003e ports.txt

Във файла ще бъде по-лесно да търсите.

Подробно обяснение

Да, като цяло програмите за такива цели са пълни, всяка защитна стена / защитна стена може да покаже това. Е, ако трябва да решите проблема със стандартните инструменти на Windows OS, можете да използвате конзолата netstat.

Удобен за използване с ключовата -В (netstatn -b), ще се появи по този начин не само списък на отворени портове, но и приложенията, които използват тези пристанища, както и ще бъдат определени активни връзки, мрежови адреси (вътрешни и външни) с мрежови портове, идентификатори на процеси, използващи конкретен порт (PID) и техните имена.

И обикновено ви съветвам да прочетете помощта за тази програма, като напишете командата netstat /? В конзолата (тя също е cmd)? Там е написана много полезна информация, включително и върху клавишите, с които можете да детайлизирате изходните списъци с информация, не само на мрежовите портове.

Показва статистически данни за протокола и текущи TCP / IP мрежови връзки.

NETSTAT [а] [Ь] [е] [-п] [о] [-р протокол] [-r] [-s] [-v] [интервал]

A Показва всички връзки и чакащи пристанища.

-b Показва изпълнимия файл, който участва в създаването на всяка връзка или чакащия порт. Понякога известните изпълними файлове съдържат няколко независими компонента. След това се показва последователността на компонентите, участващи в създаването на връзката, или чакащия порт. В този случай името на изпълнимия файл е по-долу в скоби, отгоре е компонентът, към който се извиква и т.н., докато не се достигне TCP / IP. Имайте предвид, че този подход може да отнеме много време и изисква достатъчно разрешения.

-e Показва статистически данни за Ethernet. Тя може да се прилага заедно

с опцията -s.

-n Показва адресите и номерата на портове в цифров формат.

-o Показва идентификационния номер на процеса на всяка връзка.

-p протокол Показване на връзките за посочения от него протокол

параметър. Валидните стойности са: TCP, UDP, TCPv6 или UDPv6.

Използва се с опцията -s за показване на статистически данни

чрез протоколи. Валидни стойности са: IP, IPv6, ICMP, ICMPv6,

TCP, TCPv6, UDP или UDPv6

-r Показва съдържанието на таблицата с маршрути.

-s Показва статистическите данни за протоколите. по подразбиране

данните се показват за IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP

и UDPv6. Опцията -p ви позволява да определите подмножество от

данни.

-v Когато се използва с опцията -b, тя показва последователността на компонентите, участващи в създаването на връзката, или чакащия порт за всички изпълними файлове.

интервал Повтаряща се статистическа информация чрез специфициран

интервалът от време в секунди. За спиране на извеждането на данни

натиснете CTRL + C. Ако този параметър не е зададен,

Текущата конфигурация се показва веднъж.

Ако все още има възможност, тогава е по-добре да използвате програми на трети страни, тъй като е толкова удобно. Например, помощната програма Tcpview Mark Russinovich ще покаже подробна информация за мрежовите пристанища, докато в реално време ще следи всичко това.

употреби програмата (или какво програмата употреби пристанища), обикновено се случва в случай на подозрение за инфекция от троянски програми. Ако забележите нещо подозрително, отворете командния ред: "Старт" - "Всички програми" - "Стандартен" - "Команден ред".

В командния ред въведете tasklist и натиснете Enter. Ще получите информация за всички процеси, които се изпълняват в системата. Обърнете внимание на PID - идентификационния номер на процеса. Това ще помогне да се определи кое програмата използва специално пристанище.

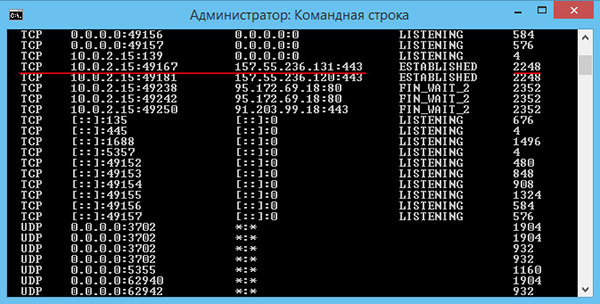

Въведете netstat -aon в командния ред и натиснете Enter. Ще видите списък с текущите връзки. В колоната "Местен адрес" номерът на порта се показва в края на всеки ред. PID колоната идентифицира идентификационните данни за процеса. След като разгледахте номера на порта и съответния PID, отворете списъка с процеси и определете процеса, по който портът използва идентификационния номер.

Ако не можете да разберете по името на процеса, към коя програма принадлежи, в този случай използвайте една от подходящите програми. Например, програмата Everest, това е Aida64. Стартирайте програмата, отворете раздела "Операционна система", изберете "Процеси". В списъка с процеси намерете този, от който се нуждаете, и вижте линията за нейното стартиране. Това ще помогне да се определи към коя програма принадлежи процесът.

Използвайте програмата AnVir Task Manager за същата цел. Тя ви позволява да наблюдавате всички подозрителни процеси, включително процесите на програми, които се свързват с интернет. Всички подозрителни процеси се открояват в списъка с програми в червено.

Ако видите, че пристанището е непознат за вас програмата, в присъствието на това съединение в "Външно адрес» (NETSTAT екипа -aon) ще видите IP-адреса на компютъра, от който се установява връзката. В графата "Статус" ще бъде стойността УСТАНОВЕНА - ако връзката е налице в момента; CLOSE_WAIT, ако връзката е затворена; СЛУЧАЙ, ако програмата чакане на връзката. Последният е типичен за задните прозорци - един от типовете троянски програми.

Софтуерен порт е условно число от 1 до 65535, което показва кое приложение се адресира до пакета с данни. Портът, който работи с програмата, се нарича отворен. Трябва да се има предвид, че в момента всяко пристанище може да работи само с една програма.

Какво представляват компютърните портове? Според принципа на работа, компютърните пристанища са сравними с реални пристанища, които са в по-голямата част на града с водна и транспортна инфраструктура. Компютърът от тази гледна точка може да бъде сравнен с град с много пристанища и софтуер - с кораби или товари (понякога опасни). Разликата между водата и пристанищата компютърни, с изключение на самата цел директно, както е фактът, че корабите, позволяваща им размер, могат да бъдат включени в различни пристанища, както и програмата - просто свържете към пристанищата, а само някои.

Например, браузъри са склонни да се използва винаги пристанището за 80-м брой, докато клиенти за електронна поща може да бъде свързан с две пристанища в същото време, на 25-ти - за да изпращате имейли, 110-ти - за да получите.

Можете независимо да проверите кой порт е зает и коя програма. Това е лесно. В Windows за това можете да използвате специализиран софтуер като TCPView или вградени съоръжения на системата - мощна командна линия. В последния случай трябва да стартирате конзолата с администраторски права и да въведете следната команда в прозореца:

netstat /?

Това ще покаже общо описание на командата и списък с наличните параметри. Така че, използвайте NETSTAT команда, допълнена с ключ-а, ще се отвори списък с имената на всички връзки, -o ключ ще осигурява достъп до идентификатор на всеки процес, -b ключ показва изпълнимия файл, участващи в организацията на връзка, какво, всъщност, нашата задача е. Също така, за да видите номерата и адресите на порта, можете да въведете netstat -N. Можете да комбинирате клавишите, ако трябва да научите повече за пристанището.

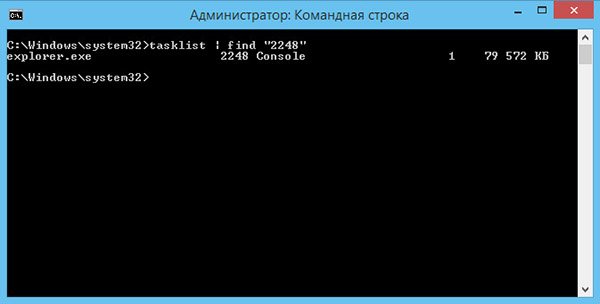

Например, за да видите списъка с активни връзки, източник, локални и външни адреси, ИД и състояние, трябва да въведете netstat -a -n -o. За да разберете кой файл принадлежи, например ID 2248, просто трябва да разгънете командата за въвеждане, като добавите превключвателя -b. Друга възможност е да използвате друга команда:

tasklist | намерете "2248"

Това е всичко. Сега знаете как да разберете кое приложение в Windows използва пристанището.

Често не се изисква да се определи кое приложение да слуша в даден порт. Обикновено необходимостта диктува грешки в инсталираните приложения. Най-често това е Skype, VMWare и съвкупности от уеб програмисти, например XAMPP или OpenServer.

Можете да използвате приложения като SysInternals Process Explorer, Sysinternals TCPView, Nirsoft CurrPorts, за да намерите приложения, заемащи пристанища. Въпреки това, в подходящото време те просто не са на разположение и тук ще ни помогнат интегрирани компоненти на Windows.

Windows включва помощната програма за конзоли netstat. Като го изпълнявате с параметър R, ще видите, че той е предназначен за показване на статистически данни и активни TCP / IP връзки, както и пълен списък на неговите опции: От този списък ние се интересуваме преди всичко от следните:

- -a - показва всички връзки и използваните портове.

- -о - показва числения идентификатор на процеса, отговорен за конкретна връзка (Process ID или PID).

- -n - казва netstat да показва реални IP адреси и стойности на цифрови портове вместо DNS имена и общи псевдоними. В някои случаи това може да бъде полезно.

Стартирайте netstat с командата

Netstat -ao

Продукцията ми изглежда така:

В изходния списък потърсете ред, който споменава използването на нашия компютър на 127.0.0.1 порт номер 5037. Това е 11-ти ред по-горе. В последната колона виждаме, че пристанището използва приложението с id = 8768. Е, ще открием кой е той!

Без да напускате командния ред, можете бързо да разберете какъв е процесът 8768.

tasklist | намерете "8768"

Както показват резултатите от отбора на екипа, нашият виновник е

adb.exe 8768 Конзола 3 8 336 KB

Всъщност проблемът се решава. Заявлението трябва да бъде попълнено или свалено. За да направите това, се нуждаем от мениджър на задачите на Windows, всеки може да го използва.

Между другото, "Task Manager" също помага да се определи приложението по номера на неговия процес. Стартирайте диспечера на задачите, като натиснете CTRL + SHIFT + ESC, отворете раздела "Процеси". В менюто Изглед кликнете върху Избиране на графи и изберете колоната PID: Желаният процес може да бъде намерен със стойността на тази графа.

Рестартиране и изключване на Windows с командата SHUTDOWN

Рестартиране и изключване на Windows с командата SHUTDOWN RDP и команден ред, RDP команди

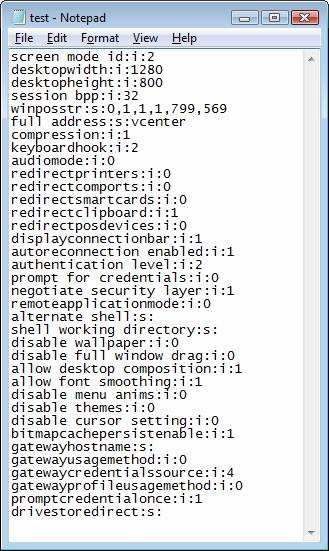

RDP и команден ред, RDP команди